您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

本文小編為大家詳細介紹“CentOS中TCP Wrappers訪問控制怎么配置”,內容詳細,步驟清晰,細節處理妥當,希望這篇“CentOS中TCP Wrappers訪問控制怎么配置”文章能幫助大家解決疑惑,下面跟著小編的思路慢慢深入,一起來學習新知識吧。

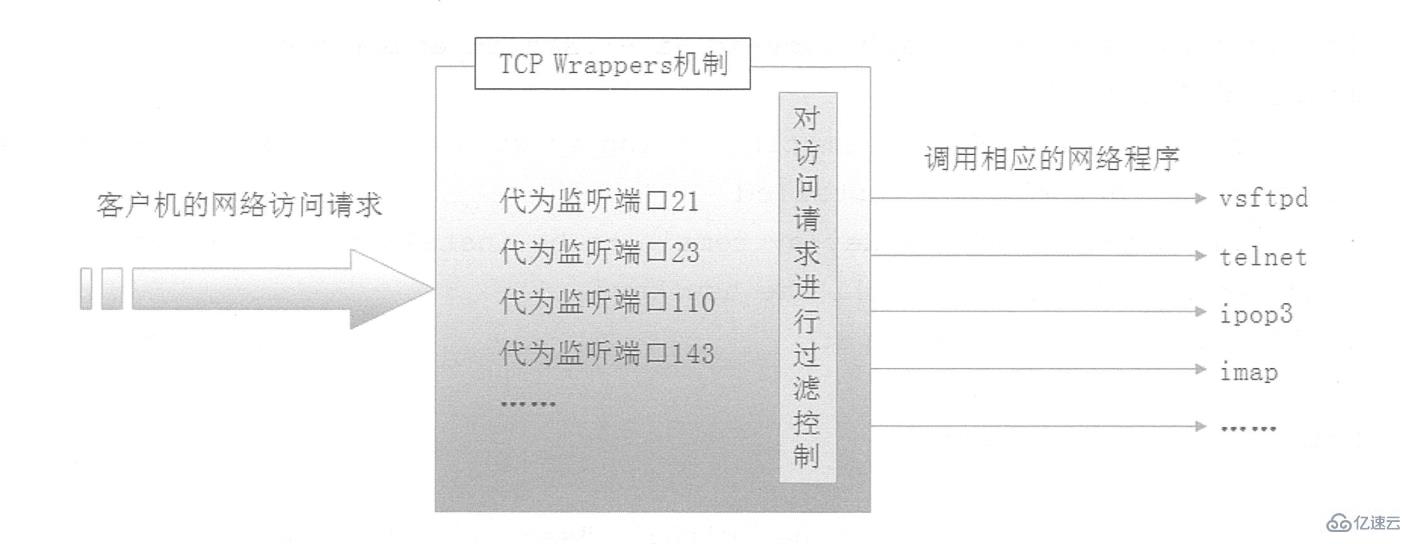

TCP Wrappers是一個工作在傳輸層的安全工具,能夠對有狀態連接的特定服務進行安全檢測實現訪問控制,獲得許可之后才能訪問真正的服務程序。如下圖所示,TCP Wrappers還可以記錄所有企圖訪問被保護服務的行為,為管理員提供豐富的安全分析資料。

TCP Wrappers機制的保護對象為各種網絡服務程序,針對訪問服務的客戶端地址進行訪問控制。對應的兩個策略文件為/etc/hosts.allow和/etc/hosts.deny,分別用來設置允許和拒絕的策略。

兩個策略文件的作用相反,但配置記錄的格式相同,如下所示: :

服務程序列表、客戶端地址列表之間以冒號分隔,在每個列表內的多個項之間以逗號分隔。

ALL:代表所有的服務;

單個服務程序:如“vsftpd”;

多個服務程序組成的列表:如“vsftpd.sshd”;

ALL:代表任何客戶端地址;

LOCAL:代表本機地址;

單個IP地址:如“192.1668.10.1”;

網段地址:如“192.168.10.0/255.255.255.0”;

以“.”開始的域名:如“benet.com”匹配benet.com域中的所有主機;

以“.”結束的網絡地址:如“192.168.10.”匹配整個192.168.10.0/24網段;

嵌入通配符“”“?”:前者代表任意長度字符,后者僅代表一個字符,如“192.168.10.1”匹配以192.168.10.1開頭的所有IP地址。不可與以“.”開始或結束的模式混用;

多個客戶端地址組成的列表:如“192.168.1. ,172.16.16. ,.benet.com”;

關于TCP Wrappers機制的訪問策略,應用時遵循以下順序和原則:首先檢查/etc/hosts.allow文件,如果找到相匹配的策略,則允許訪問;否則繼續檢查/etc/hosts.deny文件,如果找到相匹配的策略,則拒絕訪問;如果檢查上述兩個文件都找不到相匹配的策略,則允許訪問。

實際使用TCP Wrappers機制時,較寬松的策略可以是“允許所有,拒絕個別”,較嚴格的策略是“允許個別,拒絕所有”。前者只需要在hosts.deny文件中添加相應的拒絕策略就可以了;后者則除了在host.allow中添加允許策略之外,還需要在hosts.deny文件中設置“ALL:ALL”的拒絕策略。

示例如下: 現在只希望從IP地址為192.168.10.1的主機或者位于172.16.16網段的主機訪問sshd服務,其他地址被拒絕,可以執行以下操作:

[root@centos01 ~]# vim /etc/hosts.allow sshd:192.168.10.1 172.16.16.* [root@centos01 ~]# vim /etc/hosts.deny sshd:ALL

讀到這里,這篇“CentOS中TCP Wrappers訪問控制怎么配置”文章已經介紹完畢,想要掌握這篇文章的知識點還需要大家自己動手實踐使用過才能領會,如果想了解更多相關內容的文章,歡迎關注億速云行業資訊頻道。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。