您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

小編給大家分享一下Crutch是一款什么軟件,相信大部分人都還不怎么了解,因此分享這篇文章給大家參考一下,希望大家閱讀完這篇文章后大有收獲,下面讓我們一起去了解一下吧!

根據ESET的最新報道,ESET的研究人員近期發現了一個此前沒有任何記錄的后門和文件竊取惡意軟件。這款惡意軟件的開發人員將其命名為Crutch,并且現已將其跟臭名昭著的Turla APT組織聯系到了一起。在2015年至2020年初的一系列網絡間諜活動中,俄羅斯黑客組織Turla就使用了這款此前從未被發現的惡意軟件框架來針對各種政府機構進行攻擊。據了解,俄羅斯黑客組織Turla所使用的Crutch惡意軟件可以幫助網絡攻擊者收集和提取泄露的敏感文件。

我們對俄羅斯黑客組織Turla以及他們所使用的Crutch惡意軟件框架進行了深入分析,而Turla的攻擊復雜程度以及相關的技術細節也足以證明,俄羅斯黑客組織Turla絕對擁有大量的資源來運營和維護如此龐大而多樣化的網絡攻擊武器庫。

ESET的安全研究專家之所以能夠將Crutch惡意軟件與俄羅斯黑客組織Turla(APT組織)聯系起來,主要是根據該黑客組織在2016年至2017年之間所使用的后門特性才下的結論。當時,該黑客組織當時使用的第二階段后門為Gazer(SHA-1 1AE4775EFF21FB59708E8C2B55967CD24840C8D9),這款后門程序也被稱為WhiteBear,而它跟Crutch惡意軟件(SHA-1 A010D5449D29A1916827FDB443E3C84C*405CB2A5)在某些方面有著高度的相似性:

這兩個樣本的惡意文件在目標設備上的存儲路徑均為“C:\Intel\~intel_upd.exe”;

這兩個樣本都會投放CAB文件,其中包含各種惡意軟件組件;

這兩個惡意軟件加載器的的PBD路徑也具有高度相關性:即C:\Users\user\Documents\Visual Studio 2012\Projects\MemoryStarter\Release\Extractor.pdb和C:\Users\user\Documents\Visual Studio 2012\Projects\MemoryStarter\x64\Release\Extractor.pdb;

加載器在解密Payload時使用的是相同的RC*4密鑰:E8 8E 77 7E C7 80 8E E7 CE CE CE C6 C6 CE C6 68;

鑒于這些因素以及兩者之間的相似性,而且此前也沒有發現Turla惡意軟件家族有跟其他的網絡犯罪組織共享過代碼,因此我們有理由認為Crutch惡意軟件就是屬于Turla網絡攻擊武器庫的一部分。

另一個有意思的地方在于,研究人員竟然還在同一臺受感染主機中同時發現了FatDuke和Crutch。前者是Dukes/APT29所使用的第三階段后門,不過目前還沒有任何證據表明這兩個惡意軟件家族之間有什么相關性。

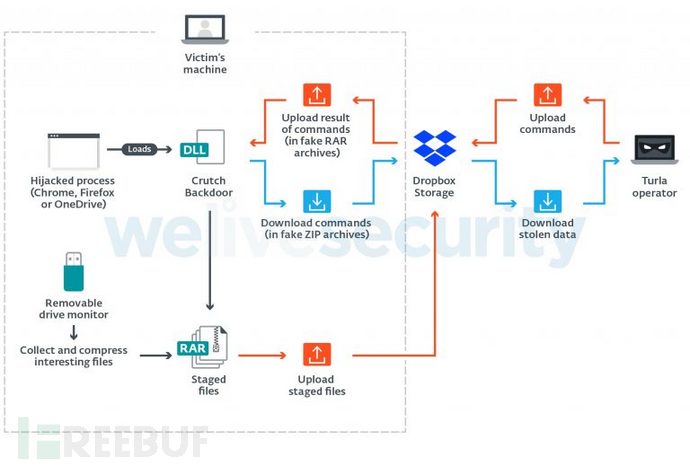

根據ESET LiveGrid?的數據,Turla使用了Crutch來對歐盟某國外交部的幾臺機器執行了攻擊,而Crutch可以幫助網絡攻擊者收集和提取泄露的敏感文件,并將這些收集到的文件存儲至Dropbox賬號中以備后續使用。

在分析過程中,我們捕捉到了幾個由攻擊者發送至幾個Crutch v3實例的某些控制命令,這些信息可以幫助我們更好地了解攻擊者的目的,其中涉及到了大量網絡偵察、橫向滲透和網絡間諜活動。

該惡意軟件的主要而已活動是文檔和各種文件的暫存、壓縮和過濾,具體如下代碼所示:

copy /y \\<redacted>\C$\users\<redacted>\prog\csrftokens.txt c:\programdata\ & dir /x c:\programdata\ copy /y \\<redacted>\c$\users\user\Downloads\FWD___~1.ZIP %temp%\ copy /y \\<redacted>\c$\docume~1\User\My Documents\Downloads\8937.pdf %temp% "C:\Program Files\WinRAR\Rar.exe" a -hp<redacted> -ri10 -r -y -u -m2 -v30m "%temp%\~res.dat" "d:\<redacted>\*.*" "d:\$RECYCLE.BIN\*.doc*" "d:\$RECYCLE.BIN\*.pdf*" "d:\$RECYCLE.BIN\*.xls*" "d:\Recycled\*.doc*" "d:\Recycled\*.pdf*" "d:\<redacted>\*.pdf"

這些命令是由攻擊者手動執行的,因此不會顯示驅動器監視器組件自動收集文檔的情況。文件提取則是由后門命令執行的,這些會在之后的部分進行介紹。

最后,攻擊者還會在某個時刻執行下列命令:

mkdir %temp%\Illbeback

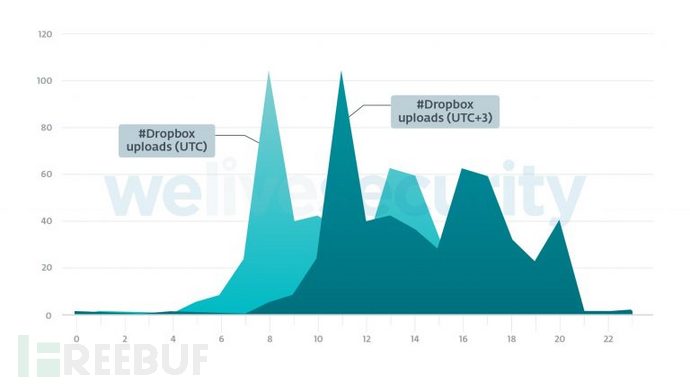

為了了解Turla的工作時間,我們對其上傳至Dropbox的ZIP文件時間進行了分析。這些ZIP文件中包含了后門控制命令,并由攻擊者從后門讀取和執行其內容時起異步上傳到Dropbox。我們收集了506個不同的時間戳,范圍從2018年10月到2019年7月。具體如下圖所示:

由此可見,他們的工作時間與俄羅斯UTC + 3時區一致。

早在2017年,俄羅斯黑客組織Turla在攻擊的第一個階段會選擇使用Skipper來對目標主機進行感染攻擊,然后在第二個階段,他們才會使用Crutch惡意軟件來作為第二階段后門程序。但是在某些情況下,俄羅斯黑客組織Turla還會使用開源的PowerShell Empire后滲透框架來進行攻擊。

在2015年至2019年年中這段時間里的Crutch還是早期的版本,當時版本的Crutch使用了后門通信信道并通過Dropbox的官方HTTP API接口來跟硬編碼的Dropbox賬號進行通信,并使用了不具備網絡通信功能的驅動器監控工具來存儲、搜索、提取和加密敏感文件。

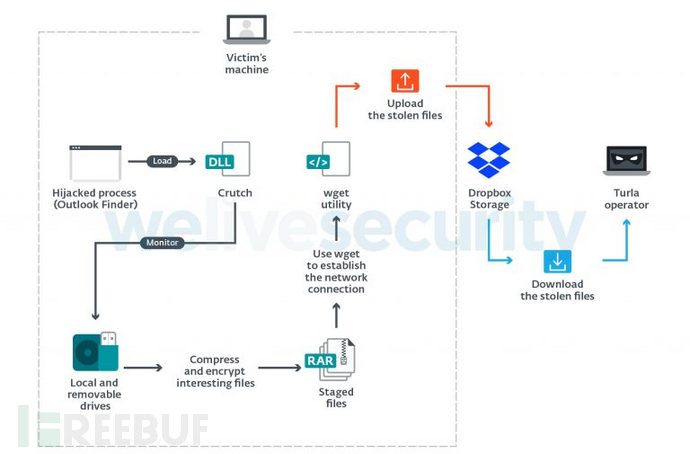

在此之后,Crutch的開發者又使用了一個更新版本(ESET將其標記為“version 4”)。在這個版本中,Crutch新增了一個網絡通信功能的可移動驅動器監視器,并移除了后門功能。

但是,由于這個新版本的Crutch能夠使用使用Windows版本的Wget實用程序自動將在本地驅動器和可移動驅動器上收集到的敏感文件上傳到Dropbox網絡存儲之中,也就是說,這個版本的Crutch實現的是一種更加簡單的敏感文件收集方法。

Crutch v4的工作目錄為C:\Intel,其中包含下列組件:

dll:Crutch DLL;

exe:合法的Microsoft Outlook程序(SHA-1: 31D82C554ABAB3DD8917D058C2A46509272668C3);

dat:Crutch配置文件,其中包含Dropbox API令牌;

exe:RAR工具(SHA-1: A92C801F491485F6E27B7EF6E52E02B461DBCFAA);

exe:Windows版Wget工具(SHA-1: 457B1CD985ED07BAFFD8C66FF40E9C1B6DA93753);

跟Crutch v3類似,Crutch v4也使用了DLL劫持技術,以便在安裝了Chrome、Firefox或OneDrive的受感染設備上實現持久化感染,此時的Cruch version 4會以“一個舊的Microsoft Outlook組件”的身份來感染目標主機。

SHA-1 | 描述 | ESET檢測名稱 |

A010D5449D29A1916827FDB443E3C84C*405CB2A5 | Crutch dropper跟Gazer類似 | Win64/Agent.VX |

2FABCF0FCE7F733F45E73B432F413E564B92D651 | Crutch v3后門 | Win32/Agent.TQL |

A4AFF23B9A58B598524A71F09AA67994083A9C83 | Crutch v3后門 | Win32/Agent.TQL |

778AA3A58F5C76E537B5FE287912CC53469A6078 | Crutch v4 | Win32/Agent.SVE |

C:\Intel\ C:\AMD\Temp\

C:\Intel\outllib.dll C:\Intel\lang.nls C:\Intel\~intel_upd.exe C:\Intel\~csrss.exe C:\Program Files (x86)\Google\Chrome\Application\dwmapi.dll C:\Program Files (x86)\Mozilla Firefox\rasadhlp.dll %LOCALAPPDATA%\Microsoft\OneDrive\dwmapi.dll

hotspot.accesscam[.]org highcolumn.webredirect[.]org ethdns.mywire[.]org theguardian.webredirect[.]org https://raw.githubusercontent[.]com/ksRD18pro/ksRD18/master/ntk.tmp

以上是“Crutch是一款什么軟件”這篇文章的所有內容,感謝各位的閱讀!相信大家都有了一定的了解,希望分享的內容對大家有所幫助,如果還想學習更多知識,歡迎關注億速云行業資訊頻道!

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。