您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

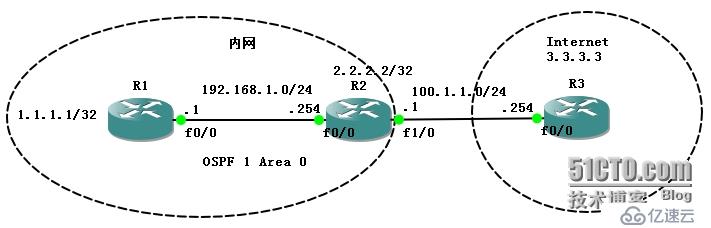

(1)應用環境

如下圖:

內網與Internet的連接早已經部署好,但是沒有在內網中安裝防火墻。

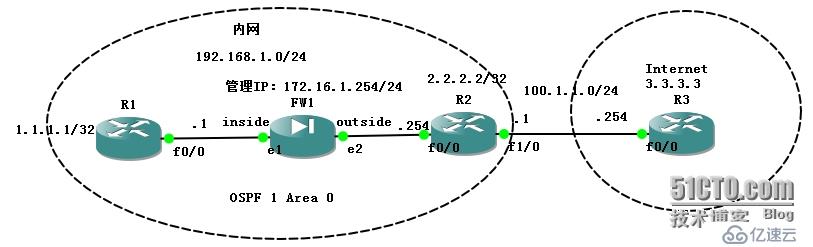

出于安全的考慮,現需要在內網中安裝防火墻(其實也可以在出口),但是需求是,原來內網中的所有配置都不應發生改變,這時就需要使用防火墻的透明模式。

(2)部署

防火墻上的配置:

【1】基本接口配置

pixfirewall(config)# int e1

pixfirewall(config-if)# no shu

pixfirewall(config-if)# nameif inside

INFO: Security level for "inside" set to 100 by default.

pixfirewall(config-if)# int e2

pixfirewall(config-if)# no shu

pixfirewall(config-if)# nameif outside

INFO: Security level for "outside" set to 0 by default.

【2】透明模式配置

pixfirewall(config)# firewall transparent //開啟透明模式

pixfirewall(config)# ip address 172.16.1.254 255.255.255.0 //配置管理IP地址,方便遠程管理,此時e1和e2接口都會自動配置此IP地址

開啟透明模式后,默認情況下,PIX防火墻會拒絕所有數據流。

所以這里需要允許OSPF數據和ICMP數據通過,并對ICMP協議進行修正

pixfirewall(config)# access-list permitospf permit ospf any any //創建允許OSPF數據的訪問列表

pixfirewall(config)# access-group permitospf in interface inside //允許OSPF數據從inside接口進來

pixfirewall(config)# access-group permitospf in interface outside //允許OSPF數據從outside接口進來

pixfirewall(config)# access-list permiticmp permit icmp any any //創建允許ICMP數據的訪問列表

pixfirewall(config)# access-group permiticmp in interface inside //允許ICMP數據從outside接口進來

pixfirewall(config)# fixup protocol icmp //開啟ICMP協議修正

疑問:為什么不用有outside接口允許ICMP數據進來?

這完全是根據個人需求配置,如果希望ICMP數據從outside接口主動進來,那么可以這樣配置。

對于OSPF數據,因為inside和outside兩邊的OSPF數據都是單播的,所以需要兩邊都允許進來才能正確建立鄰居關系。

而ICMP數據,為了安全,只在inside接口主動進來,然后PIX防火墻開啟狀態化檢測,允許ICMP應答包從outside接口進來。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。