您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

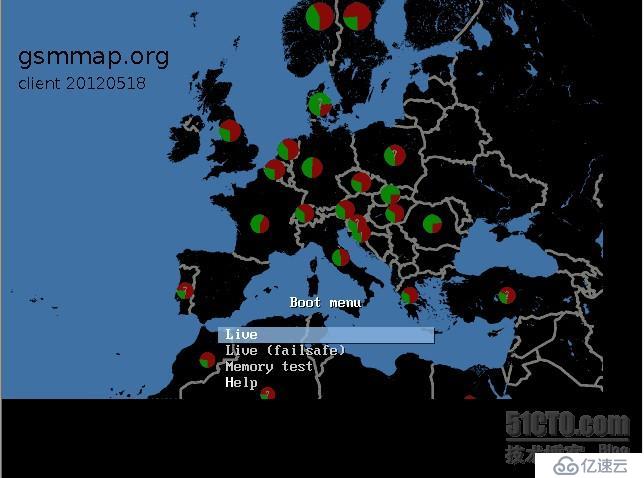

GsmMap這個項目的意義官方解釋是這樣的:

This tutorial explains how to populate this GSM security map on gsmmap.org with additional data for your location.

大體介紹下:

GsmMap項目使用osmocom-bb項目所支持的手機通過捕捉GSM數據,對應地理位置;然后用戶上傳后被分析,結果會被展示在項目主頁上的地圖上。

該項目的主要目標是建立GSM網絡的地理分布,然后分析 偽造,攔截和跟蹤的可能性,會在官網上披露GSM的安全性。

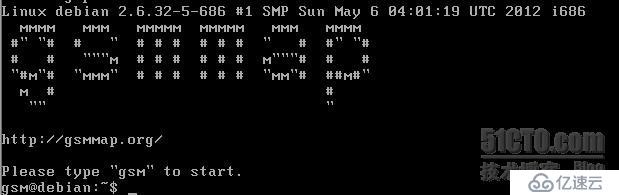

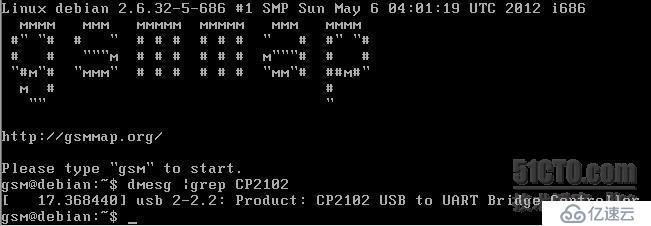

官方提供一個自己的LiveCD,基于Debian,木有xWindow,參加項目的可以傻瓜化的使用并且抓包,用VirtualBOX或者VMware載入,開機后記得把osmocom-bb所用的C1**系列手機和數據線連到虛擬機,然后按照提示輸入gsm即可開始。

輸入gsm即可開始,不過記得你掛載你的手機~

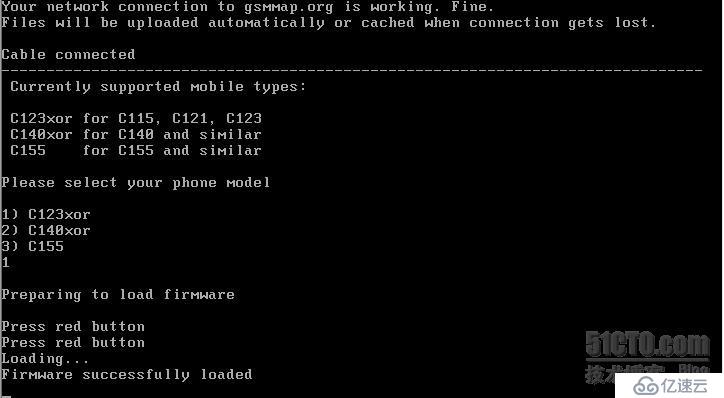

接下來就是輸入你的手機型號了,因為不同的手機型號加載的固件不一樣,我是C118,屬于C123xor一類:

選擇好型號之后就會提示讓你按下開機鍵啦,為了上傳固件嘛,這個用過osmocom-bb的人都會知道。

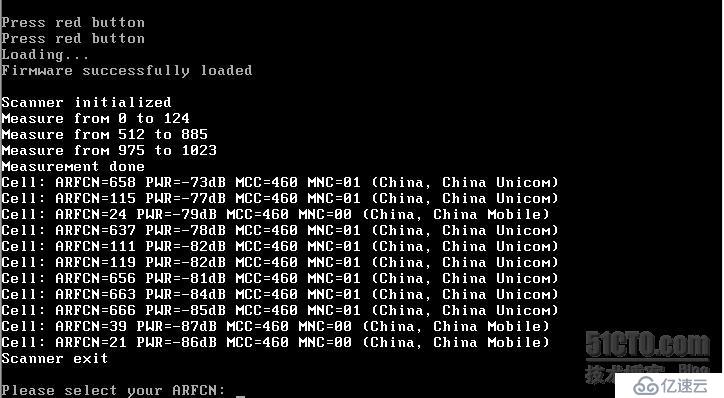

接下來就是掃描附近的運營商以及頻道了:

嗯,可以看到我這里聯通的基站比較多,移動很爛 -。- 接下來就是輸入離你最近的基站什么的做測試了,可以通過參考PWR數值來選擇。

但是到最后輸入自己的TMSI,在獲取自己的TMSI這塊我比較頭疼,不知道怎么操作,官方說有的手機(很少)自己帶這個功能,TMSI每次接入都會變的,暫且不知道怎么獲取。至于手機上反正我是沒看到,所以官方的LiveCD使用就卡到了這一步,最后我自己下載osmocom-bb的gsmmap分支源碼做了測試:

- #下載源碼

- mkdir -p ~/cell_logger

- cd ~/cell_logger

- git clone git://git.osmocom.org/osmocom-bb.git

- #下載編譯器

- wget http://gnuarm.com/bu-2.15_gcc-3.4.3-c-c++-java_nl-1.12.0_gi-6.1.tar.bz2

- tar xf bu-2.15_gcc-3.4.3-c-c++-java_nl-1.12.0_gi-6.1.tar.bz2

- #切換gsmmap分支

- cd ~/cell_logger/osmocom-bb

- git checkout --track origin/luca/gsmmap

- #編譯源碼

- cd src

- export PATH=$PATH:~/cell_logger/gnuarm-3.4.3/bin

- make

上面就是編譯的步驟,其實重要的就是切換分支那一步,其他沒啥不同的,接下來就是加載固件開始測試:

- #加載固件

- cd ~/cell_logger/osmocom-bb/src

- ./host/osmocon/osmocon -m c123xor -p /dev/ttyUSB0 ./target/firmware/board/compal_e88/layer1.compalram.bin

- #捕捉數據

- mkdir -p ~/cell_logger/captures

- cd ~/cell_logger/captures

- ../osmocom-bb/src/host/layer23/src/misc/cell_log

- #打包data文件

- cd ~/cell_logger/captures

- tar cfz ../captures_`date +%Y%m%d%H%M`.tgz *.dat

基本上你吃飯之前開始捕捉,然后吃完飯后就可以了停止了,然后從虛擬機把這個壓縮包拷出來,通過gsmmap.org的右上角contibute data按鈕提交即可。

我提交之后第二天就有顯示了,關于中國的那個數據包就是我提交的,關于GSM的安全性的話,大家也懂國內是什么樣,我提交之后在gsmmap上也顯示了,中國聯通中槍。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。