溫馨提示×

您好,登錄后才能下訂單哦!

點擊 登錄注冊 即表示同意《億速云用戶服務條款》

您好,登錄后才能下訂單哦!

這篇文章將為大家詳細講解有關通過base64轉換逆向moumouwenshu網APP的示例分析,文章內容質量較高,因此小編分享給大家做個參考,希望大家閱讀完這篇文章后對相關知識有一定的了解。

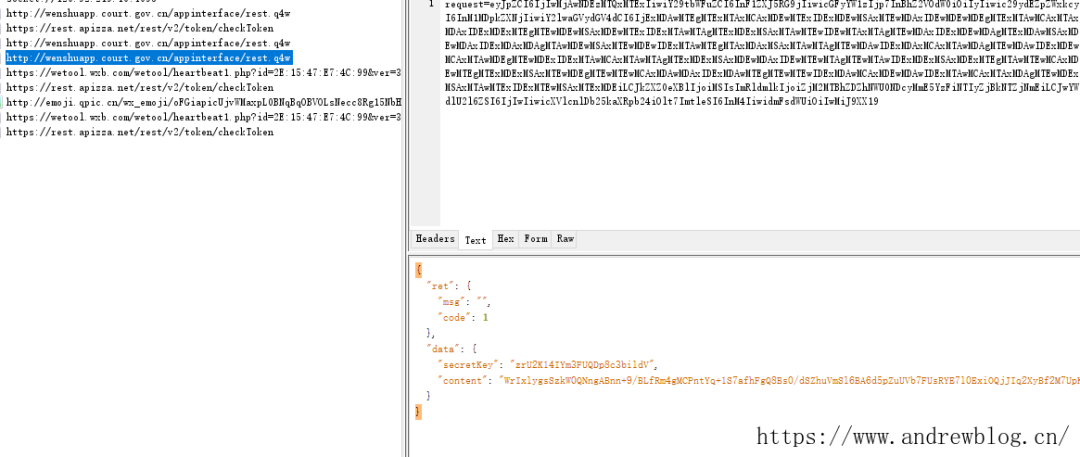

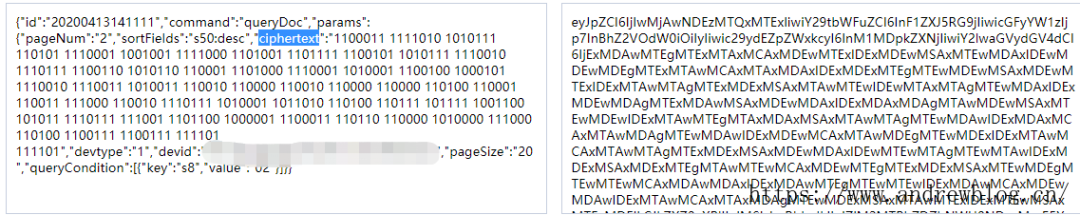

去搜索 request,后沒有發現什么有用的地方。然后直接將抓包到的參數進行 base64轉換

就可以看到加密參數了。

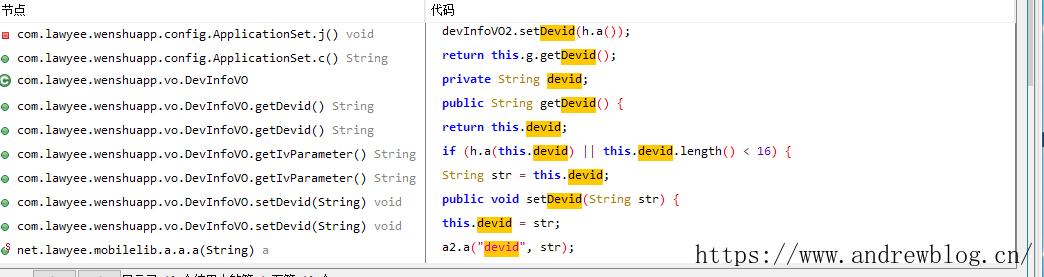

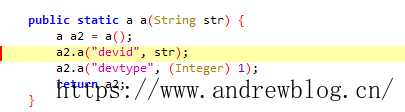

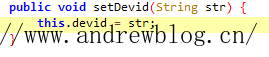

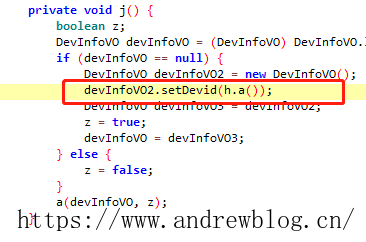

devid, 搜索 devid。

點擊查找用例

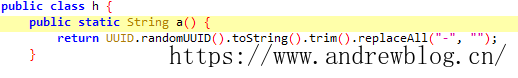

找到 h.a()

可以看到 devid 就是個 UUID。也可以很輕松找到 ciphertext 參數的加密位置。

ciphertext 是3des 加密。搞完就可以了。

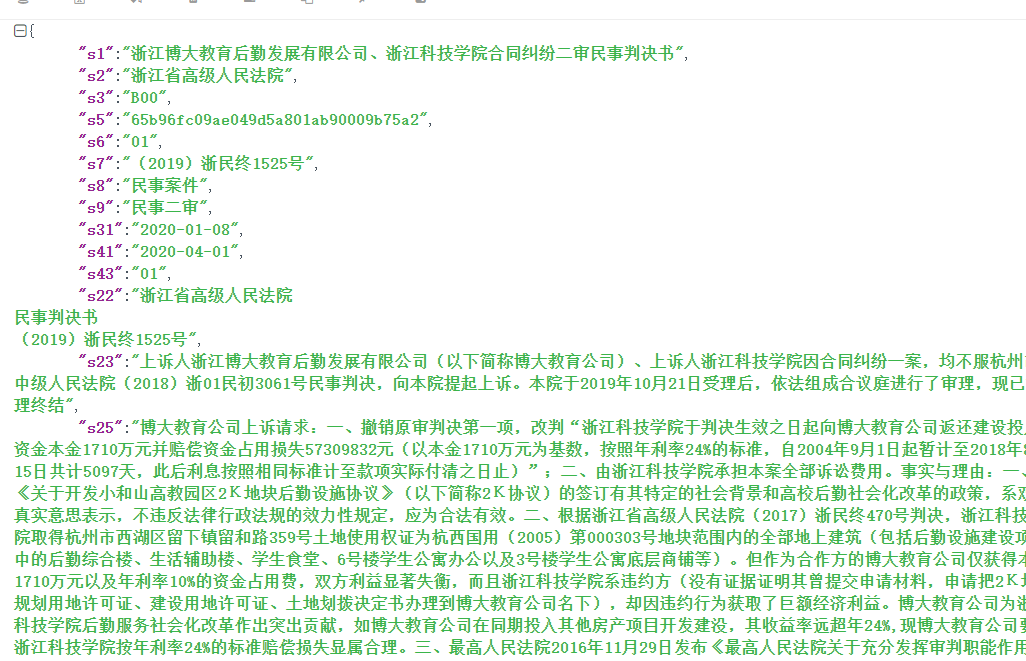

截圖是 web 拿到的數據, app拿到的數據太糙了,啥都沒有

關于通過base64轉換逆向moumouwenshu網APP的示例分析就分享到這里了,希望以上內容可以對大家有一定的幫助,可以學到更多知識。如果覺得文章不錯,可以把它分享出去讓更多的人看到。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。