您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

Ubuntu系統中/etc目錄下有三個和用戶登錄訪問控制相關的文件:passwd、shadow、group。以前比較老的Unix系統將經過哈希處理的密碼直接放在passwd文件中,現在的*nix則把經過處理的密碼放在shadow這個文件中,這三個文件的用途可以參考:http://blog.sina.com.cn/s/blog_5edae1a101017gfn.html

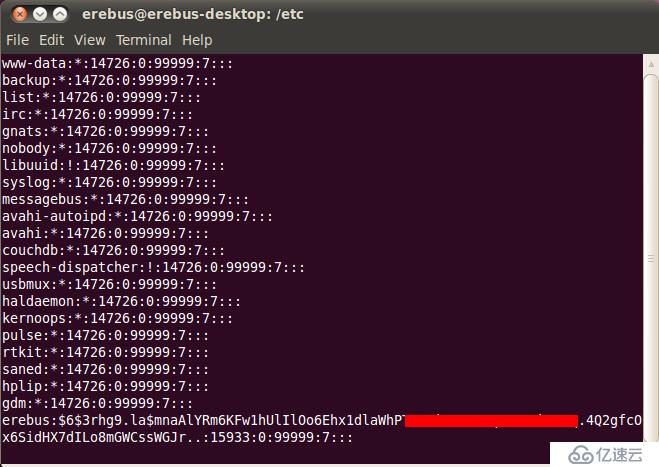

打開/etc/shadow文件內容如下圖:

可以看到從“$6$”開始到“GJr..”結束這一段字符是經過哈希處理的用戶密碼,那么我們現在想知道這個字符串是如何生成的,我們查看了Ubuntu官方的文檔:

shadow文件說明:http://manpages.ubuntu.com/manpages/karmic/man5/shadow.5.html

crypt加密算法說明:http://manpages.ubuntu.com/manpages/karmic/man3/crypt.3.html

從官方文檔中我們可以知道用戶密碼經過了glibc中的crypt算法的處理,“$6$3rhg9.la$”是哈希過程中使用到的鹽值,那么鹽值有什么作用呢?我們知道對于一個已知的哈希算法和一個固定的字符串來說,其哈希的結果是相同的,那么假設一個系統中有很多用戶,那么其中的一些用戶就可能使用相同的密碼,例如兩人都使用了“123456”作為登陸密碼,那么在不使用鹽值的情況下,經過處理的密碼字符串就是一樣的。雖然“非法***者”無法直接從經過處理的字符串獲得明文密碼,但仍然可以知道有兩個人使用了相同的密碼。為了避免這種情況,我們就可以在對用戶的密碼進行哈希時在原始密碼的后邊拼上一個鹽值(m//salt),這樣做的好處有兩個:一方面由于鹽值隨機產生,避免相同密碼產生同意的哈希值;另一方面增加了***者暴力破解的計算復雜度(增加了2^|salt|倍)。“$6$3rhg9.la$”分為兩個部分:“6”和“3rhg9.la”,第一個參數是哈希算法選擇參數,在官方文檔中已經提到,第二個是隨機產生的字符串。

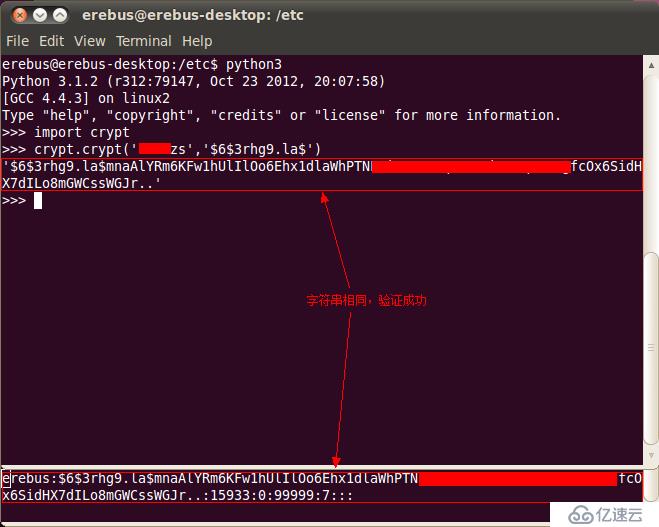

python自帶的crypt算法可以調用glibc中的crypt算法,我們打開python源文件中lib目錄下的crypt.py文件可以看到python對glibc中的crypt算法的調用過程:

def crypt(word, salt=None): """Return a string representing the one-way hash of a password, with a salt prepended. If ``salt`` is not specified or is ``None``, the strongest available method will be selected and a salt generated. Otherwise, ``salt`` may be one of the ``crypt.METHOD_*`` values, or a string as returned by ``crypt.mksalt()``. """ if salt is None or isinstance(salt, _Method): salt = mksalt(salt) return _crypt.crypt(word, salt)

打開glibc源文件中crypt目錄下的crypt-entry.c文件,我們可以看到根據鹽值前三個字符進行哈希算法選擇的代碼:

/* Define our magic string to mark salt for MD5 encryption replacement. This is meant to be the same as for other MD5 based encryption implementations. */ static const char md5_salt_prefix[] = "$1$"; /* Magic string for SHA256 encryption. */ static const char sha256_salt_prefix[] = "$5$"; /* Magic string for SHA512 encryption. */ static const char sha512_salt_prefix[] = "$6$"; /* For use by the old, non-reentrant routines (crypt/encrypt/setkey) */ extern struct crypt_data _ufc_foobar;

在測試過程中最開始下載的是glibc2.6,這個版本并沒有$5$和$6$對應的sha256/sha512算法,只有MD5,然后下載了最新的glibc2.18版本才看到了這兩個算法,可以猜出使用glibc2.6版本及以前的版本的linux系統中,shadow文件并不是現在這樣的。本Ubuntu系統的gblic版本是2.11(ldd --version查看),該版本glibc也支持sha256/sha512。我們給出的例子里前三個字符是“$6$”,我們可以知道系統使用的哈希算法是sha512。由于python調用的是glibc中的crypt算法,所以自然可以知道在windows平臺下python的這個算法是無法調用的。現在使用python寫一些腳本來測試一下:

在crypt函數中輸入兩個參數,一個是我們的登陸密碼,另一個是鹽值,我們可以看到輸出的結果和shadow文件中經過處理的密碼字符串相同。

shadow文件默認只能由root用戶訪問,一般用戶沒有訪問權限,非法***者通過一定途徑獲得該文件后通過暴力嘗試密碼就有可能獲得原始的明文密碼,所以用戶在設置密碼的時候盡量包含多種字符(大小寫、數字、特殊符號)并超過一定的長度,以此來提升系統的安全性。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。