您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

溫馨提示:要看高清無碼套圖,請使用手機打開并單擊圖片放大查看。

1.文檔編寫目的

有了DNS服務,對于一個CDH集群的所有節點的hostname和ip,您就再也不需要手動維護各個節點的hosts文件。另外DNS服務對于在CDH上安裝或集成Kerberos,OpenLDAP,AD也可以提供幫助,對于CDH的新產品CDSW(Cloudera Data Science Workbench),DNS服務器是必需的。本文檔主要講述如何在Windows Server2008 R2上搭建私有的DNS服務器并配置泛域名解析。

1.安裝DNS Server

2.配置域名解析

3.DNS測試

1.Window Server2008 R2

2.RedHat7.2

2.安裝DNS Server

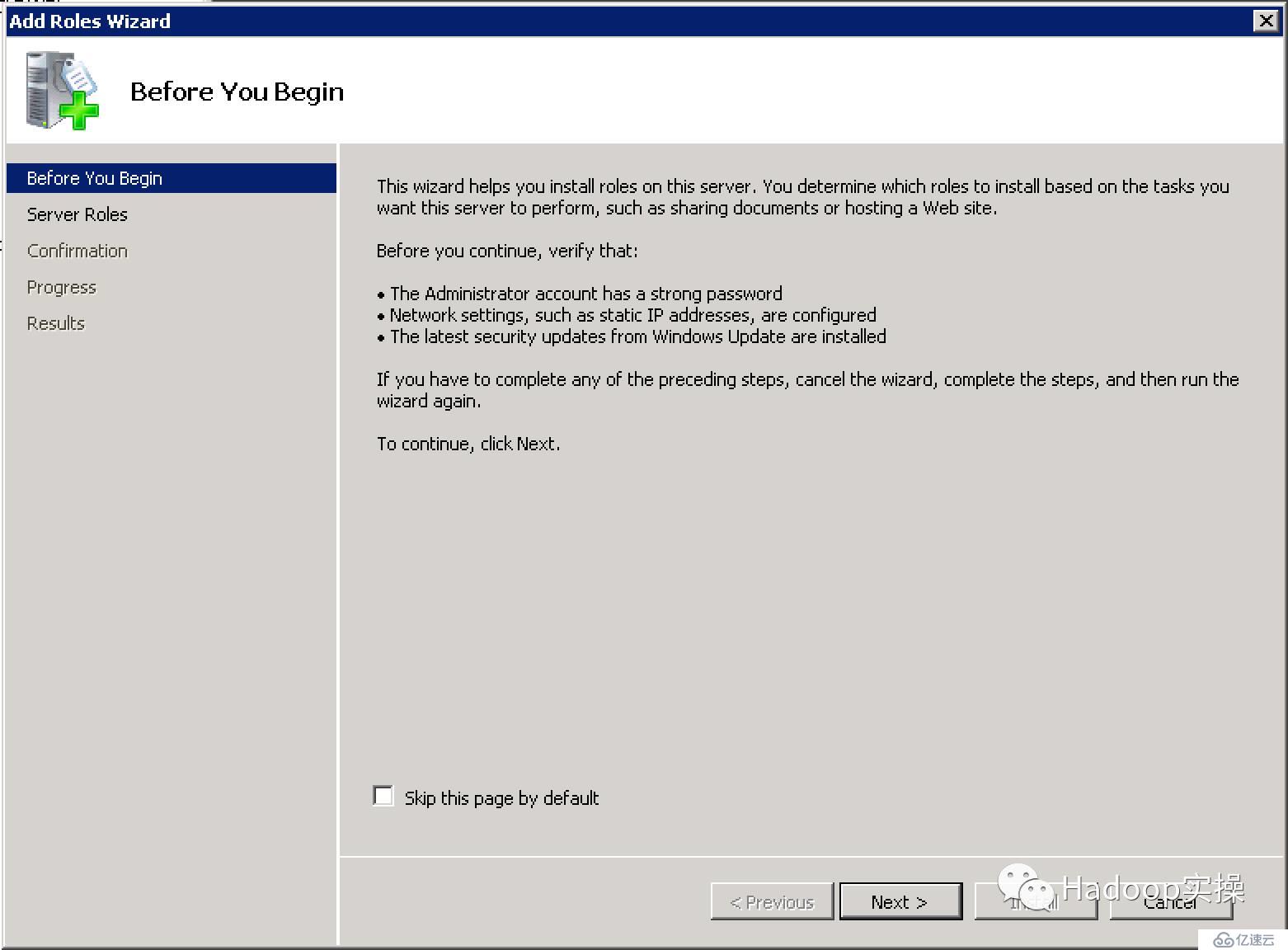

1.打開Server Manager

2.選擇“Roles”,點擊“Add Roles”

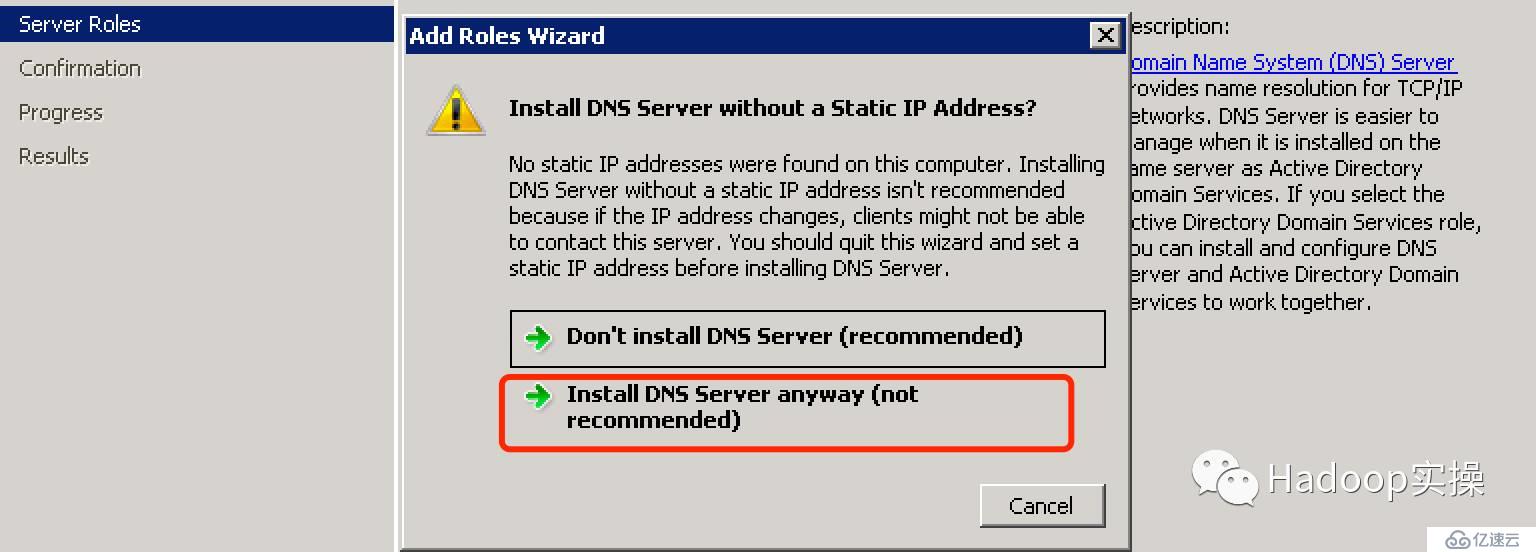

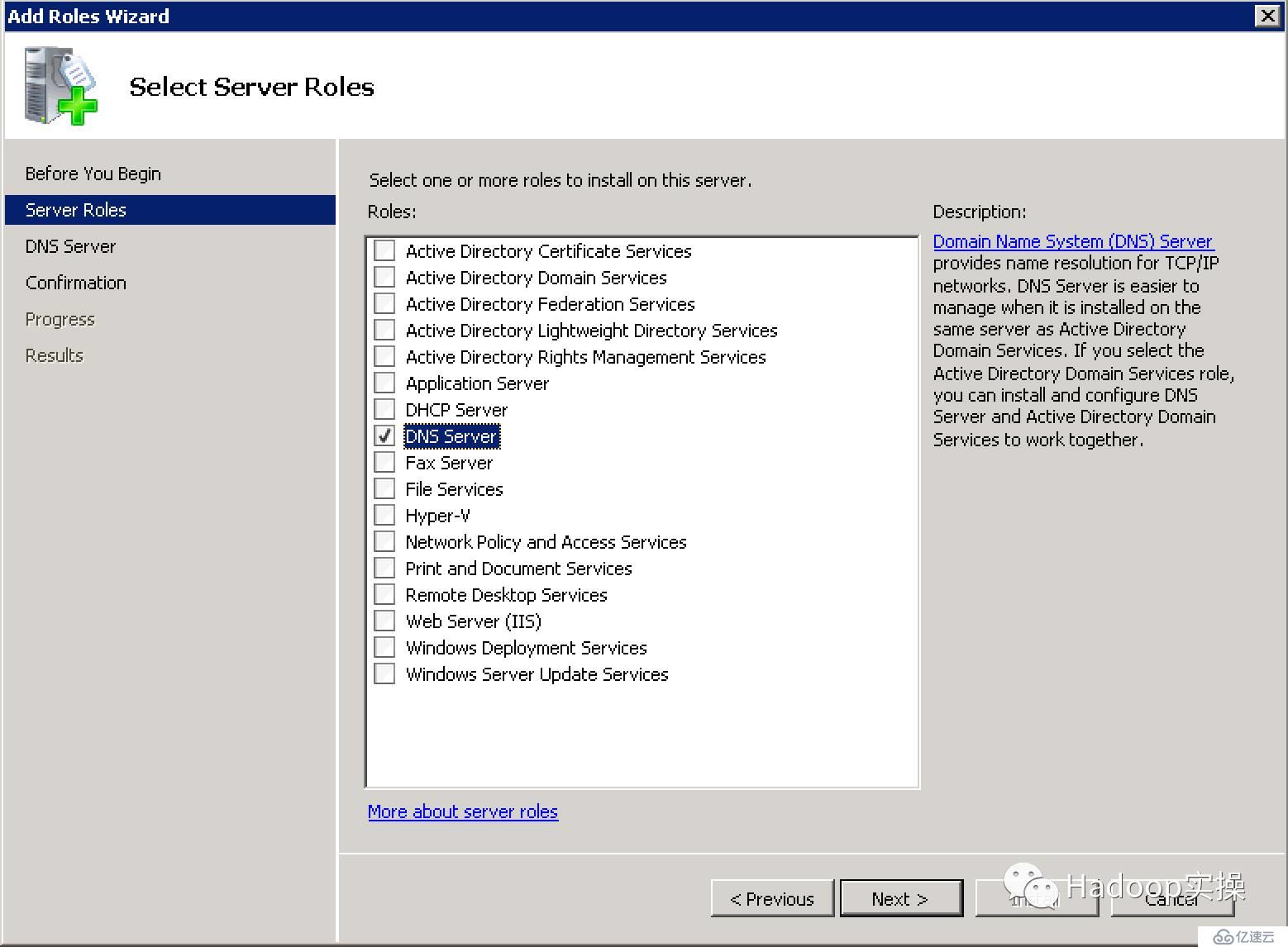

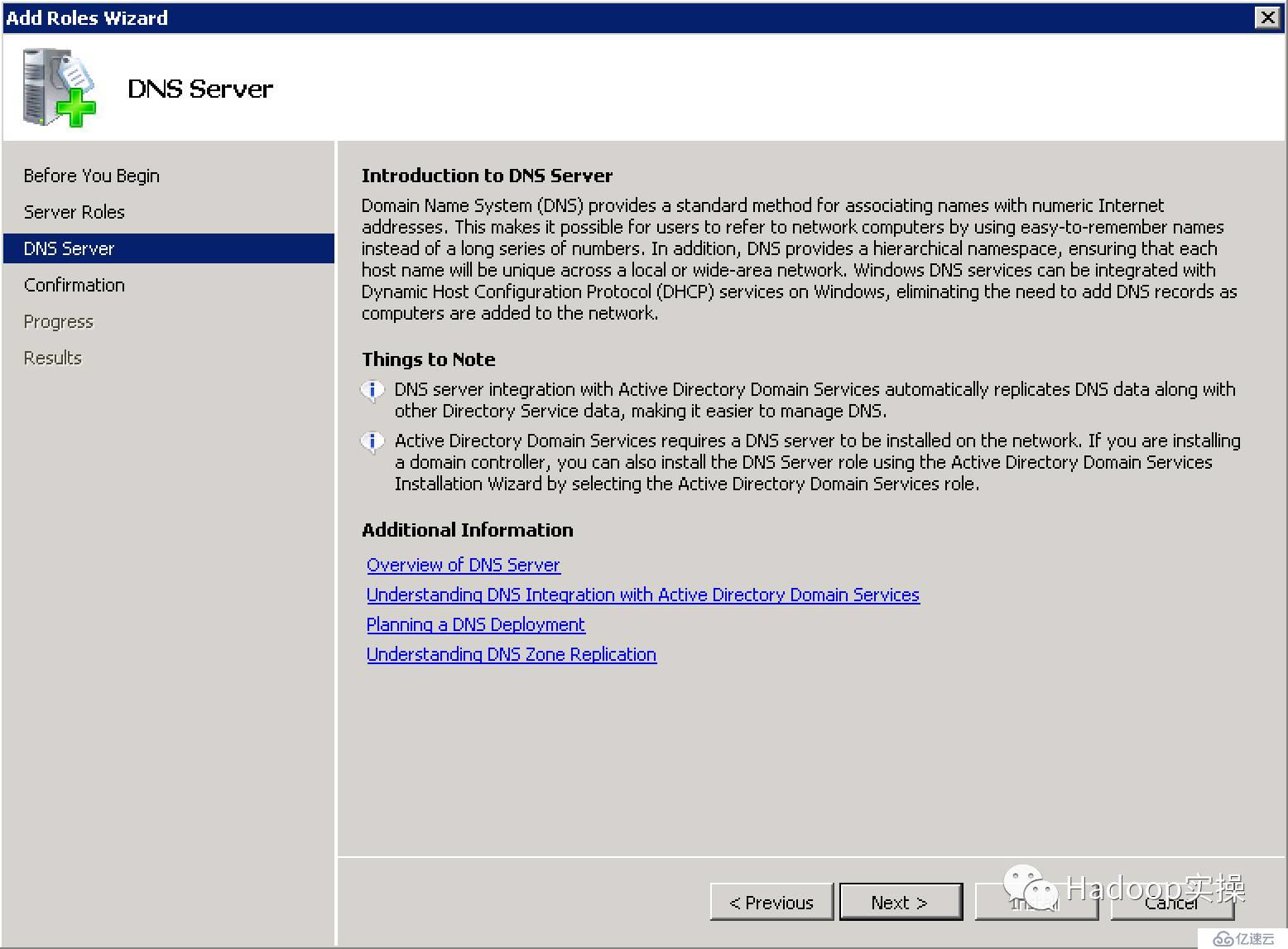

3.點擊“Next”,選擇DNS服務

4.點擊“Next”

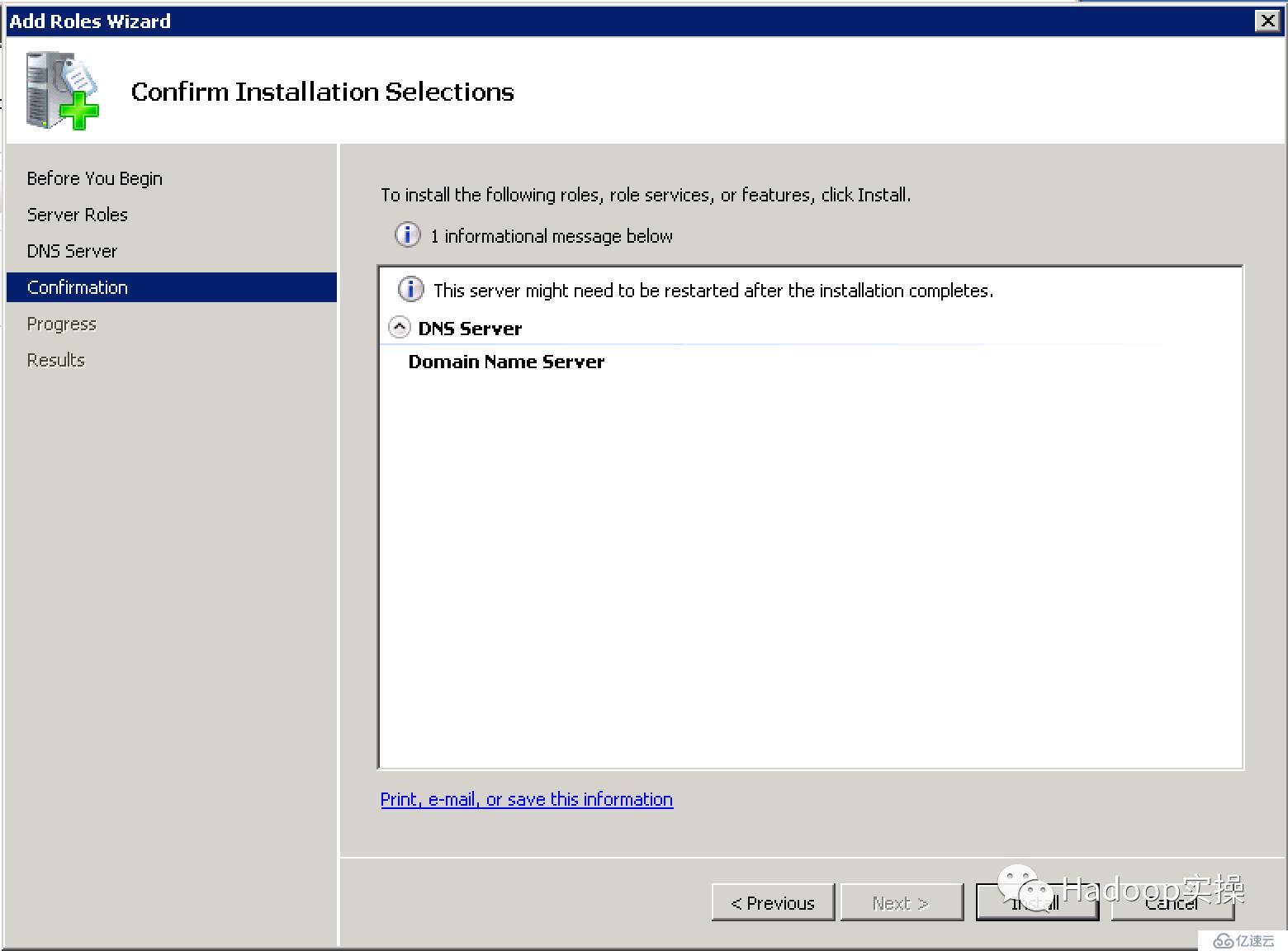

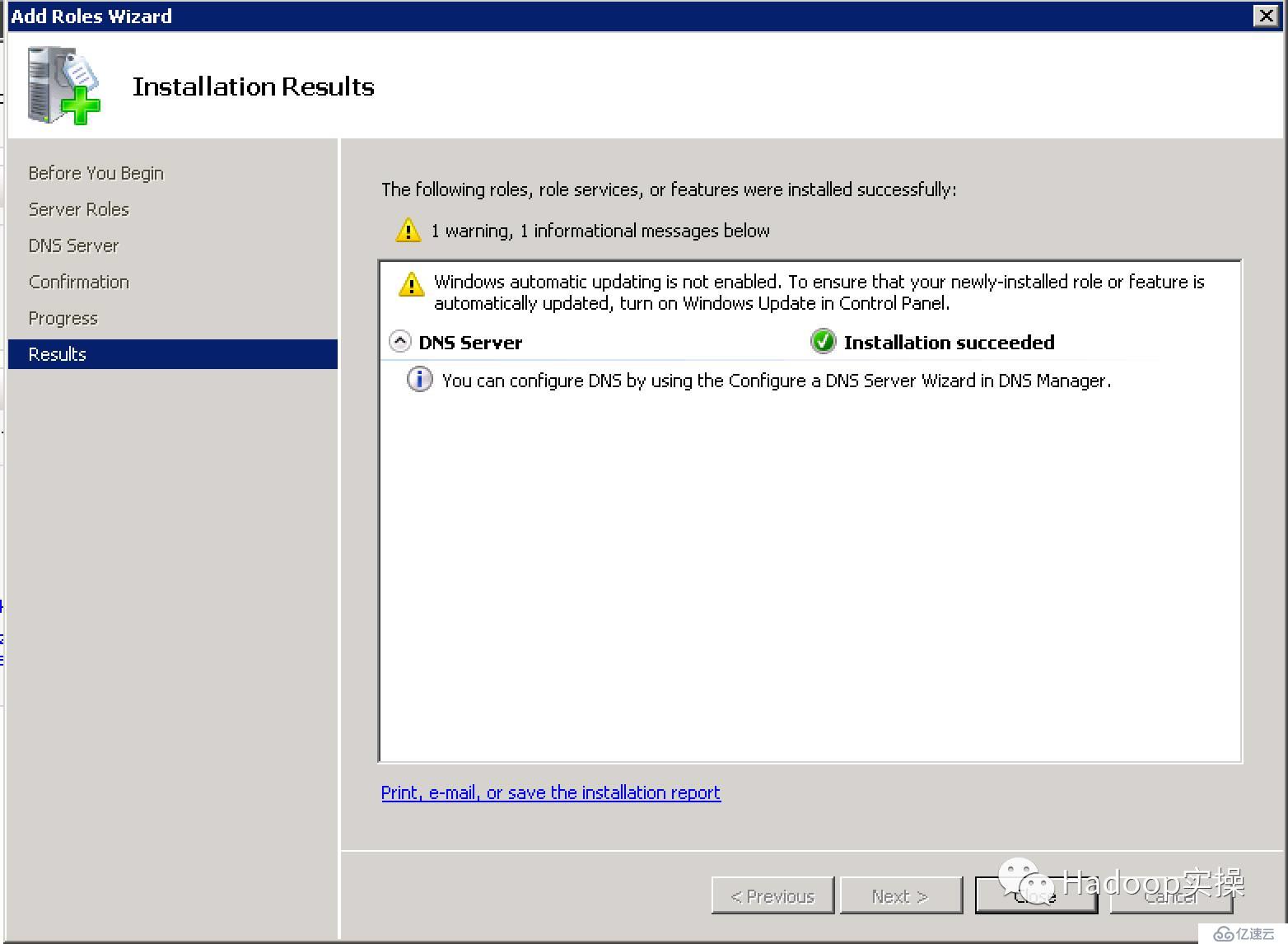

5.點擊“Install”

6.安裝成功

3.配置域名解析

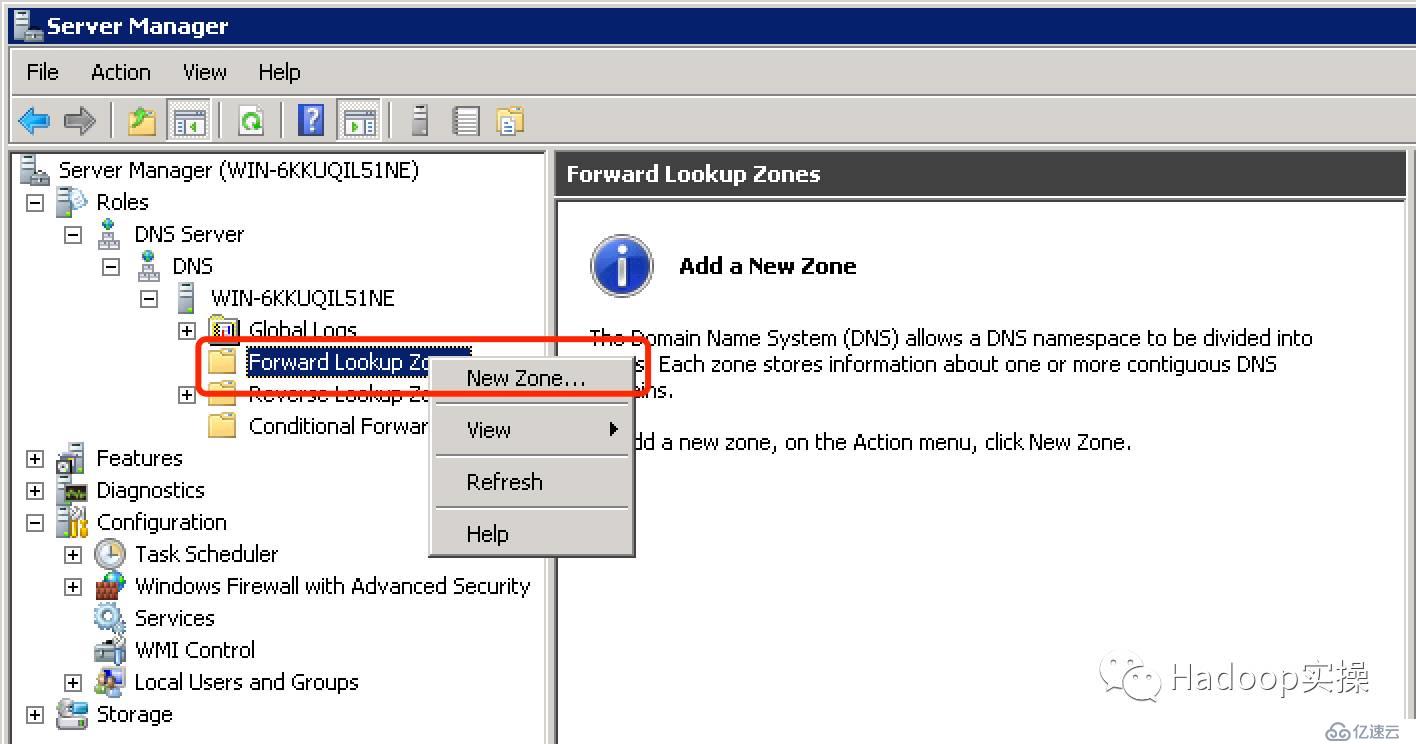

3.1創建正向解析Zone

1.添加一個新的Zone

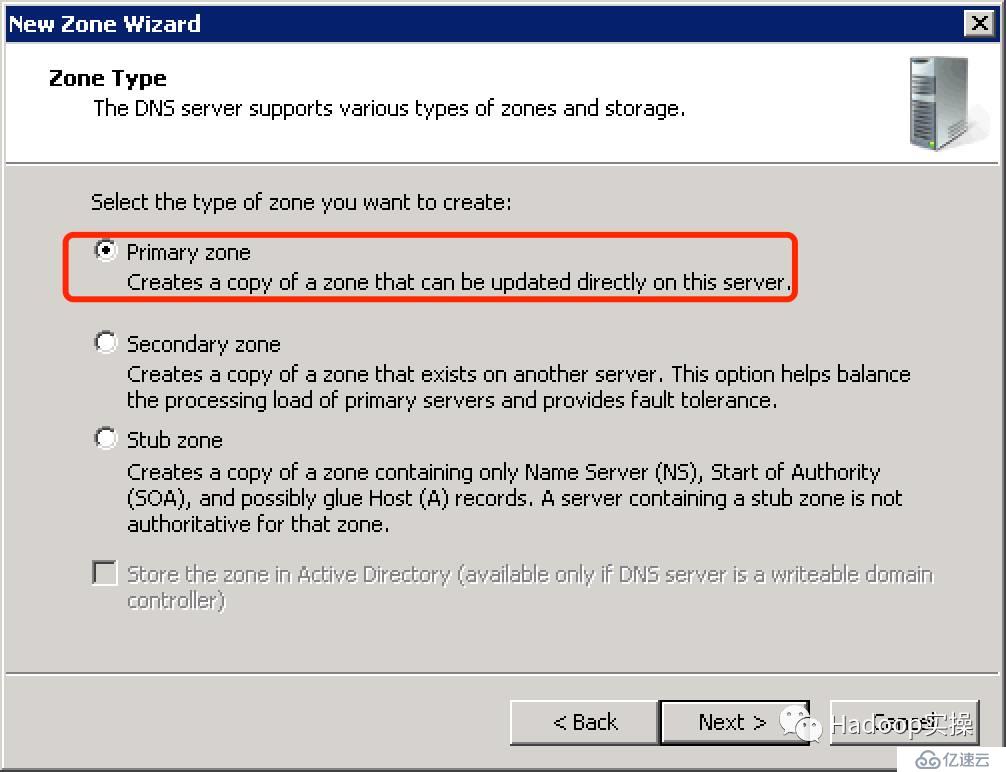

2.點擊“Next”,選擇“Primary zone”

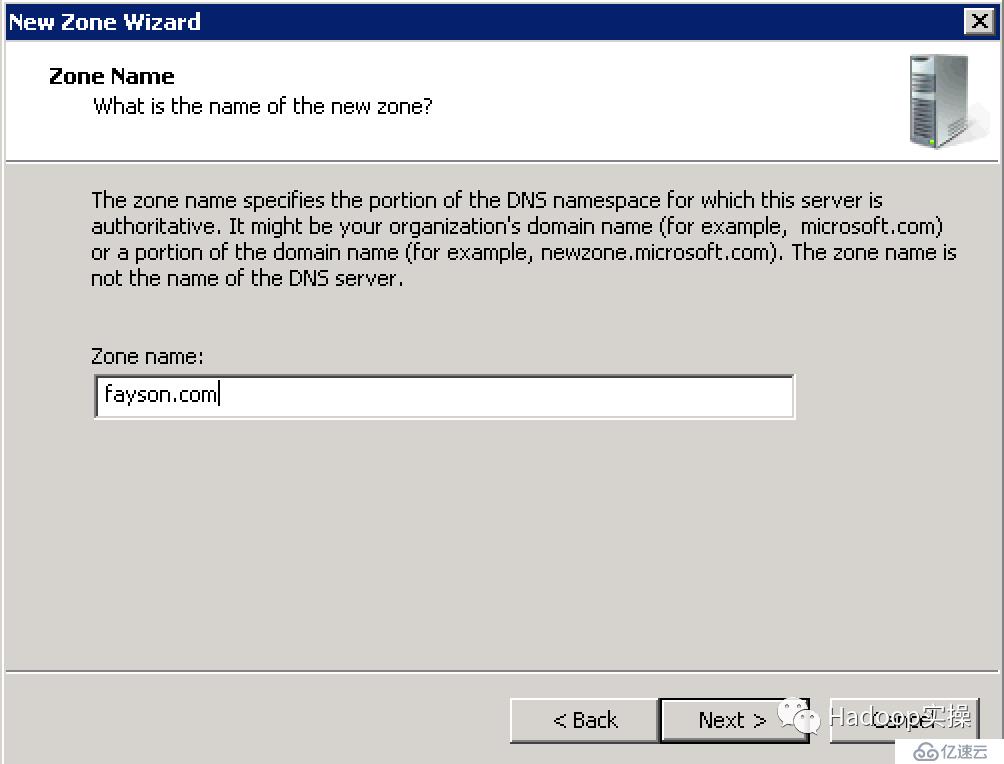

3.點擊“Next”,輸入Zone Name

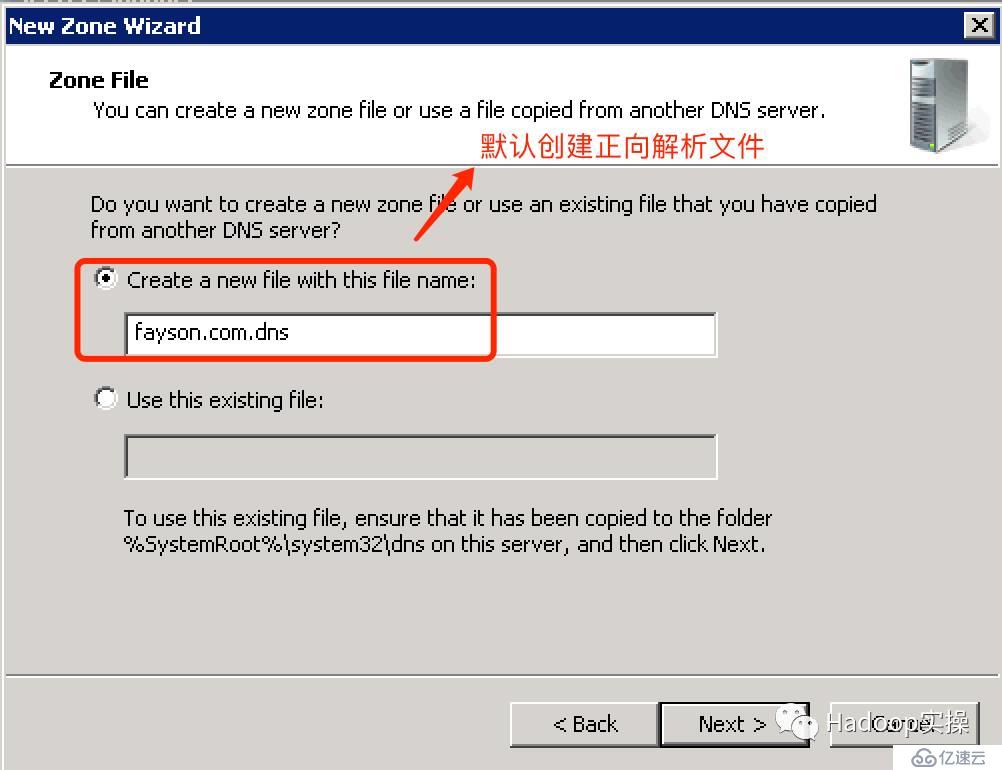

4.點擊“Next”

5.點擊“Next”

6.點擊“Finish”

3.2添加反向解析Zone

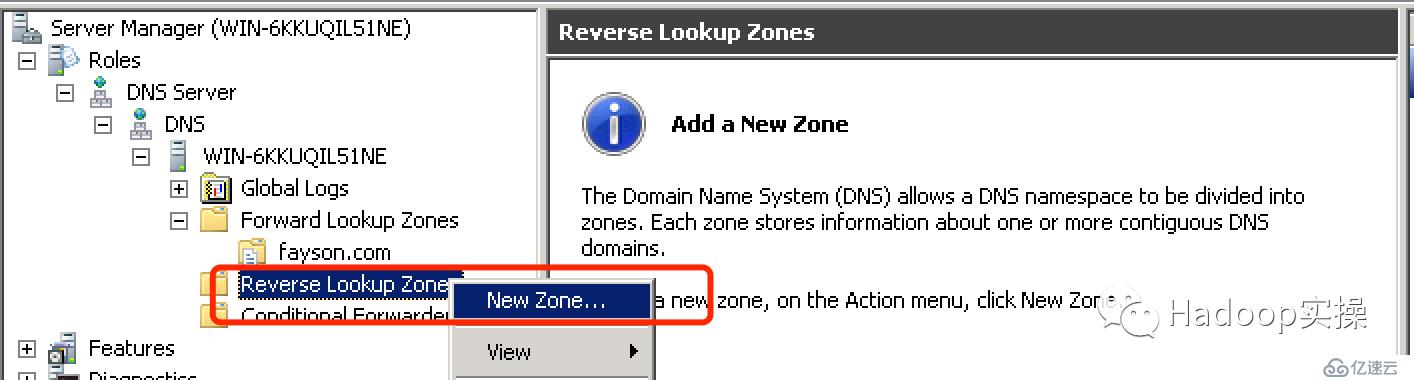

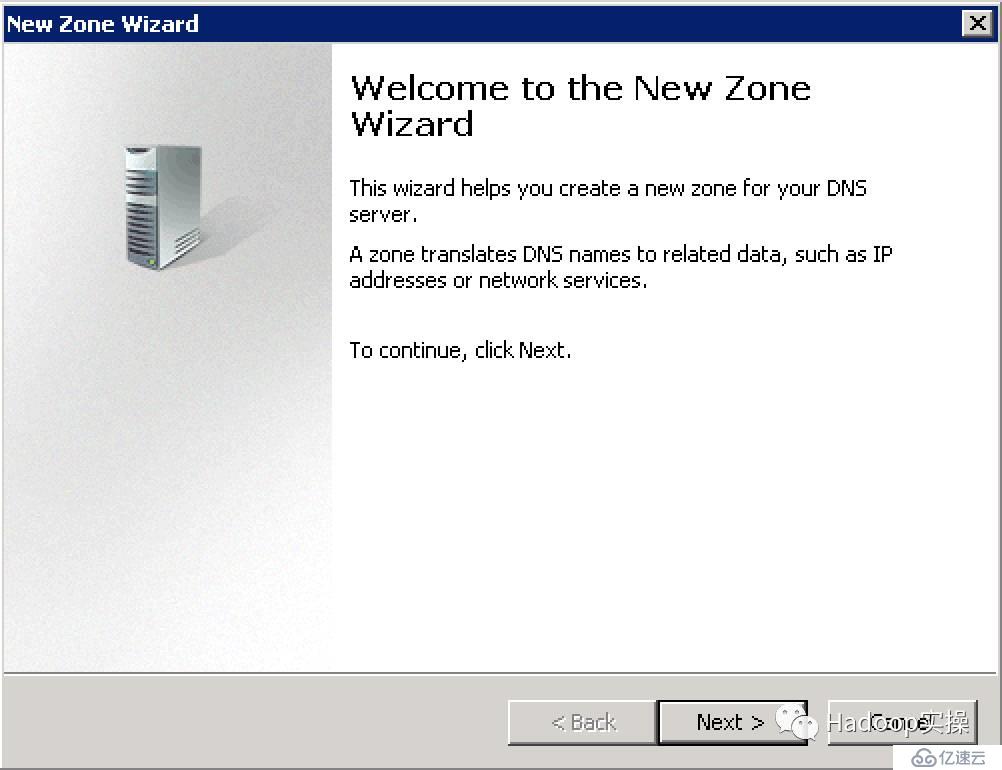

1.創建反向解析Zone

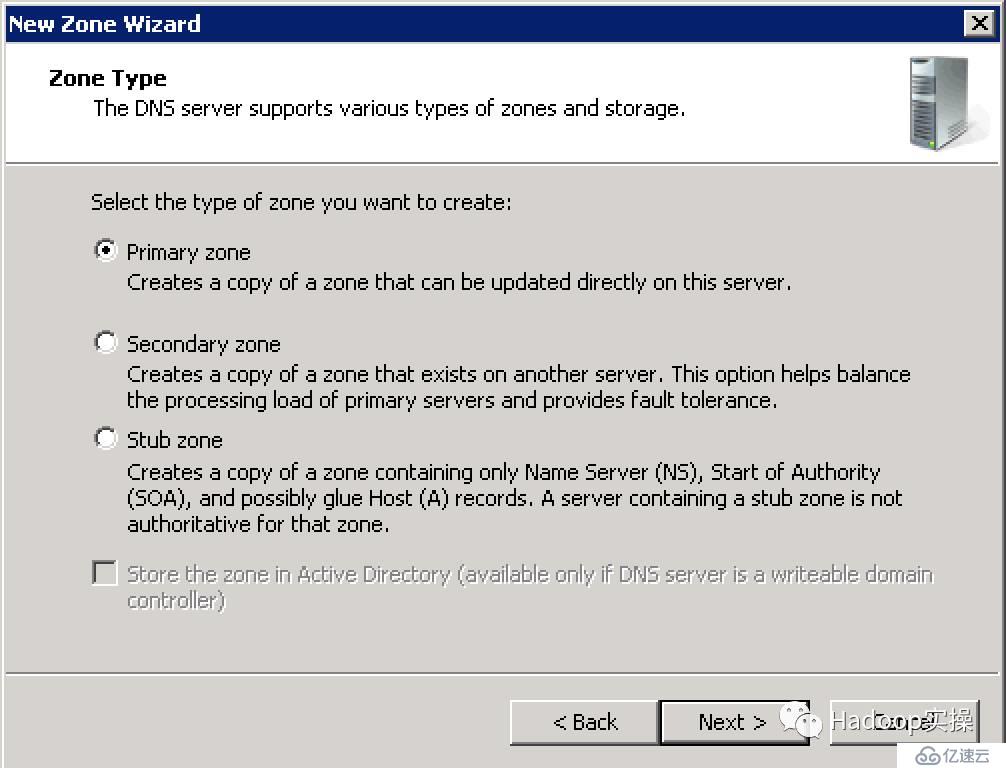

2.點擊“Next”,選擇“Primary zone”

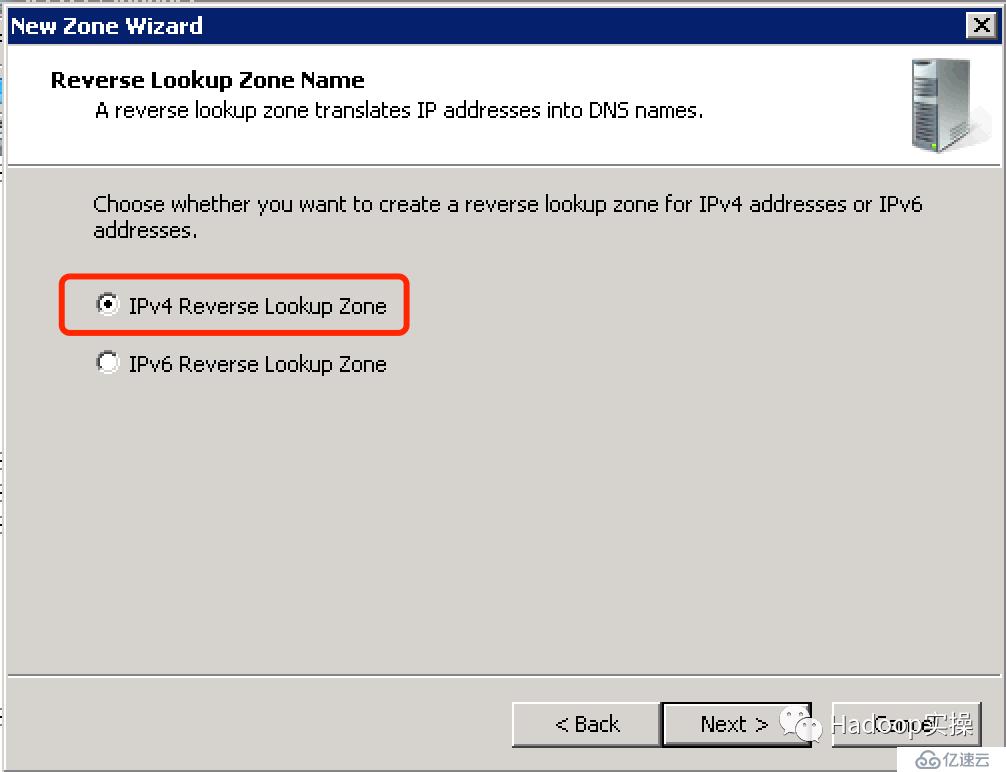

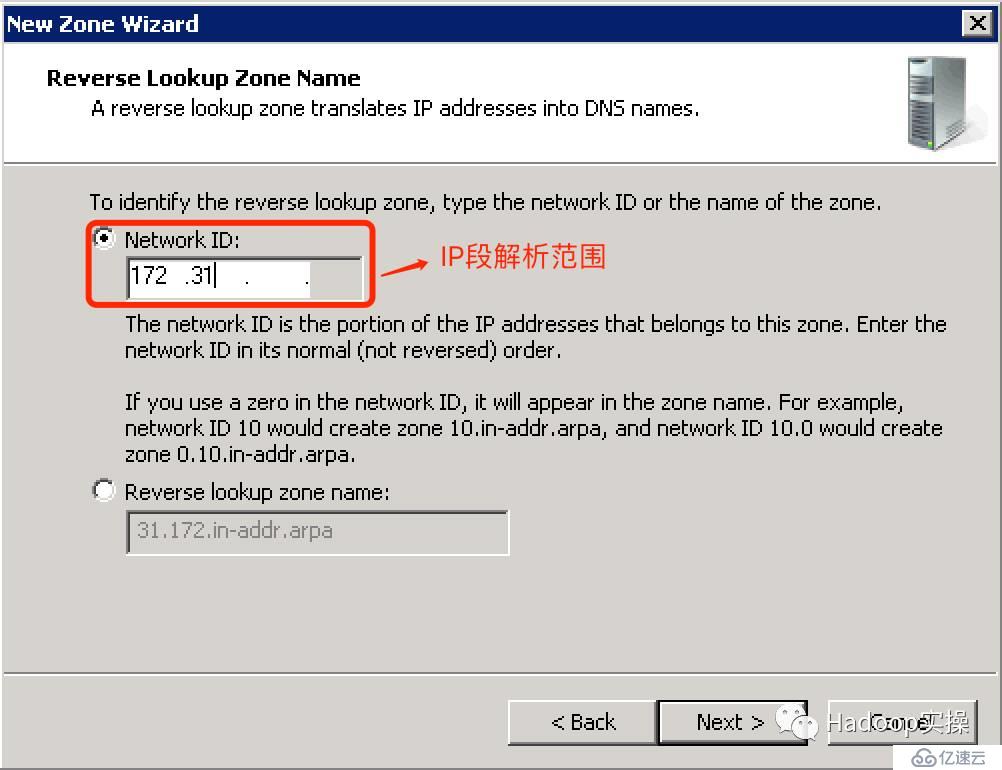

3.點擊“Next”,選擇“IPv4”

4.點擊“Next”,輸入Network ID

5.點擊“Next”,創建反向解析文件

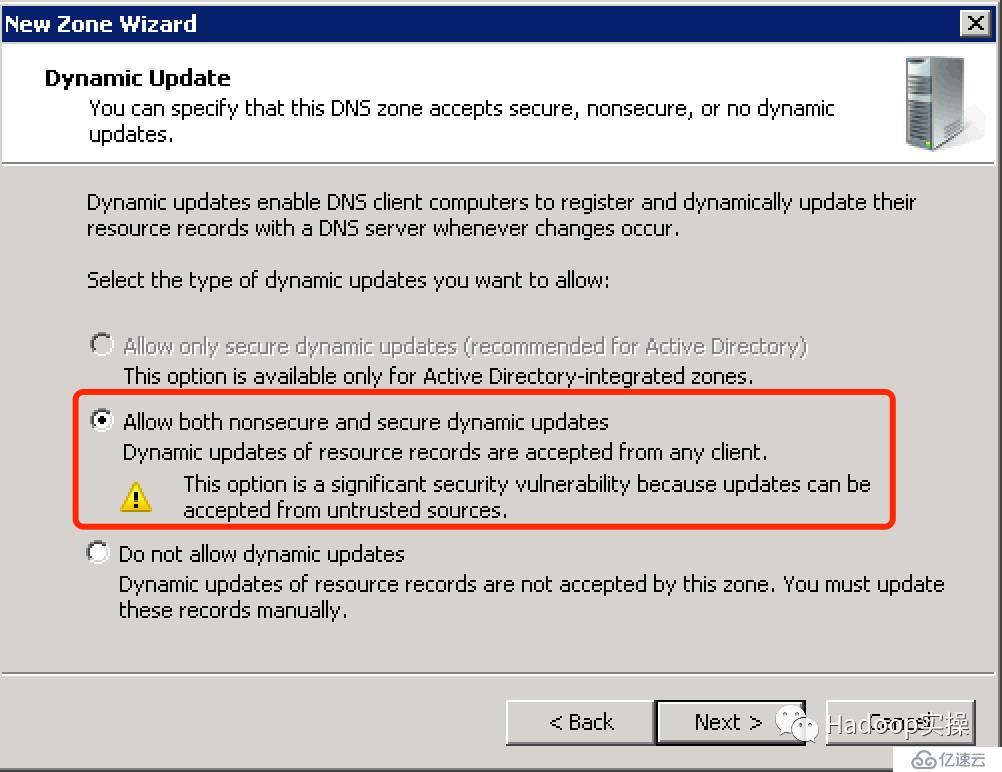

6.點擊“Next”,選擇Dynamic Update更新方式

7.點擊“Finish”,完成反向解析Zone創建

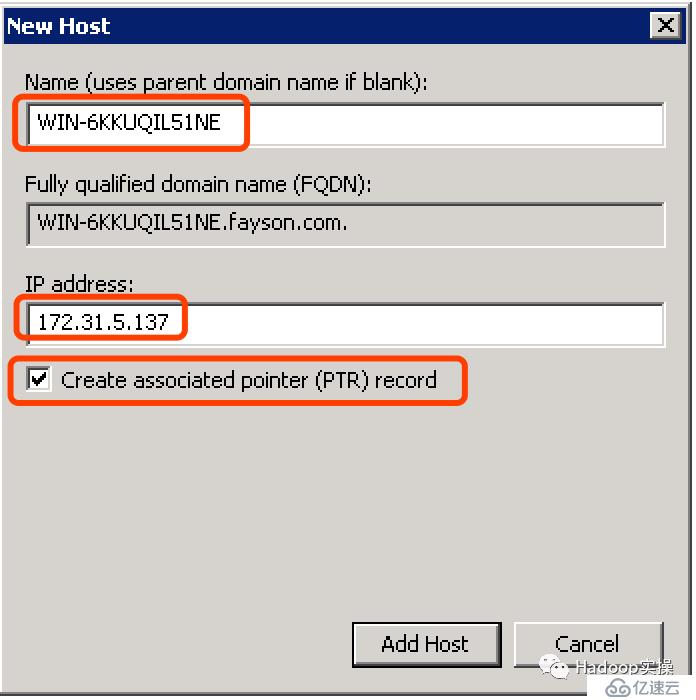

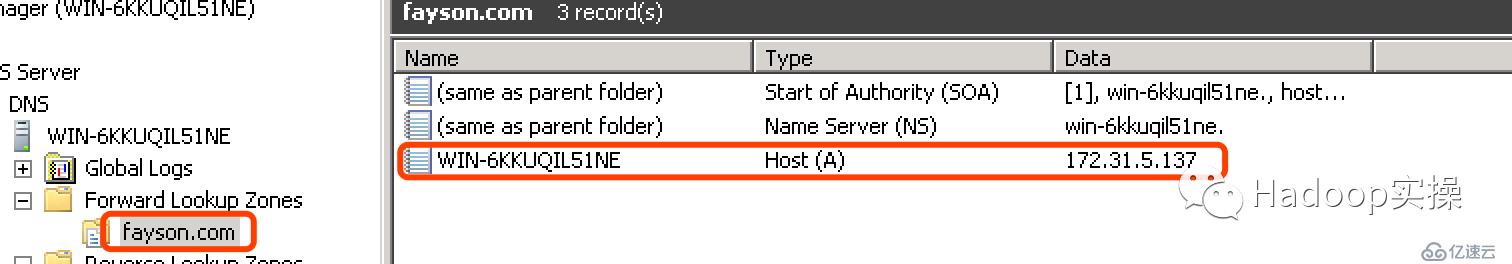

3.3配置正向解析

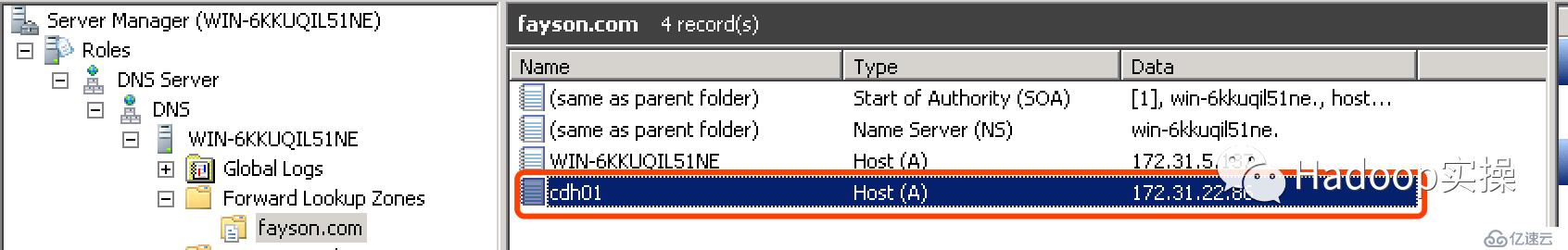

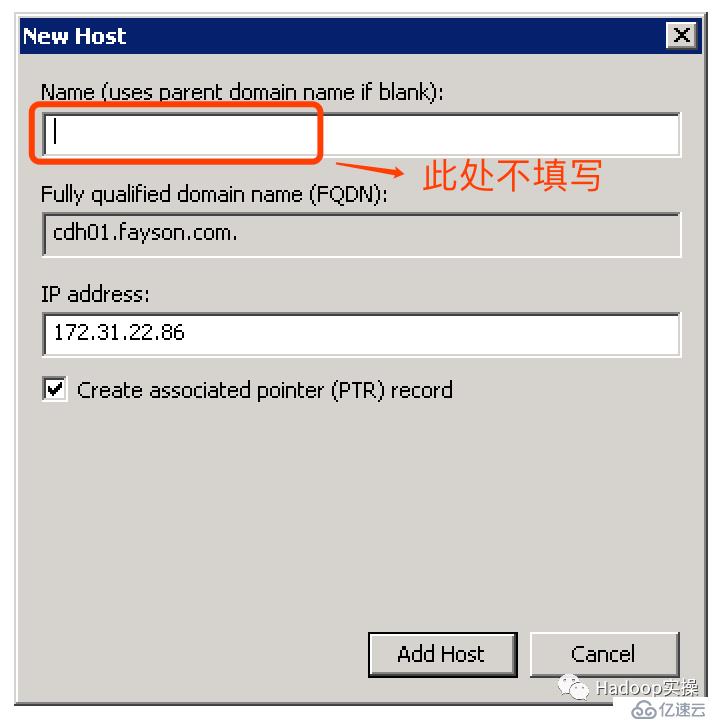

1.選中3.1新建的Zone

2.創建“New Host”

3.輸入Host的Name和IP地址

注意:此處添加的為DNS Server服務器域名解析,Name與Window Server服務器的hostname一致。

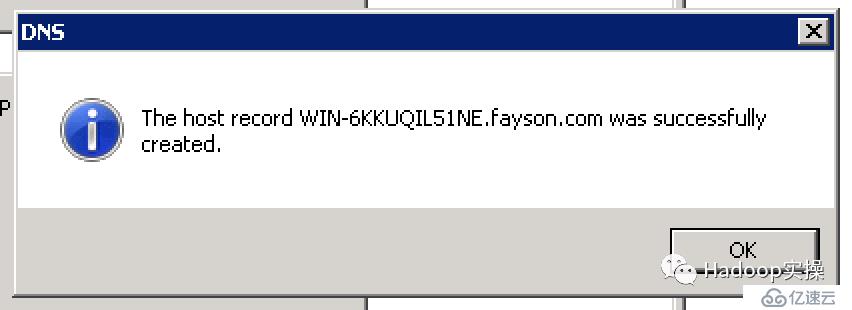

4.點擊“Add Host”,完成添加

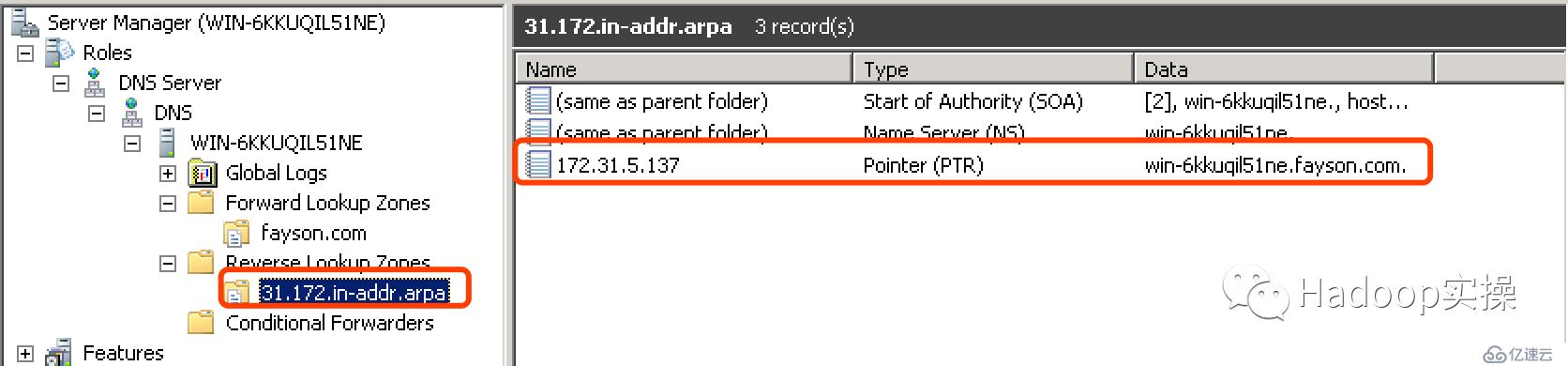

在添加正向解析的時候勾選“Create associated pointer(PTR) record”則會自動創建反向解析

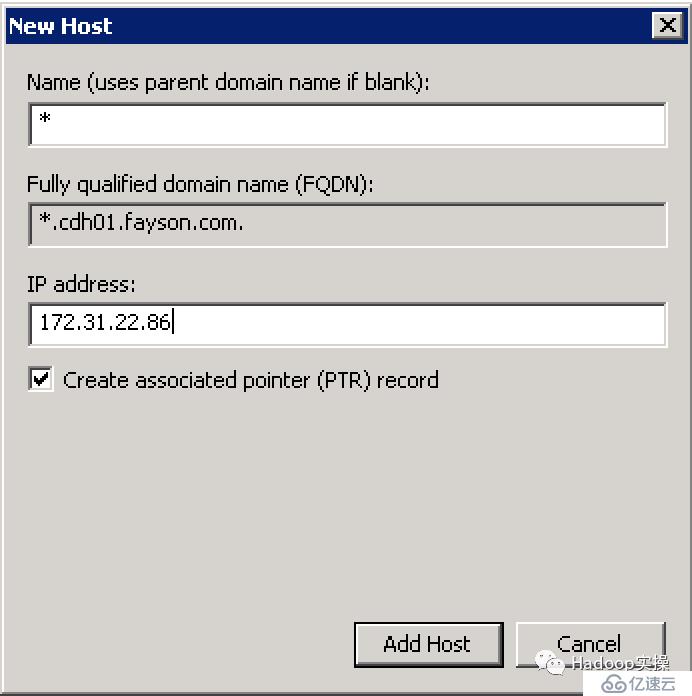

3.4泛域名解析配置

此處以RedHat服務器(172.31.22.86)為例,創建該服務器的泛域名解析

泛域名解析配置有兩種實現方式:修改配置文件或通過界面配置。

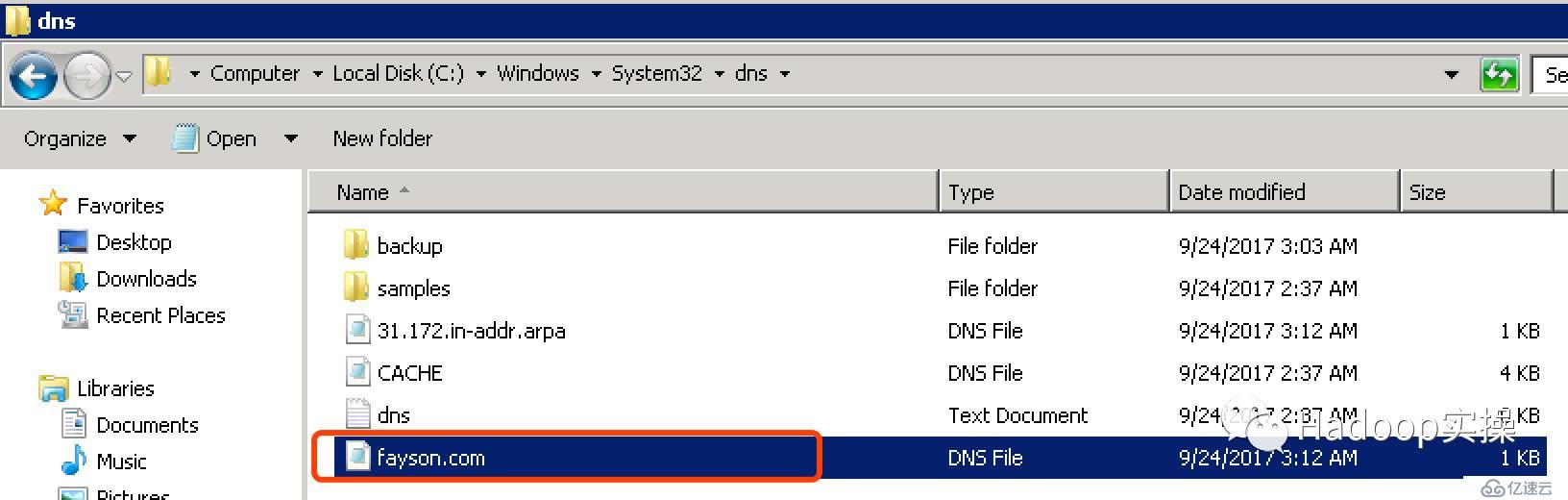

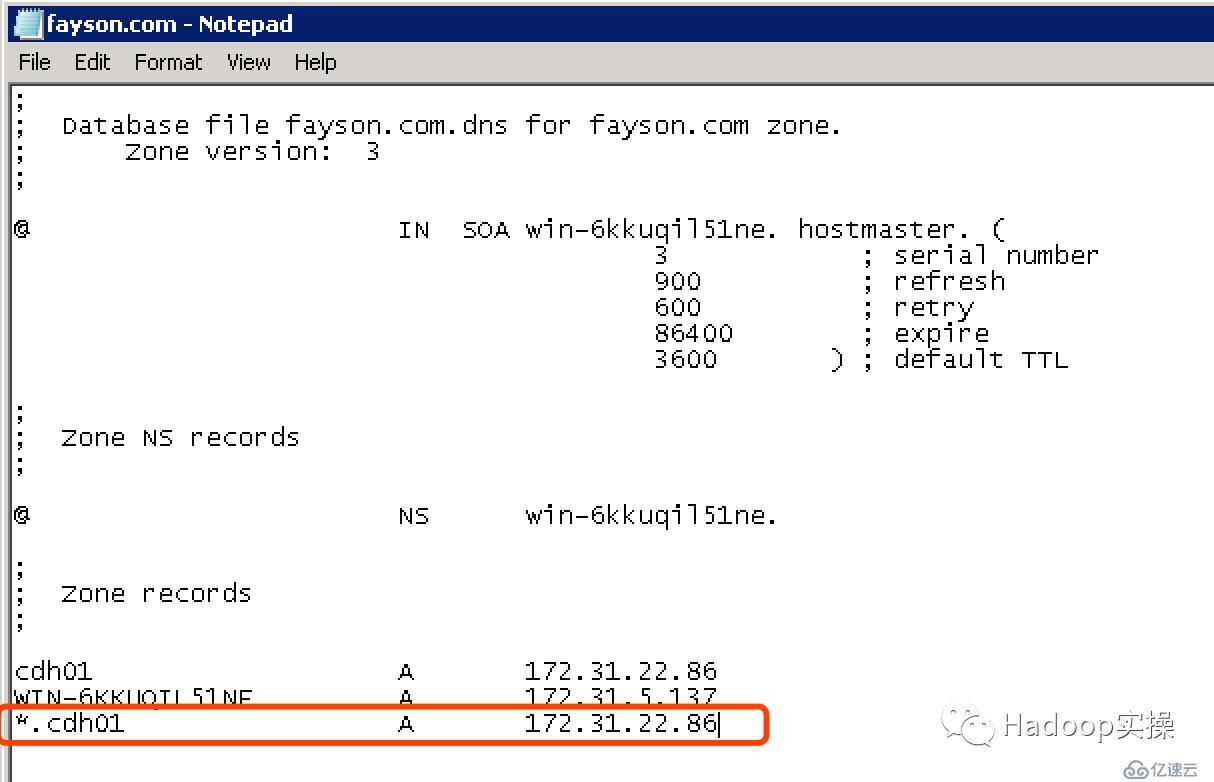

修改C:\Windows\System32\dns目錄下的fayson.com配置文件

在配置文件中增加如下配置并保存

*.cdh01 A 172.31.22.86

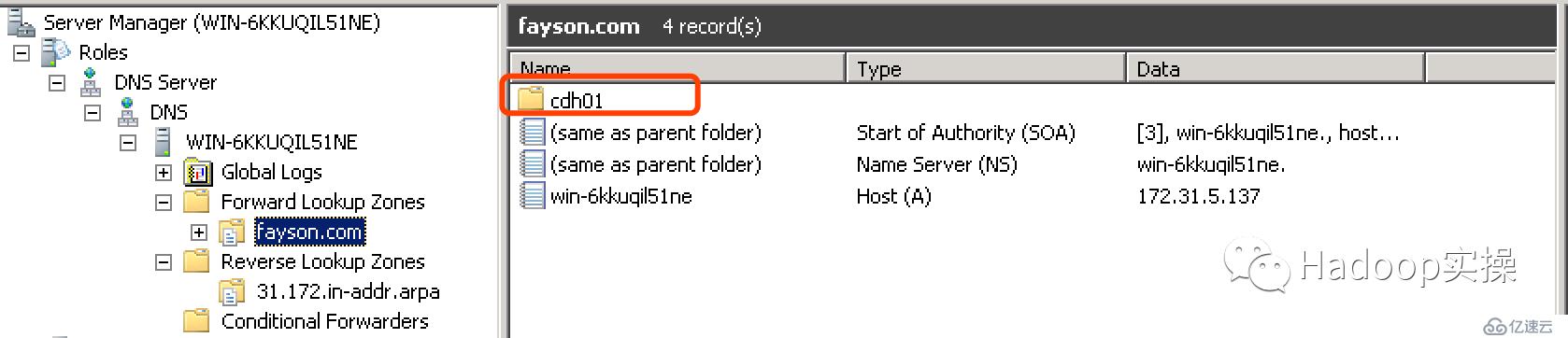

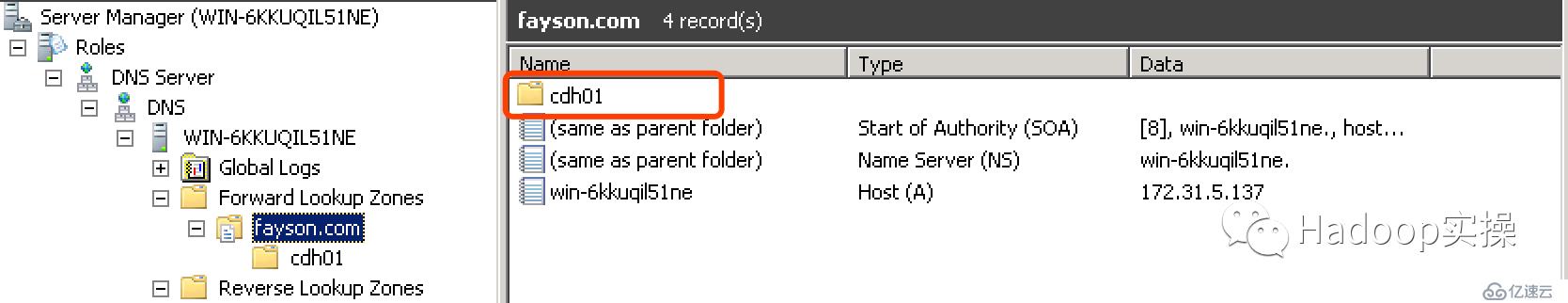

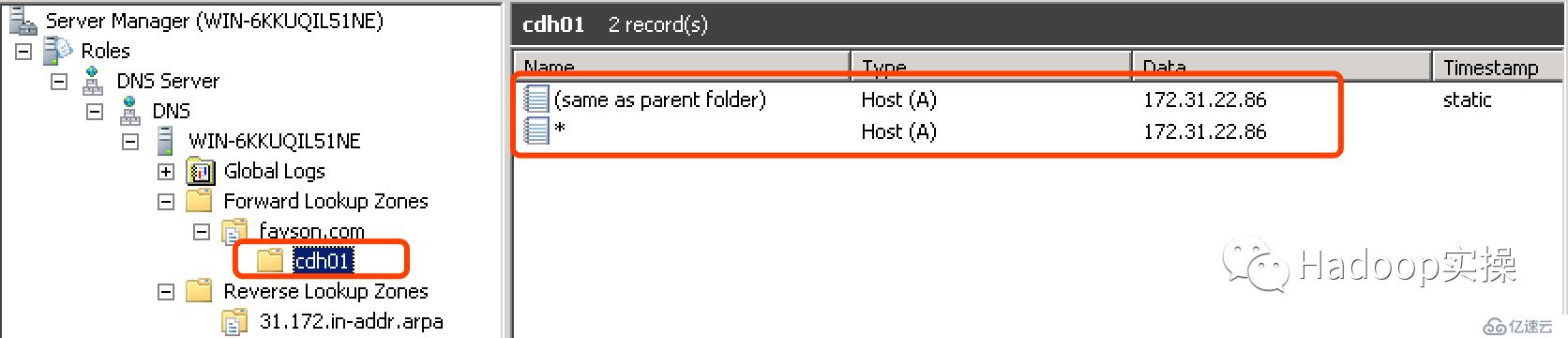

可以看到在fayson.com空間下多了一個cdh01的目錄

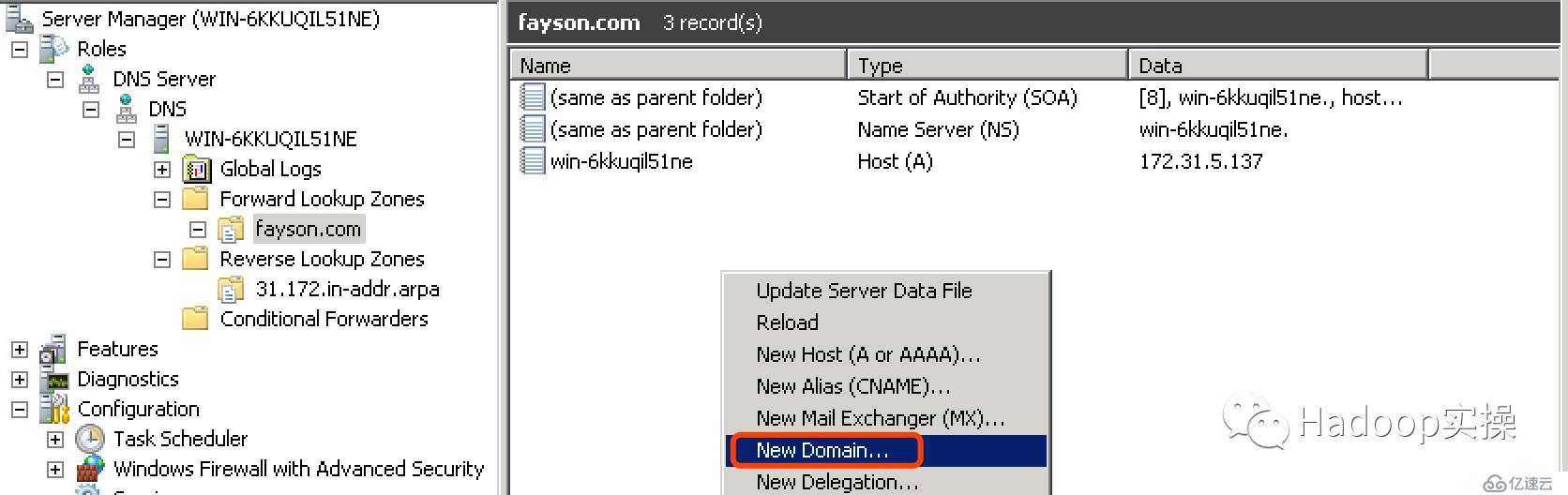

在fayson.com的空間下創建一個Domain

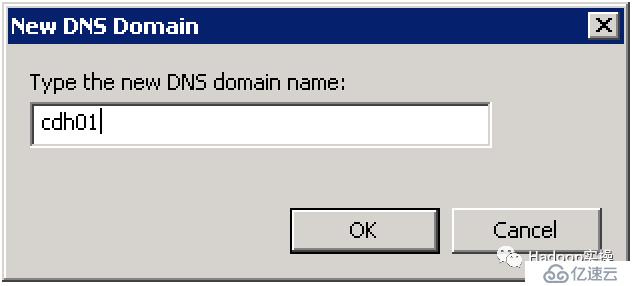

添加Domain

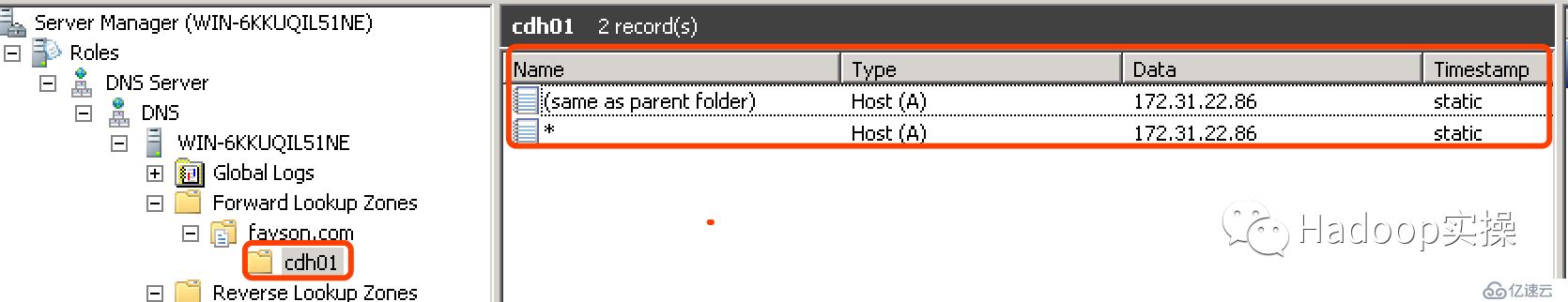

在cdh01目錄下創建兩個Host

創建完成顯示如下:

4.DNS測試

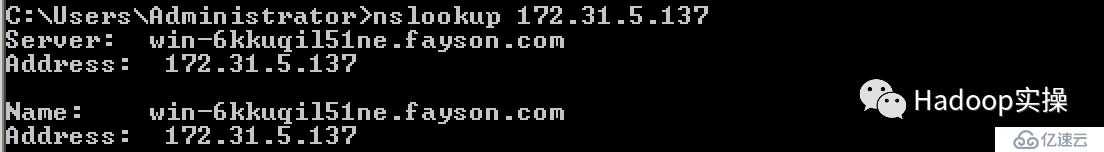

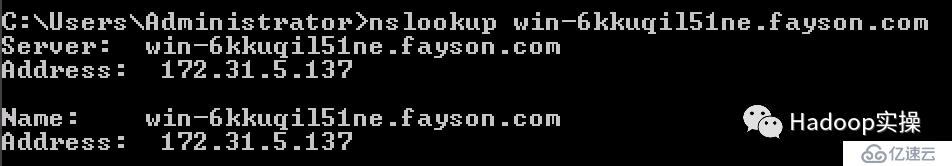

4.1Window測試

1.配置Window下DNS服務器地址

2.在CMD窗口使用nslookup命令測試

正向解析測試

C:\Users\Administrator>nslookup 172.31.5.137

Server: win-6kkuqil51ne.fayson.com

Address: 172.31.5.137

Name: win-6kkuqil51ne.fayson.com

Address: 172.31.5.137

方向解析測試

C:\Users\Administrator>nslookup win-6kkuqil51ne.fayson.com

Server: win-6kkuqil51ne.fayson.com

Address: 172.31.5.137

Name: win-6kkuqil51ne.fayson.com

Address: 172.31.5.137

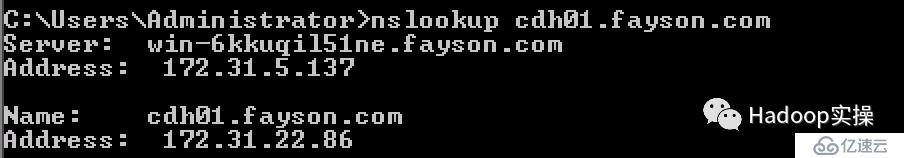

3.測試cdh01

正向解析測試

C:\Users\Administrator>nslookup 172.31.22.86

Server: win-6kkuqil51ne.fayson.com

Address: 172.31.5.137

Name: *.cdh01.fayson.com

Address: 172.31.22.86

反向解析

C:\Users\Administrator>nslookup cdh01.fayson.com

Server: win-6kkuqil51ne.fayson.com

Address: 172.31.5.137

Name: cdh01.fayson.com

Address: 172.31.22.86

泛域名解析

C:\Users\Administrator>nslookup qq.cdh01.fayson.com

Server: win-6kkuqil51ne.fayson.com

Address: 172.31.5.137

Name: qq.cdh01.fayson.com

Address: 172.31.22.86

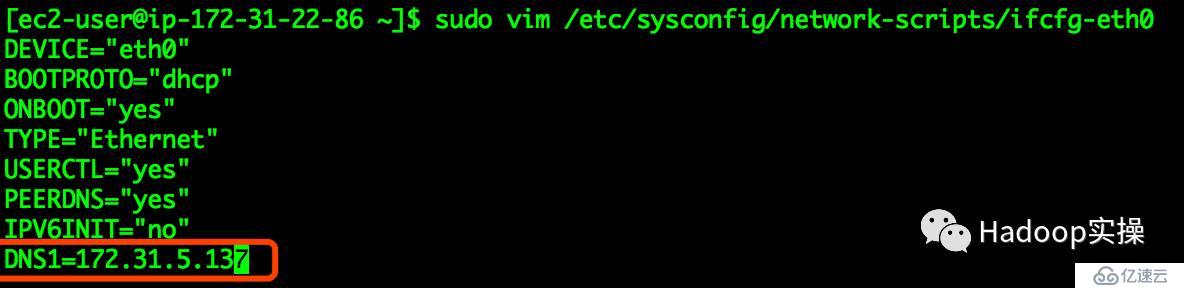

4.2Linux測試

1.修改服務器的DNS Server

通過修改/etc/sysconfig/network-script目錄下對應網卡的配置文件,添加DNS服務器地址

[ec2-user@ip-172-31-22-86 ~]$ sudo vim /etc/sysconfig/network-scripts/ifcfg-eth0

DEVICE="eth0"

BOOTPROTO="dhcp"

ONBOOT="yes"

TYPE="Ethernet"

USERCTL="yes"

PEERDNS="yes"

IPV6INIT="no"

DNS1=172.31.5.137

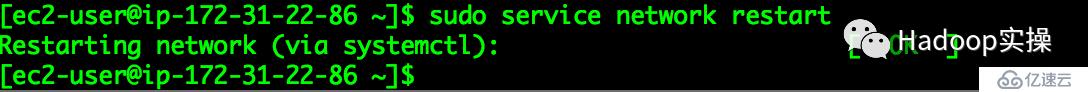

修改完成DNS需要重啟網絡

[ec2-user@ip-172-31-22-86 ~]$ sudo service network restart

Restarting network (via systemctl): [ OK ]

[ec2-user@ip-172-31-22-86 ~]$

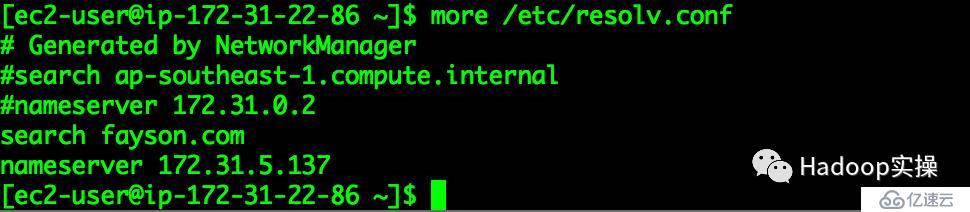

查看DNS是否生效

[ec2-user@ip-172-31-22-86 ~]$ more /etc/resolv.conf

# Generated by NetworkManager

#search ap-southeast-1.compute.internal

#nameserver 172.31.0.2

search fayson.com

nameserver 172.31.5.137

與配置的DNS Server IP地址一致則表示已生效。

2.在命令行使用nslookup命令測試

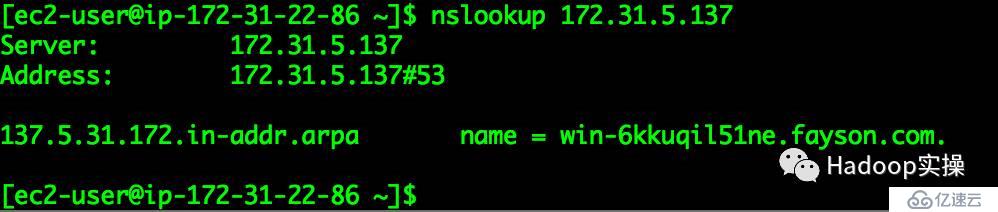

正向解析DNS Server

[ec2-user@ip-172-31-22-86 ~]$ nslookup 172.31.5.137

Server: 172.31.5.137

Address: 172.31.5.137#53

137.5.31.172.in-addr.arpa name = win-6kkuqil51ne.fayson.com.

[ec2-user@ip-172-31-22-86 ~]$

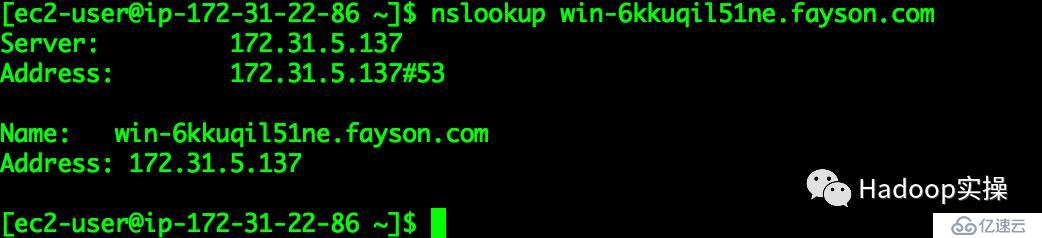

反向解析DNS Server

[ec2-user@ip-172-31-22-86 ~]$ nslookup win-6kkuqil51ne.fayson.com

Server: 172.31.5.137

Address: 172.31.5.137#53

Name: win-6kkuqil51ne.fayson.com

Address: 172.31.5.137

[ec2-user@ip-172-31-22-86 ~]$

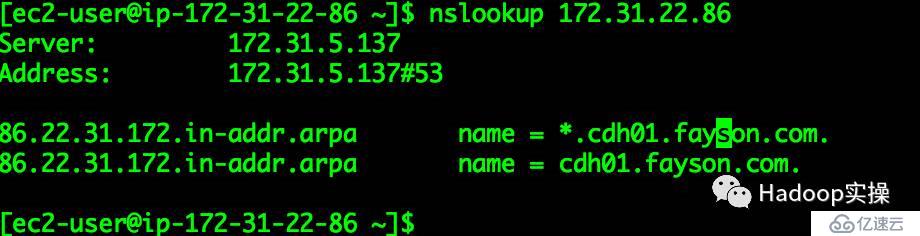

正向解析172.31.22.86測試

[ec2-user@ip-172-31-22-86 ~]$ nslookup 172.31.22.86

Server: 172.31.5.137

Address: 172.31.5.137#53

86.22.31.172.in-addr.arpa name = *.cdh01.fayson.com.

86.22.31.172.in-addr.arpa name = cdh01.fayson.com.

[ec2-user@ip-172-31-22-86 ~]$

反向解析cdh01.fayson.com

[ec2-user@ip-172-31-22-86 ~]$ nslookup cdh01.fayson.com

Server: 172.31.5.137

Address: 172.31.5.137#53

Name: cdh01.fayson.com

Address: 172.31.22.86

[ec2-user@ip-172-31-22-86 ~]$

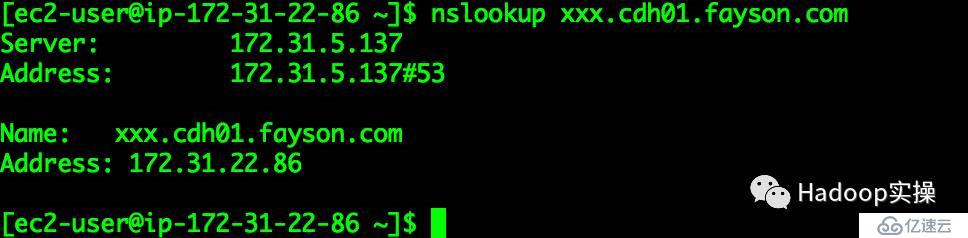

泛域名解析測試xxx.cdh01.fayson.com

[ec2-user@ip-172-31-22-86 ~]$ nslookup xxx.cdh01.fayson.com

Server: 172.31.5.137

Address: 172.31.5.137#53

Name: xxx.cdh01.fayson.com

Address: 172.31.22.86

[ec2-user@ip-172-31-22-86 ~]$

醉酒鞭名馬,少年多浮夸! 嶺南浣溪沙,嘔吐酒肆下!摯友不肯放,數據玩的花!

溫馨提示:要看高清無碼套圖,請使用手機打開并單擊圖片放大查看。

推薦關注Hadoop實操,第一時間,分享更多Hadoop干貨,歡迎轉發和分享。

原創文章,歡迎轉載,轉載請注明:轉載自微信公眾號Hadoop實操

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。