溫馨提示×

您好,登錄后才能下訂單哦!

點擊 登錄注冊 即表示同意《億速云用戶服務條款》

您好,登錄后才能下訂單哦!

這篇文章給大家介紹快手did設備注冊以及sig簽名的示例分析,內容非常詳細,感興趣的小伙伴們可以參考借鑒,希望對大家能有所幫助。

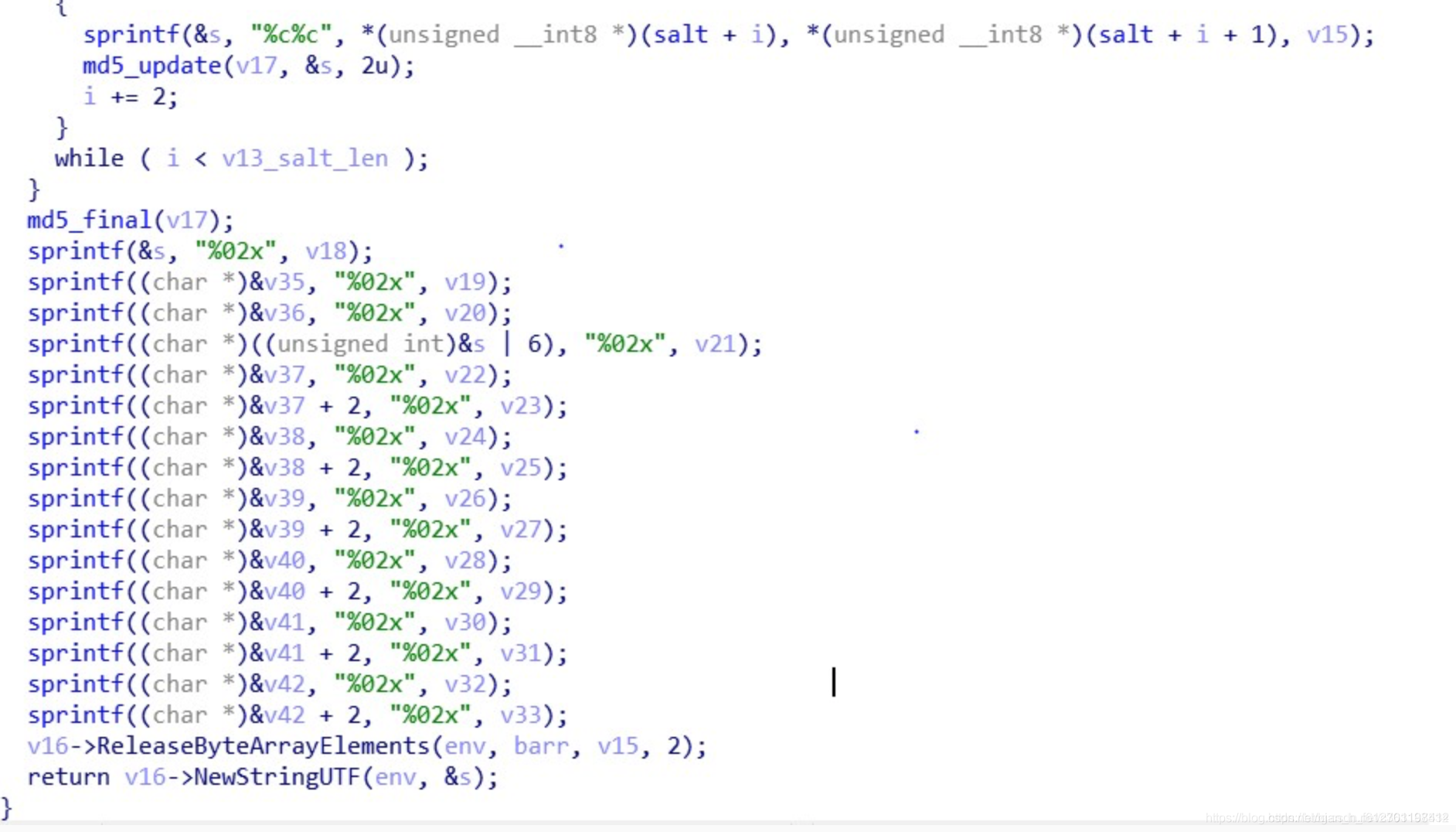

快手簽名計算分析,我們抓包看到sig簽名字段,是post請求,32位MD5算法,把?后面的參數和post的參數一起排序,組合計算。

1.抓包參數

POST /rest/n/user/profile/v2? HTTP/1.1 Connection: close Accept-Language: zh-cn User-Agent: kwai-android Content-Type: application/x-www-form-urlencoded Host: apissl.gifshow.com Accept-Encoding: gzip, deflate client_key=5234234&country_code=cn&exp_tag=1_i/293748723479238749&language=zh-Hans-CN%3Bq%3D1&sig=c8a22b77755169b9ecfc63b30e428d32&user=72364723

2.逆向

通過逆向找到計算加密函數,調試過程略過。

分析出是md5加密,傳入的字符串順序進行加密。

最近快手升級了風控,多了一個log策略。

而且還需要注冊did字段,如果不注冊的話,是不能進行抓取的。

關于快手did設備注冊以及sig簽名的示例分析就分享到這里了,希望以上內容可以對大家有一定的幫助,可以學到更多知識。如果覺得文章不錯,可以把它分享出去讓更多的人看到。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。