您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

docker+vulhub怎么快速搭建漏洞環境,相信很多沒有經驗的人對此束手無策,為此本文總結了問題出現的原因和解決方法,通過這篇文章希望你能解決這個問題。

硬件成本低,虛擬化硬件損耗也較低,性能好;

可以做到運行環境快速部署,啟動極快,伸縮有彈性;

支持打包管理,保證一致性;

動態調度遷移成本低。ps:博主用docker主要是為了,下載有漏洞的框架,來進行滲透測試,提高自己的滲透能力。(例如:weblogc 反序列化漏洞、strust2漏洞)

在虛擬機上已經搭建好centos7系統

Docker 要求 CentOS 系統的內核版本高于 3.10 ,查看本頁面的前提條件來驗證你的CentOS 版本是否支持 Docker 。

配好yum源

確保 yum 包更新到最新

yum update

卸載舊版本(如果安裝過舊版本的話)

yum remove docker docker-common docker-selinux docker-engine

安裝需要的軟件包, yum-util 提供yum-config-manager功能,另外兩個是devicemapper驅動依賴的

yum install -y yum-utils device-mapper-persistent-data lvm2

設置yum源

yum-config-manager --add-repo https://download.docker.com/linux/centos/docker-ce.repo

可以查看所有倉庫中所有docker版本,并選擇特定版本安裝

yum list docker-ce --showduplicates | sort -r

下載并安裝container-selinux

下載 wget http://mirrors.atosworldline.com/public/centos/7/extras/x86_64/Packages/container-selinux-2.68-1.el7.noarch.rpm 安裝 rpm -ivh container-selinux-2.68-1.el7.noarch.rpm --nodeps --force

安裝docker

yum install docker-ce #由于repo中默認只開啟stable倉庫,故這里安裝的是最新穩定版17.12.0 執行上面的命令是默認安裝,下面這條命令就不用執行了 yum install <FQPN> # 例如:sudo yum install docker-ce-17.12.0.ce

啟動并加入開機啟動

systemctl start docker systemctl enable docker

驗證安裝是否成功(有client和service兩部分表示docker安裝啟動都成功了)

docker version

VM中centos7的網絡連接方式為nat,并將網卡配置成dhcp模式

docker默認是docker 0網卡,保持默認配置

NAT模式,centos7可以ping通windows10,windows10卻不能ping通centos7

問題在于主機的適配器設置中,NAT相關的適配器變成了自動獲取IP地址。

右擊電腦右下角網絡的符號,點擊“打開網絡和共享中心” -> “更改適配器設置”,就可以看到虛擬機的幾個適配器配置,NAT模式的配置一般是VMnet8。

右鍵 -> 屬性 -> IPv4 -> 屬性。

設置ip地址和centos7在同一網段,即可。

Windows10連接centos7中的Docker容器的

拓撲圖

宿主機(windows10)--------->虛擬機(192.168.2.131)---------->docker容器 (172.17.0.1)

如果此時在宿主機中ping Docker容器是ping不同的,因為在宿主機上沒有通往172.18.0.2網絡的路由,宿主機會將發往172.18.0.2網絡的數據發往默認路由,這樣就無法到達容器。

解決方法:(1)首先要保證centos7和Docker容器,用ping測試是否通暢(2)關閉虛擬中的防火墻: systemctl stop firewalld.service(3)打開windows10的cmd,在其中添加通往 172.17.0.21網絡的路由。(4)通往 172.17.0.1網絡的數據包由192.168.2.131來轉發

具體操作

cmd(管理員模式)下

route add -p 172.17.0.0 mask 255.255.0.0 192.168.2.131 //-p表示永久添加

查看添加的路由:

route print 172.17.0.0 255.255.0.0 192.168.2.131 192.168.2.200 36

獲取鏡像

docker pull ismaleiva90/weblogic12 //docker pull #獲取鏡像 //ismaleiva90/weblogic #weblogic的鏡像,后面沒有指定鏡像版本就會獲取默認的 latest版本

生成并啟動容器

docker run -d -p 49163:7001 -p 49164:7002 -p 49165:5556 ismaleiva90/weblogic12:latest //docker run #啟動 //-d #使得容器后臺運行 //-p #指定端口號 //ismaleiva90/weblogic:latest #鏡像的詳細信息 //2018/3/6 啟動命令: docker run -d -p 7001:7001 -p 7002:7002 --restart=always //ismaleiva90/weblogic12:latest //啟動命令更改之后,訪問端口變為 7001, http://172.17.0.1:7001/console docker run -d -p 7001:7001 -p 7002:7002 --restart=always ismaleiva90/weblogic12:latest

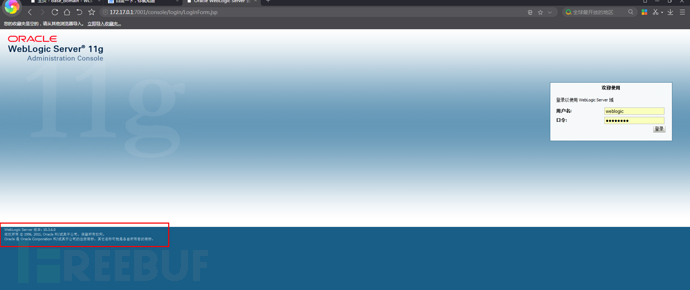

在瀏覽器中訪問weblogichttp://172.17.0.1:49163/console

172.150.19.40 #當前主機的ip地址 49163 #訪問端口號 訪問結果,出現登錄頁面

登錄賬號和密碼:

用戶名: weblogic 密碼: welcome1

Docker Compose 是一個用來定義和運行復雜應用的 Docker 工具。使用 Docker Compose 不再需要使用 shell 腳本來啟動容器。(通過 docker-compose.yml 配置)

安裝

可以通過修改 URL 中的版本,自定義您需要的版本。

sudo curl -L https://github.com/docker/compose/releases/download/1.22.0/docker-compose-`uname -s`-`uname -m` -o /usr/local/bin/docker-compose sudo chmod +x /usr/local/bin/docker-compose

卸載

sudo rm /usr/local/bin/docker-compose

下載docker漏洞環境:Vulhub

Vulhub是一個面向大眾的開源漏洞靶場,無需docker知識,簡單執行兩條命令即可編譯、運行一個完整的漏洞靶場鏡像。旨在讓漏洞復現變得更加簡單,讓安全研究者更加專注于漏洞原理本身。

搭建漏洞環境

git clone https://github.com/vulhub/vulhub.git https://github.com/vulhub/vulhub/archive/master.zip //直接下載地址

進入vulhub-master/weblogic/CVE-2017-10271目錄

運行命令

docker-compose up -d //安裝此漏洞環境 docker ps //查看運行服務端口

訪問ip:port即可看到web網頁

docker-compose down //測試完畢之后,使用此命令即可結束服務,使環境變為初始狀態。

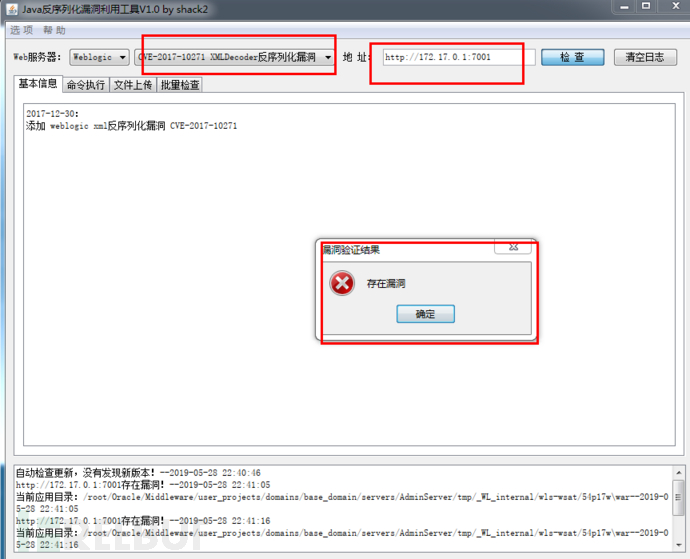

用工具查看是否存在weblogic xml反序列化漏洞,檢測工具請自行百度下載

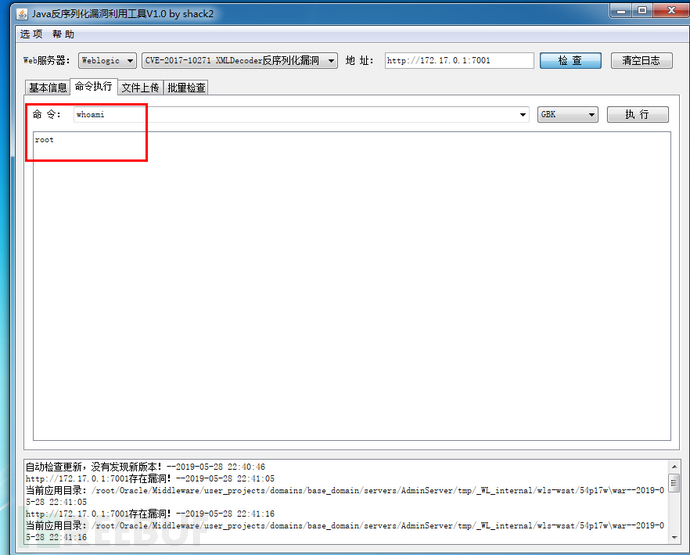

利用反序列化漏洞,執行系統命令

執行命令執行抓到的流量

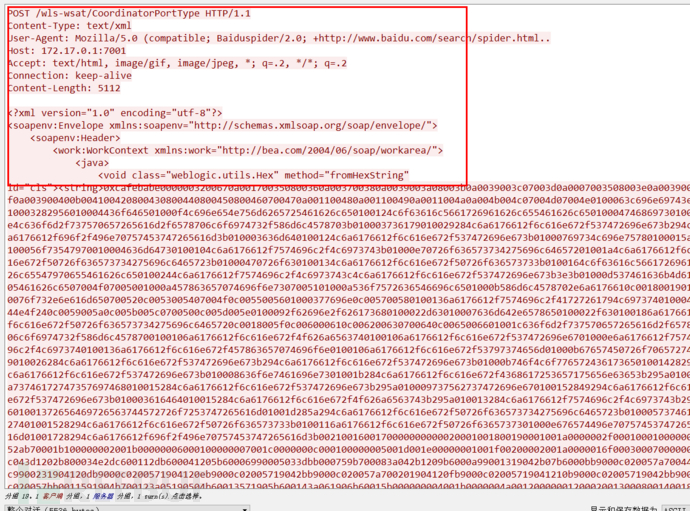

執行whoami命令的抓包

抓到響應體的包

如圖:

看完上述內容,你們掌握docker+vulhub怎么快速搭建漏洞環境的方法了嗎?如果還想學到更多技能或想了解更多相關內容,歡迎關注億速云行業資訊頻道,感謝各位的閱讀!

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。