您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

這篇文章給大家介紹怎樣實現Apache Tomcat安全繞過漏洞復現,內容非常詳細,感興趣的小伙伴們可以參考借鑒,希望對大家能有所幫助。

千里百科

Apache Tomcat是由Apache軟件基金會下屬的Jakarta項目開發的一個Servlet容器,按照Sun Microsystems提供的技術規范,實現了對Servlet和Java Server Page(JSP)的支持,并提供了作為Web服務器的一些特有功能,如Tomcat管理和控制平臺、安全域管理和Tomcat閥等。Tomcat 很受廣大程序員的喜歡,因為它運行時占用的系統資源小,擴展性好,支持負載平衡與郵件服務等開發應用系統常用的功能。

漏洞描述

此次Apache Tomcat的安全繞過漏洞出現在Tomcat的部分版本中。Apache Tomcat Servlet 注釋定義的安全約束,僅在Servlet加載后才應用。由于以這種方式定義的安全約束適用于URL模式及該點下任何URL,因此可能根據Servlet的加載順序而對某些安全約束不適用。攻擊者能夠利用這個漏洞,繞過某些安全限制來執行未經授權的操作,以達到攻擊的目的。

漏洞復現

上面描述的可能過于專業化,我們準備了一個案例讓各位小伙伴們直觀的了解一下。

由于觸發此漏洞的前提是:

業務系統部署在低版本的Tomcat中。

業務系統通過注解的方式定義安全約束。

據此搭建一套JDK1.8,Apache Tomcat 8.5.24的運行環境。

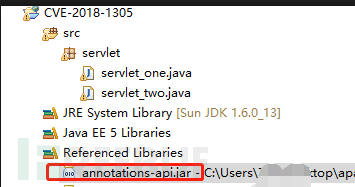

新建一個Web工程,導入annotations-api.jar(annotations-api.jar是使用注解所需jar包,不導入會報錯)等jar包文件。

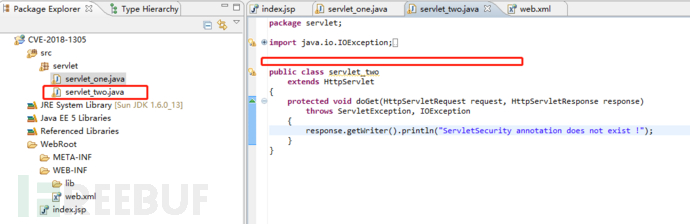

由于ServletSecurity注釋可以直接用來修飾Java Servlet,對Servlet進行類ACL保護,如果在ServletSecurity中添加ServletSecurity注釋,在servlet_two中不添加ServletSecurity注釋,就可能導致未授權訪問,新建servlet_one.java和servlet_two.java文件,代碼如下:

通過上面倆文件比較可以清晰地看出,servlet_one前增加了ServletSecurity注釋,而servlet_two前沒有ServletSecurity注釋。

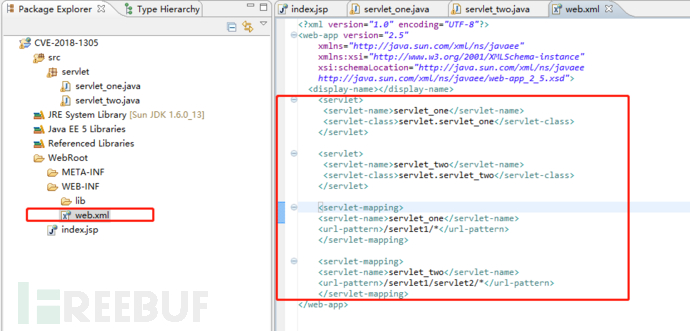

修改web.xml文件如下(在web.xml對servlet給出名稱和定制的URL。用servlet元素分配名稱,使用servlet-mapping元素將定制的URL與剛分配的名稱相關聯。)

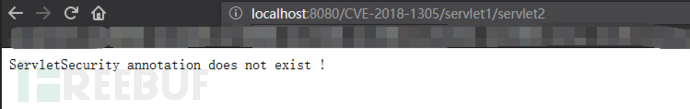

這里可以明顯的看出有兩個servlet(servlet_one和servlet_two),servlet_one的訪問路徑是“/servlet1/”,servlet_two的訪問路徑是“/servlet1/servlet2”,由于存在漏洞的版本根據Servlet的加載順序而對某些安全約束不適用,在沒有訪問/servlet1/的前提下直接訪問/servlet1/servlet2,使得servlet1的ServletSecurity注解沒有生效,并沒有保護到“/servlet1/servlet2”路徑,可能導致一些資源外泄的風險。

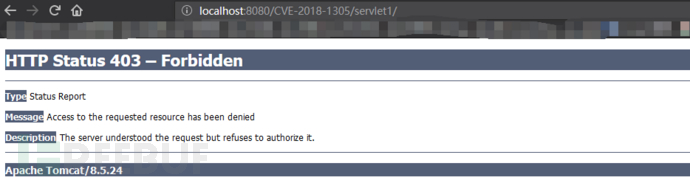

這個時候直接訪問servlet_one的訪問路徑“/servlet1/”,此時ServletSecurity注解生效,拒絕訪問此資源。

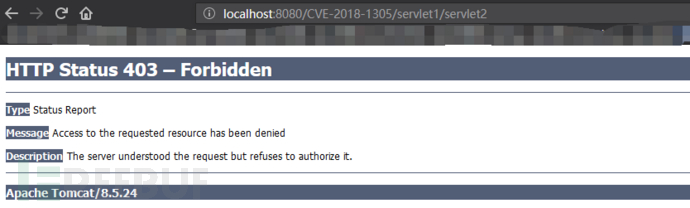

在不重啟Tomcat的情況下,訪問一次servlet_one的訪問路徑“/servlet1/”后再次訪問servlet_two的訪問路徑“/servlet1/servlet2”時,ServletSecurity注解已經觸發,所以無法再次訪問servlet_two資源,會提示拒絕訪問此資源。(此方法可以作為臨時防御方法,但是不建議使用此方法,應盡快升級)

影響版本

修復建議

由于在不了解對方網站架構的情況下,很容易先觸發網站的安全約束,所以此漏洞利用條件困難,不過也建議小伙伴們及時更新到Apache Tomcat 8.5.28,Apache Tomcat 8.0.50,Apache Tomcat 7.0.85版本。

關于怎樣實現Apache Tomcat安全繞過漏洞復現就分享到這里了,希望以上內容可以對大家有一定的幫助,可以學到更多知識。如果覺得文章不錯,可以把它分享出去讓更多的人看到。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。