您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

如何獲取到200萬份Verizon用戶的月付賬單信息,針對這個問題,這篇文章詳細介紹了相對應的分析和解答,希望可以幫助更多想解決這個問題的小伙伴找到更簡單易行的方法。

下面講述了作者通過一個簡單的安全漏洞,最終可以訪問獲取到Verizon無線公司將近200萬份的用戶月支付賬單,賬單中包含了用戶姓名、家庭地址、手機號碼、移動設備型號序列號以及用戶簽名等敏感信息。

Verizon無線公司(Verizon Wireless)是2000年Verizon公司與沃達豐通訊公司在美國的無線業務合并而成,前者持股55%,后者持股45%。Verizon Wireless原為美國第二大移動運營商,從Atlantis Holdings LLC手中收購Alltel后,Verizon Wireless移動用戶數為8370萬,超越AT&T Wireless成為美國移動通信新霸主。

在對Verizon的測試過程中,經過一系列的探測偵查,我發現子域名telestore.verizonwireless.com有點意思,它用于Verizon無線公司內部員工訪問銷售終端(POS)工具并了解顧客相關信息的網站。利用Google查詢語法,我在其網站上找到了一些Verizon員工內部使用的路徑信息,然后想用dirsearch對相關目錄進行一些暴力枚舉。

此外,我還在上面發現了Verizon無線公司顧客月支付賬單的PDF查看路徑,但請求總是會返回一個404資源未找到的狀態碼,于是,我利用GET請求方式對其請求枚舉,發現了其中涉及的一個a參數和m參數。之后,綜合dirsearch的運行結果,我發現了一個奇怪的路徑,經過簡單構造,就可在該路徑下使我們的會話有效。

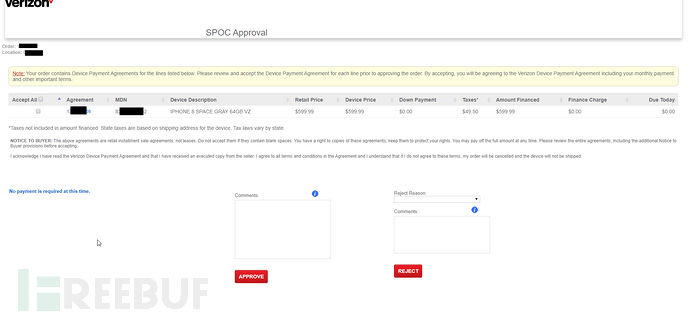

也就是說,現在我們是通過驗證的合法用戶了,可以繼續瀏覽訪問一些telestore.verizonwireless.com上的原始路徑了,但是當我向前瀏覽時,卻被跳轉到了一個包含特定手機號碼和合同號的對應頁面,而且該頁面與Cookie或其它Session條件無關,以下就是該頁面截圖,盡管合同號(Agreement)下只包含一名用戶,但它看似為一個客戶訂單管理系統:

雖然在當前頁面下我們無法更改其中的合同號或手機號,但卻可以點擊合同號(Agreement Number),然后把它顯示成之前我們說過的PDF格式,該PDF顯示路徑中就包含我們之前枚舉出的a參數和m參數。這里的a參數,我首先想到的,它會不會是agreement的意思,所以我就想看看是否存在越權漏洞(IDOR),但之后我想應該不會存在這種問題吧,要不然怎么會存在兩個參數呢,可能a參數必須與m參數匹配才行。

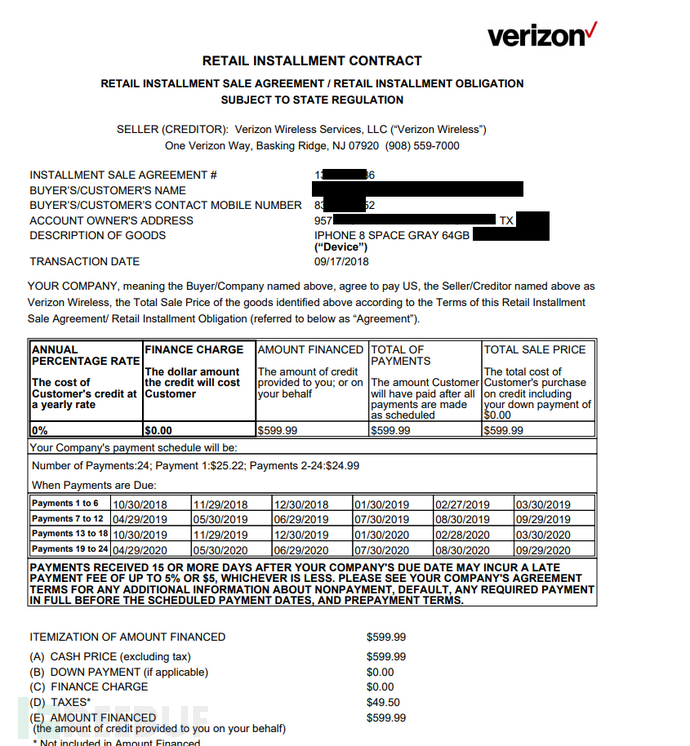

但是,之后的測試證明我的想法是錯的,往往可導致大問題的一般都是一些低級愚蠢的小錯誤。真相是:僅僅只通過修改a參數,就能實現查看其它顧客合同賬單的PDF文件檔案,其中包括了以下的顧客相關個人信息:

顧客姓名

家庭地址

手機號碼

手機型號、序列號

顧客簽名

以下就是合同賬單的PDF文件信息:

經進一步檢查分析,我發現可以查看的合同號最小為1310000000,最大為1311999999,也就是說將近有200萬顧客的月付賬單可以通過上述方法被查看到,當然其中包括的顧客個人敏感信息也因此存在泄露風險!

關于如何獲取到200萬份Verizon用戶的月付賬單信息問題的解答就分享到這里了,希望以上內容可以對大家有一定的幫助,如果你還有很多疑惑沒有解開,可以關注億速云行業資訊頻道了解更多相關知識。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。