您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

這次講Firepower系列,主要是ASA比較熟悉了,不會的也能查文檔。FMC很多操作真是慢慢熟悉。

一些基本的操作之前有講:

https://blog.51cto.com/9272543/2397002

使用腳本修改FMC的IP地址

sudo /usr/local/sf/bin/configure-network

FTD使用configure network和configure manager。

一: License

先說license,一種是傳統license (classic license),NGIPSv, ASA with FirePOWER使用這些license。

而新的FTD全部使用smart license。

Smart license 組成部分:Base, Threat, Malware, URLfiltering。

其中Base license,包括了user認證,應用識別。

Threat license,包括IPS 策略(這是firepower最核心的東西)

Malware:其實就是AMP,還有可以結合殺毒軟件的AMP Threat Grid。

URL filter:網頁鏈接過濾,沒啥好說的。

二:整體策略結構

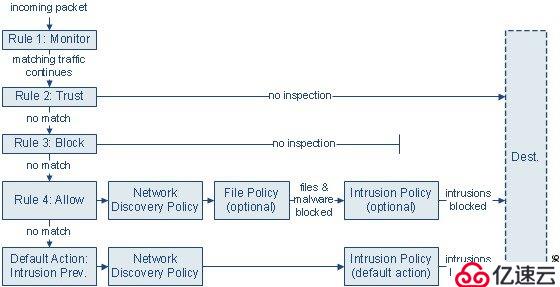

那么多思科文檔,連這個都沒有!只有一個這個

但完全沒說security intelligence, SSL policy等。

初學的話簡直沒法看,qyt總結的非常好。

Security Intelligence --> SSL policy (optional if you want to decrypt traffic) --> Network Analysis policy --> Access Control Policy --> Network Discovery Policy --> File policy --> Intrusion policy ---> Default action intrusion policy

如果你光看FMC的配置界面,你是完全想不到是這個邏輯順序的。。。

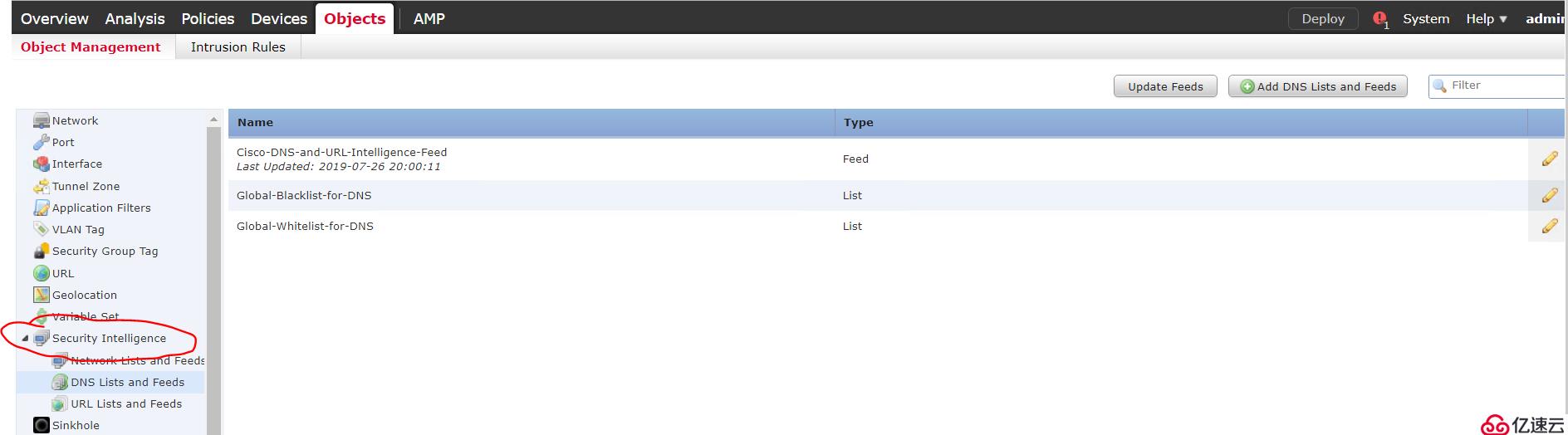

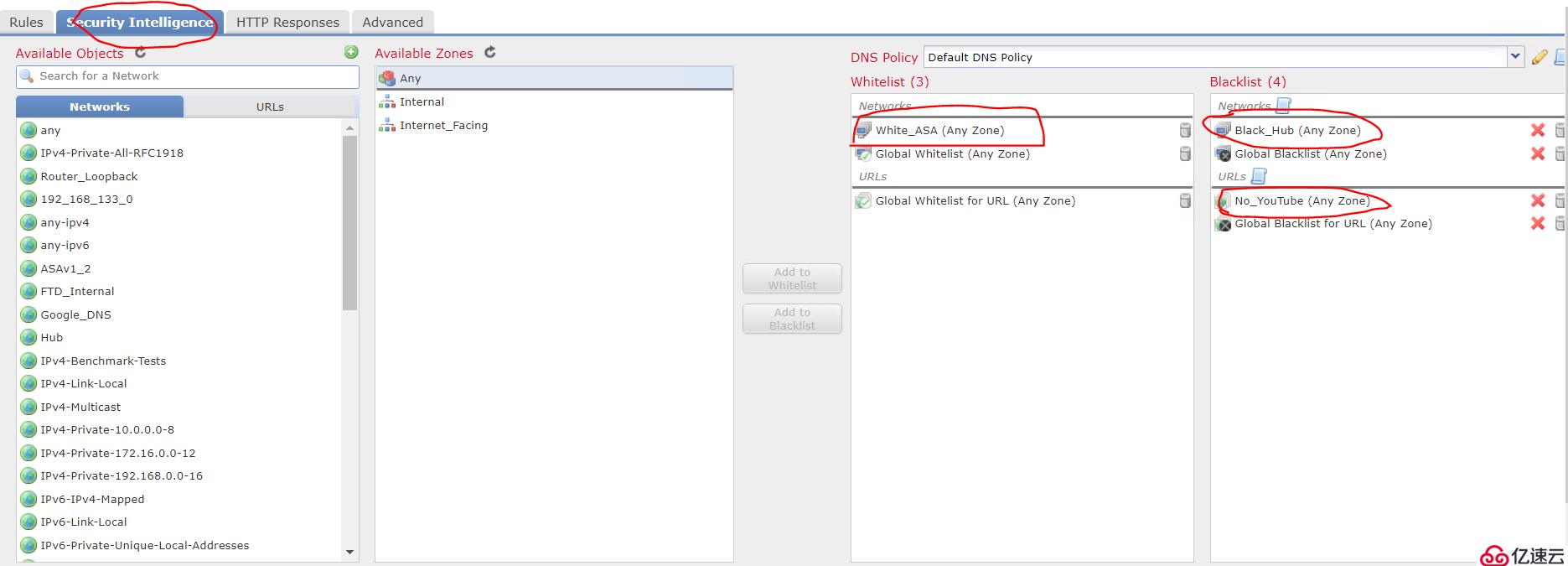

一個個看過來,Security Intelligence,是思科提供的一個黑白名單功能。

其實沒有什么可以配置的,只要FMC能訪問到因特網,他就能自動下載這個名單。

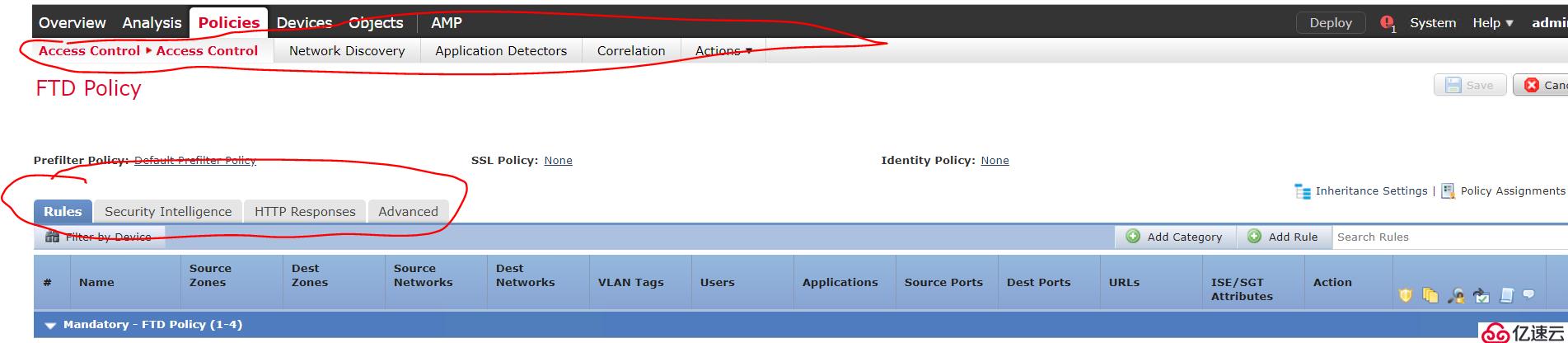

Access Control Policy

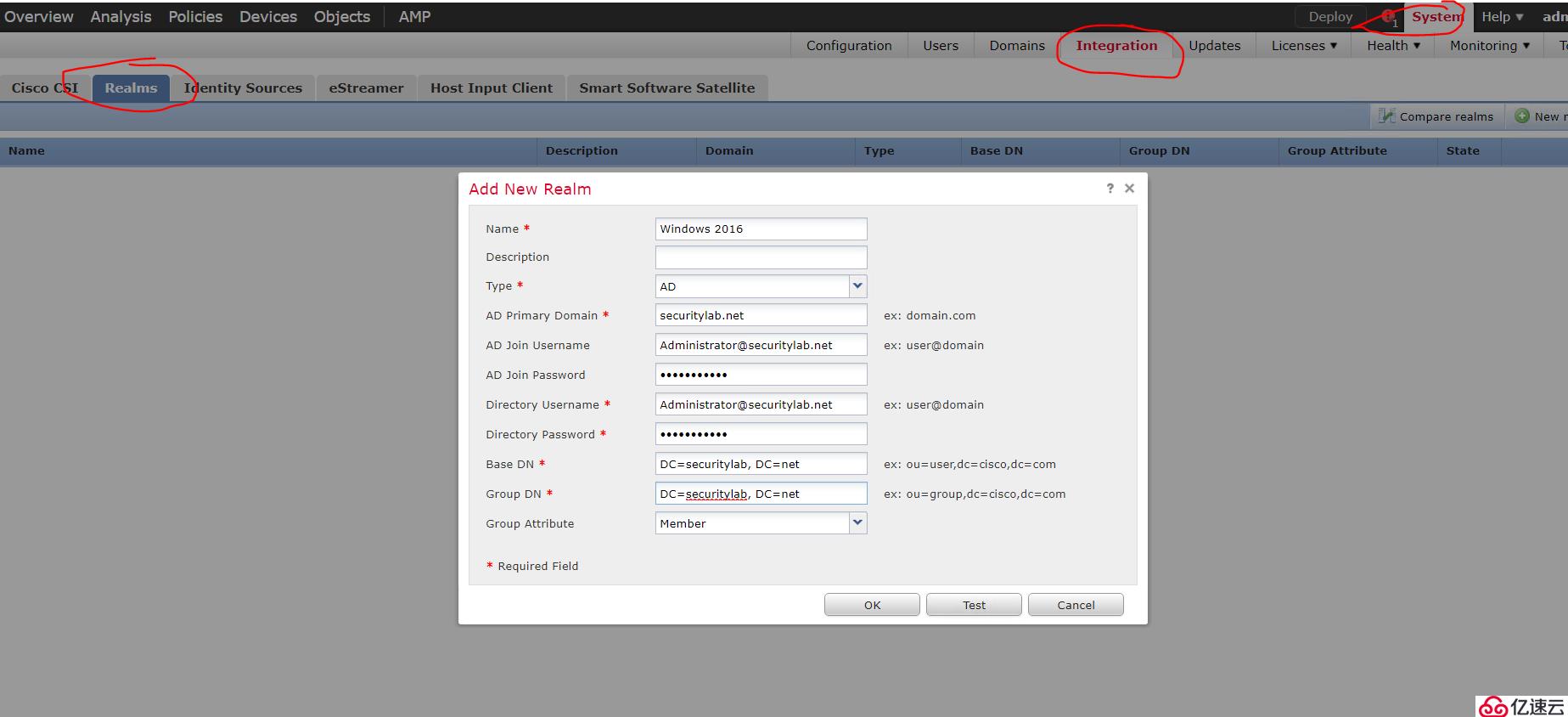

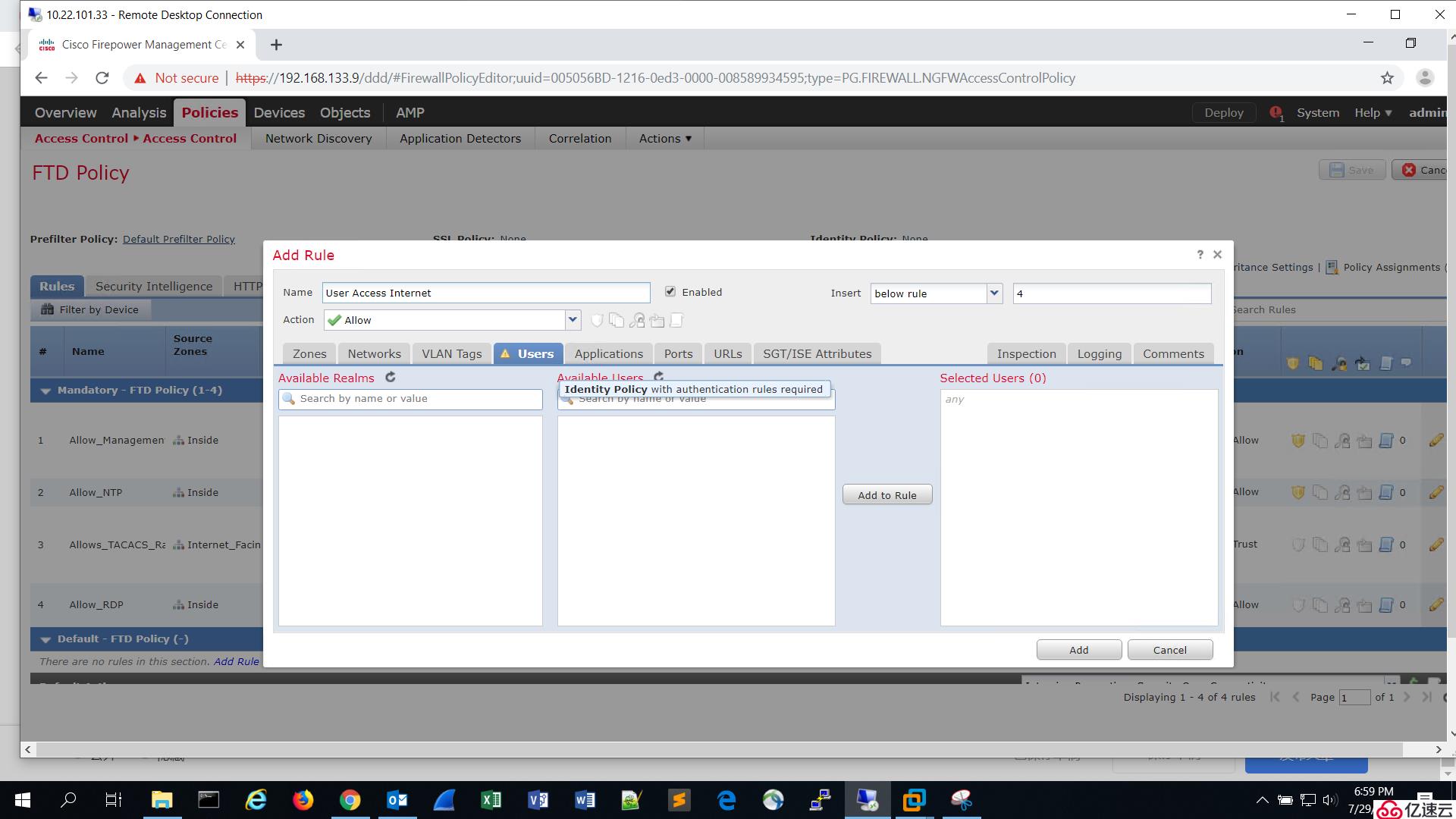

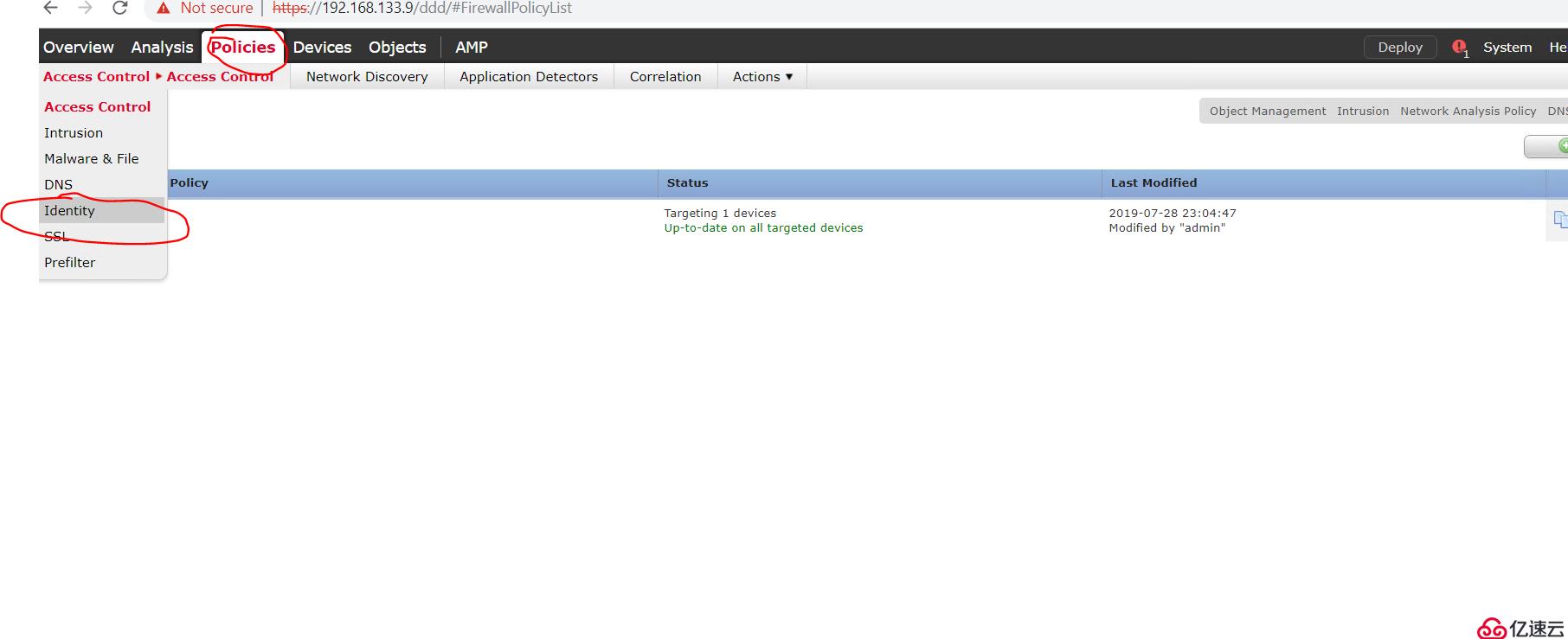

User Base Authentication

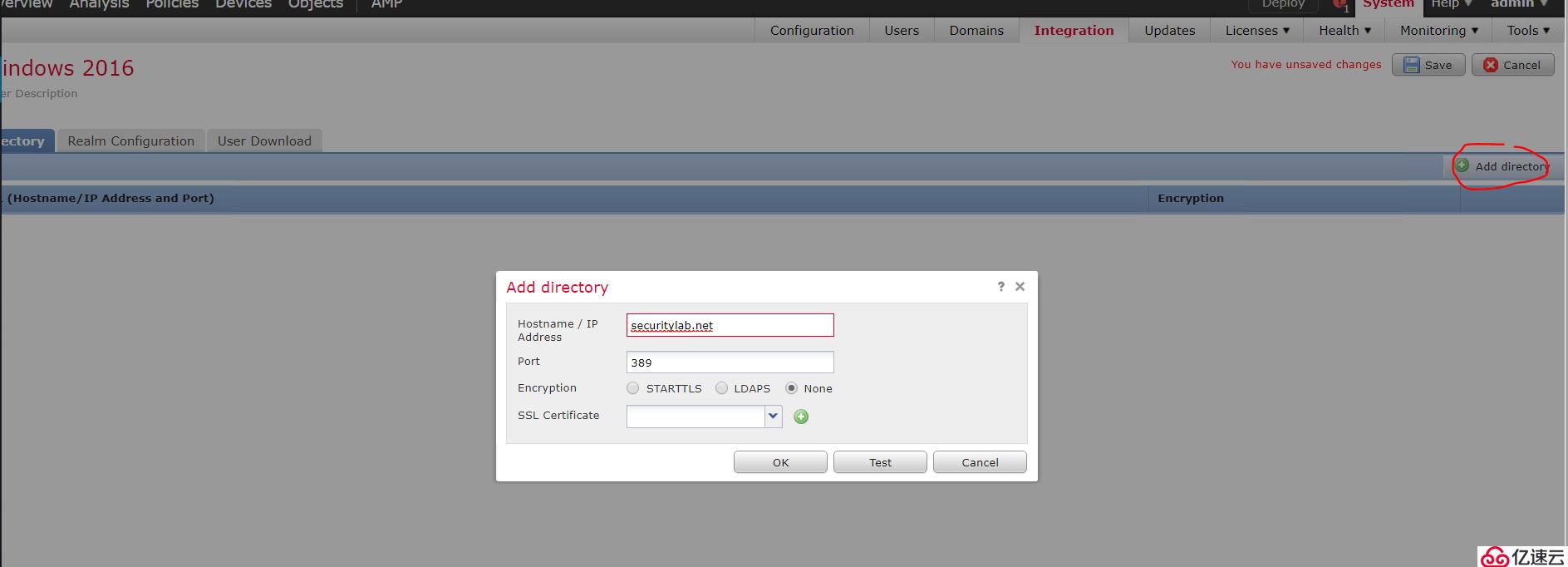

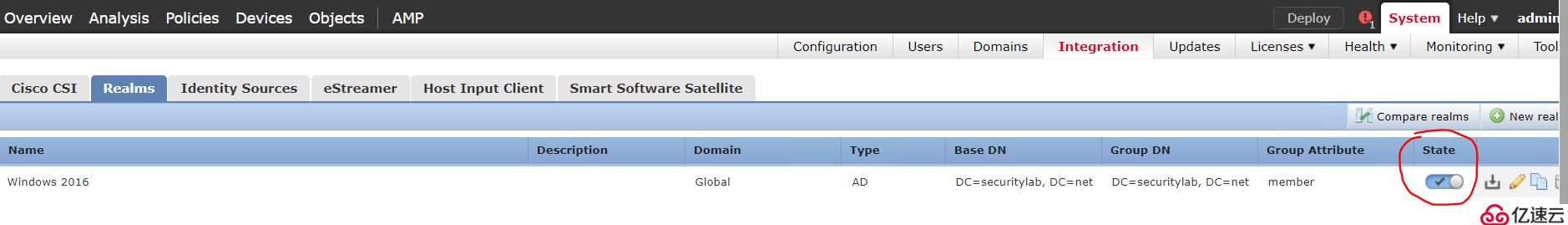

Active Directory Integration

記住Firepower是需要手動download這些用戶信息的。

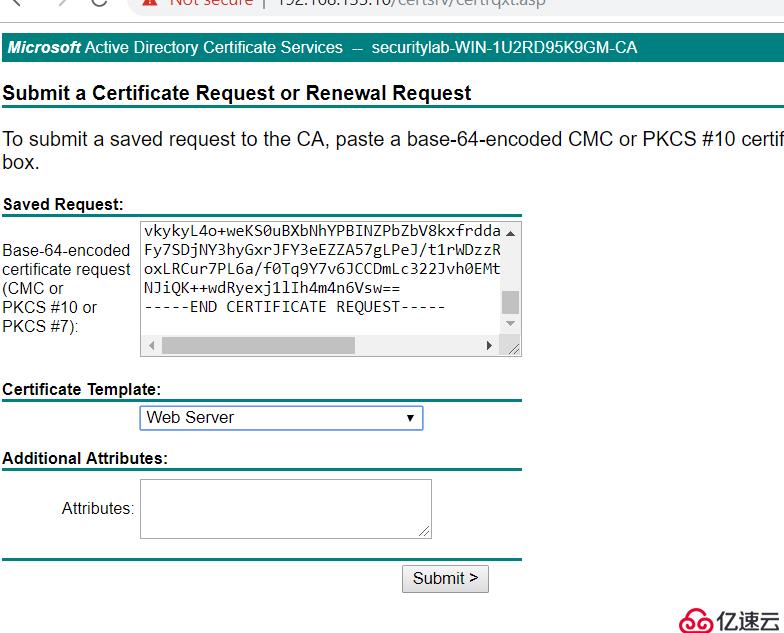

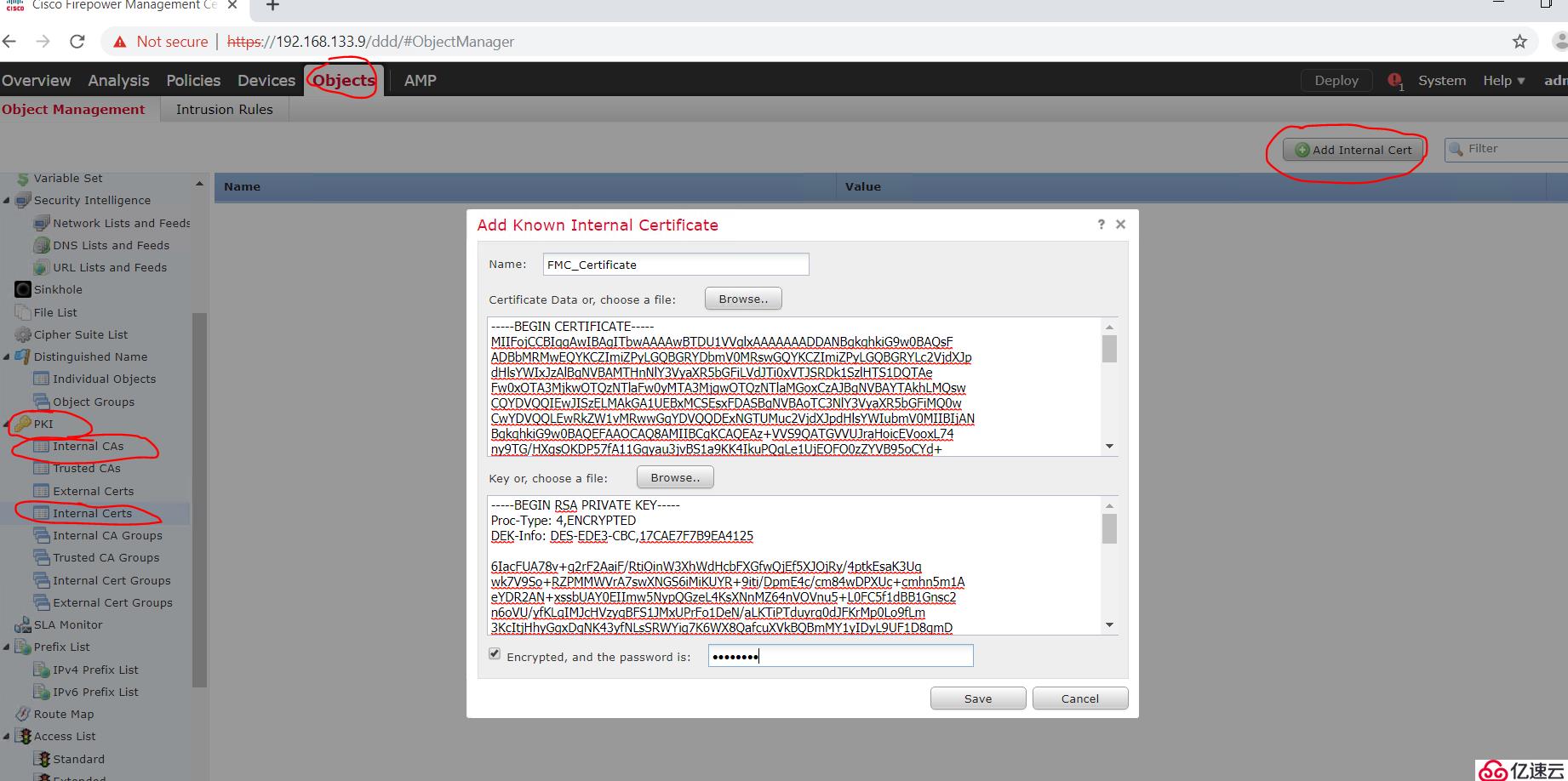

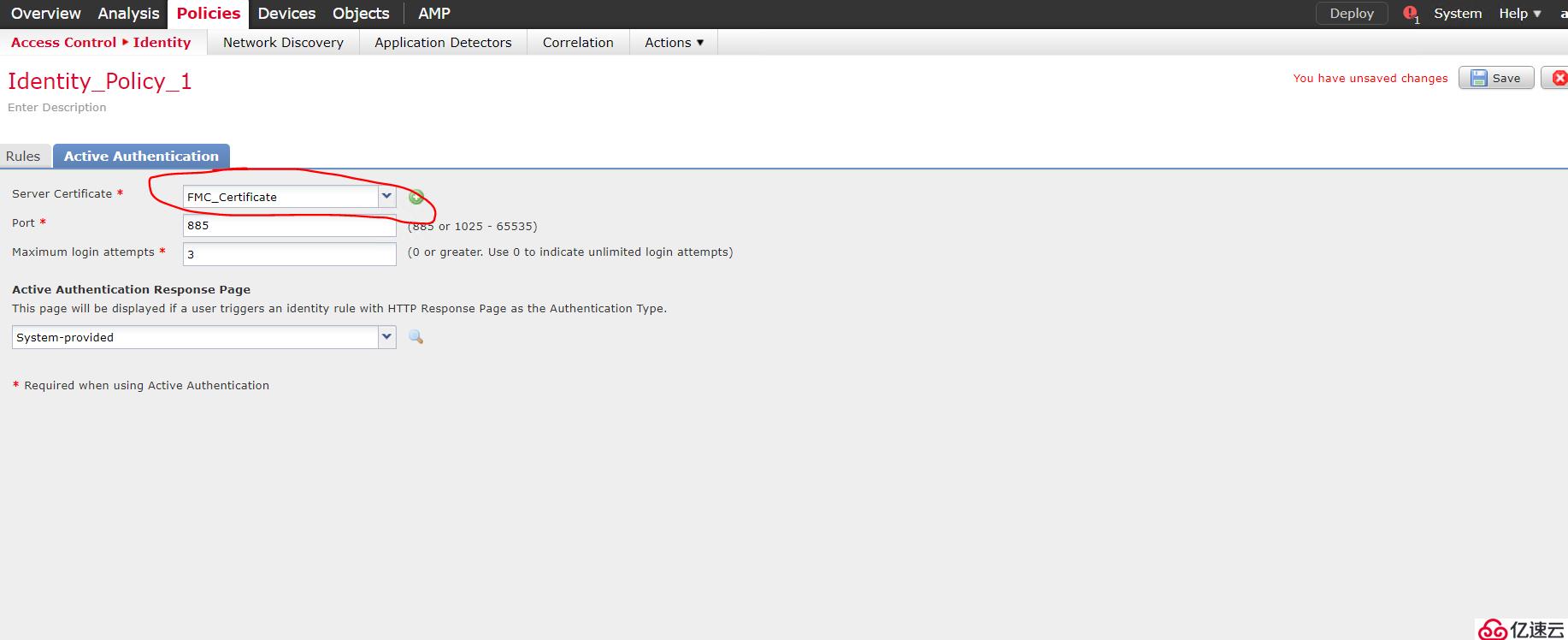

為FMC申請證書,這個其實是openssl的操作方法,如果要考無線的IE,WLC也是這么操作的。

首先sudo su - 切換到root

openssl genrsa -des3 -out Fire.key 2048 //生成私鑰密鑰對

openssl req -new -key Fire.key -out Fire.csr //成成一個CSR

把這個CSR放到home目錄下,因為Winscp用admin登錄對于root目錄是沒有權限的

用WinSCP下載CSR和密鑰對之后,申請證書時候仍然使用web類型

在FMC上導入Root CA和 internal certificate,

我的理解是,在做基于用戶的認證之前需要配置identity policy

經過了大量的測試,我重裝了FMC6.2.3 終于測試通過了。。。

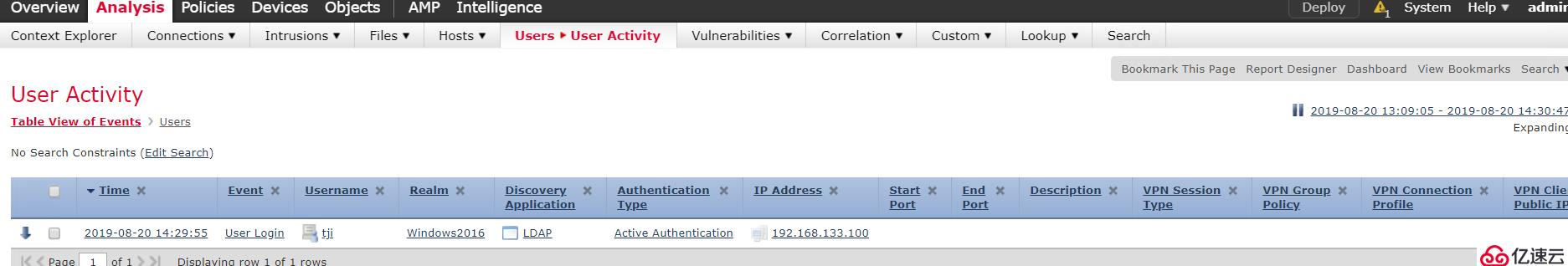

進入頁面之后輸入用戶名密碼,

我們可以看到user activity。現實中,我并沒有想到一個場景需要使用active authentication。如果有空,我會再做一個user agent的實驗。當然據說Firepower 的identity policy非常不穩定,不建議使用。

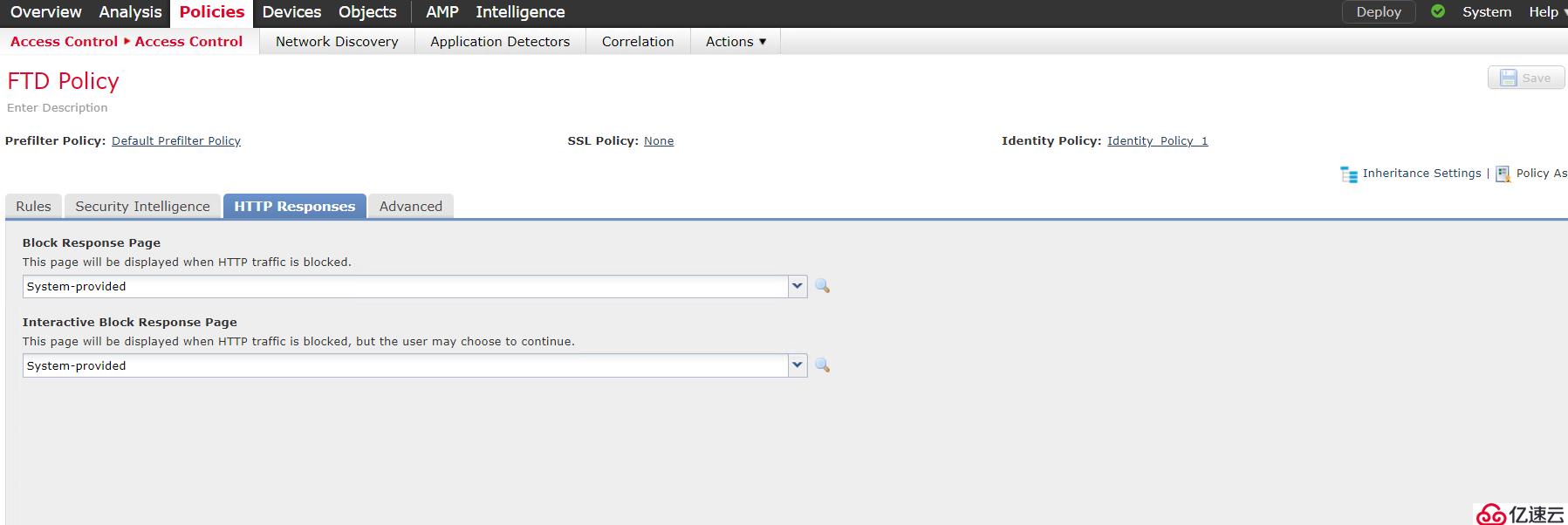

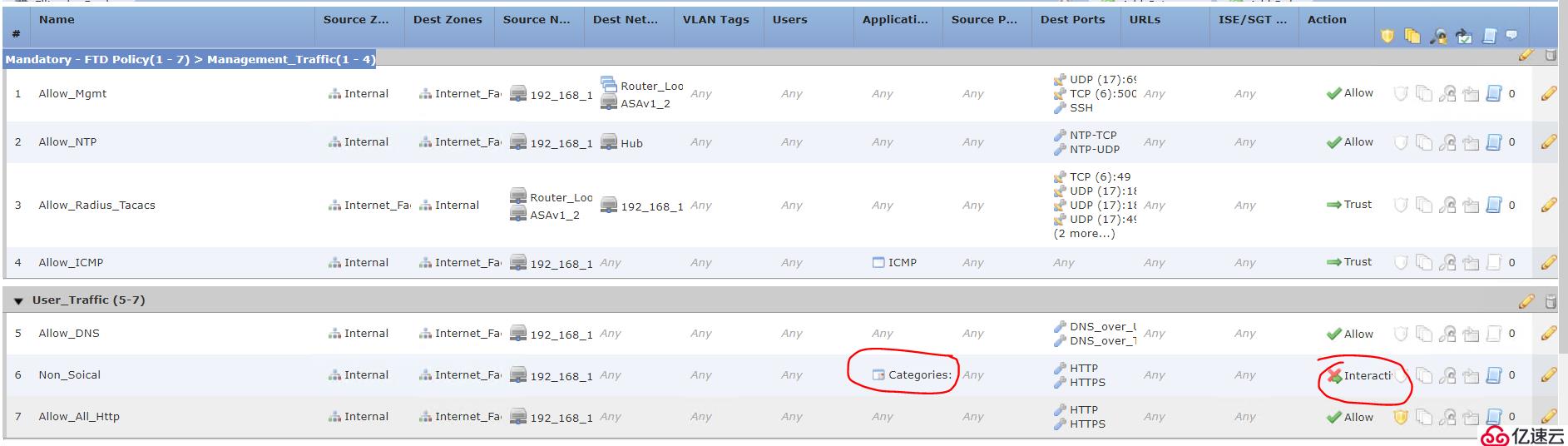

Interactive Block

FMC有個奇怪的特性,當你測試過一個網頁之后,它會記住這個連接,包括ip地址等。所以你要更改ip地址,清網頁的cache,實際上很復雜。。。所以難怪在生產環境當中運維會非常痛苦。performance很奇怪。anyway。

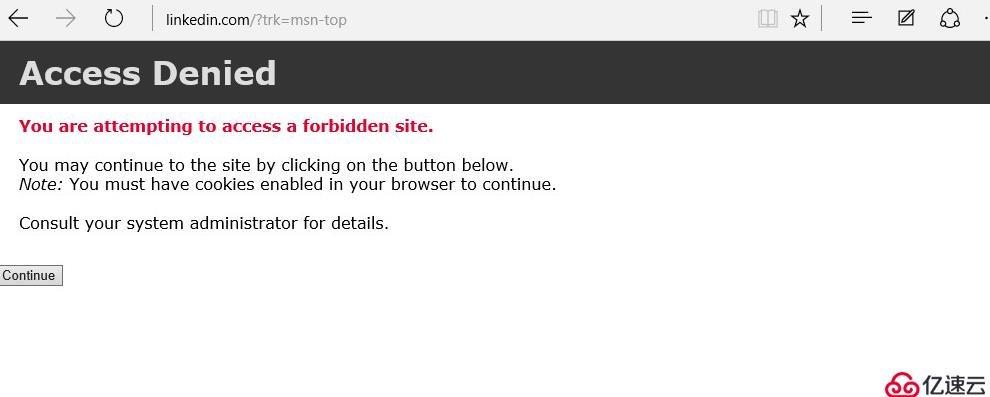

我這里測試過,似乎URL是不能識別的,得用app,才會有個interactive block

點擊continue就會通過了

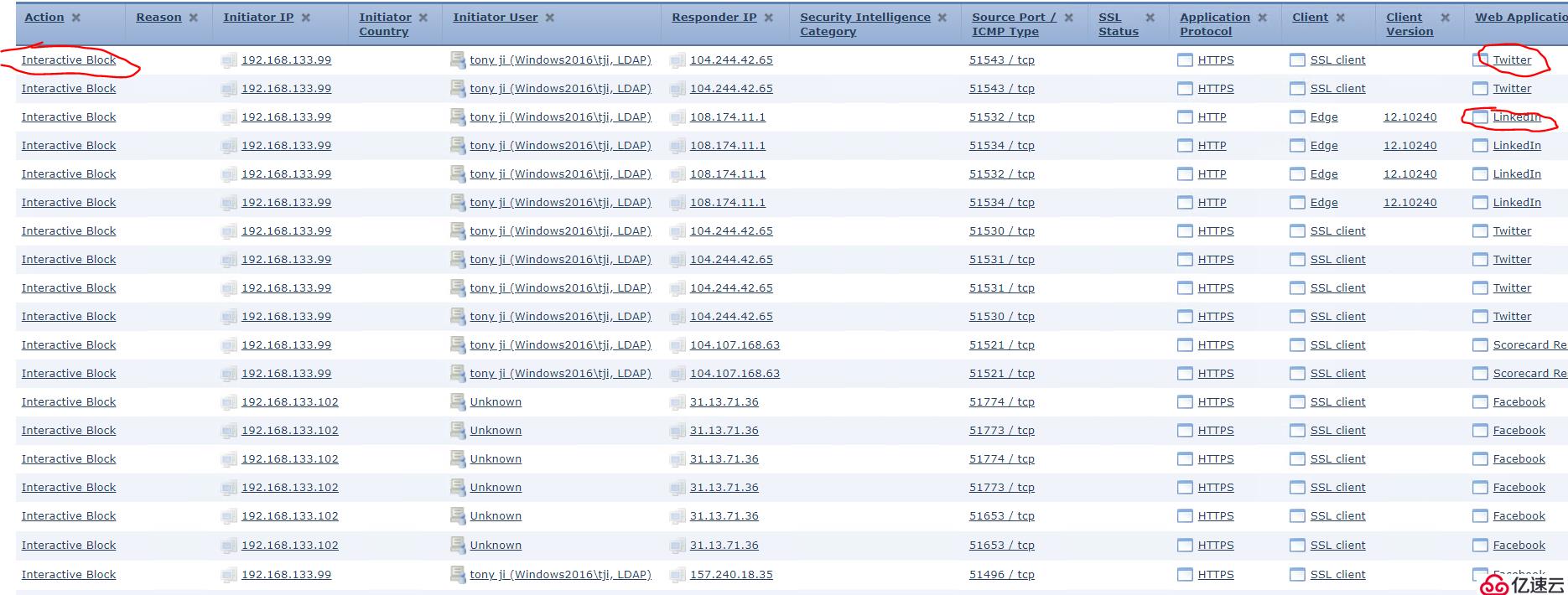

查看日志我們可以發現,其實仍然記住了我的user info

又是一個很不靠譜的特性。。。

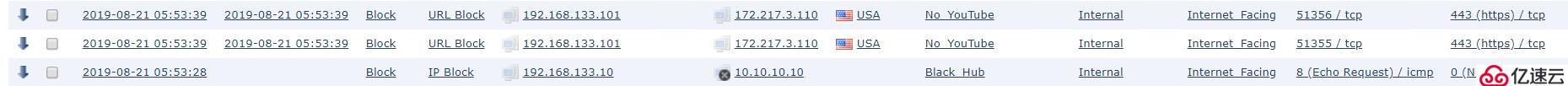

Security Intelligence,這個測試下來比較穩定。值得使用。

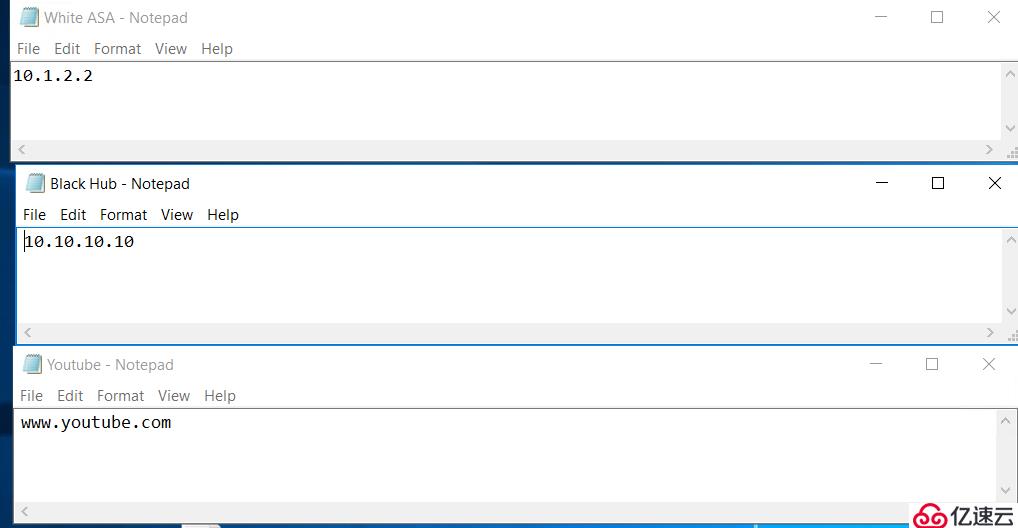

定義三個文件。

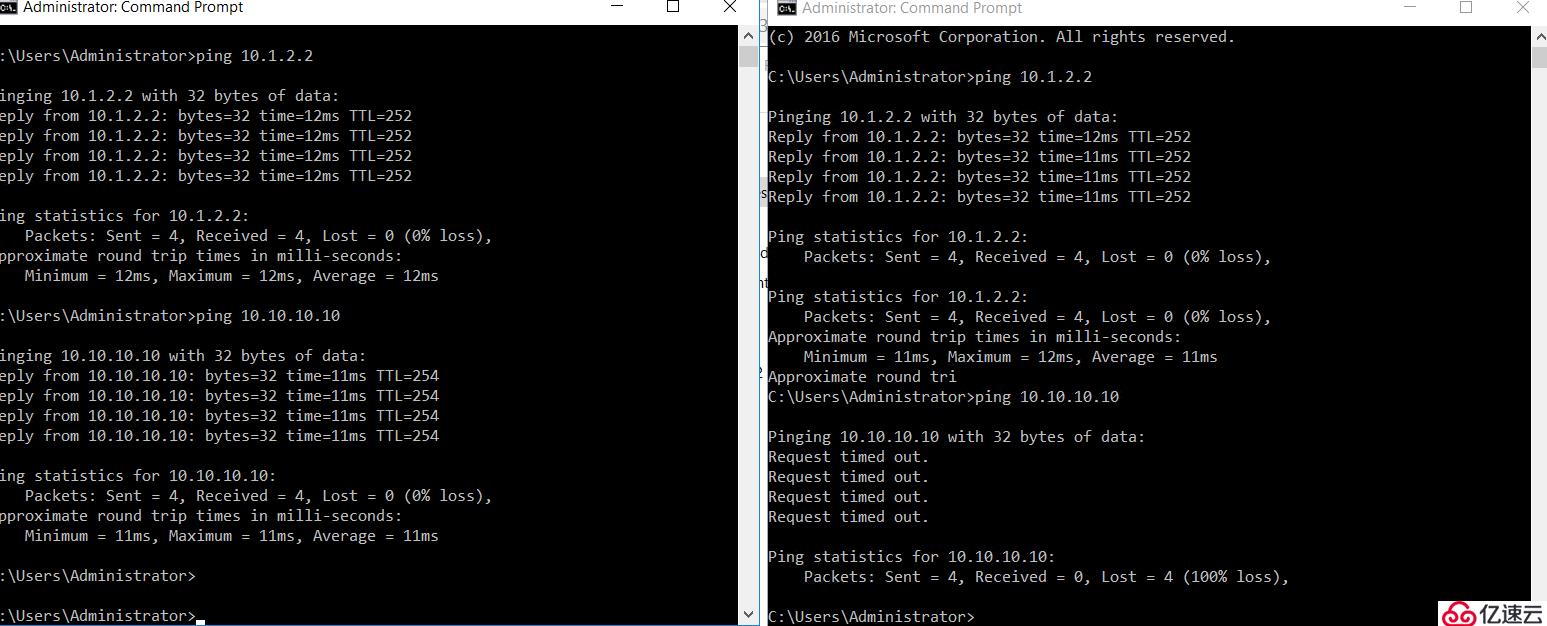

左邊和右邊分別是我部署這個SI之前與之后的對比。

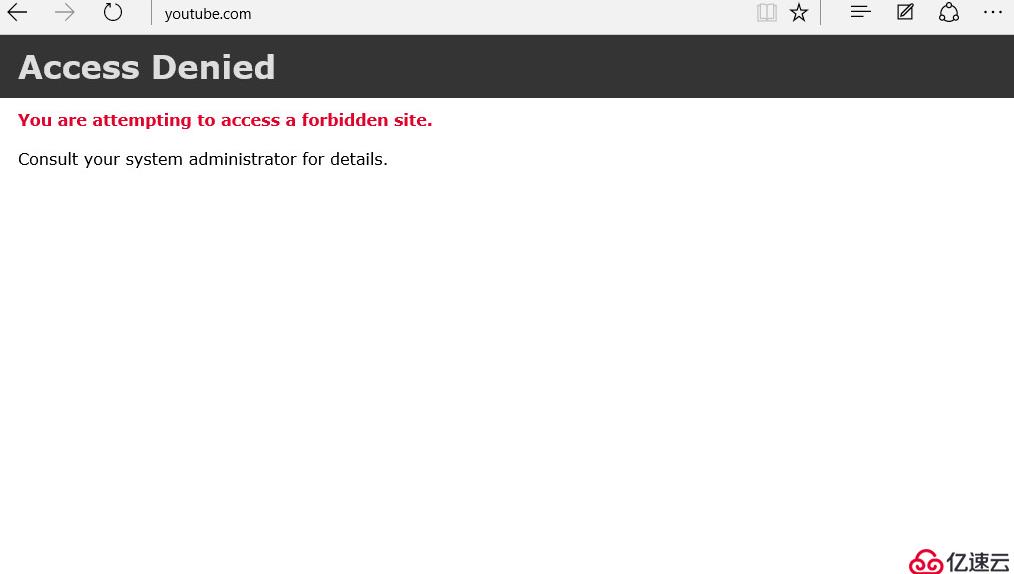

youtube直接看不到了

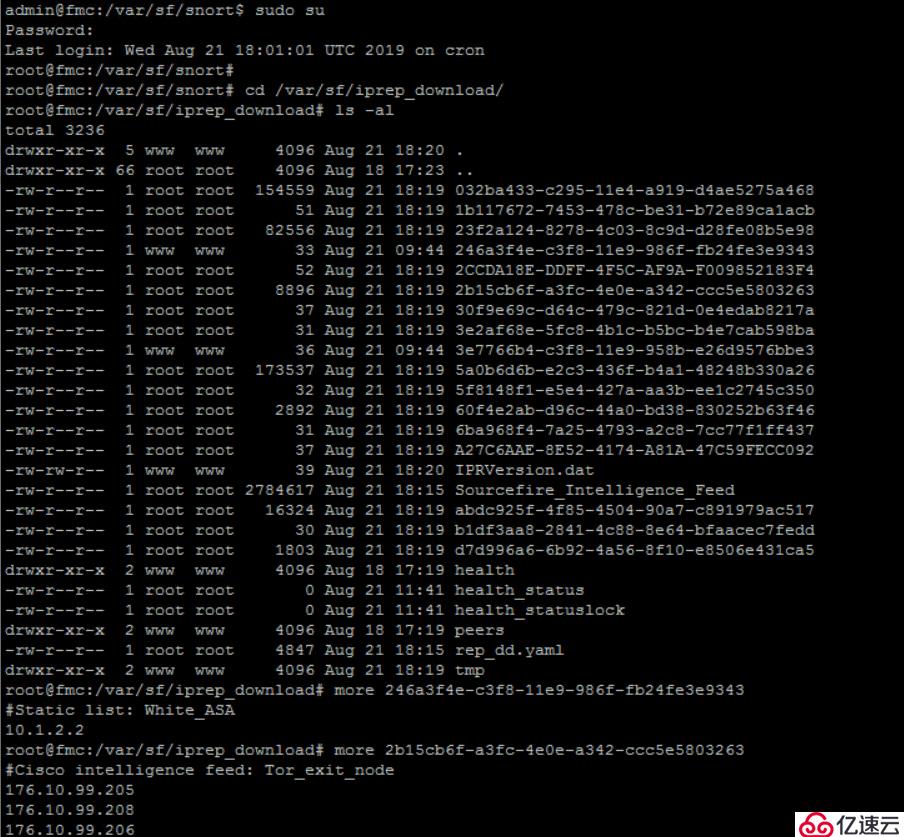

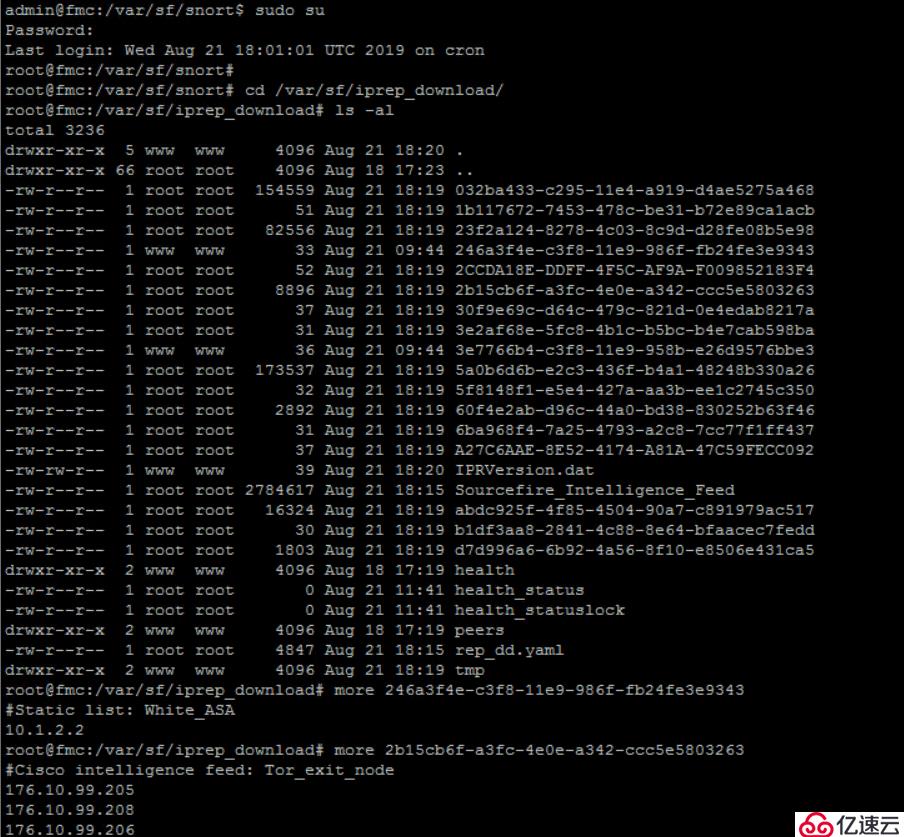

當然這種情況是我自己定義的,如果需要查看SI具體的feeds。登錄到FMC上做如下操作:

sudo su

cd /var/sf/iprep_download

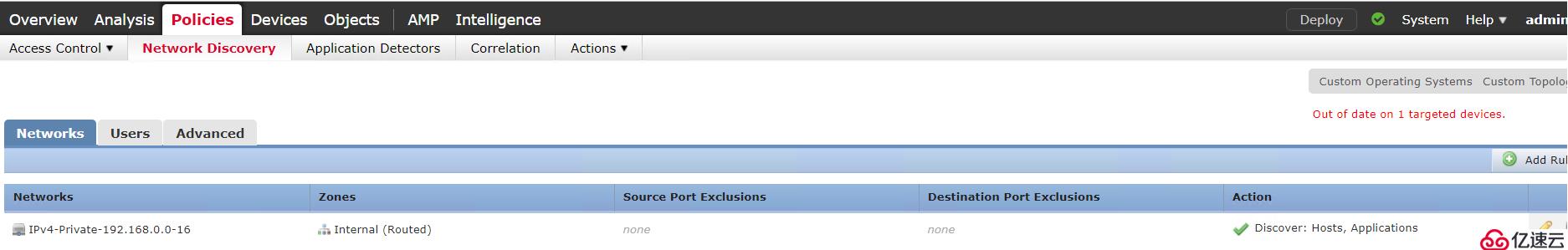

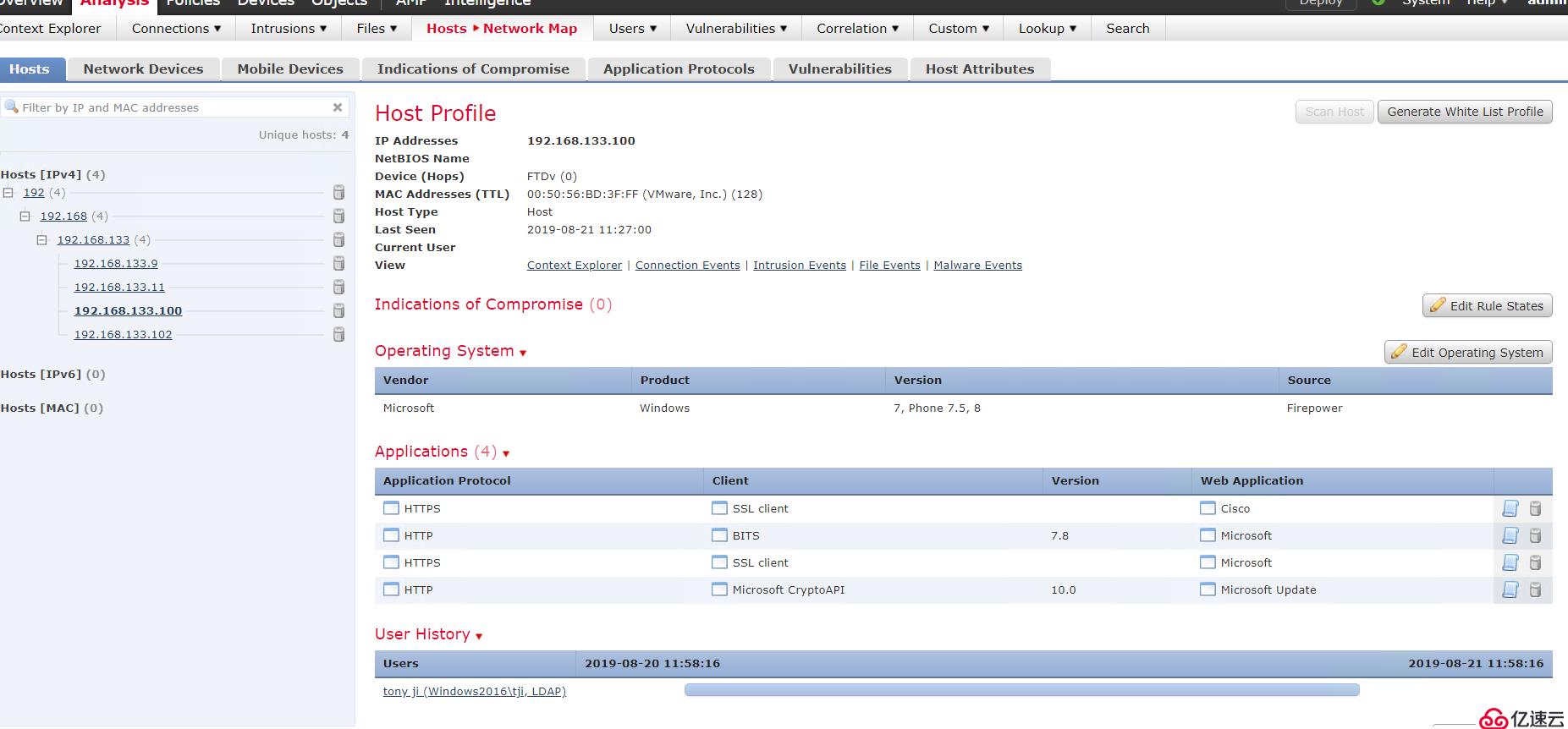

Network Discovery Policy

但我個人感覺探測出來的不是很準。

我一臺win10 檢測出來是Win7 或者Win8,情何以堪。當然你可以手工修正這個OS,然后在有針對的打補丁。最大的問題是,為什么6.2.3了,連windows2016 的選項都沒有!這個feature又是一個差評!

不過在discover完所有主機之后,可以在其基礎上配置IPS policy。有個firepower recommendations。

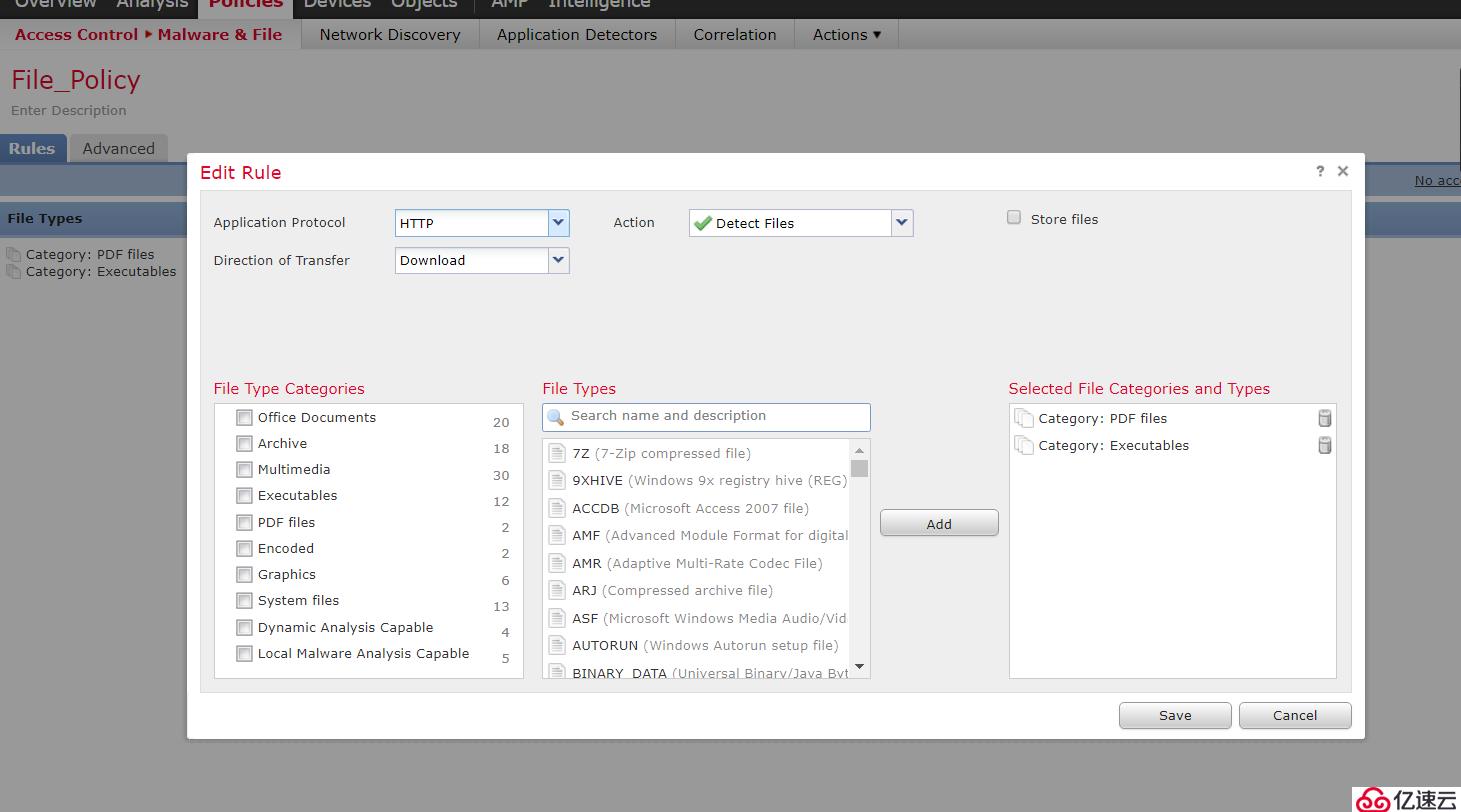

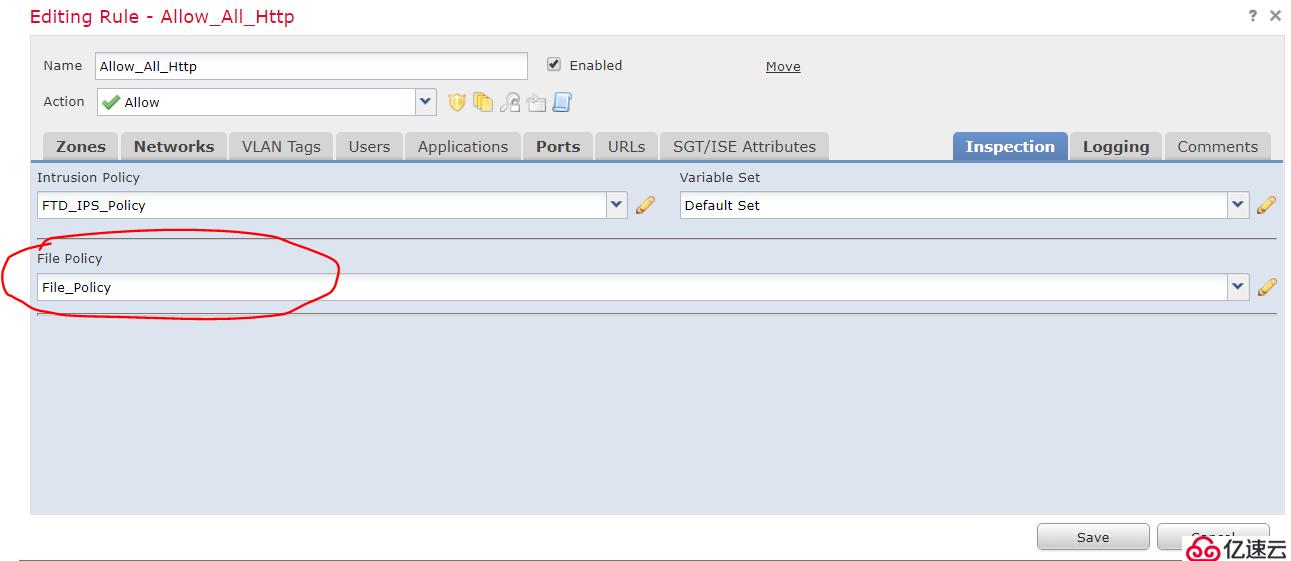

File policy

IPS Policy

Katherine有一篇關于IPS policy的youtube非常好:

https://www.youtube.com/watch?v=CxUKj_tkpU0&t=273s

將IPS policy的層次,和在測試方法都講了出來。

大致先講那么多,考完安全,回頭一看還有篇草稿。。。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。