您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

這篇文章主要為大家展示了“ASP.NET中Session、http、web開發原則、xss漏洞的示例分析”,內容簡而易懂,條理清晰,希望能夠幫助大家解決疑惑,下面讓小編帶領大家一起研究并學習一下“ASP.NET中Session、http、web開發原則、xss漏洞的示例分析”這篇文章吧。

1、Session

2、驗證碼

YZM.ashx

復制代碼 代碼如下:

<%@ WebHandler Language="C#" Class="YZM" %>

using System;

using System.Web;

public class YZM : IHttpHandler, System.Web.SessionState.IRequiresSessionState

{

public void ProcessRequest (HttpContext context) {

context.Response.ContentType = "image/JPEG";

using (System.Drawing.Bitmap bitImage = new System.Drawing.Bitmap(130, 100))

{

//設置畫布

using (System.Drawing.Graphics g = System.Drawing.Graphics.FromImage(bitImage))

{

//隨機數字

Random my_random = new Random();

int num_01 = my_random.Next(100);

int num_02 = my_random.Next(100);

int result = num_01 + num_02;

string num_string01 = num_01.ToString();

string num_string02 = num_02.ToString();

string result_string = result.ToString();

//保存到服務器的sessionid中

HttpContext.Current.Session["YZM"] = result_string;

//設置文字

g.DrawString(num_string01 +"+"+ num_string02+"?", new System.Drawing.Font("宋體", 20), System.Drawing.Brushes.Red, new System.Drawing.PointF(0, 0));

//保存到輸出流中

bitImage.Save(context.Response.OutputStream, System.Drawing.Imaging.ImageFormat.Jpeg);

}

}

}

public bool IsReusable {

get {

return false;

}

}

}

YZM.aspx

復制代碼 代碼如下:

<form id="form1" runat="server">

<div>

<%--單擊刷新驗證碼--%>

<img src="YZM.ashx" alt="請輸入驗證碼" onclick="this.src='YZM.ashx?aaa='+new Date()" />

</div>

<asp:TextBox ID="TextBox1" runat="server" text=""></asp:TextBox>

<asp:Button ID="Button1" runat="server" onclick="Button1_Click" Text="Button" />

</form>

3、http協議

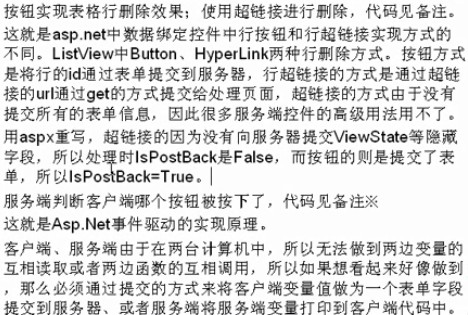

4、按鈕實現標哥行刪除效果 超鏈接提交表單

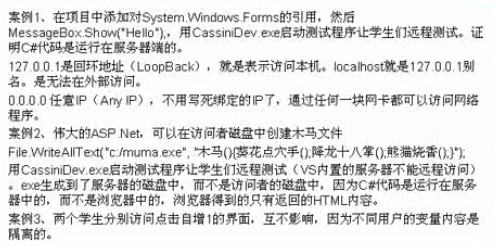

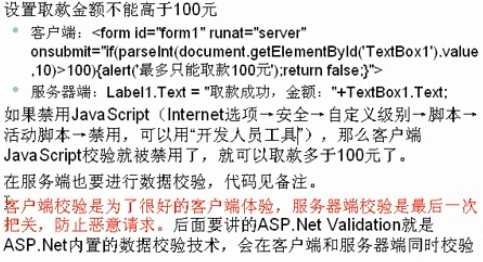

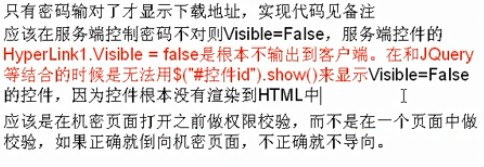

5、web開發原則

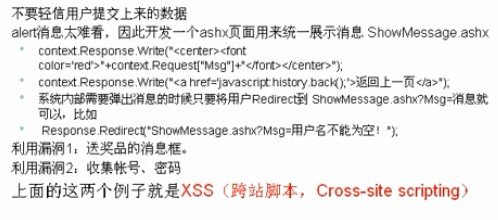

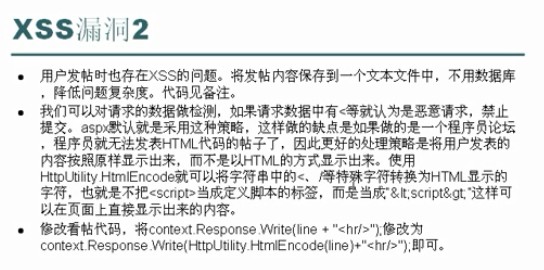

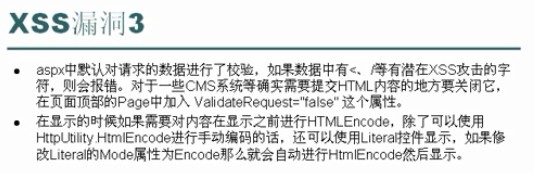

6、XSS漏洞

label類似控件:Literal控件,如果 屬性中text的值為<a href="www.baidu.com">hah</a>可以會被嵌入鏈接,

可以設置mode屬性為Encode

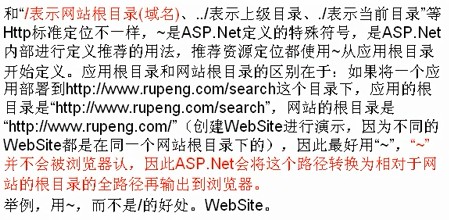

7、虛擬目錄~ :ASP.net中使用,始終在應用程序根目錄下開始

以上是“ASP.NET中Session、http、web開發原則、xss漏洞的示例分析”這篇文章的所有內容,感謝各位的閱讀!相信大家都有了一定的了解,希望分享的內容對大家有所幫助,如果還想學習更多知識,歡迎關注億速云行業資訊頻道!

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。