您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

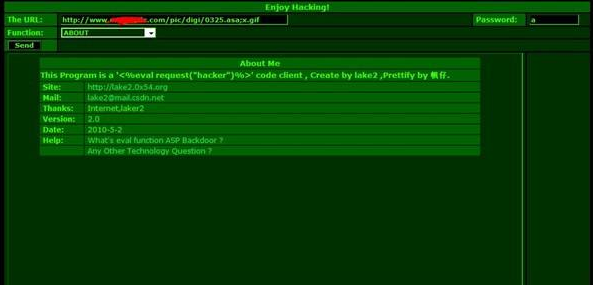

收到阿里云的短信提醒說是網站存在后門,webshell惡意通信行為,緊急的安全情況,我第一時間登錄阿里云查看詳情,點開云盾動態感知,查看了網站木馬的詳細路徑以及webshell的特征,網站從來沒有出現過這種情況,一臉懵逼,無奈詢問度娘吧,百度搜索了什么是webshell,為了解決這個問題,我可是下了很大的功夫,終于了解清楚并解決了阿里云提示網站后門的這個問題,記錄一下我解決問題的過程。

首先我們要知道什么是網站后門? (也叫webshell)

網站后門,是植入到網站目錄下以及服務器路徑里的一個網站木馬,主要利用網站代碼的腳本語言來進行后門的運行,像asp,aspx,php,jsp語言的腳本文件格式,都是可以在網站里以后門的運行。很多強大的webshell,加密免殺性較好,很多安全軟件查殺不出來的,有些可以過WAF網站防火墻的追查,利用網站漏洞上傳后門的時候,可以繞過并直接上傳到網站目錄下,服務器里的殺毒軟件根本沒有察覺。

網站后門使用的都是網站的80端口來進行訪問,利用腳本語言的便利性來進行編寫后門代碼,一個完整的后門通常都帶有主動連接的一個代碼,可以對網站進行上傳,下載,修改,新建目錄,執行系統命令,更改文件名稱等管理員的操作。

從上面我們可以大體的了解什么是網站后門了,那怎么查找呢?

首先我們看網站代碼的修改時間,一般網站代碼文件的時間都是差不多的,突然有幾個文件從最后修改時間上看可以看到日期是最近幾天修改的,那說明這個文件很有可能被植入后門代碼,點開代碼文件看一下最后幾行有沒有特殊的加密代碼。

阿里云的后臺也會顯示出網站木馬的路徑,可以根據阿里云后臺的顯示進行刪除與隔離,但是網站后門是如何被上傳的,這個要搞清楚原因,一般是網站存在漏洞,以及服務器安全沒有做好導致的被上傳的,如果網站漏洞沒有修復好,還是會繼續被上傳后門的,網站的漏洞修復,可以對比程序系統的版本進行升級,也可以找程序員進行修復,如果是你自己寫的網站熟悉還好,不是自己寫的,建議找專業的網站安全公司來處理解決網站后門的問題,像Sine安全,綠盟,啟明星辰那些專門做網站安全防護的安全公司幫忙處理。

再一個我們對每個代碼文件進行查看,搜索含有eval的特征碼,以及POST{}、execute(request,等等的特征碼,如果代碼里含有,那基本上就可以判定是網站后門了。對比之前網站的備份,查看有沒有被篡改的代碼文件,如果有的話,請刪除多余添加的代碼。最后一種查找網站后門的方式就是看網站的訪問日志,每個網站都有日志的,可以聯系服務器商,主機商要求他們提供最近一段時間的網站日志,通過日志,我們可以查到一些非法的訪問,尤其一些我們不熟悉的訪問地址,一般攻擊者都會訪問以下自己設置的后門,通過日志就可以查到蛛絲馬跡。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。