溫馨提示×

您好,登錄后才能下訂單哦!

點擊 登錄注冊 即表示同意《億速云用戶服務條款》

您好,登錄后才能下訂單哦!

這篇文章將為大家詳細講解有關PHPCMS漏洞之邏輯問題導致getshell的解決方法,小編覺得挺實用的,因此分享給大家做個參考,希望大家閱讀完這篇文章后可以有所收獲。

關于phpcms某處邏輯問題導致getshell的修復問題

簡介: 1. 漏洞名稱:phpcms某處邏輯問題導致getshell 2. 補丁文件:/phpcms/libs/classes/attachment.class.php 3. 補丁來源:云盾自研 4. 漏洞描述:phpcms的/phpcms/libs/classes/attachment.class.php中,對輸入參數$ext未進行類型限制,導致邏輯漏洞的產生。 【注意:該補丁為云盾自研代碼修復方案,云盾會根據您當前代碼是否符合云盾自研的修復模式進行檢測,如果您自行采取了 底層/框架統一修復、或者使用了其他的修復方案,可能會導致您雖然已經修復了改漏洞,云盾依然報告存在漏洞,遇到該情況 可選擇忽略該漏洞提示】 … 阿里云漏洞提示。

解決辦法:

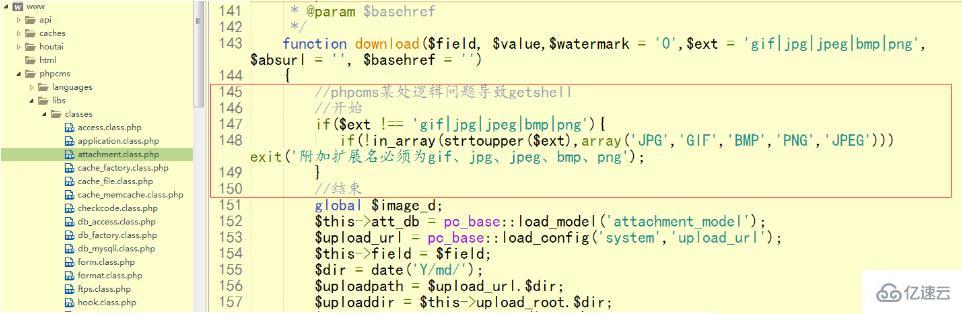

1.根據漏洞描述,找到對應文件attachment.class.php的對應位置(第144行附近),并添加補丁代碼。

補丁代碼如下:

if($ext !== 'gif|jpg|jpeg|bmp|png'){

if(!in_array(strtoupper($ext),array('JPG','GIF','BMP','PNG','JPEG'))) exit('附加擴展名必須為gif、jpg、jpeg、

bmp、png');

}添加后的代碼,截圖如下:

2.然后,將修改好的文件,上傳到服務器對應文件位置,直接覆蓋;

3.最后,登錄阿里云后臺,點擊驗證(截圖如下),即可完成漏洞修復。

關于PHPCMS漏洞之邏輯問題導致getshell的解決方法就分享到這里了,希望以上內容可以對大家有一定的幫助,可以學到更多知識。如果覺得文章不錯,可以把它分享出去讓更多的人看到。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。