您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

今天就跟大家聊聊有關怎么在spring boot中利用sonarqube檢查技術債務,可能很多人都不太了解,為了讓大家更加了解,小編給大家總結了以下內容,希望大家根據這篇文章可以有所收獲。

Sonarqube

Sonarqube可以使用docker版本快速搭建,可以參看一下Easypack整理的鏡像,具體使用可以參看如下鏈接,這里不再贅述:

https://hub.docker.com/r/liumiaocn/sonarqube/

環境假定

本文使用到的sonarqube為本機32003可以訪問到的服務。

掃描方式

可以使用sonar-scanner或者mvn sonar:sonar的方式對代碼進行掃描,因為這里不是sonarqube的展開,只是解釋如何與之進行集合,這篇文章使用更為便利的方式即mvn sonar:sonar。

使用命令:mvn sonar:sonar -Dsonar.host.url=http://localhost:32003

如果使用缺省的9000端口,-D可以不必使用,雖然這里都可以指定,為了避免初入者進坑太多,這里還是盡可能的一切從簡。

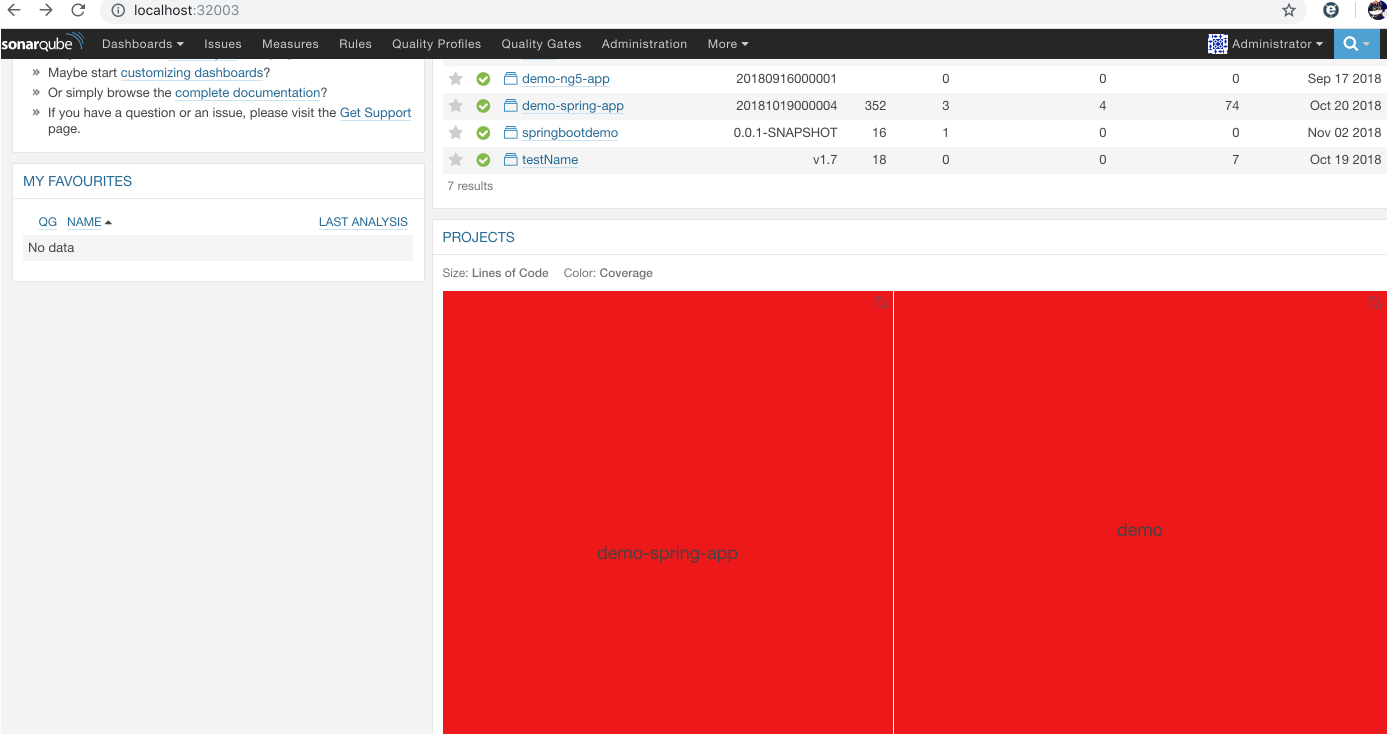

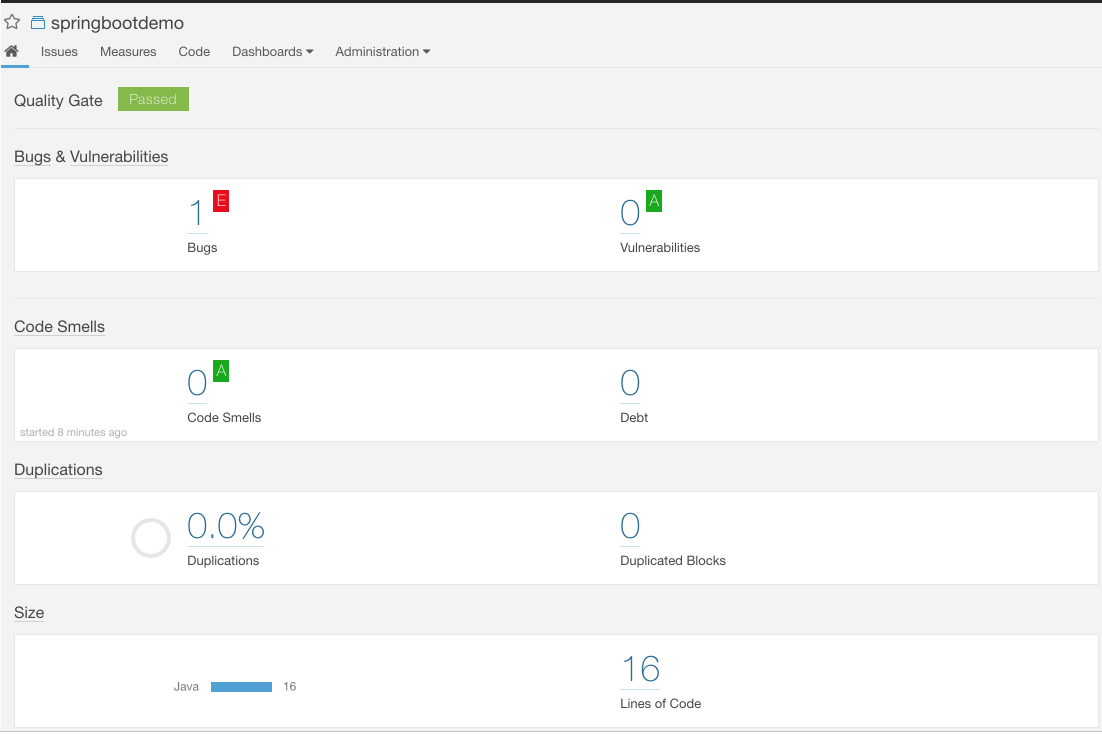

結果確認

掃描結果確認

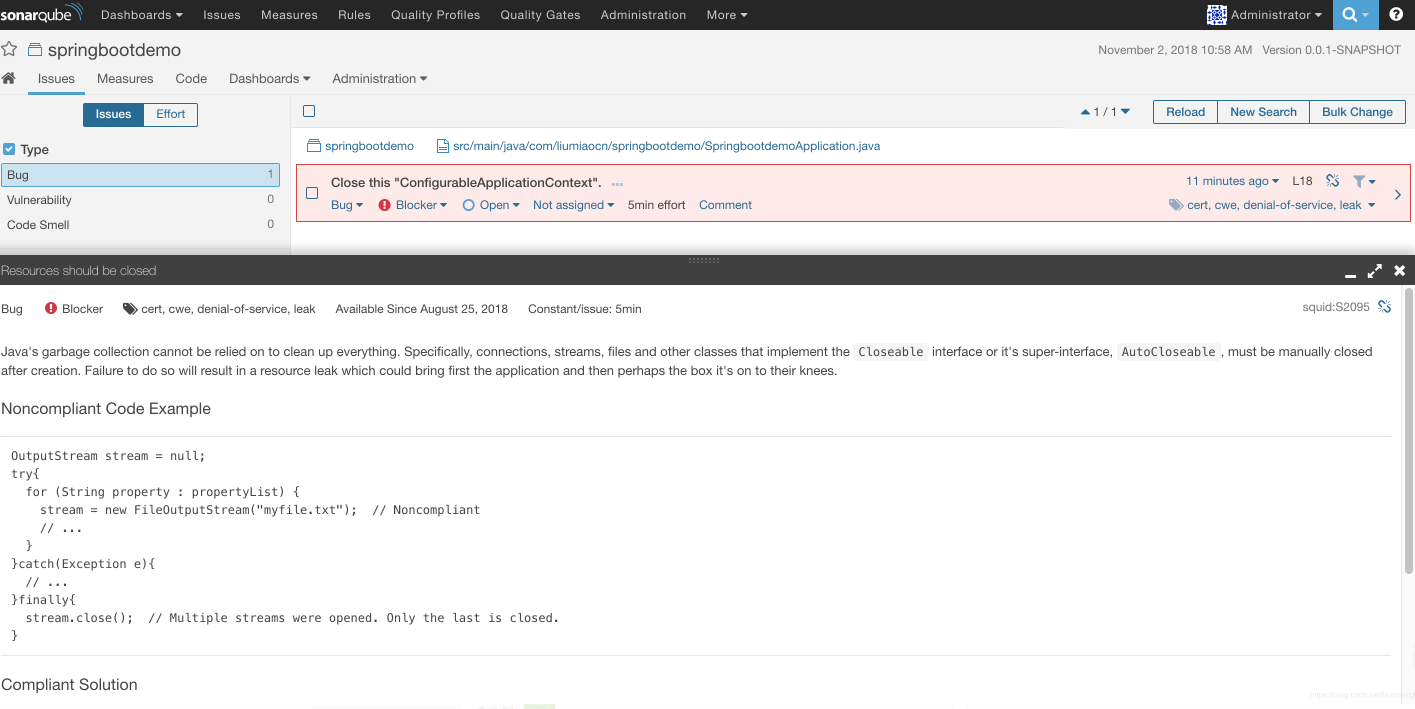

確認之后發現,有一個Bugs&Vulnerabilities。我們來確認一下相關詳細信息:

然而,這是一個誤報,詳細可參看:

https://stackoverflow.com/questions/37071032/sonarqube-close-this-configurableapplicationcontext-in-spring-boot-project

對應措施

因為此行是一個誤報,所以直接在該行添加//NOSONAR即可除外。另外為了驗證其效果,我們添加一行:String msg = “Unused Message variable”;

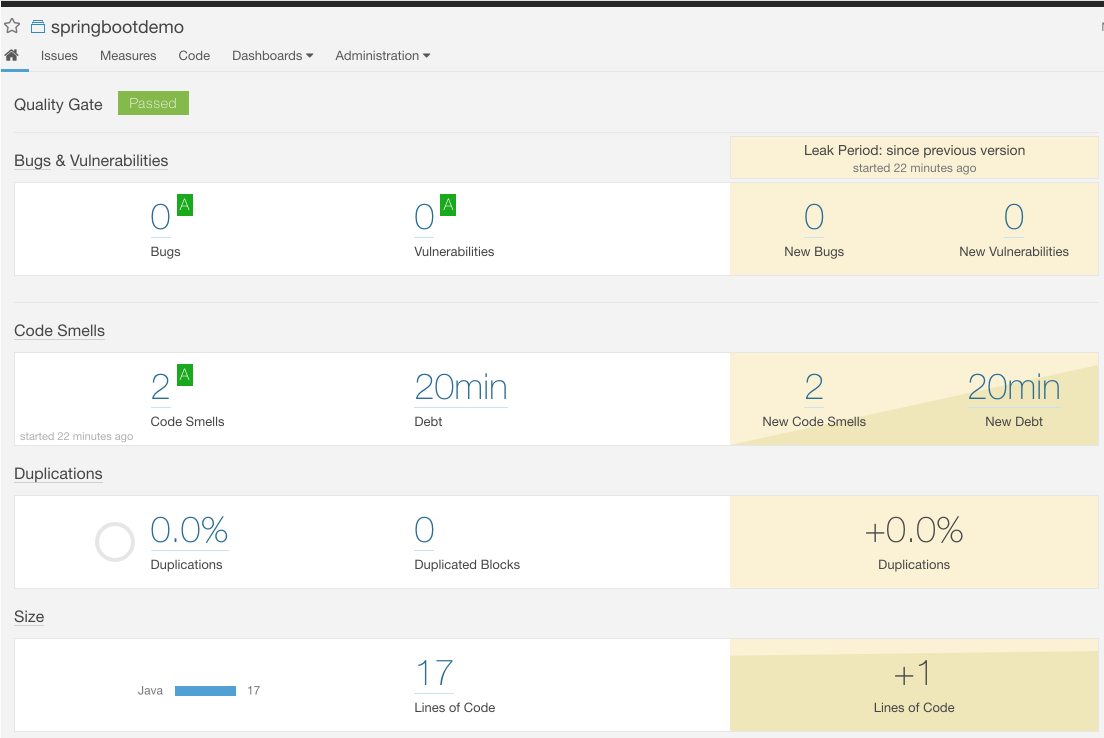

再執行&結果確認

使用命令:mvn sonar:sonar -Dsonar.host.url=http://localhost:32003

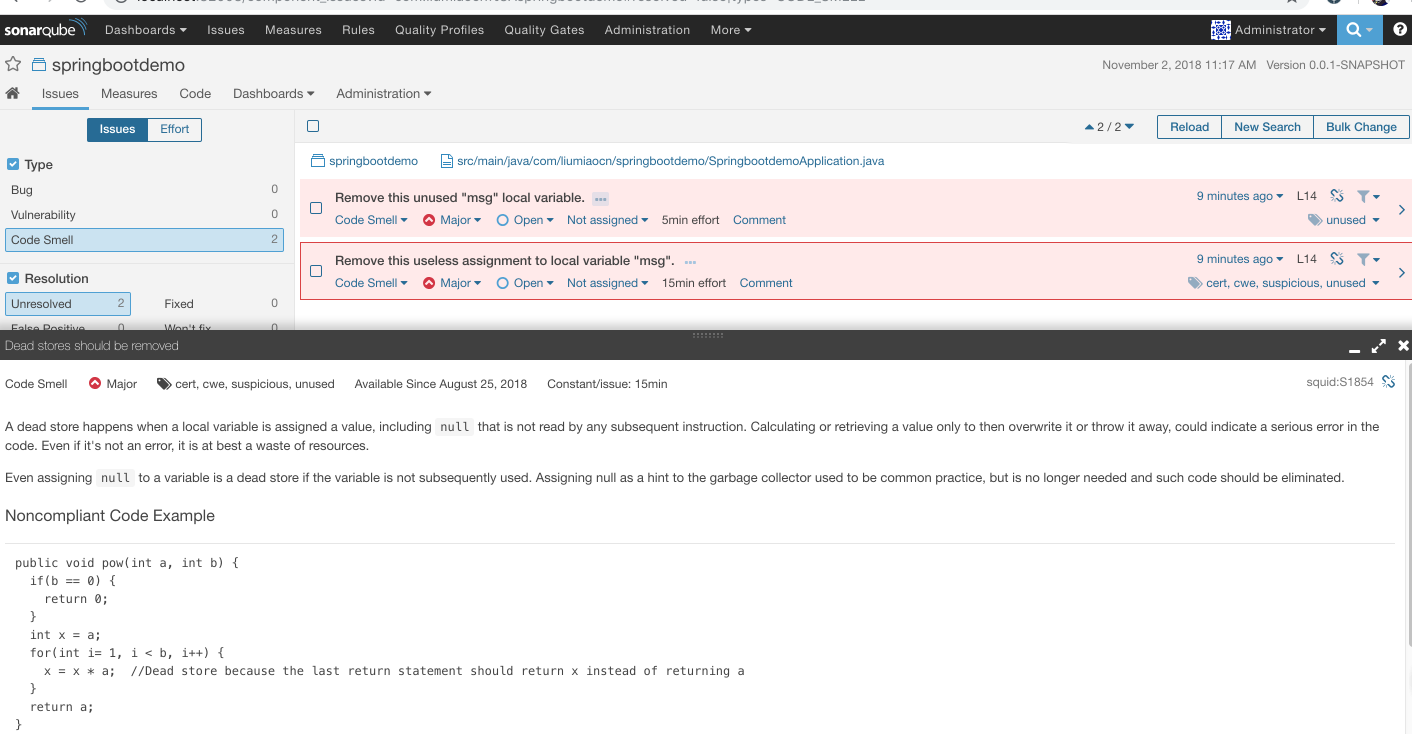

可以看到,Bugs已經沒有了,但是因為增加的一行,出現了兩個Code Smells的問題。

具體確認詳細信息:

因為Sonar認為此行代碼沒有被使用到,所以是無用的語句應該刪除。當然這里的分析,即使沒有使用springboot的框架,只要是通過maven進行整合的方式都是可以的。

代碼覆蓋率

但是需要注意到,這里沒有代碼覆蓋率,在下篇文章中將介紹如何在Spring boot的項目中通過Jacoco與之結合來引入代碼覆蓋率的確認。

看完上述內容,你們對怎么在spring boot中利用sonarqube檢查技術債務有進一步的了解嗎?如果還想了解更多知識或者相關內容,請關注億速云行業資訊頻道,感謝大家的支持。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。