您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

一、DSE算法背景介紹

1. DES的采用

1979年,美國銀行協會批準使用

1980年,美國國家標準局(ANSI)贊同DES作為私人使用的標準,稱之為DEA(ANSI X.392)

1983年,國際化標準組織ISO贊同DES作為國際標準,稱之為DEA-1

該標準規定每五年審查一次,計劃十年后采用新標準

最近的一次評估是在1994年1月,已決定1998年12月以后,DES將不再作為聯邦加密標準。

2.DES算法特點

1) 分組加密算法:

以64位為分組。64位一組的明文從算法一端輸入,64位密文從另一端輸出。

2) 對稱算法:

加密和解密用同一密鑰。

3) 有效密鑰長度為56位。

密鑰通常表示為64位數,但每個第8位用作奇偶校驗,可以忽略。輸入的64bit秘鑰只有56bit作為有效位

二、DES算法描述

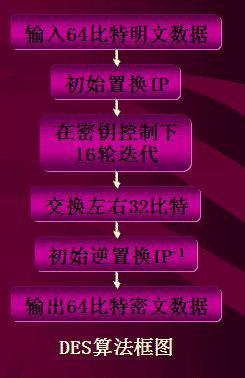

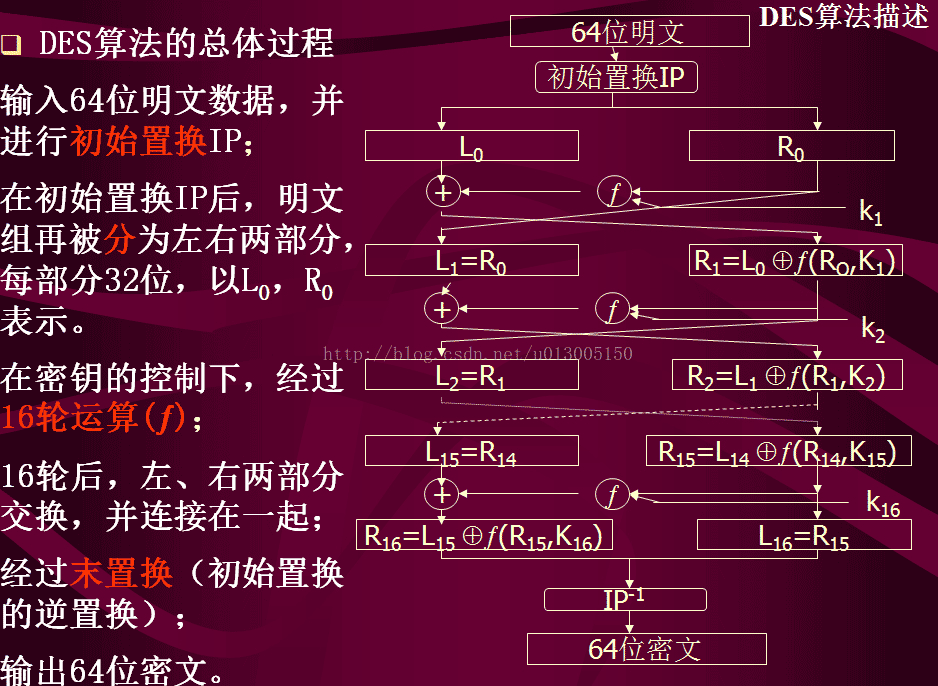

1、DES算法加密流程的文字描述

DES對64位的明文分組進行操作。通過一個初始置換,將明文分組分成左半部分和右半部分,各32位長。然后進行16輪完全相同的運算,這些運算被稱為函數f,在運算過程中數據與密鑰結合。經過16輪后,左、右半部分合在一起,經過一個末置換(初始置換的逆置換),這樣該算法就完成了。

二、DES算法加密流程的圖形描述

圖一

圖二

三、具體參數解釋

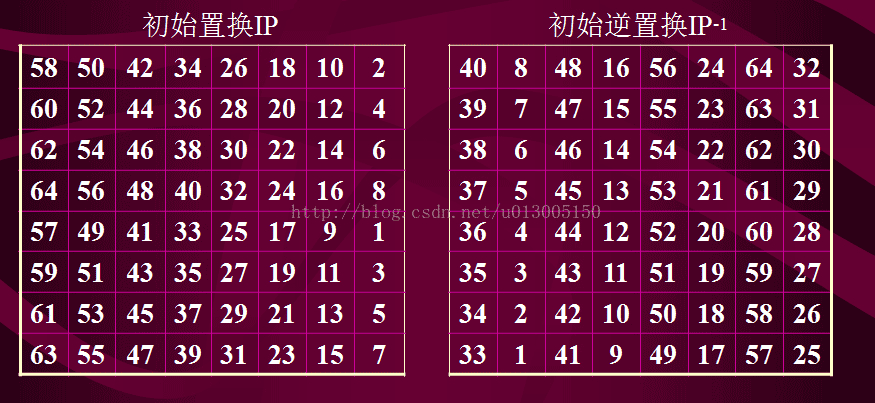

1、IP置換和IP逆置換

IP置換作用于進行16輪f函數作用之前,IP逆置換作用于16輪f函數作用之后。IP置換和IP逆置換表如下圖所示:

圖三

該表的含義解釋:例如IP置換表中的第一行第一列的數值為58,就代表將明文的第58位替換到第一位,例如明文初始的第58位是1,第1位是0,第39位是0,根據上表替換后的64位待加密文本為:第一位是1,第58位是0。之后提到的置換表也是這個意思。

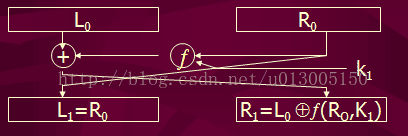

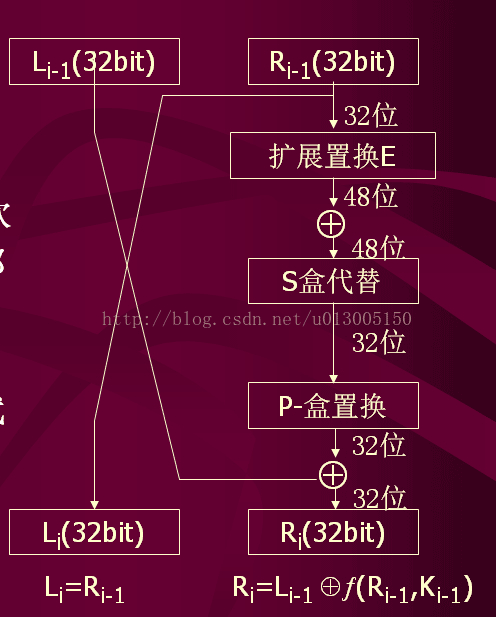

2、f函數

經過初始置換后,進行16輪完全相同的運算。這些運算被稱為f,在運算過程中數據與密鑰結合。f函數作用于每輪的key值和每輪的待加密文本的右半部分,即Ki,Ri

f函數作用于每輪的key值和每輪的待加密文本的右半部分,即Ki,Ri

圖四

函數¦的輸出經過一個異或運算,和左半部分結合,其結果成為新的右半部分,原來的右半部分成為新的左半部分。

圖五

3、擴展置換,擴展置換將32位的R部分,擴展為48位

擴展表如圖所示:

圖六

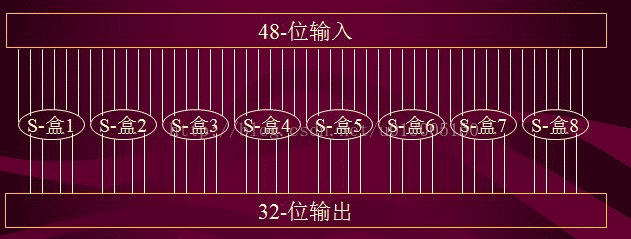

4、S盒替換,S盒替換將擴展替換后與ki(第i輪KEY值)異或后的結果壓縮為32位,每6位與一個S盒運算,運算后壓縮為4位,共有八個S盒,分為S1,S2......S8。具體如下圖所示

圖七

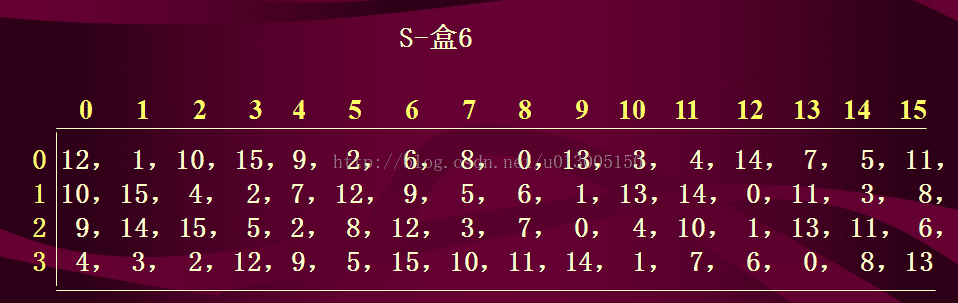

S盒介紹,以第六個S盒,S6為例

圖八

設入的六位為b1,b2,b3,b4,b5,b6,b1、b6位組合得到列號,b2,b3,b4,b5組合得到行號。具體實現看底下的代碼。確定行號和列好后將6位替換為4位數據,數據段具體值即為行列相交處的值,例如3行4列即為5,5的二進制碼位1001,將原來的6位替換為4位即1001

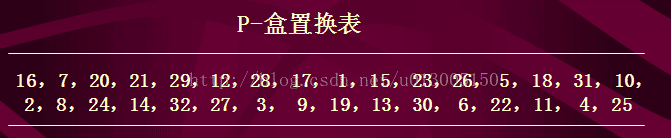

4、P盒替換

P盒替換將S盒替換之后的結果進行一次位置替換,替換表如圖所示:

圖九

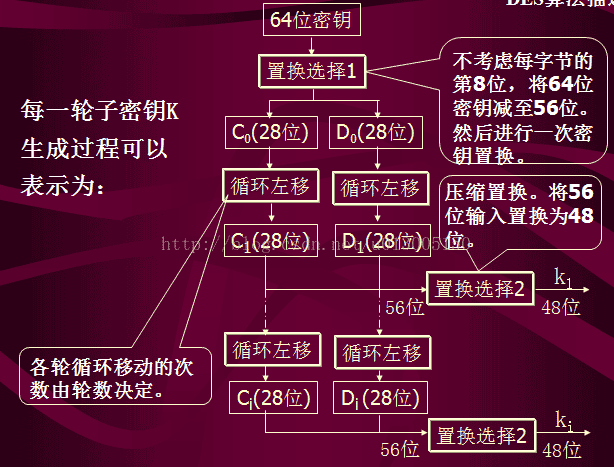

5 最后講一下重頭戲——16輪秘鑰生成

先上個圖

圖10

圖中的置換選擇1和置換選擇2跟之前將的置換選擇原理是一樣的,在代碼中你能看到置換表

這里也給出來吧

圖11

C0,D0指的是將56位(注位都是指的bit)秘鑰分為左右兩部分,C0代表左半部分,D0是右半部分。循環左移指的是將bit位循環左移,移除的位補到末尾,l例如100010循環左移一位之后位000101

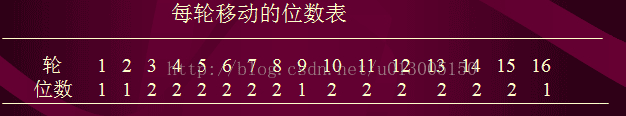

每輪秘鑰生成的時候循環左移的次數都不一樣,具體如下表

圖12

四、以上都是文字加圖表描述,下面直接上代碼,代碼我都加了詳細的備注,大家結合上面的說明一定能讀懂滴。有點長,大家細心看

#writter:liuyang@BUAASoftwareDepartment

#date:2014/05/14

#function:DEC加密、解密算法

#contact me:734056968@qq.com

#IP置換表

IP_table=[58, 50, 42, 34, 26, 18, 10, 2,

60, 52, 44, 36, 28, 20, 12, 4,

62, 54, 46, 38, 30, 22, 14, 6,

64, 56, 48, 40, 32, 24, 16, 8,

57, 49, 41, 33, 25, 17, 9, 1,

59, 51, 43, 35, 27, 19, 11, 3,

61, 53, 45, 37, 29, 21, 13, 5,

63, 55, 47, 39, 31, 23, 15, 7

]

#逆IP置換表

_IP_table=[40, 8, 48, 16, 56, 24, 64, 32,

39, 7, 47, 15, 55, 23, 63, 31,

38, 6, 46, 14, 54, 22, 62, 30,

37, 5, 45, 13, 53, 21, 61, 29,

36, 4, 44, 12, 52, 20, 60, 28,

35, 3, 43, 11, 51, 19, 59, 27,

34, 2, 42, 10, 50, 18, 58, 26,

33, 1, 41, 9, 49, 17, 57, 25

]

#S盒中的S1盒

S1=[14, 4, 13, 1, 2, 15, 11, 8, 3, 10, 6, 12, 5, 9, 0, 7,

0, 15, 7, 4, 14, 2, 13, 1, 10, 6, 12, 11, 9, 5, 3, 8,

4, 1, 14, 8, 13, 6, 2, 11, 15, 12, 9, 7, 3, 10, 5, 0,

15, 12, 8, 2, 4, 9, 1, 7, 5, 11, 3, 14, 10, 0, 6, 13

]

#S盒中的S2盒

S2=[15, 1, 8, 14, 6, 11, 3, 4, 9, 7, 2, 13, 12, 0, 5, 10,

3, 13, 4, 7, 15, 2, 8, 14, 12, 0, 1, 10, 6, 9, 11, 5,

0, 14, 7, 11, 10, 4, 13, 1, 5, 8, 12, 6, 9, 3, 2, 15,

13, 8, 10, 1, 3, 15, 4, 2, 11, 6, 7, 12, 0, 5, 14, 9

]

#S盒中的S3盒

S3=[10, 0, 9, 14, 6, 3, 15, 5, 1, 13, 12, 7, 11, 4, 2, 8,

13, 7, 0, 9, 3, 4, 6, 10, 2, 8, 5, 14, 12, 11, 15, 1,

13, 6, 4, 9, 8, 15, 3, 0, 11, 1, 2, 12, 5, 10, 14, 7,

1, 10, 13, 0, 6, 9, 8, 7, 4, 15, 14, 3, 11, 5, 2, 12

]

#S盒中的S4盒

S4=[7, 13, 14, 3, 0, 6, 9, 10, 1, 2, 8, 5, 11, 12, 4, 15,

13, 8, 11, 5, 6, 15, 0, 3, 4, 7, 2, 12, 1, 10, 14, 9,

10, 6, 9, 0, 12, 11, 7, 13, 15, 1, 3, 14, 5, 2, 8, 4,

3, 15, 0, 6, 10, 1, 13, 8, 9, 4, 5, 11, 12, 7, 2, 14

]

#S盒中的S5盒

S5=[2, 12, 4, 1, 7, 10, 11, 6, 8, 5, 3, 15, 13, 0, 14, 9,

14, 11, 2, 12, 4, 7, 13, 1, 5, 0, 15, 10, 3, 9, 8, 6,

4, 2, 1, 11, 10, 13, 7, 8, 15, 9, 12, 5, 6, 3, 0, 14,

11, 8, 12, 7, 1, 14, 2, 13, 6, 15, 0, 9, 10, 4, 5, 3

]

#S盒中的S6盒

S6=[12, 1, 10, 15, 9, 2, 6, 8, 0, 13, 3, 4, 14, 7, 5, 11,

10, 15, 4, 2, 7, 12, 9, 5, 6, 1, 13, 14, 0, 11, 3, 8,

9, 14, 15, 5, 2, 8, 12, 3, 7, 0, 4, 10, 1, 13, 11, 6,

4, 3, 2, 12, 9, 5, 15, 10, 11, 14, 1, 7, 6, 0, 8, 13

]

#S盒中的S7盒

S7=[4, 11, 2, 14, 15, 0, 8, 13, 3, 12, 9, 7, 5, 10, 6, 1,

13, 0, 11, 7, 4, 9, 1, 10, 14, 3, 5, 12, 2, 15, 8, 6,

1, 4, 11, 13, 12, 3, 7, 14, 10, 15, 6, 8, 0, 5, 9, 2,

6, 11, 13, 8, 1, 4, 10, 7, 9, 5, 0, 15, 14, 2, 3, 12

]

#S盒中的S8盒

S8=[13, 2, 8, 4, 6, 15, 11, 1, 10, 9, 3, 14, 5, 0, 12, 7,

1, 15, 13, 8, 10, 3, 7, 4, 12, 5, 6, 11, 0, 14, 9, 2,

7, 11, 4, 1, 9, 12, 14, 2, 0, 6, 10, 13, 15, 3, 5, 8,

2, 1, 14, 7, 4, 10, 8, 13, 15, 12, 9, 0, 3, 5, 6, 11

]

# S盒

S=[S1,S2,S3,S4,S5,S6,S7,S8]

#P盒

P_table=[16, 7, 20, 21,

29, 12, 28, 17,

1, 15, 23, 26,

5, 18, 31, 10,

2, 8, 24, 14,

32, 27, 3, 9,

19, 13, 30, 6,

22, 11, 4, 25

]

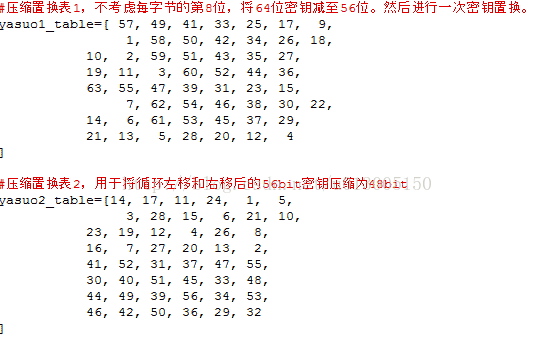

#壓縮置換表1,不考慮每字節的第8位,將64位密鑰減至56位。然后進行一次密鑰置換。

yasuo1_table=[ 57, 49, 41, 33, 25, 17, 9,

1, 58, 50, 42, 34, 26, 18,

10, 2, 59, 51, 43, 35, 27,

19, 11, 3, 60, 52, 44, 36,

63, 55, 47, 39, 31, 23, 15,

7, 62, 54, 46, 38, 30, 22,

14, 6, 61, 53, 45, 37, 29,

21, 13, 5, 28, 20, 12, 4

]

#壓縮置換表2,用于將循環左移和右移后的56bit密鑰壓縮為48bit

yasuo2_table=[14, 17, 11, 24, 1, 5,

3, 28, 15, 6, 21, 10,

23, 19, 12, 4, 26, 8,

16, 7, 27, 20, 13, 2,

41, 52, 31, 37, 47, 55,

30, 40, 51, 45, 33, 48,

44, 49, 39, 56, 34, 53,

46, 42, 50, 36, 29, 32

]

#用于對數據進行擴展置換,將32bit數據擴展為48bit

extend_table=[32, 1, 2, 3, 4, 5,

4, 5, 6, 7, 8, 9,

8, 9, 10, 11, 12, 13,

12, 13, 14, 15, 16, 17,

16, 17, 18, 19, 20, 21,

20, 21, 22, 23, 24, 25,

24, 25, 26, 27, 28, 29,

28, 29, 30, 31, 32,1

]

#將字符轉換為對應的Unicode碼,中文用2個字節表示

def char2unicode_ascii(intext,length):

outtext=[]

for i in range(length):

outtext.append(ord(intext[i]))

return outtext

#將Unicode碼轉為bit

def unicode2bit(intext,length):

outbit=[]

for i in range(length*16):

outbit.append((intext[int(i/16)]>>(i%16))&1)#一次左移一bit

return outbit

#將8位ASCII碼轉為bit

def byte2bit(inchar,length):

outbit=[]

for i in range(length*8):

outbit.append((inchar[int(i/8)]>>(i%8))&1)#一次左移一bit

return outbit

#將bit轉為Unicode碼

def bit2unicode(inbit,length):

out=[]

temp=0

for i in range(length):

temp=temp|(inbit[i]<<(i%16))

if i%16==15:

out.append(temp)

temp=0

return out

#將bit轉為ascii 碼

def bit2byte(inbit,length):

out=[]

temp=0

for i in range(length):

temp=temp|(inbit[i]<<(i%8))

if i%8==7:

out.append(temp)

temp=0

return out

#將unicode碼轉為字符(中文或英文)

def unicode2char(inbyte,length):

out=""

for i in range(length):

out=out+chr(inbyte[i])

return out

#生成每一輪的key

def createKeys(inkeys):

keyResult=[]

asciikey=char2unicode_ascii(inkeys,len(inkeys))

keyinit=byte2bit(asciikey,len(asciikey))

# print("keyinit=",end='')

# print(keyinit)

#初始化列表key0,key1

key0=[0 for i in range(56)]

key1=[0 for i in range(48)]

#進行密碼壓縮置換1,將64位密碼壓縮為56位

for i in range(56):

key0[i]=keyinit[yasuo1_table[i]-1]

#進行16輪的密碼生成

for i in range(16):

#---------確定左移的次數----------

if (i==0 or i==1 or i==8 or i==15):

moveStep=1

else:

moveStep=2

#------------------------------

#--------分兩部分,每28bit位一部分,進行循環左移------------

for j in range(moveStep):

for k in range(8):

temp=key0[k*7]

for m in range(7*k,7*k+6):

key0[m]=key0[m+1]

key0[k*7+6]=temp

temp=key0[0]

for k in range(27):

key0[k]=key0[k+1]

key0[27]=temp

temp=key0[28]

for k in range(28,55):

key0[k]=key0[k+1]

key0[55]=temp

#-----------------------------------------------------

#------------對56位密鑰進行壓縮置換,壓縮為48位-------------

for k in range(48):

key1[k]=key0[yasuo2_table[k]-1]

keyResult.extend(key1)

#------------------------------------------------------

return keyResult

def DES(text,key,optionType):

keyResult=createKeys(key)

finalTextOfBit=[0 for i in range(64)]

finalTextOfUnicode=[0 for i in range(4)]

# print(keyResult)

if optionType==0:#選擇的操作類型為加密

tempText=[0 for i in range(64)]#用于臨時盛放IP逆置換之前,將L部分和R部分合并成64位的結果

extendR=[0 for i in range(48)]#用于盛放R部分的擴展結果

unicodeText=char2unicode_ascii(text,len(text))

# print(unicodeText)

bitText=unicode2bit(unicodeText,len(unicodeText))

# print(bitText)

initTrans=[0 for i in range(64)]#初始化,用于存放IP置換后的結果

#------------------進行初始IP置換---------------

for i in range(64):

initTrans[i]=bitText[IP_table[i]-1]

#將64位明文分為左右兩部分

L=[initTrans[i] for i in range(32)]

R=[initTrans[i] for i in range(32,64)]

#開始進行16輪運算

for i in range(16):

tempR=R #用于臨時盛放R

#-----------進行擴展,將32位擴展為48位--------

for j in range(48):

extendR[j]=R[extend_table[j]-1]

# print(len(keyResult))

keyi=[keyResult[j] for j in range(i*48,i*48+48)]

#----------與key值進行異或運算----------------

XORResult=[0 for j in range(48)]

for j in range(48):

if keyi[j]!=extendR[j]:

XORResult[j]=1

SResult=[0 for k in range(32)]

#---------開始進行S盒替換-------------------

for k in range(8):

row=XORResult[k*6]*2+XORResult[k*6+5]

column=XORResult[k*6+1]*8+XORResult[k*6+2]*4+XORResult[k*6+3]*2+XORResult[k*6+4]

temp=S[k][row*16+column]

for m in range(4):

SResult[k*4+m]=(temp>>m)&1

#-----------------------------------------

PResult=[0 for k in range(32)]

#--------------開始進行P盒置換----------------

for k in range(32):

PResult[k]=SResult[P_table[k]-1]

#------------------------------------------

#--------------與L部分的數據進行異或------------

XORWithL=[0 for k in range(32)]

for k in range(32):

if L[k]!=PResult[k]:

XORWithL[k]=1

#----------------------------------------------

#-------------將臨時保存的R部分值,即tempR復制給L------

L=tempR

R=XORWithL

#----交換左右兩部分------

L,R=R,L

#-----合并為一部分

tempText=L

tempText.extend(R)

#-----------IP逆置換--------

for k in range(64):

finalTextOfBit[k]=tempText[_IP_table[k]-1]

finalTextOfUnicode=bit2byte(finalTextOfBit,len(finalTextOfBit))

# print(finalTextOfUnicode)

finalTextOfChar=unicode2char(finalTextOfUnicode,len(finalTextOfUnicode))

# print(finalTextOfChar)

return finalTextOfChar

else:#選擇的操作類型為解密

tempText=[0 for i in range(64)]#用于臨時盛放IP逆置換之前,將L部分和R部分合并成64位的結果

extendR=[0 for i in range(48)]#用于盛放R部分的擴展結果

unicodeText=char2unicode_ascii(text,len(text))

# print(unicodeText)

bitText=byte2bit(unicodeText,len(unicodeText))

# print(bitText)

initTrans=[0 for i in range(64)]#初始化,用于存放IP置換后的結果

#------------------進行初始IP置換---------------

for i in range(64):

initTrans[i]=bitText[IP_table[i]-1]

#將64位明文分為左右兩部分

L=[initTrans[i] for i in range(32)]

R=[initTrans[i] for i in range(32,64)]

#-----------------開始16輪的循環-----------------

for i in range(15,-1,-1):

tempR=R #用于臨時盛放R

#-----------進行擴展,將32位擴展為48位--------

for j in range(48):

extendR[j]=R[extend_table[j]-1]

keyi=[keyResult[j] for j in range(i*48,i*48+48)]

#----------與key值進行異或運算----------------

XORResult=[0 for j in range(48)]

for j in range(48):

if keyi[j]!=extendR[j]:

XORResult[j]=1

SResult=[0 for k in range(32)]

#---------開始進行S盒替換-------------------

for k in range(8):

row=XORResult[k*6]*2+XORResult[k*6+5]

column=XORResult[k*6+1]*8+XORResult[k*6+2]*4+XORResult[k*6+3]*2+XORResult[k*6+4]

temp=S[k][row*16+column]

for m in range(4):

SResult[k*4+m]=(temp>>m)&1

#-----------------------------------------

PResult=[0 for k in range(32)]

#--------------開始進行P盒置換----------------

for k in range(32):

PResult[k]=SResult[P_table[k]-1]

#------------------------------------------

#--------------與L部分的數據進行異或------------

XORWithL=[0 for k in range(32)]

for k in range(32):

if L[k]!=PResult[k]:

XORWithL[k]=1

#----------------------------------------------

#-------------將臨時保存的R部分值,即tempR復制給L------

L=tempR

R=XORWithL

#----交換左右兩部分------

L,R=R,L

#-----合并為一部分

tempText=L

tempText.extend(R)

#-----------IP逆置換--------

for k in range(64):

finalTextOfBit[k]=tempText[_IP_table[k]-1]

finalTextOfUnicode=bit2unicode(finalTextOfBit,len(finalTextOfBit))

# print(finalTextOfUnicode)

finalTextOfChar=unicode2char(finalTextOfUnicode,len(finalTextOfUnicode))

# print(finalTextOfChar)

return finalTextOfChar

def main():

text=input("請輸入要操作的文本: ")

print(" ".join(["輸入的文本時",text]))

optionType=input("請選擇是進行加密還是解密,加密輸入0,解密輸入1: ")

while(not(optionType=='0' or optionType=='1')):

print("Wrong!!!選擇的操作類型只能是0或者是1")

optionType=input("請選擇是進行加密還是解密,加密輸入0,解密輸入1: ")

length=len(text)

Result=""

if optionType=='0':

# f=open('D:\encyptText.txt','w')

#----------若輸入文本的長度不是4的整數倍,即不是64字節的整數倍,用空格補全(此處為了加密中文,用的是unicode編碼,即用16字節表示一個字符)-------

text=text+(length%4)*" "

length=len(text)

key=input("請輸入8位加密密碼: ")

while(len(key)!=8):

print("wrong!!請輸入8位密碼")

key=input("請輸入8位加密密碼: ")

print("加密后的文本:",end=" ")

for i in range(int(length/4)):

tempText=[text[j] for j in range(i*4,i*4+4)]

Result="".join([Result,DES(tempText,key,int(optionType))])

# f.write(Result)

print(Result)

if optionType=='1':

#----------若輸入文本的長度不是8的整數倍,即不是64字節的整數倍,用空格補全(此處解密出來的密文用的是每8bit轉換為一個ascii碼,所以生成的八位表示的字符)-------

# text=text+(length%8)*" "

length=len(text)

key=input("請輸入8位解密密碼: ")

while(len(key)!=8):

print("wrong!!請輸入8位密碼")

key=input("請輸入8位解密密碼: ")

print("解密后的文本:",end=" ")

for i in range(int(length/8)):

tempText=[text[j] for j in range(i*8,i*8+8)]

Result="".join([Result,DES(tempText,key,int(optionType))])

print(Result)

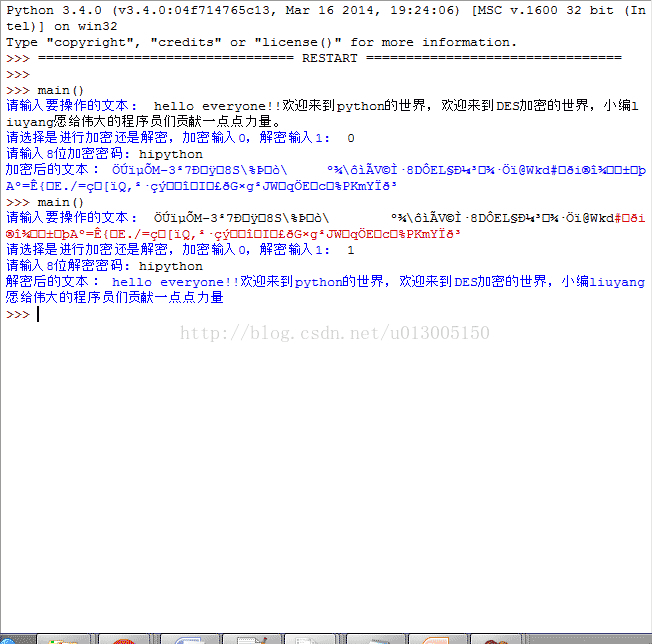

六、運行截圖

圖13

七、后記

1、要用于具體項目的話,要把編碼格式弄清楚,看你項目中的編碼格式是什么,unicode,utf-8,gdb等否則會出錯

2、文本輸入的時候不能有換行,如果需要換行加一下轉換符,調一調

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。