您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

本篇文章給大家分享的是有關怎么在Python中使用內置的加密模塊,小編覺得挺實用的,因此分享給大家學習,希望大家閱讀完這篇文章后可以有所收獲,話不多說,跟著小編一起來看看吧。

數據加密:

對稱加密:數據加密和解密使用相同的密鑰,主要解決數據的機密性(DES,AES)

非對稱加密(公匙加密):數據加密和解密使用的不同密鑰,主要用于身份的驗證(DSA,RSA)

單向加密:只能加密不能解密,主要用于解決數據的完整性(MD5,SHA系列算法)

Python內置加密模塊:

| hashlib | 主要提供了一些常見的單向加密算法(如MD5,SHA等) |

| hmac | 單向加密算法,支持設置一個額外的密匙(salt)來提高安全性 |

| secrets | Python3.6新增用于獲取安全隨機數 |

1.hashlib 模塊

其中主要包含了MD5和SHA模塊的功能,還提供了如MD5,SHA1,SHA224,SHA256,SHA384和SHA512(輸出長度不同)等算法的函數實現

hashlib模塊包含的函數與屬性:

| hashlib.new(name[,data]) | 用于構造指定的哈希算法所對應的哈希對象,name可用于指定哈希算法的名稱,如‘MD5',‘sha1',不分大小寫,data為一個可選參數 |

| hashlib.algorithms_guaranteed | 它的值是一個該模塊在所有平臺都會支持的哈希算法的名稱集合:set(['sha1','sha224','sha384','sha256','sha512','md5']) |

| hashlib.algorithms_available | 它的值是一個當前運行的Python解釋器中可用的哈希算法的名稱集合,algorithms_guaranteed將永遠是它的子集 |

hash對象包含的方法與屬性:

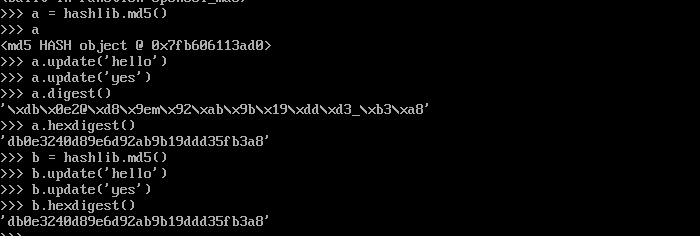

| hash.update() | 更新哈希對象所要計算的數據,多次調用為累加效果,如m.update(a);m.update(b)等價于m.update(a+b) |

| hash.digest() | 以二進制格式返回傳遞給update()函數的所有數據的摘要信息(字符串) |

| hash.hexdigest() | 以十六進制格式返回傳遞給update()函數的所有數據的摘要信息(字符串) |

| hash.copy() | 可用來有效計算共享一個初始子串的數據的摘要信息 |

| hash.digest_size | hash結果的字節大小,即hash.digest()方法返回結果的字符串長度,MD5:16,sha1:20,sha224:28 |

| hash.block_size | hash算法內部塊的字節大小 |

| hash.name | 當前hash對象對應的哈希算法的標準名稱(小寫形式),可以直接傳遞hashlib.new()函數來創建另外一個同類型的哈希對象 |

實例:

important

import hashlib hash = hashlib.md5() hash.update(b'Hello, ') hash.update(b'World!') ret1 = hash.digest() # 以二進制格式返回數據的加密信息 print(type(ret1), len(ret1), ret1) ret2 = hash.hexdigest() # 以十六進制返回加密的數據值 print(type(ret2), len(ret2), ret2)

result

<class 'bytes'> 16 b'e\xa8\xe2}\x88y(81\xb6d\xbd\x8b\x7f\n\xd4' <class 'str'> 32 65a8e27d8879283831b664bd8b7f0ad4

注: 只要輸入的內容和加密模式相同,則輸出的密匙就相同

2.hmac模塊

實現了HAMC算法,與hashlib提供的API基本一致

hamc模塊提供的函數:

| hamc.new(key,msg=None,digestmod=None) | 用于創建一個hmac對象,key為密鑰,msg為初始數據,digestmod為所使用的哈希算法,默認為hashlib.md5 |

| hmac.compare_digest(a,b) | 比較兩個hmac對象,返回的是a==b的值 |

hamc對象中提供的方法與屬性 與 hash對象中一致

實例:

improtant

import hmac h2 = hmac.new(b'yeah', b'a', digestmod=hashlib.sha224) # digestmod 默認為MD5 h2.update(b'hello') ret1 = h2.digest() # 二進制 ret2 = h2.hexdigest() # 十六進制 print(type(ret1), ret1) print(type(ret2), ret2) h3 = hmac.new(b'yeah', b'name') ret3 = h3.hexdigest() c = hmac.compare_digest(ret2, ret3) # 比較同類型進制的值 print(c)

result

<class 'bytes'> b'&\x9a\xd0{\x15WTE9@\xd9\xe3z\xfb+\\o\xc5\x88\x7f\x1c\xa4Q\xaf\x0c\n\xa8E'

<class 'str'> 269ad07b155754453940d9e37afb2b5c6fc5887f1ca451af0c0aa845

False3.secrets模塊

生成用于管理密碼、賬戶驗證信息、安全令牌和相關秘密信息等數據的密碼強隨機數

secrets模塊的兩種操作:

生成安全隨機數

生成一個篤定長度的隨機字符串(可用作令牌和安全URL)

secrets模塊提供的函數:

| secrets.choice(sequence) | 從指定的非空序列中隨機選擇一個元素并返回 |

| secrets.randbelow(n) | 從半開區間[0,n]內隨機返回一個整數 |

| secrets.randbits(k) | 返回一個帶有k個隨機位的整數 |

| secrets.token_bytes(nbytes=None) | 返回一個包含nbytes個字節的隨機字符串 |

| secrets.token_hex(nbytes=None) | 返回一個包含nbytes字節的16進制格式的隨機文本字符串,可以用來生成一個隨機密碼 |

| secrets.token_urlsafe([nbytes]) | 返回一個包含nbytes個字節的隨機安全URL文本字符串,可以在提供重置密碼的應用中用來生成一個臨時的隨機令牌 |

| secrets.compare_digest(a,b) | 比較a,b字符串是否相等,若相等,返回True |

實例:

important

import secrets

a = range(0, 99)

s = secrets.choice(a)

b = secrets.randbelow(77)

print(s)

print(b)

print(secrets.randbits(k=6))

print(secrets.token_bytes(nbytes=2))

print(secrets.token_hex(nbytes=2))

print(secrets.token_urlsafe(2))

print(secrets.compare_digest('a', 'b')) # 比較'字符串'result

32 b'op' b248 LNI False

以上就是怎么在Python中使用內置的加密模塊,小編相信有部分知識點可能是我們日常工作會見到或用到的。希望你能通過這篇文章學到更多知識。更多詳情敬請關注億速云行業資訊頻道。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。