您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

這篇文章給大家分享的是有關Linux系統中SSH服務基于key認證實踐的示例分析的內容。小編覺得挺實用的,因此分享給大家做個參考,一起跟隨小編過來看看吧。

眾所周知ssh是目前較可靠,專為遠程登錄會話和其他網絡服務提供安全性的協議,它默認工作在tcp的22號端口,具體實現的軟件有:openssh(centos默認安裝的),dropbear。ssh協議目前有兩個版本v1和v2,v1基于CRC-32做MAC,不安全。v2基于DH算法做密鑰交換,基于RSA或DSA實現身份認證。所以目前大多流行的Linux都是使用的V2版本。

簡單了解了下ssh,我們再來說說它的兩種用戶登錄認證方式,第一種基于用戶名口令的方式,這種認證方式想必大家都應該知道,就是我們要想登錄遠端Linux系統,我們必須要輸入相應的用戶名口令才可以登錄到遠程Linux系統,這種方式是交互式方式登錄。第二種就是我們今天要說的基于key的認證方式。

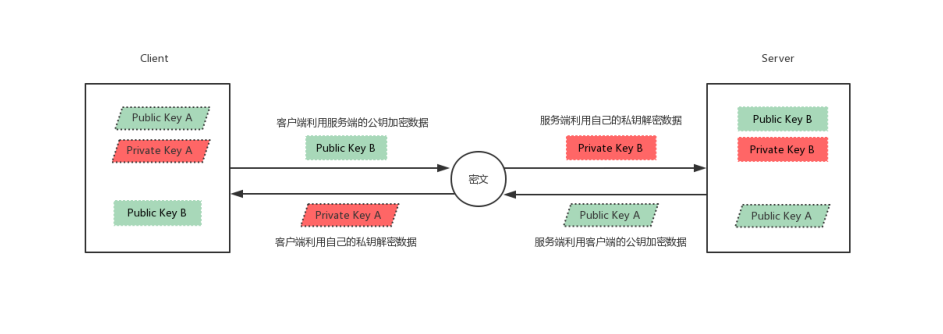

首先我們來了解下ssh加密通訊的過程

從上圖可以看到,客戶端上必須存在一對密鑰對,我們都知道密鑰是成對出現,況且用A的公鑰加密只有A的私鑰才可以解密。正是因為非對稱加密的這個特性,我們不難理解ssh通信也是利用這個特性來確定數據安全的。在服務端也有一對公鑰和私鑰,它存在的目的也是為了加密和解密數據。ssh加密通訊的流程大致上這樣的,客戶端要和服務端加密通信,首先客戶端需要拿到服務端的公鑰,拿到服務端的公鑰后,就可以用服務端的公鑰對要發送到數據加密,然后發送到服務端,服務端收到這個密文的數據,它會用自己的私鑰去解密,從而實現了客戶端到服務端的數據加密。同理服務端要把數據發送給客戶端也是一樣的過程,拿到客戶端的公鑰用客戶端的公鑰加密,然后發給客戶端,客戶端用自己的私鑰解密,從而實現了你來我往的加密通訊。

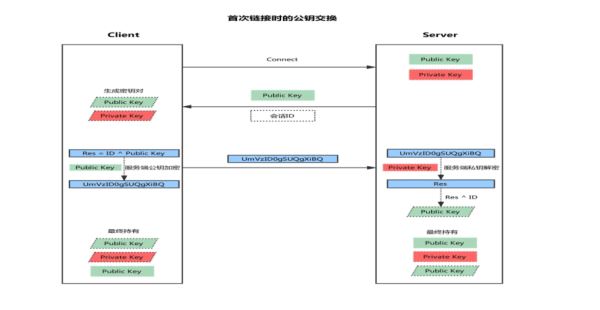

我們想一下,服務端和客戶端通訊都是用對方的公鑰來加密數據,那么客戶端是怎么拿到服務端的公鑰的呢?服務端又是怎么樣拿到客戶端的公鑰的呢?

來看一下服務端和客戶端在第一次連接的時候,公鑰交換的過程

首先客戶端向服務端發送ssh連接請求,服務端收到請求后,會把自己的公鑰和會話ID 一并發送給客戶端,客戶端收到服務器發來的公鑰后,它又把自己的公鑰和服務器發送過來的會話ID 做異或運算,把得到的結果用服務端的公鑰來加密,然后把加密后的密文通過網絡發送給服務端,服務端收到客戶端發送過來的密文后,它會用自己的私鑰去解密,然后把得到的結果和之前的會話ID做異或計算,最終得到客戶端的公鑰。這樣的一個過程后,客戶端就擁有了服務端的公鑰,服務端也擁有了客戶端的公鑰,有了對方的公鑰后,后續就可以用對方的公鑰來加密數據。

使用過Linux的人都知道,在我們第一次和服務器建立ssh遠程連接的時候,會有一個確認,問我們是否繼續連接,我們輸入yes后才能輸入密碼,這是我為什么呢?其實在服務端發送自己的公鑰到客戶端的時候,因為客戶端沒有辦法確認它收到的公鑰是不是對方服務器發送過來的,它就會把收到的公鑰做md5和sha256,提取出公鑰的指紋,然后提示我們說我收到了一份md5為xxx的公鑰,請問你確認這個公鑰嗎?如果我們確認,就表示相信這個公鑰是服務器發送過來的,這樣一來才可以有下面的,把自己的公鑰和會話ID做異或運算,把結果用剛才收到的公鑰加密。我們想象,如果不是服務器發過來的公鑰,而是黑客發送過來的公鑰,如果我們確認了,后續的密文黑客拿到后,黑客就以用自己的私鑰來解密,得到客戶端的公鑰和數據,然后他得到真正的數據后,黑客可以任意改動,然后再用服務器的公鑰加密,發送給服務端,這樣一來服務端得到的數據就是黑客修改后的數據,不是真正客戶端發送的數據。這就是所謂的中間人攻擊,它是利用自己的公鑰來回冒充服務端和客戶端角色。

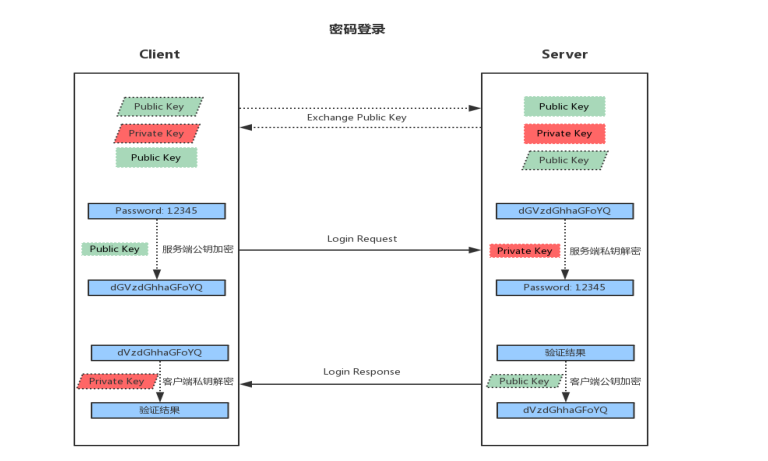

了解了ssh加密通訊的過程和密鑰交換的過程,我們再來看看,ssh基于用戶名口令和密鑰登錄驗證的過程。

基于用戶名口令登錄是這樣的流程:首先客戶端發起ssh連接請求,服務端會把自己的公鑰發送給客戶端,客戶端收到服務端的公鑰后,把密碼經過服務端的公鑰加密后發送給服務端,服務端收到加密后的密碼用自己的私鑰進行解密,得到客戶端發送過來的密碼,然后它會拿這個密碼進行驗證,把驗證的的結果用客戶端的公鑰加密并發送給客戶端,客戶端收到結果后,用自己的私鑰解密,從而實現了驗證過程,如果驗證通過,那么客戶端就登錄成功,反之客戶端登錄失敗。

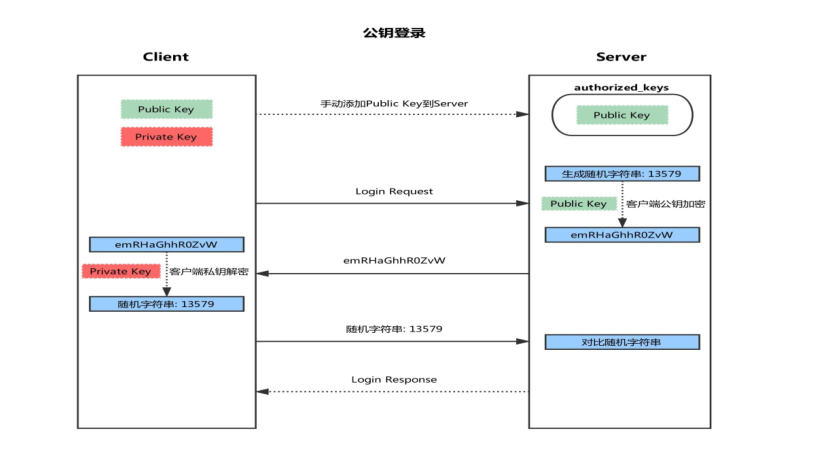

基于密鑰登錄驗證的過程是:首先客戶端要生成一對密鑰對(這個密鑰對是針對的是用戶,不是主機的公鑰私鑰,前面說到的都是主機的公鑰和私鑰),并手動的將生成的公鑰添加到服務器(默認添加到服務器的某個用戶家目錄的.ssh/authorized_keys,我們要用那個用戶連接服務器,就把公鑰添加到那個用戶的家目錄的.ssh/authorized_keys文件中去),服務端有了客戶端用戶的公鑰后,在客戶端發起ssh連接請求的時候,服務端會生成一串隨機字符,用相應的客戶端用戶的公鑰加密此隨機字符串,然后發送給客戶端,客戶端收到了服務端發送過來的加密的隨機字符后,客戶端就會用自己的私鑰來解密,然后把解密后的隨機字符發送給服務端,服務端收到客戶端發送過來的隨機字符后,它就會進行對比,如果和之前發送的隨機字符相同,那么服務端就允許免密碼登錄。

通過上面的介紹,不難發現我們要基于key驗證登錄,必須要在客戶端生成一對用戶密鑰對,并且要將生成的用戶公鑰放在服務端的某一個用戶的家目錄的.ssh/authorized_keys文件中,這個用戶就是我們將來用于key驗證登錄服務器的用戶。接下來我們來試驗試驗。

1、在客戶端生成用戶密鑰對

[qiuhom@docker ~]$ssh-keygen -t rsa Generating public/private rsa key pair. Enter file in which to save the key (/home/qiuhom/.ssh/id_rsa): Enter passphrase (empty for no passphrase): Enter same passphrase again: Your identification has been saved in /home/qiuhom/.ssh/id_rsa. Your public key has been saved in /home/qiuhom/.ssh/id_rsa.pub. The key fingerprint is: SHA256:CbICoBfN3670ucEBjhDR/ltyYoe/jJMIWCkCK5Lt5eA qiuhom@docker The key's randomart image is: +---[RSA 2048]----+ |. += | |+ o+ | |++oo..o. | |Bo=.o=.o.. | |+*.+o..oS | |. E.. B.=. | | . + %o. | | . =o+. | | ..+o | +----[SHA256]-----+ [qiuhom@docker ~]$ll .ssh/ 總用量 8 -rw------- 1 qiuhom qiuhom 1675 11月 2 16:54 id_rsa -rw-r--r-- 1 qiuhom qiuhom 395 11月 2 16:54 id_rsa.pub [qiuhom@docker ~]$

說明:在Linux里我們用ssh-keygen命令來生成用戶密鑰對,-t 選項表示以那種加密算法來生產密鑰。生成好的密鑰對,默認放在當前用戶的家目錄下.ssh/目錄下,分別叫id_rsa 和id_rsa.pub,從名字上我們就可以知道id_rsa是私鑰id_rsa.pub是公鑰。心細的你一定看到,我們用ssh-keygen來生成密鑰,它會問我們需要把密鑰文件存放在什么地方默認是當前用戶的家目錄下的.ssh目錄下,當然我們也可以用-f選項來指定存放的位置,除此之外它還讓我們輸入密碼,這里的密碼表示加密私鑰的密碼,我們都知道拿到對方的私鑰是很危險,所以系統默認會提示我們,如果按回車就表示生成的私鑰不加密,當然我們也可以用 -P(大寫)選項來指定加密私鑰的密碼。

2.把用戶生成的公鑰放到服務器的用戶家目錄里的.ssh/authorized_keys,我們可以用scp命令放到服務端去,也可以通過U盤拷貝過去,但是這樣太麻煩。這里我們用專門的工具,ssh-copy-id來把用戶公鑰文件信息拷貝到服務端對應的用戶家目錄

[qiuhom@docker ~]$ssh-copy-id -i .ssh/id_rsa.pub root@192.168.0.151 /usr/bin/ssh-copy-id: INFO: Source of key(s) to be installed: ".ssh/id_rsa.pub" The authenticity of host '192.168.0.151 (192.168.0.151)' can't be established. RSA key fingerprint is SHA256:GuKvtBmWnYyxogf1nyNvp02ccon/doAKhVdF7Qy7PvA. RSA key fingerprint is MD5:88:cf:f9:df:37:16:d7:e2:c4:99:a4:97:ab:49:f0:8e. Are you sure you want to continue connecting (yes/no)? yes /usr/bin/ssh-copy-id: INFO: attempting to log in with the new key(s), to filter out any that are already installed /usr/bin/ssh-copy-id: INFO: 1 key(s) remain to be installed -- if you are prompted now it is to install the new keys root@192.168.0.151's password: Number of key(s) added: 1 Now try logging into the machine, with: "ssh 'root@192.168.0.151'" and check to make sure that only the key(s) you wanted were added. [qiuhom@docker ~]$

說明:-i選項指定公鑰文件的存放位置,默認是從當前用戶的家目錄下的.ssh/公鑰文件名稱。 因為我們拷貝公鑰之前,服務端是沒有客戶端用戶的公鑰,所以我們拷貝用戶公鑰的時候,還需要輸入密碼進行驗證。這里需要說明一點,我們上述實驗服務端的sshd服務是默認工作在22端口,如果沒有工作在默認端口需要用-p(小寫)選項來指定端口。

到此我們就做好了ssh基于key免密碼登錄驗證。

在上面的密鑰生成和發放都是基于人工去做的,這樣一臺兩臺服務器沒有什么問題,但是服務器多了,怎么辦呢?如果我們需要管理很多臺服務器,我們這里就需要寫腳本去完成了,以下提供本人寫的腳本,實現的功能是自動生成密鑰,并自動發送到指定的主機。

[qiuhom@docker ~]$cat ssh_keygen.sh

#!/bin/bash

remote_host_ip=$1

remote_host_user=$2

remote_host_port=$3

remote_host_passwd=$4

local_rsa_file=~/.ssh/id_rsa

local_rsa_pub_file=~/.ssh/id_rsa.pub

[ $# -ne 4 ] && echo "Usage: sh $0 RemotehostIp RemotehostUser RemotehostPort RemotehostPasswd" && exit 5

[ ! -e ${local_rsa_file} ] && ssh-keygen -t rsa -P '' -f ${local_rsa_file} >/dev/null 2>&1

expect << EOF

set timeout 10

spawn ssh-copy-id -i ${local_rsa_pub_file} $remote_host_user@$remote_host_ip -p $remote_host_port

expect {

"(yes/no)?" {send "yes\n";exp_continue}

"password: " {send "$remote_host_passwd\n"}

}

expect eof

EOF說明:本腳本需要自己傳遠程服務器ip ,遠程主機用戶,遠程主機ssh端口以及密碼,這個腳本實現了自動生成密鑰,并發送給指定的服務器,若需要發送到更多的服務器上,可以另外寫腳本調用此腳本,實現批量創建和分發密鑰文件的功能。

測試:

用腳本生成密鑰文件,并發送到指定服務器上去

[qiuhom@docker ~]$ll .ssh/ 總用量 0 [qiuhom@docker ~]$ssh root@192.168.0.151 The authenticity of host '192.168.0.151 (192.168.0.151)' can't be established. RSA key fingerprint is SHA256:GuKvtBmWnYyxogf1nyNvp02ccon/doAKhVdF7Qy7PvA. RSA key fingerprint is MD5:88:cf:f9:df:37:16:d7:e2:c4:99:a4:97:ab:49:f0:8e. Are you sure you want to continue connecting (yes/no)? yes Warning: Permanently added '192.168.0.151' (RSA) to the list of known hosts. root@192.168.0.151's password: [root@test ~]#ll .ssh/ 總用量 4 -rw------- 1 root root 0 11月 2 17:43 authorized_keys -rw-r--r-- 1 root root 1202 10月 31 21:25 known_hosts [root@test ~]#rm -rf .ssh/* [root@test ~]#ll .ssh/ 總用量 0 [root@test ~]#exit logout Connection to 192.168.0.151 closed. [qiuhom@docker ~]$rm -rf .ssh/* [qiuhom@docker ~]$sh ssh_keygen.sh 192.168.0.151 root 22 admin spawn ssh-copy-id -i /home/qiuhom/.ssh/id_rsa.pub root@192.168.0.151 -p 22 /usr/bin/ssh-copy-id: INFO: Source of key(s) to be installed: "/home/qiuhom/.ssh/id_rsa.pub" The authenticity of host '192.168.0.151 (192.168.0.151)' can't be established. RSA key fingerprint is SHA256:GuKvtBmWnYyxogf1nyNvp02ccon/doAKhVdF7Qy7PvA. RSA key fingerprint is MD5:88:cf:f9:df:37:16:d7:e2:c4:99:a4:97:ab:49:f0:8e. Are you sure you want to continue connecting (yes/no)? yes /usr/bin/ssh-copy-id: INFO: attempting to log in with the new key(s), to filter out any that are already installed /usr/bin/ssh-copy-id: INFO: 1 key(s) remain to be installed -- if you are prompted now it is to install the new keys root@192.168.0.151's password: Number of key(s) added: 1 Now try logging into the machine, with: "ssh -p '22' 'root@192.168.0.151'" and check to make sure that only the key(s) you wanted were added. [qiuhom@docker ~]$ll .ssh/ 總用量 12 -rw------- 1 qiuhom qiuhom 1675 11月 2 17:53 id_rsa -rw-r--r-- 1 qiuhom qiuhom 395 11月 2 17:53 id_rsa.pub -rw-r--r-- 1 qiuhom qiuhom 395 11月 2 17:53 known_hosts [qiuhom@docker ~]$ssh root@192.168.0.151 [root@test ~]#ll .ssh/ 總用量 4 -rw------- 1 root root 395 11月 2 17:53 authorized_keys [root@test ~]#cat .ssh/authorized_keys ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQC6yfNtYfGtwyZLKuffYgFoMZfEnKhpsp1pH3Mky1UGBsUNRGHIhNZzbtVNERWkAV/NndasfHss/vEnDSHVOXRScRfH7pPCNdVdy887WlSgshG6U5UIsQnlxlkUxf0ciVlc9VEw/IIg8eXrlOmcuezadxGc32yHB7o+zkEcg7UBYClDtjp5xqzrHyLDMd5OhGqMPJO+d+OFKqhOOYAUYsUi00aM1qNbf+KHFhYbQQj96UbWRTNQYFnqIJltvDPxqq7W5GGVl0xma6PSgGYMFNwIy9PhJJ8Lxaiaw3FjC8iCWrjzRONbnaqMPqrS8wQXs95vRDi2M0egKUuRlzFjGAGB qiuhom@docker [root@test ~]#exit logout Connection to 192.168.0.151 closed. [qiuhom@docker ~]$cat .ssh/id_rsa.pub ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQC6yfNtYfGtwyZLKuffYgFoMZfEnKhpsp1pH3Mky1UGBsUNRGHIhNZzbtVNERWkAV/NndasfHss/vEnDSHVOXRScRfH7pPCNdVdy887WlSgshG6U5UIsQnlxlkUxf0ciVlc9VEw/IIg8eXrlOmcuezadxGc32yHB7o+zkEcg7UBYClDtjp5xqzrHyLDMd5OhGqMPJO+d+OFKqhOOYAUYsUi00aM1qNbf+KHFhYbQQj96UbWRTNQYFnqIJltvDPxqq7W5GGVl0xma6PSgGYMFNwIy9PhJJ8Lxaiaw3FjC8iCWrjzRONbnaqMPqrS8wQXs95vRDi2M0egKUuRlzFjGAGB qiuhom@docker [qiuhom@docker ~]$

說明:可以看到我們腳本沒有運行之前登錄服務器需要手動輸入密碼,我們執行了腳本后,用戶密鑰文件創建了,并且也將用戶公鑰文件發送到相應的服務器上去了。

總結:ssh基于key驗證有如下好處

1、更加安全方便。我們不用去記繁瑣的用戶密碼,也不擔心密碼泄露。(我們可以把sshd服務配置成只允許基于KEY驗證登錄)

2、基于key驗證實現免密登錄,可以實現遠程批量操作服務器,方便腳本編寫,使得我們在執行遠程操作命令時就好像在本地執行命令簡單(如scp,ssh)

3、有效防止暴力猜口令的威脅。

Linux是一種免費使用和自由傳播的類UNIX操作系統,是一個基于POSIX的多用戶、多任務、支持多線程和多CPU的操作系統,使用Linux能運行主要的Unix工具軟件、應用程序和網絡協議。

感謝各位的閱讀!關于“Linux系統中SSH服務基于key認證實踐的示例分析”這篇文章就分享到這里了,希望以上內容可以對大家有一定的幫助,讓大家可以學到更多知識,如果覺得文章不錯,可以把它分享出去讓更多的人看到吧!

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。