溫馨提示×

您好,登錄后才能下訂單哦!

點擊 登錄注冊 即表示同意《億速云用戶服務條款》

您好,登錄后才能下訂單哦!

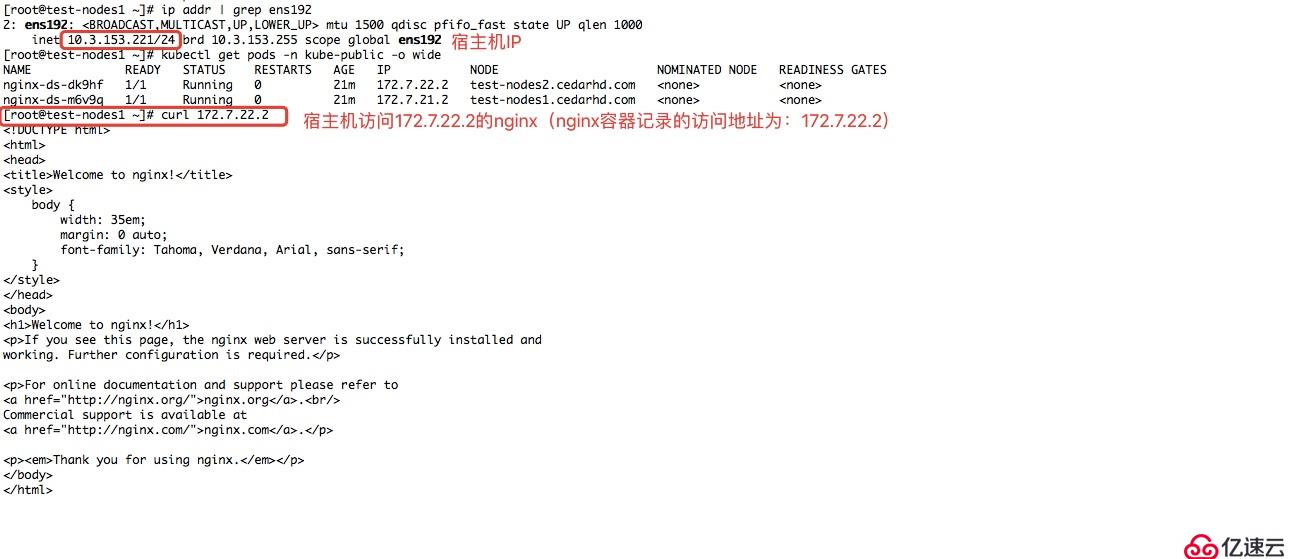

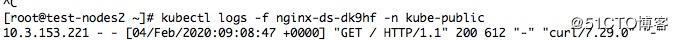

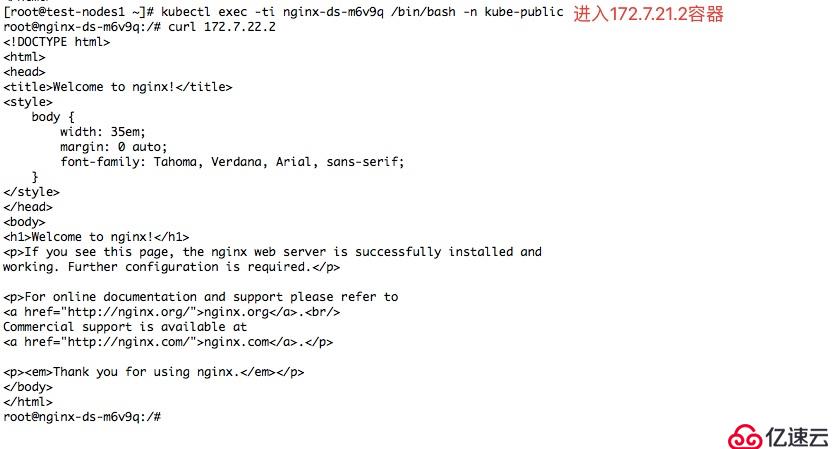

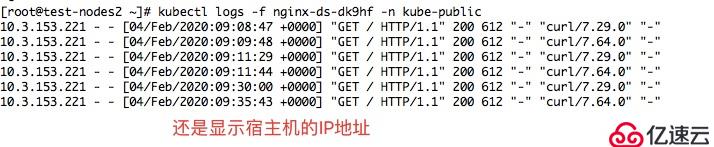

SNAT的作用是什么?怎么解決nginx容器的訪問問題?這些問題可能是我們日常工作會見到的。通過這些問題,希望你能收獲更多。下面是揭開這些問題的詳細內容。

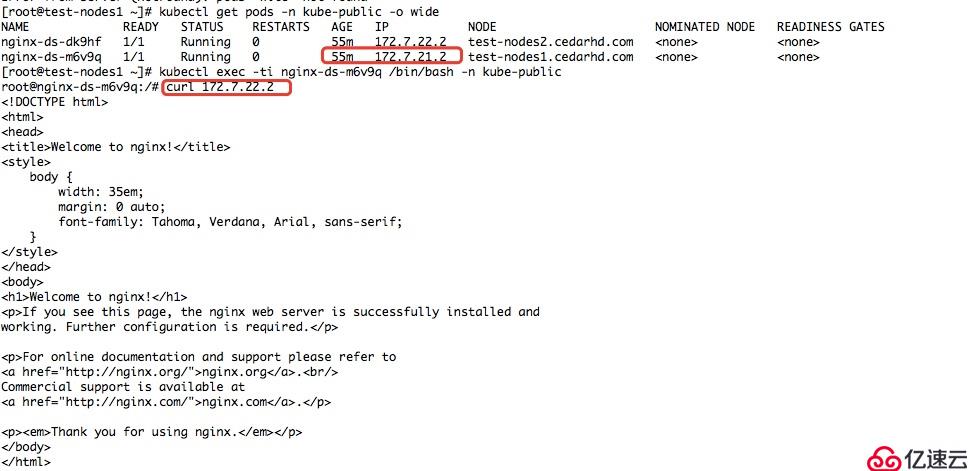

解決兩宿主機容器之間的透明訪問,如不進行優化,容器之間的訪問,日志記錄為宿主機的IP地址。

1、安裝iptables-services組件

[root@test-nodes1 ~]# yum -y install iptables-services

[root@test-nodes1 ~]# systemctl start iptables

[root@test-nodes1 ~]# systemctl enable iptables

Created symlink from /etc/systemd/system/basic.target.wants/iptables.service to /usr/lib/systemd/system/iptables.service.

-----------------------------------------------------------------------------------------------

2、把以下iptable記錄的偽裝轉向刪除

[root@test-nodes1 ~]# iptables-save |grep -i postrouting

:POSTROUTING ACCEPT [68:4098]

:KUBE-POSTROUTING - [0:0]

-A POSTROUTING -m comment --comment "kubernetes postrouting rules" -j KUBE-POSTROUTING

-A POSTROUTING -s 172.7.21.0/24 ! -o docker0 -j MASQUERADE #刪除此條

-A KUBE-POSTROUTING -m comment --comment "kubernetes service traffic requiring SNAT" -m mark --mark 0x4000/0x4000 -j MASQUERADE

-----------------------------------------------------------------------------------------------

3、刪除該記錄

[root@test-nodes1 ~]# iptables -t nat -D POSTROUTING -s 172.7.21.0/24 ! -o docker0 -j MASQUERADE

-----------------------------------------------------------------------------------------------

4、插入一條新的記錄(排除對172.7.0.0/16網絡訪問的偽裝)

[root@test-nodes1 ~]# iptables -t nat -I POSTROUTING -s 172.7.21.0/24 ! -d 172.7.0.0/16 ! -o docker0 -j MASQUERADE

-----------------------------------------------------------------------------------------------

5、查看是否生效

[root@test-nodes1 ~]# iptables-save |grep -i postrouting

:POSTROUTING ACCEPT [13:814]

:KUBE-POSTROUTING - [0:0]

-A POSTROUTING -s 172.7.21.0/24 ! -d 172.7.0.0/16 ! -o docker0 -j MASQUERADE

-A POSTROUTING -m comment --comment "kubernetes postrouting rules" -j KUBE-POSTROUTING

-A KUBE-POSTROUTING -m comment --comment "kubernetes service traffic requiring SNAT" -m mark --mark 0x4000/0x4000 -j MASQUERADE

-----------------------------------------------------------------------------------------------

6、刪除iptables上所有reject拒絕規則

[root@test-nodes1 ~]# iptables-save | grep -i reject

-A INPUT -j REJECT --reject-with icmp-host-prohibited

-A FORWARD -j REJECT --reject-with icmp-host-prohibited

[root@test-nodes1 ~]# iptables -t filter -D INPUT -j REJECT --reject-with icmp-host-prohibited

[root@test-nodes1 ~]# iptables -t filter -D FORWARD -j REJECT --reject-with icmp-host-prohibited

[root@test-nodes1 ~]# iptables-save | grep -i reject

-----------------------------------------------------------------------------------------------

7、保存iptables規則

[root@test-nodes1 ~]# iptables-save > /etc/sysconfig/iptables

上文描述的就是SNAT的使用以及訪問nginx容器報錯的解決問題,具體使用情況還需要大家自己動手實驗使用過才能領會。如果想了解更多相關內容,歡迎關注億速云行業資訊頻道!

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。