您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

這篇文章主要介紹“為什么會出現w3wp.exe修改php-cgi內存的情況”,在日常操作中,相信很多人在為什么會出現w3wp.exe修改php-cgi內存的情況問題上存在疑惑,小編查閱了各式資料,整理出簡單好用的操作方法,希望對大家解答”為什么會出現w3wp.exe修改php-cgi內存的情況”的疑惑有所幫助!接下來,請跟著小編一起來學習吧!

出現“w3wp.exe修改php-cgi的內存”是因為D盾為了支持同一個服務器支持多PHP版本,所以D盾是在加載php的php-cgi.exe進程時加入D盾保護的。

本文操作環境:Windows7系統、PHP7.1版、DELL G3電腦

w3wp.exe怎么修改php-cgi的內存?

關于使用D盾,安全狗提示w3wp.exe修改php-cgi.exe內存的說明

關于使用D盾,服務器安全狗提示 w3wp.exe 修改 php-cgi.exe 內存的一些說明

最近看到安全狗新版,會有這樣的提示。

為了減少誤解,還是說說這事!

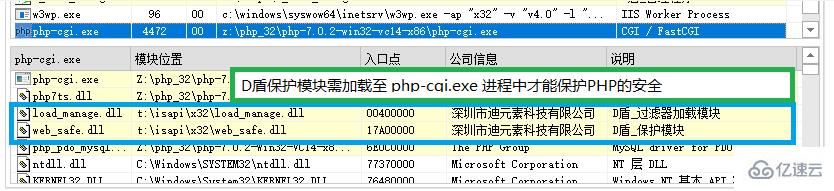

D盾為了支持同一個服務器支持多PHP版本,所以D盾是在加載php的php-cgi.exe進程時加入D盾保護的。

需要在啟動php-cgi.exe時修改內存并讓php-cgi.exe加載D盾的保護模塊的DLL。

(最開始想通過php.ini配置來設置啟動,但有些服務器上可能存在多個PHP版本,很容易疏漏,

也有可能用戶動態修改或新增,無法及時得狀態時就容易導致PHP沒有做到保護,所以放棄這方案)

帖出一部份D盾的啟動php-cgi并開啟D盾保護的delphi代碼

(為防止黑客了解太多細節,忽略一些細節):

// ######################################################## // HOOK執行函數會到這里過濾處理 // ######################################################## function My_CreateProcessInternalW(dw1_: Pointer; lpApplicationName: LPCWSTR; lpCommandLine: LPWSTR; lpProcessAttributes, lpThreadAttributes : PSecurityAttributes; bInheritHandles: BOOL; dwCreationFlags: dword; lpEnvironment: Pointer; lpCurrentDirectory: LPCWSTR; const lpStartupInfo: TStartupInfoW; var lpProcessInformation: TProcessInformation; Dw2: Pointer): BOOL; stdcall; var re_add: HMODULE; is_64_pe: boolean; Err_index: integer; ImageBaseAddress, AddressOfEntryPoint_: PVOID64; P_NT_HEAD_32: PImageNtHeaders32; // NT頭 P_NT_HEAD_64: PImageNtHeaders64; // NT頭 NtHead_: TImageNtHeaders64; // NT頭 dwSize: SIZE_T; D_Safe_X32_load_manage_A: WideString; str: string; lpEnvironment_str: AnsiString; inf_: PWeb_Http_Context; Re_Fun_Add: HMODULE; App_, com_, com_exe_path, dir_: string; re_app_, re_cs_: string; App_len, Com_len: dword; comlin_inf_: TFilePath_pak; App_inf_: TFilePath_pak; Ex_Style_: dword; state_: integer; Nt_Head_add_: PVOID64; //簡化了的進程創建函數 function CreateProcessInternalW_do(): BOOL; begin Result := CreateProcessInternalW_(dw1_, lpApplicationName, lpCommandLine, lpProcessAttributes, lpThreadAttributes, bInheritHandles, dwCreationFlags, lpEnvironment, lpCurrentDirectory, lpStartupInfo, lpProcessInformation, Dw2); end; //執行php-cgi.exe并加載D盾的保護 function RUN_PHP_FCGI(): boolean; var err_: integer; Function Kill_pro(pid_: dword): boolean; begin Result := false; // 顯示不支持保護信息 // 32位池的D盾保護模塊無法對64位的PHP做保護,請把池改為64位或使用32位的PHP版本 d_msg_(c_no_Support_64_php, NIIF_ERROR_); // 結束進程 TerminateProcess(OpenProcess(PROCESS_TERMINATE, false, pid_), $FFFFFFFF); SetLastError(5); end; begin // 創建php-cgi進程 Result := CreateProcessInternalW_do(); if Result then begin // 讀到指定進程的NT頭信息 ImageBaseAddress := D_Get_Process_NtHeaders(lpProcessInformation.hProcess, NtHead_, is_64_pe, Nt_Head_add_); if ImageBaseAddress > 0 then begin // 如果是64位進程時 if is_64_pe then begin P_NT_HEAD_64 := @NtHead_; AddressOfEntryPoint_ := ImageBaseAddress + P_NT_HEAD_64.OptionalHeader.AddressOfEntryPoint; //如果當前的iis進程不是64位的,并 php-cgi 的入口位置大于0x100000000時 if (D_IS_Win64_Project() = false) and (AddressOfEntryPoint_ >= $100000000) then begin case WIN_Ver_ of _WIN_VER_2003, _WIN_VER_2008: begin // 寫入D盾的 64位的 load_manage.dll if Run_x64_LdrLoadDll(lpProcessInformation.hProcess, WIN_INF_.D_Safe_X64_load_manage) = false then begin // 失敗時,結束進程 Result := Kill_pro(lpProcessInformation.hProcess); exit; end else begin Result := true; SetLastError(0); exit; end; end; _WIN_VER_2012: begin // 不支持保護時,結束進程 Result := Kill_pro(lpProcessInformation.hProcess); exit; end; end; end else begin // 寫入D盾的 load_manage.dll if D_Write_DLL_To_Process(lpProcessInformation.hProcess, AddressOfEntryPoint_, WIN_INF_.D_Safe_X64_load_manage, true) then begin Result := true; SetLastError(0); exit; end else begin // 寫入失敗時結束php-cgi進程 Result := Kill_pro(lpProcessInformation.hProcess); exit; end; end; end else begin // 32位程序時 P_NT_HEAD_32 := @NtHead_; AddressOfEntryPoint_ := ImageBaseAddress + P_NT_HEAD_32.OptionalHeader.AddressOfEntryPoint; dwSize := sizeof(TSet_Fun_ADD_Head_32); // 寫入D盾的 load_manage.dll if D_Write_DLL_To_Process(lpProcessInformation.hProcess, AddressOfEntryPoint_, WIN_INF_.D_Safe_X32_load_manage, false) then begin Result := true; SetLastError(0); exit; end else begin // 寫入失敗時結束php-cgi進程 Result := Kill_pro(lpProcessInformation.hProcess); exit; end; end; end else begin // 結束php-cgi進程 Result := Kill_pro(lpProcessInformation.hProcess); exit; end; end; end; begin .... //前面的代碼,忽略 // ###################################################### // 如果是 PHP-cgi.exe // ###################################################### if ( .... //忽略掉一些代碼 ) and (Pos(CONST_PHP_CGI, App_) > 0) and ((Com_len - App_len) = 2) then begin // 執行PHP-cgi.exe,并加入D盾的保護模塊 Result := RUN_PHP_FCGI(); exit; end; ... //后面的代碼,忽略

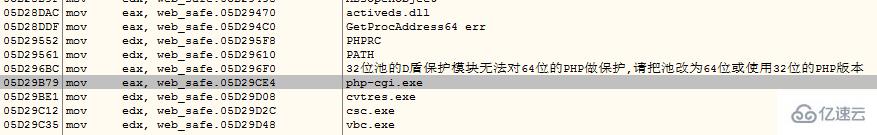

如需查看匯編代碼,可以運行D盾WEB保護的情況下,用OllyICE調試 w3wp.exe 進程。

并選定并調試 web_safe.dll,查找字符 php-cgi.exe 即可快速定位相關代碼位置

如下代碼為 d_safe_2.1.4.4版本的 x32\web_safe.dll 匯編代碼

05ED9B20 /E9 73010000 jmp web_safe.05ED9C98 05ED9B25 |8B45 28 mov eax, dword ptr [ebp+28] 05ED9B28 |50 push eax 05ED9B29 |8B85 B0FEFFFF mov eax, dword ptr [ebp-150] 05ED9B2F |E8 5C0BDEFF call web_safe.05CBA690 05ED9B34 |8D95 5EFCFFFF lea edx, dword ptr [ebp-3A2] 05ED9B3A |33C9 xor ecx, ecx 05ED9B3C |E8 BF82FAFF call web_safe.05E81E00 05ED9B41 |8D85 B8FEFFFF lea eax, dword ptr [ebp-148] 05ED9B47 |8B95 5EFCFFFF mov edx, dword ptr [ebp-3A2] 05ED9B4D |E8 A60BDEFF call web_safe.05CBA6F8 05ED9B52 |8D85 5EFCFFFF lea eax, dword ptr [ebp-3A2] 05ED9B58 |E8 1F67FAFF call web_safe.05E8027C 05ED9B5D |837D 20 00 cmp dword ptr [ebp+20], 0 05ED9B61 |74 3B je short web_safe.05ED9B9E 05ED9B63 |0FB785 62FCFFFF movzx eax, word ptr [ebp-39E] 05ED9B6A |3BF0 cmp esi, eax 05ED9B6C |75 30 jnz short web_safe.05ED9B9E 05ED9B6E |B9 01000000 mov ecx, 1 05ED9B73 |8B95 C0FEFFFF mov edx, dword ptr [ebp-140] 05ED9B79 |B8 E49CED05 mov eax, web_safe.05ED9CE4 ; php-cgi.exe 05ED9B7E |E8 F910DEFF call web_safe.05CBAC7C 05ED9B83 |85C0 test eax, eax 05ED9B85 |7E 17 jle short web_safe.05ED9B9E 05ED9B87 |2BFE sub edi, esi 05ED9B89 |83FF 02 cmp edi, 2 05ED9B8C |75 10 jnz short web_safe.05ED9B9E 05ED9B8E |55 push ebp 05ED9B8F |E8 A8FBFFFF call web_safe.05ED973C ; 進入 RUN_PHP_FCGI 函數 05ED9B94 |59 pop ecx 05ED9B95 |F6D8 neg al 05ED9B97 |1BDB sbb ebx, ebx 05ED9B99 |E9 FA000000 jmp web_safe.05ED9C98

D盾程序無殼,易調試,歡迎技術朋友監督。一直認為第三方的監督才是最好的監督。

--------------------------------------------------------------------------------

如果禁止D盾在啟動php-cgi.exe時修改內存,將會結束php-cgi.exe或無法保護,請不要禁止。

如果用戶覺得需要一個開關來設置保護或不保護PHP的話,請和 啊D QQ:9269563 說說,視用戶反饋情況看

是否要增加一個關掉PHP保護的開關。

D盾為了實現保護,需要大量HOOK相關API來實現保護,大部份都是需要修改匯編代碼的內存來實現的,

到此,關于“為什么會出現w3wp.exe修改php-cgi內存的情況”的學習就結束了,希望能夠解決大家的疑惑。理論與實踐的搭配能更好的幫助大家學習,快去試試吧!若想繼續學習更多相關知識,請繼續關注億速云網站,小編會繼續努力為大家帶來更多實用的文章!

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。