您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

Linux中SELinux的作用是什么,相信很多沒有經驗的人對此束手無策,為此本文總結了問題出現的原因和解決方法,通過這篇文章希望你能解決這個問題。

SELinux是一個內核級別的安全機制,從Linux2.6內核之后就將SELinux集成在了內核當中,因為SELinux是內核級別的,所以我們對于其配置文件的修改都是需要重新啟動操作系統才能生效的。

現在主流發現的Linux版本里面都集成了SELinux機制,CentOS/RHEL都會默認開啟SELinux機制。

系統資源都是通過進程來讀取更改的,為了保證系統資源的安全,傳統的Linux使用用戶、文件權限的概念來限制資源的訪問,通過對比進程的發起用戶和文件權限以此來保證系統資源的安全,這是一種自由訪問控制方式(DAC);但是隨著系統資源安全性要求提高,出現了在Linux下的一種安全強化機制(SELinux),該機制為進程和文件加入了除權限之外更多的限制來增強訪問條件,這種方式為強制訪問控制(MAC)。這兩種方式最直觀的對比就是,采用傳統DAC,root可以訪問任何文件,而在MAC下,就算是root,也只能訪問設定允許的文件。

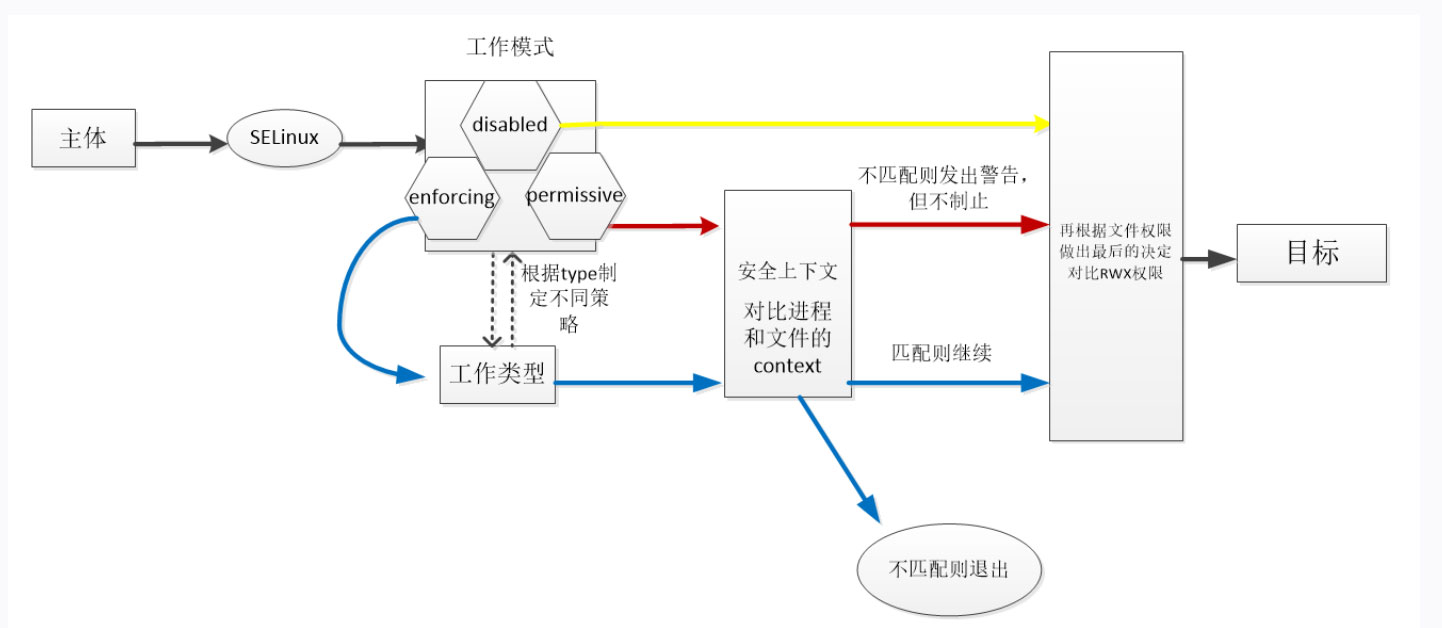

工作原理如下圖:

我們知道,操作系統的安全機制其實就是對兩樣東西做出限制:進程和系統資源(文件、網絡套接字、系統調用等)。

在之前學過的知識當中,Linux操作系統是通過用戶和組的概念來對我們的系統資源進行限制,我們知道每個進程都需要一個用戶才能執行。

在SELinux當中針對這兩樣東西定義了兩個基本概念:域(domin)和上下文(context)。

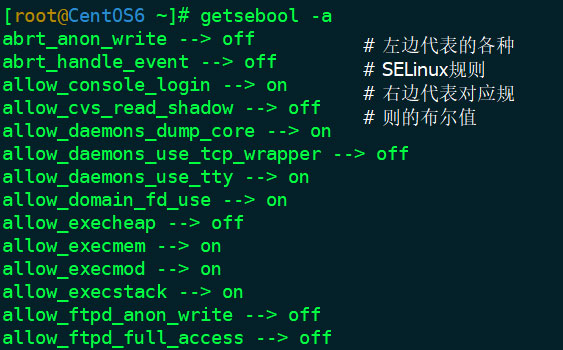

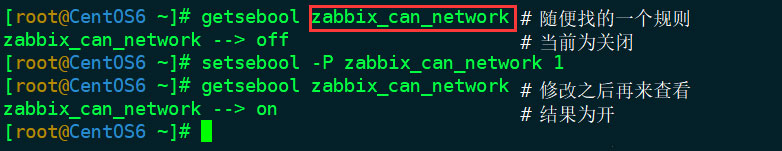

SELinux下存在不同的規則,SELinux根據不同的工作類型對這些規則打開或關閉(on|off<布爾值1|0>),然后通過規則的開啟與關閉具體地限制不同進程對文件的讀取。

getsebool -a 或者 sestatus -b # 查看當前工作類型下各個規則的開啟與否

setsebool -P 規則名稱 [0|1] # 修改當前工作類型下指定規則的開啟關閉,-P表示同時修改文件使永久生效

域就是用來對進行進行限制,而上下文就是對系統資源進行限制。

安全上下文存在于進程與文件中,context隨進程一起存入內存中,文件的context存放在其對應的inode中,因此進程在訪問文件時,要先讀取inode,再判斷是否能夠訪問該文件。

ls -Z # 顯示文件的安全上下文

ps -eZ # 顯示所有進程的安全上下文

我們可以通過 ps -Z 這命令來查看當前進程的域的信息,也就是進程的SELinux信息:

[root@xiaoluo ~]# ps -Z

LABEL PID TTY TIME CMD

unconfined_u:unconfined_r:unconfined_t:s0-s0:c0.c1023 2503 pts/0 00:00:00 su

unconfined_u:unconfined_r:unconfined_t:s0-s0:c0.c1023 2511 pts/0 00:00:00 bash

unconfined_u:unconfined_r:unconfined_t:s0-s0:c0.c1023 3503 pts/0 00:00:00 ps

通過 ls -Z 命令我們可以查看文件上下文信息,也就是文件的SELinux信息:

[root@xiaoluo ~]# ls -Z

-rw-------. root root system_u:object_r:admin_home_t:s0 anaconda-ks.cfg

drwxr-xr-x. root root unconfined_u:object_r:admin_home_t:s0 Desktop

-rw-r--r--+ root root system_u:object_r:admin_home_t:s0 install.log

-rw-r--r--. root root system_u:object_r:admin_home_t:s0 install.log.syslog

在稍后我們來探討一下這些字段所代表的含義。

在SELinux中,我們是通過定義策略來控制哪些域可以訪問哪些上下文。

在SELinux中,預置了多種的策略模式,我們通常都不需要自己去定義策略,除非是我們自己需要對一些服務或者程序進行保護

在CentOS/RHEL中,其默認使用的是目標(target)策略,那么何為目標策略呢?

目標策略定義了只有目標進程受到SELinux限制,非目標進程就不會受到SELinux限制,通常我們的網絡應用程序都是目標進程,比如httpd、mysqld,dhcpd等等這些網絡應用程序。

我們的CentOS的SELinux配置文件是存放在 /etc/sysconfig/ 目錄下的 selinux文件,我們可以查看一下里面的內容:

[root@xiaoluo ~]# cat /etc/sysconfig/selinux

# This file controls the state of SELinux on the system.

# SELINUX= can take one of these three values:

# enforcing - SELinux security policy is enforced.

# permissive - SELinux prints warnings instead of enforcing.

# disabled - No SELinux policy is loaded.

SELINUX=enforcing

# SELINUXTYPE= can take one of these two values:

# targeted - Targeted processes are protected,

# mls - Multi Level Security protection.

SELINUXTYPE=targeted // 我們的CentOS使用的策略就是目標策略

SELinux的工作模式一共有三種 enforcing、permissive和disabled

①enforcing強制模式:只要是違反策略的行動都會被禁止,并作為內核信息記錄

②permissive允許模式:違反策略的行動不會被禁止,但是會提示警告信息

③disabled禁用模式:禁用SELinux,與不帶SELinux系統是一樣的,通常情況下我們在不怎么了解SELinux時,將模式設置成disabled,這樣在訪問一些網絡應用時就不會出問題了。

上面也說了SELinux的主配置文件是 /etc/sysconfig/selinux

[root@xiaoluo ~]# cat /etc/sysconfig/selinux

# This file controls the state of SELinux on the system.

# SELINUX= can take one of these three values:

# enforcing - SELinux security policy is enforced.

# permissive - SELinux prints warnings instead of enforcing.

# disabled - No SELinux policy is loaded.

SELINUX=enforcing // 我們看到SELinux默認的工作模式是enforcing

# SELINUXTYPE= can take one of these two values:

# targeted - Targeted processes are protected,

# mls - Multi Level Security protection.

SELINUXTYPE=targeted

使用命令修改工作模式只在當前有效,想要開機生效,而且如果想要在disabled和其他兩種模式之間切換,只有修改配置文件參數然后重啟,該配置文件是/etc/selinux/config,另外也可以通過/etc/sysconfig/selinux文件修改,其實該文件是/etc/selinux/config的軟鏈接文件

我們SELinux默認的工作模式是enforcing,我們可以將其修改為 permissive或者是disabled

我們如果要查看當前SELinux的工作狀態,可以使用 getenforce 命令來查看:

[root@xiaoluo ~]# getenforce

Enforcing

當前的工作模式是 enforcing,我們如果要設置當前的SELinux工作狀態,可以使用 setenforce [0|1] 命令來修改,setenforce 0表示設置成 permissive,1表示enforcing

【注意:】通過 setenforce 來設置SELinux只是臨時修改,當系統重啟后就會失效了,所以如果要永久修改,就通過修改SELinux主配置文件

[root@xiaoluo ~]# setenforce 0

[root@xiaoluo ~]# getenforce

Permissive

[root@xiaoluo ~]# setenforce 1

[root@xiaoluo ~]# getenforce

Enforcing

我們可以通過 ls -Z 這個命令來查看我們文件的上下文信息,也就是SELinux信息,

[root@xiaoluo ~]# ls -Z

-rw-------. root root system_u:object_r:admin_home_t:s0 anaconda-ks.cfg

drwxr-xr-x. root root unconfined_u:object_r:admin_home_t:s0 Desktop

-rw-r--r--+ root root system_u:object_r:admin_home_t:s0 install.log

-rw-r--r--. root root system_u:object_r:admin_home_t:s0 install.log.syslog

我們發現其比傳統的 ls 命令多出來了system_u:object_r:admin_home_t:s0 這個東西,我們現在就來分析一下這段語句所代表的含義

system_u:object_r:admin_home_t:s0

這條語句通過:劃分成了四段,第一段 system_u 代表的是用戶,第二段 object_r 表示的是角色,第三段是SELinux中最重要的信息,admin_home 表示的是類型,最后一段 s0 是跟MLS、MCS相關的東西,暫時不需要管

①system_u:指的是SElinux用戶,root表示root賬戶身份,user_u表示普通用戶無特權用戶,system_u表示系統進程,通過用戶可以確認身份類型,一般搭配角色使用。身份和不同的角色搭配時有權限不同,雖然可以使用su命令切換用戶但對于SElinux的用戶并沒有發生改變,賬戶之間切換時此用戶身份不變,在targeted策略環境下用戶標識沒有實質性作用。

②object_r:object_r一般為文件目錄的角色、system_r一般為進程的角色,在targeted策略環境中用戶的角色一般為system_r。用戶的角色類似用戶組的概念,不同的角色具有不同的身份權限,一個用戶可以具備多個角色,但是同一時間只能使用一個角色。在targeted策略環境下角色沒有實質作用,在targeted策略環境中所有的進程文件的角色都是system_r角色。

③admin_home:文件和進程都有一個類型,SElinux依據類型的相關組合來限制存取權限。

下面我們通過一個實例來看一下上下文 context 的值和SELinux的訪問控制

比如說我搭建好了一個Web服務器,我們知道www服務器其默認網頁存放位置是在 /var/www/html 這個目錄下,我們如果在這里新建一個 index.html 測試頁面,啟動我們的www服務器,刷新就能見到其內容了,這時我們如果是在我們的 /home 目錄下建立一個 index.html 頁面,然后將其移動到 /var/www/html 這個目錄下,再刷新頁面,其還會不會正常顯示呢?

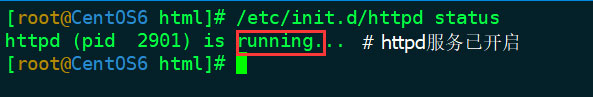

首先我們啟動我們的 httpd 服務:

[root@xiaoluo ~]# service httpd restart

Stopping httpd: [ OK ]

Starting httpd: httpd: apr_sockaddr_info_get() failed for xiaoluo

httpd: Could not reliably determine the server's fully qualified domain name, using 127.0.0.1 for ServerName

[ OK ]

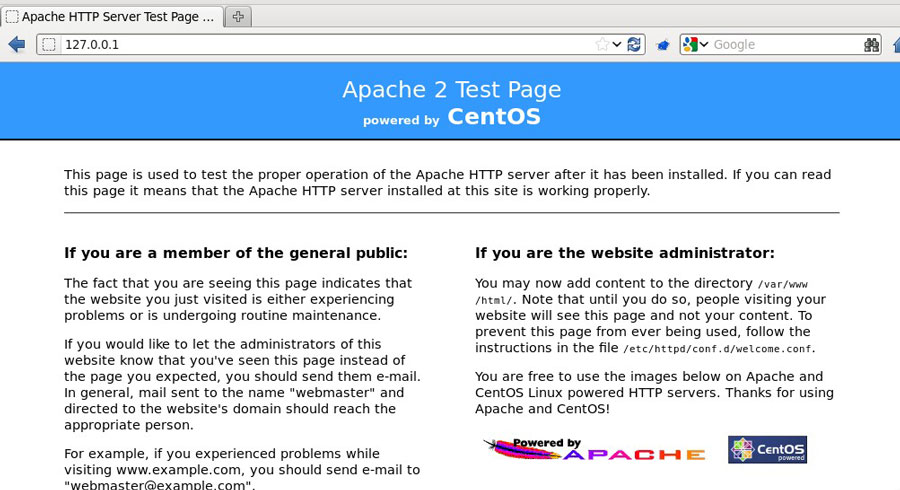

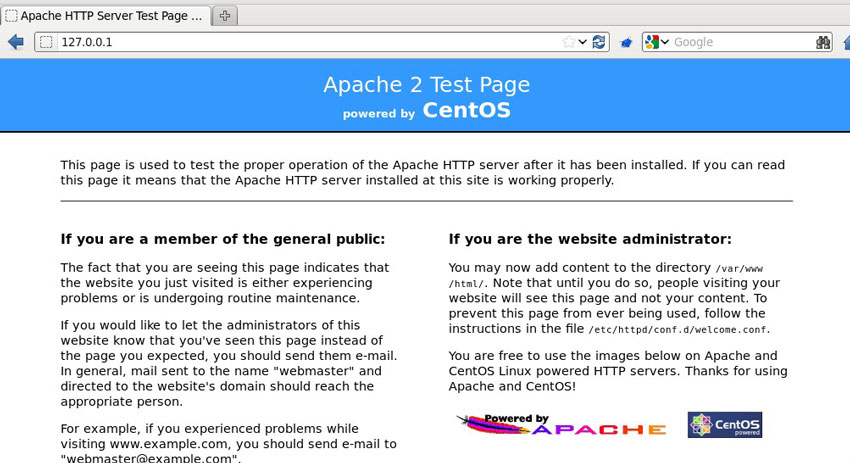

然后打開瀏覽器,輸入我們的 127.0.0.1 來訪問,此時看到的界面是Apache的測試界面:

因為我們此時的 /var/www/html 下還不存在任何頁面:

[root@xiaoluo home]# ll /var/www/html/

total 0

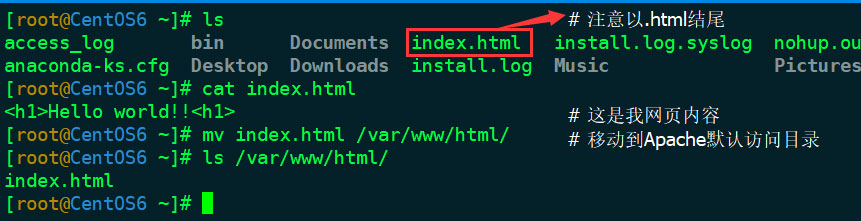

接下來我們在 /home 目錄下建立一個 index.html 的頁面,然后將其移動到我們的/var/www/html 目錄下

[root@xiaoluo home]# vi index.html

This is a test about SELinux

[root@xiaoluo home]# mv index.html /var/www/html/

[root@xiaoluo html]# cd /var/www/html/

[root@xiaoluo html]# ls

index.html

此時,按照正常情況,因為html目錄下存在了一個index.html的頁面,我們此時如果刷新瀏覽器頁面,應該會跳轉到index.html頁面的

但是事實我們發現,頁面還是在這個測試頁面,到底是為什么呢?這個就跟我們的SELinux的安全策略有關系了,我們可以去 /var/log/audit 這個目錄下查看 audit.log 這個文件,從中找出錯誤信息

[root@xiaoluo html]# tail /var/log/audit/audit.log

type=CRED_DISP msg=audit(1369575601.957:289): user pid=3637 uid=0 auid=0 ses=44 subj=system_u:system_r:crond_t:s0-s0:c0.c1023 msg='op=PAM:setcred acct="root" exe="/usr/sbin/crond" hostname=? addr=? terminal=cron res=success'

type=USER_END msg=audit(1369575601.957:290): user pid=3637 uid=0 auid=0 ses=44 subj=system_u:system_r:crond_t:s0-s0:c0.c1023 msg='op=PAM:session_close acct="root" exe="/usr/sbin/crond" hostname=? addr=? terminal=cron res=success'

type=AVC msg=audit(1369575729.534:291): avc: denied { getattr } for pid=3619 comm="httpd" path="/var/www/html/index.html" dev=sda2 ino=538738 scontext=unconfined_u:system_r:httpd_t:s0 tcontext=unconfined_u:object_r:home_root_t:s0 tclass=file

type=SYSCALL msg=audit(1369575729.534:291): arch=c000003e syscall=4 success=no exit=-13 a0=7f34198634f8 a1=7fffbc87bee0 a2=7fffbc87bee0 a3=7f341985ff60 items=0 ppid=3612 pid=3619 auid=500 uid=48 gid=48 euid=48 suid=48 fsuid=48 egid=48 sgid=48 fsgid=48 tty=(none) ses=1 comm="httpd" exe="/usr/sbin/httpd" subj=unconfined_u:system_r:httpd_t:s0 key=(null)

type=AVC msg=audit(1369575729.535:292): avc: denied { getattr } for pid=3619 comm="httpd" path="/var/www/html/index.html" dev=sda2 ino=538738 scontext=unconfined_u:system_r:httpd_t:s0 tcontext=unconfined_u:object_r:home_root_t:s0 tclass=file

type=SYSCALL msg=audit(1369575729.535:292): arch=c000003e syscall=6 success=no exit=-13 a0=7f34198635c8 a1=7fffbc87bee0 a2=7fffbc87bee0 a3=1 items=0 ppid=3612 pid=3619 auid=500 uid=48 gid=48 euid=48 suid=48 fsuid=48 egid=48 sgid=48 fsgid=48 tty=(none) ses=1 comm="httpd" exe="/usr/sbin/httpd" subj=unconfined_u:system_r:httpd_t:s0 key=(null)

type=AVC msg=audit(1369575736.549:293): avc: denied { getattr } for pid=3618 comm="httpd" path="/var/www/html/index.html" dev=sda2 ino=538738 scontext=unconfined_u:system_r:httpd_t:s0 tcontext=unconfined_u:object_r:home_root_t:s0 tclass=file

type=SYSCALL msg=audit(1369575736.549:293): arch=c000003e syscall=4 success=no exit=-13 a0=7f34198634f8 a1=7fffbc87bee0 a2=7fffbc87bee0 a3=7f341985ff60 items=0 ppid=3612 pid=3618 auid=500 uid=48 gid=48 euid=48 suid=48 fsuid=48 egid=48 sgid=48 fsgid=48 tty=(none) ses=1 comm="httpd" exe="/usr/sbin/httpd" subj=unconfined_u:system_r:httpd_t:s0 key=(null)

type=AVC msg=audit(1369575736.549:294): avc: denied { getattr } for pid=3618 comm="httpd" path="/var/www/html/index.html" dev=sda2 ino=538738 scontext=unconfined_u:system_r:httpd_t:s0 tcontext=unconfined_u:object_r:home_root_t:s0 tclass=file

type=SYSCALL msg=audit(1369575736.549:294): arch=c000003e syscall=6 success=no exit=-13 a0=7f34198635c8 a1=7fffbc87bee0 a2=7fffbc87bee0 a3=1 items=0 ppid=3612 pid=3618 auid=500 uid=48 gid=48 euid=48 suid=48 fsuid=48 egid=48 sgid=48 fsgid=48 tty=(none) ses=1 comm="httpd" exe="/usr/sbin/httpd" subj=unconfined_u:system_r:httpd_t:s0 key=(null)

從這個日志文件中,我們就可以看到刷新頁面不出來index.html的原因就是因為我們的SELinux安全策略所導致的

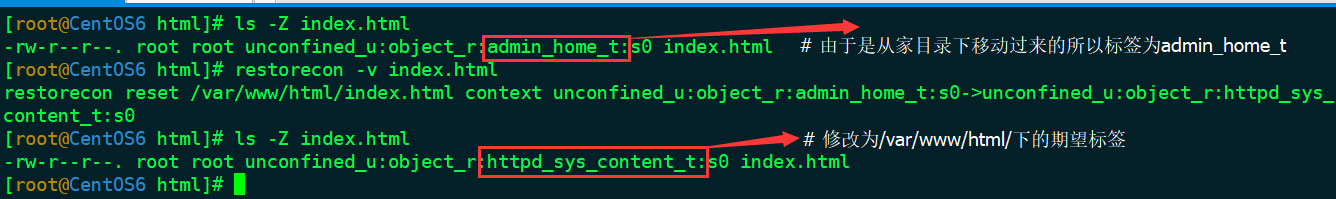

我們通過 ls -Z 命令先來看看剛移動過來的 index.html 的上下文信息

[root@xiaoluo html]# ls -Z

-rw-r--r--. root root unconfined_u:object_r:home_root_t:s0 index.html

我們發現其第三個字段的類型是 home_root_t,這是為什么呢?因為我們剛才是在 /home 目錄下創建的這index.html文件,所以其默認會繼承上一層目錄的SELinux的類型信息,我們可以查看一下 /home 這個目錄的上下文信息:

[root@xiaoluo html]# ls -Z -d /home/

drwxr-xr-x. root root system_u:object_r:home_root_t:s0 /home/

我們看到,其第三個字段和我們剛才的index.html相同,由此可以看出文件的context值是受上一級目錄影響的,一般情況下它們會繼承上一級目錄的context值,但是,一些安裝服務產生的文件context值會例外,不繼承上級目錄的context值,服務會自動創建它們的context值,比如沒有裝http服務的時候/var/目錄下時沒有www目錄的,安裝httpd服務后該服務會自動創建出所需的目錄,并定義與服務相關的目錄及文件才context值,它們并不會繼承上級目錄的context值。

[root@xiaoluo html]# ls -Z -d /var

drwxr-xr-x. root root system_u:object_r:var_t:s0 /var

[root@xiaoluo html]# ls -Z -d /var/www/html/

drwxr-xr-x. root root system_u:object_r:httpd_sys_content_t:s0 /var/www/html/

此時我們發現我們的 /var/www/html 這個目錄的上下文類型是httpd_sys_content_t, 而我們剛才移動過來的 index.html 的類型卻是 home_root_t,因為我們此時的SELinux的工作模式是 enforcing,所以對于違反策略的行動是被禁止的,所以我們刷新頁面并不會出現我們的index.html里面的信息,那么我們這個時候應該解決這個問題呢?

通常解決辦法由兩種:

①直接將SELinux的工作模式設置成 disabled,這樣就不會出現策略攔截問題了,但是這樣的話我們的系統就沒有SELinux安全防護了

②通過 restorecon 或者 chcon 命令來修復我們的文件上下文信息

命令 restorecon 可以用來恢復文件默認的上下文:

restorecon -R -v /var/www/html/index.html //-R 表示遞歸,如果是目錄,則該目錄下的所有子目錄、文件都會得到修復

命令 chcon 可以改變文件的上下文信息,通常我們使用一個參照文件來進行修改:

chcon --reference=/var/www/html/index.html /var/www/html/test.html

這里我們通過使用 restorecon 命令來恢復我們文件默認的上下文:

[root@xiaoluo html]# restorecon -v index.html

restorecon reset /var/www/html/index.html context unconfined_u:object_r:home_root_t:s0->unconfined_u:object_r:httpd_sys_content_t:s0

[root@xiaoluo html]# ls -Z

-rw-r--r--. root root unconfined_u:object_r:httpd_sys_content_t:s0 index.html

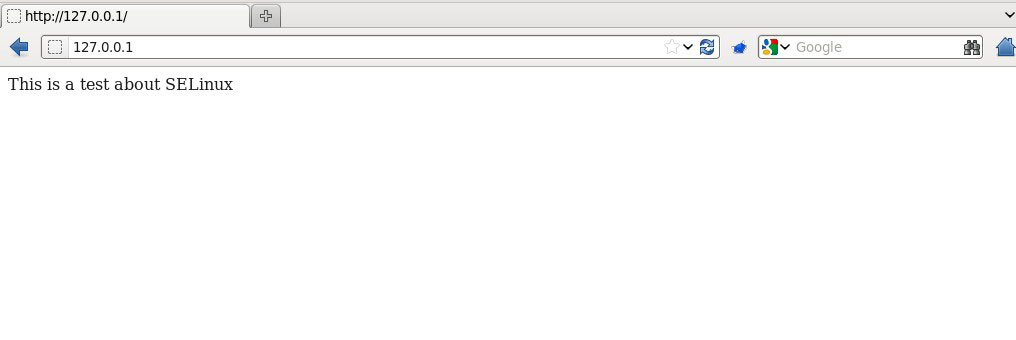

我們看到,使用 restorecon 命令以后,index.html的上下文信息就繼承了上一級目錄 html 這個目錄的上下文信息了,這個時候我們再刷新頁面就可以看到我們index.html里面的內容了

通過這個實例我們就明白了文件的上下文信息與SELinux之間的關系了,并知道了通過查看 /var/log/audit/audit.log 這個日志文件的信息找出錯誤所在,以及通過 restorecon 命令來修復我們的文件的上下文信息

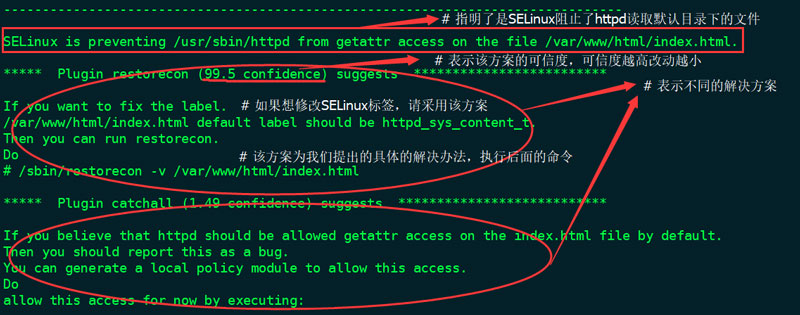

SELinux阻止的進程的日志記錄存放在/var/log/audit/audit.log文件中,但是該文件中的內容用戶閱讀體驗很差,可以去cat /var/log/audit/audit.log看看,因此系統為我們提供了sealert工具,幫助我們整理該日志文件,sealert工具處理日志文件的時候需要花費一點時間,請耐心等待。

另外SELinux的日志功能需要auditd.service服務的開啟。

結合案例(apache SELinux配置)來了解sealert工具:

1.確保本機配置了httpd服務并處于開啟狀態

2./usr/sbin/httpd命令會開啟進程去讀取/var/www/html/目錄下以.html結尾的文件,現在在家目錄下創建文件~/index.html,隨意編寫內容,之后把新創建的文件移動至/var/www/html/下。

3.我們通過瀏覽器,在地址欄輸入本機IP,查看成功與否,當出現如下界面的時候表示訪問失敗。

4.我們在配置服務的時候確定了沒有問題,這時候我們要想到可能是SELinux阻止了我們訪問。我們通過命令

sealert -a/var/log/audit/audit.log

查看SELinux日志,我們找到httpd的關鍵字,閱讀內容,下圖中的內容是我們主要關注的部分,其他則是/var/log/audit/audit.log的內容,我們可以忽略。最后我們優先考慮改動最小的解決方案,即修改SELinux標簽。

5.執行命令

restorecon -v /var/www/html/index.html

就是修改該文件為httpd能夠訪問的默認標簽

6.再用瀏覽器訪問查看結果,這次成功。

看完上述內容,你們掌握Linux中SELinux的作用是什么的方法了嗎?如果還想學到更多技能或想了解更多相關內容,歡迎關注億速云行業資訊頻道,感謝各位的閱讀!

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。