您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

這篇文章主要講解了“怎么修復泛微e-cology OA系統SQL注入漏洞”,文中的講解內容簡單清晰,易于學習與理解,下面請大家跟著小編的思路慢慢深入,一起來研究和學習“怎么修復泛微e-cology OA系統SQL注入漏洞”吧!

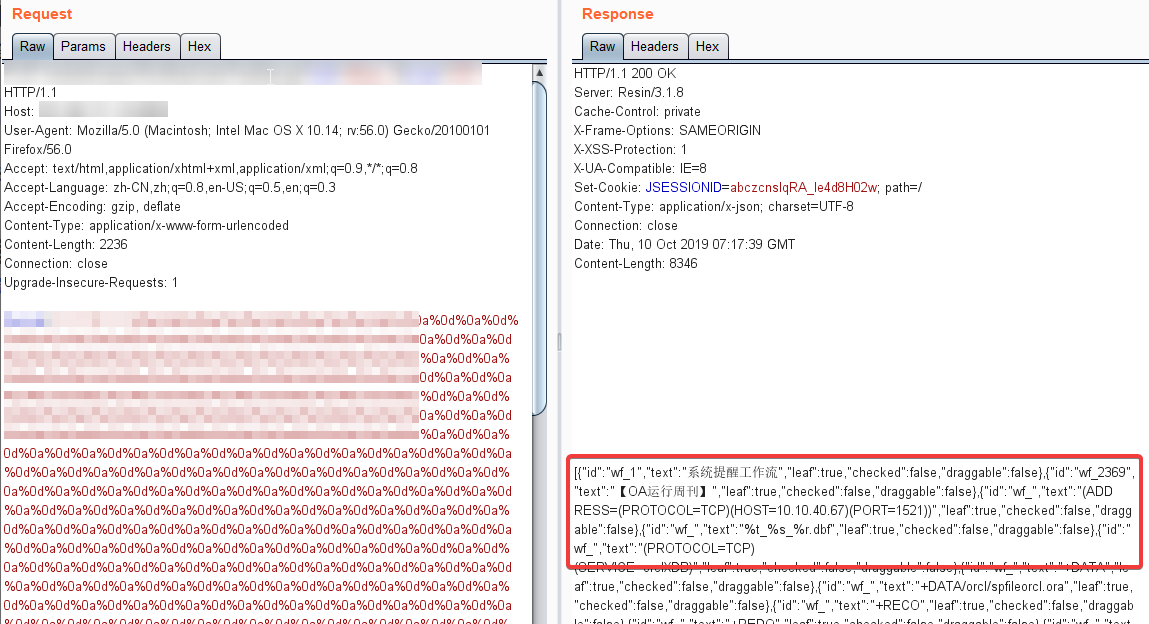

2019年10月10日,國家信息安全漏洞共享平臺(CNVD)公布了泛微e-cology OA系統存在SQL注入漏洞(CNVD-2019-34241)。泛微e-cologyOA系統的WorkflowCenterTreeData接口在使用Oracle數據庫時,由于內置的SQL語句拼接不嚴,導致泛微e-cology OA系統存在SQL注入漏洞。

攻擊者利用該漏洞,可在未授權的情況下,遠程發送精心構造的SQL語句,從而獲取數據庫敏感信息。目前,該漏洞PoC已公開,官方尚未發布修復補丁。

高風險

泛微e-cology OA系統 ,且使用oracle數據庫的JSP版本

臨時緩解措施

使用參數檢查的方式,攔截帶有SQL語法的參數傳入應用程序;

使用預編譯的處理方式處理拼接了用戶參數的SQL語句;

在參數即將進入數據庫執行之前,對SQL語句的語義進行完整性檢查,確認語義沒有發生變化;

在出現SQL注入漏洞時,要在出現問題的參數拼接進SQL語句前進行過濾或者校驗,不要依賴程序最開始處防護代碼;

定期審計數據庫執行日志,查看是否存在應用程序正常邏輯之外的SQL語句執行;

禁止受影響系統在公網開放。

感謝各位的閱讀,以上就是“怎么修復泛微e-cology OA系統SQL注入漏洞”的內容了,經過本文的學習后,相信大家對怎么修復泛微e-cology OA系統SQL注入漏洞這一問題有了更深刻的體會,具體使用情況還需要大家實踐驗證。這里是億速云,小編將為大家推送更多相關知識點的文章,歡迎關注!

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。