您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

本篇內容主要講解“Python爬蟲關于某電商token參數加密邏輯分析”,感興趣的朋友不妨來看看。本文介紹的方法操作簡單快捷,實用性強。下面就讓小編來帶大家學習“Python爬蟲關于某電商token參數加密邏輯分析”吧!

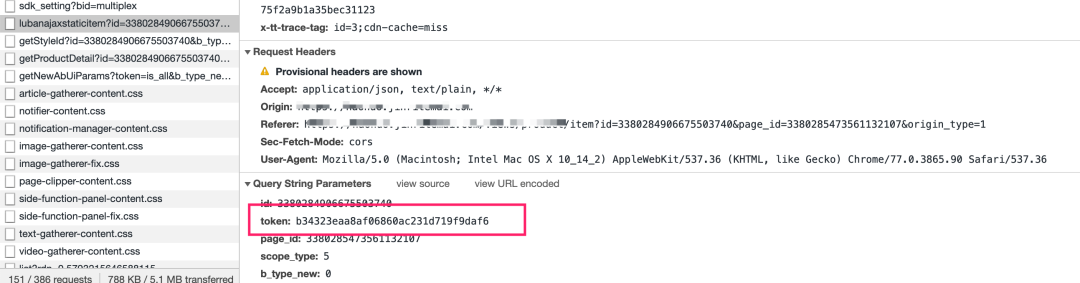

先打開網站,定位到需要分析的請求

這個請求帶著一個簽名,而且這個值是一直不變的,位數一直保持的 32 位,可以大膽猜測他是 MD5 加密,之后的分析結果也同樣驗證了這一點。

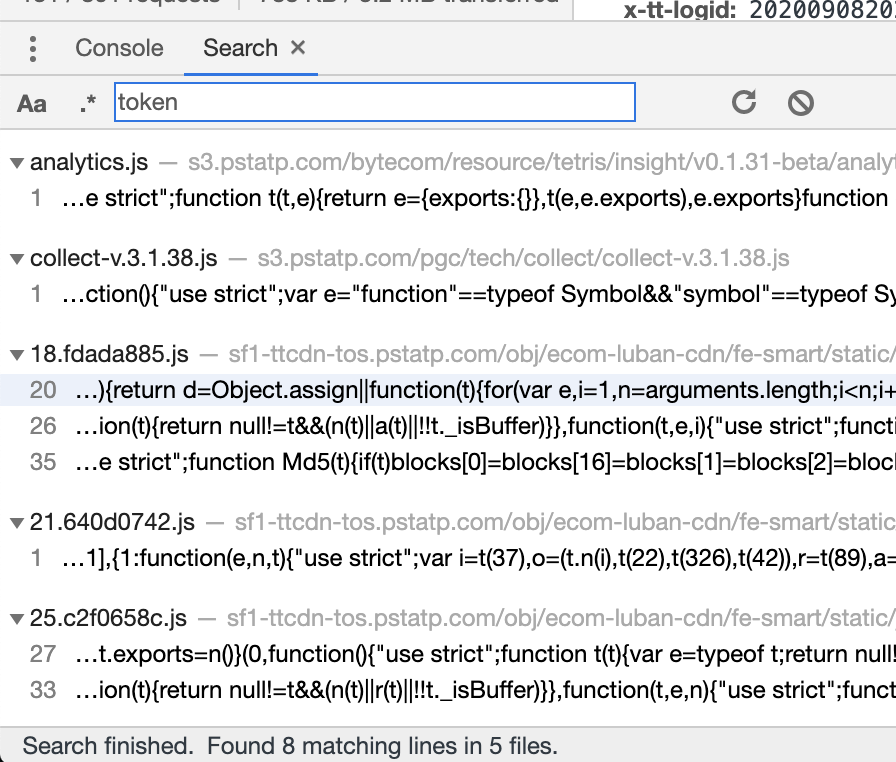

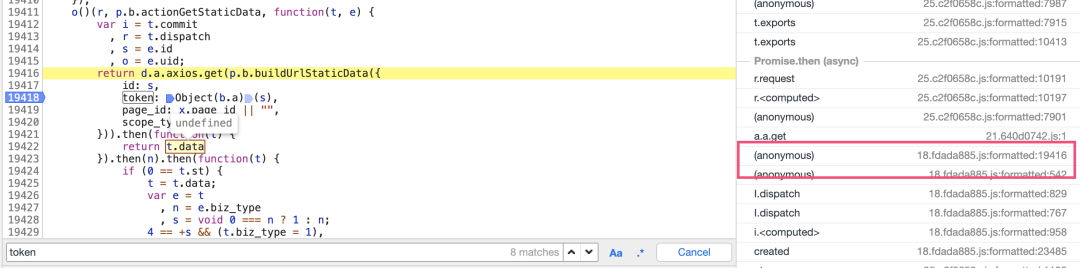

先全局搜索一下,因為這個參數名在沒有做混淆所以直接可以搜索到,不過這結果比較多,找起來還是比較耗費時間的。

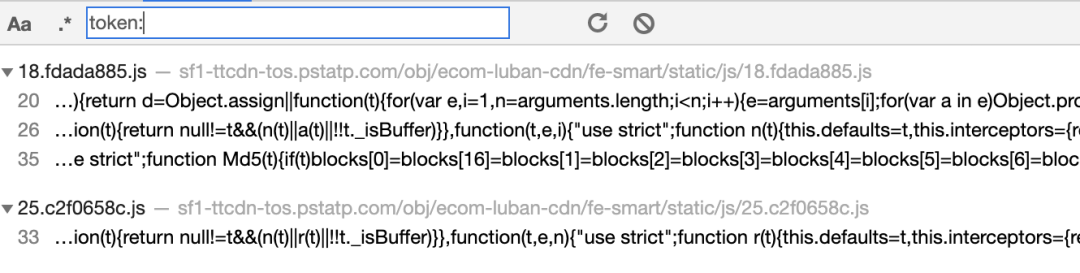

第一種方式是檢索token:,結果只有兩個,只要再次檢索就能定位到了。

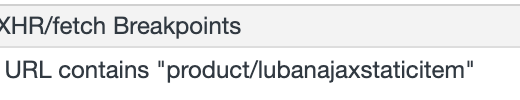

第二種就是XHR斷點這個之前講過的,不過這里不推薦新手用 XHR 斷點,新手分析一圈就懵了。

這里提供一個思路,如果檢索的結果很多,但是 XHR 斷點又分析不出來是那個堆棧的話,可以在 XHR 斷點的每個堆棧里面搜索關鍵詞,然后再打上斷點分析,算是一種過濾的手段吧。

我們先打上 xhr 斷點

然后再經過的堆棧里逐個分析

在這個位置就可以看到token了(上面的小技巧都沒用到)

打上斷點,刷新

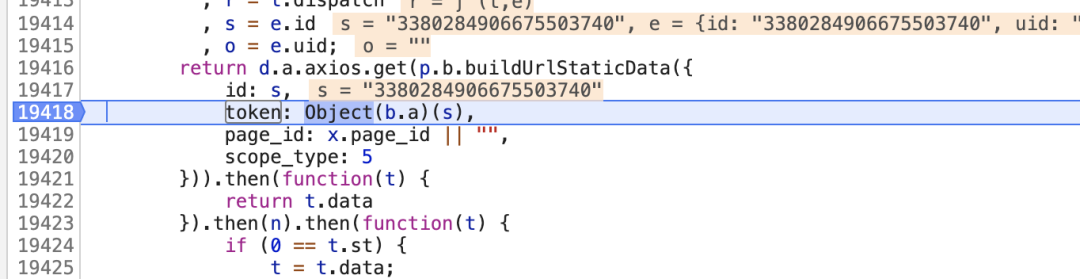

這里的s就是傳入的id值了

之后直接單步即可進入加密邏輯了b.a

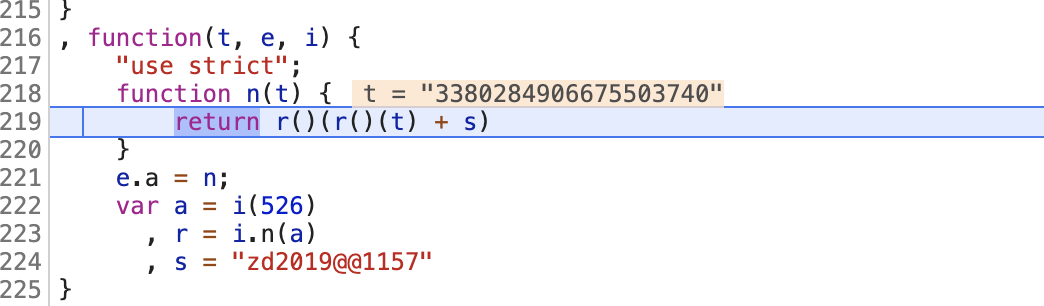

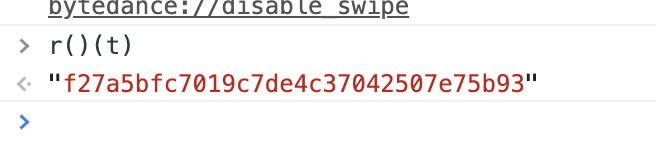

這里可以看到這里主要的邏輯是r(),經過一次r()之后將結果與s拼接之后再傳入r()

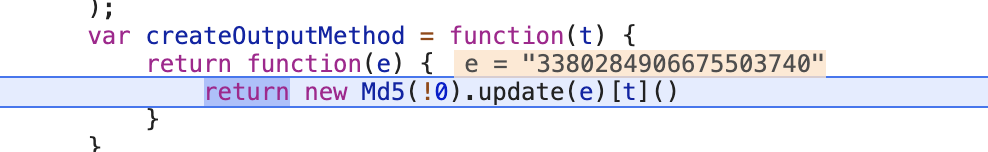

所以探究一下r()就可以了,直接步入,可以看到下面的結果

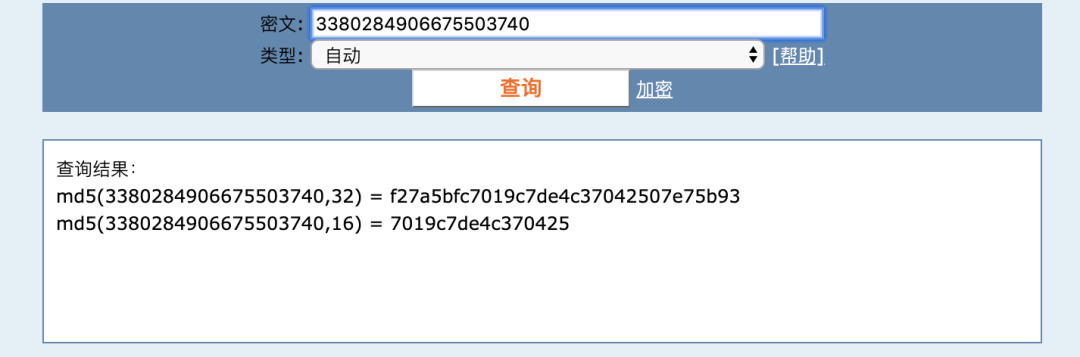

簡單的有點明顯,為了驗證結果,把頁面加密的結果和我們自己的加密對比一下

頁面的結果:

我們自己的測試結果:

到此,相信大家對“Python爬蟲關于某電商token參數加密邏輯分析”有了更深的了解,不妨來實際操作一番吧!這里是億速云網站,更多相關內容可以進入相關頻道進行查詢,關注我們,繼續學習!

到此,相信大家對“Python爬蟲關于某電商token參數加密邏輯分析”有了更深的了解,不妨來實際操作一番吧!這里是億速云網站,更多相關內容可以進入相關頻道進行查詢,關注我們,繼續學習!免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。