您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

基于網關的驗證包Ocelot.JwtAuthorize該怎么理解,相信很多沒有經驗的人對此束手無策,為此本文總結了問題出現的原因和解決方法,通過這篇文章希望你能解決這個問題。

Ocelot作為基于.net core的API網關,有一個功能是統一驗證,它的作用是把沒有訪問權限的請求擋在API網關外面,而不是到達API網關事端的API時才去驗證;下面我作了整理,封裝成一個Nuget包,供大家方便調用。

Web API的驗證一般是用UserName和Password請求到Token,然后每次請求需要權限的API接口是把Token帶到請求的Header中,作為憑據,API服端接收到請求后就要對客戶端帶的Token作驗證,查看Token是否正確,是否過期,如果沒有問題,再對該用戶作權鑒,該用戶是否有權限訪問本API接口;這樣看來,登錄獲取Tokent算一塊,成功登錄后,每次帶Token請求又分兩塊:一塊是驗證,一塊是鑒權,所以在Ocelot.JwtAuthorize中一共分三塊。

項目的源碼位于https://github.com/axzxs2001/Ocelot.JWTAuthorize

Nuget是https://www.nuget.org/packages/Ocelot.JwtAuthorize

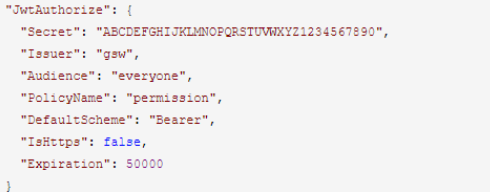

使用也非常簡單,首先有統一的配置文件(網關項目中,API項目中,驗證項目中)

1、網關項目中在Startup的ConfigureService方法中注入services.AddOcelotJwtAuthorize()即可。

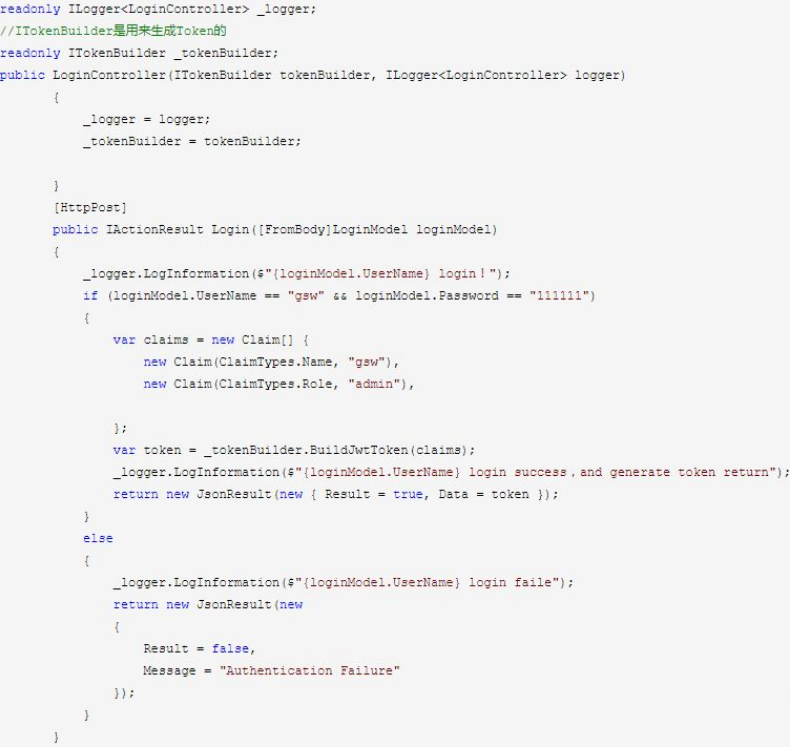

2、驗證項目中在Startup的ConfigureService方法中注入services.AddTokenJwtAuthorize(),同時驗證項目還有一個作用是分發Token,前提是用戶有正確的用戶名密碼,所以要做一個登錄的Colloer和Action來實現,注意登錄時Claim中的信息是在API項目中驗證權限的信息。

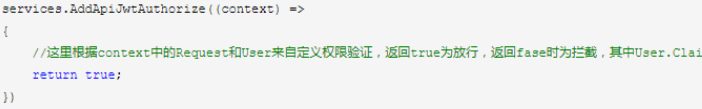

3、API項目中在Startup的ConfigureService方法中注入

看完上述內容,你們掌握基于網關的驗證包Ocelot.JwtAuthorize該怎么理解的方法了嗎?如果還想學到更多技能或想了解更多相關內容,歡迎關注億速云行業資訊頻道,感謝各位的閱讀!

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。