溫馨提示×

您好,登錄后才能下訂單哦!

點擊 登錄注冊 即表示同意《億速云用戶服務條款》

您好,登錄后才能下訂單哦!

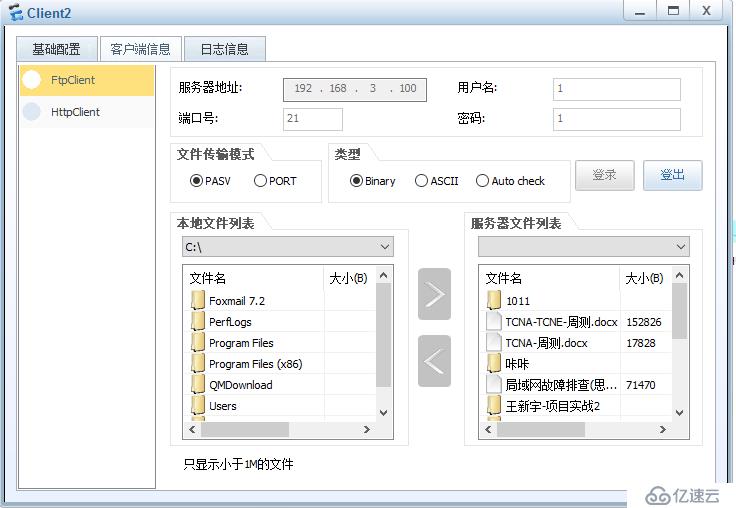

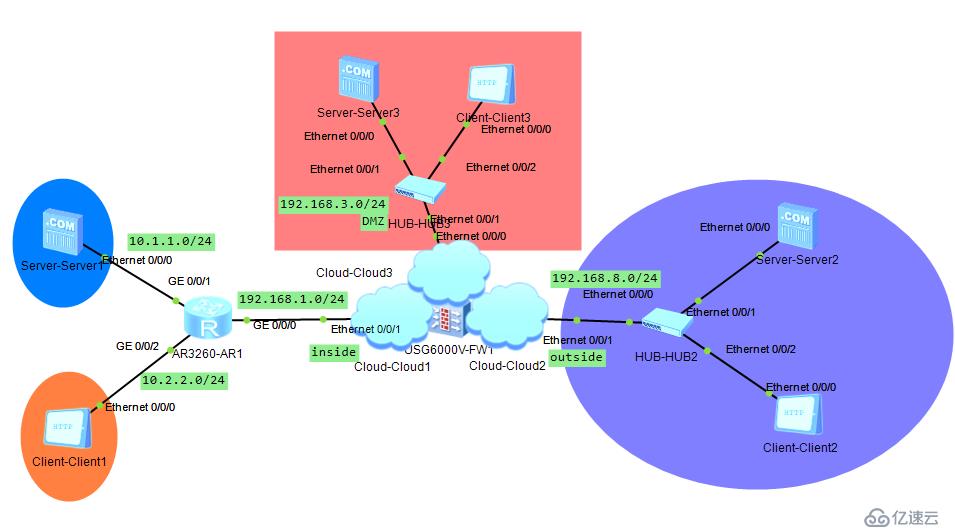

實驗目的:1. DMZ發布Web服務器,Client2可以訪問Server3

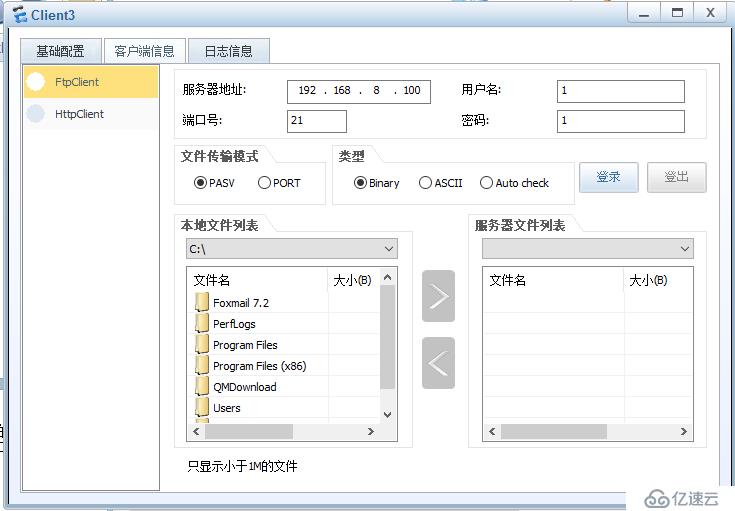

配置ACL禁止Client3訪問Sever2

實驗步驟:

配置ASA及端口:

ASA:配置接口:

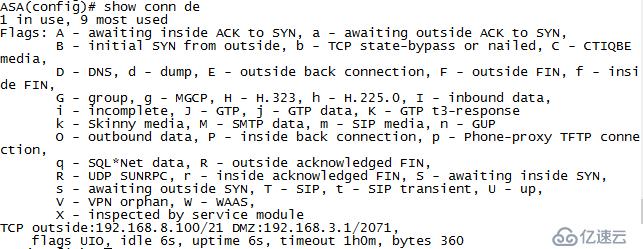

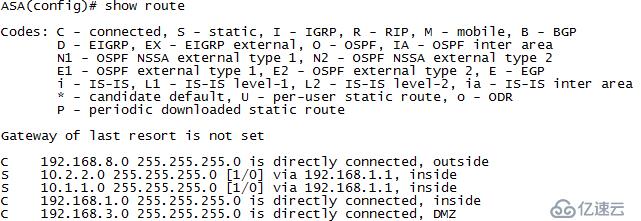

interface GigabitEthernet0

nameif inside

security-level 100\inside默認安全級別為100

ip address 192.168.1.254 255.255.255.0

interface GigabitEthernet1

nameif outside

security-level 0\outside默認安全級別為0

ip address 192.168.8.254 255.255.255.0

interface GigabitEthernet2

nameif DMZ

security-level 50\\DMZ默認安全級別為0-100之間即可

ip address 192.168.3.254 255.255.255.0

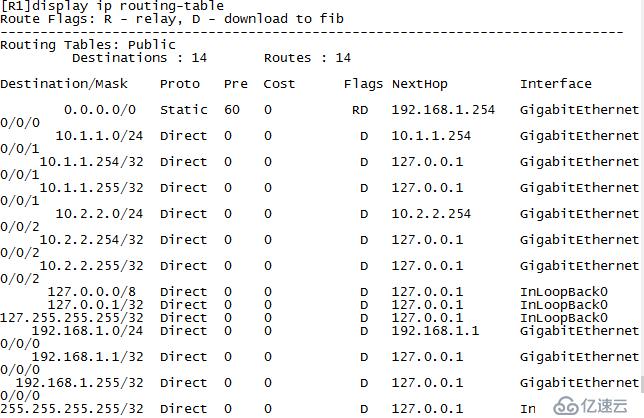

route inside 10.1.1.0 255.255.255.0 192.168.1.1 1\\配置下一跳route inside 10.2.2.0 255.255.255.0 192.168.1.1 1\配置下一跳

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。