您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

怎樣使用BCard API枚舉注冊與會者,很多新手對此不是很清楚,為了幫助大家解決這個難題,下面小編將為大家詳細講解,有這方面需求的人可以來學習下,希望你能有所收獲。

BlackHat是世界上最大的網絡安全活動之一,每年夏天都會在美國拉斯維加斯舉行。那些參加 BlackHat 的人可能已經注意到他們的徽章包含 NFC 標簽。此 NFC 標簽在商務大廳的展位進行掃描,因此供應商可以收集他們的營銷數據,包括姓名,地址,公司,職位和電話號碼。在 BlackHat 之后,各個供應商掃描過徽章的與會者會收到一連串的營銷電子郵件。我最初沒有意識到的一件事是數據實際包含在標簽內部。

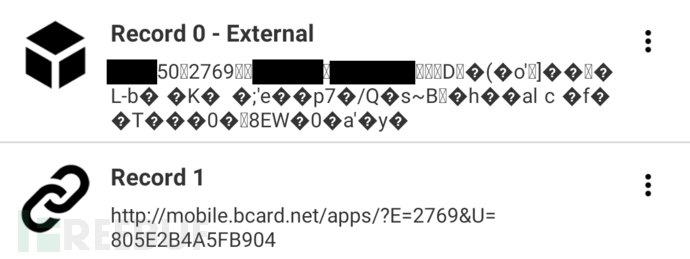

在 BlackHat 的培訓期間,我對徽章和掛繩在培訓中在我的脖子上發出噪音感到沮喪,所以我將它取下并放在我旁邊的桌子上。后來我將手機放在上面并看到了通知,以便閱讀 NFC 標簽。出于好奇,我下載了一個標簽閱讀器應用程序,查看了我的標簽上存儲的數據并做了一些觀察:

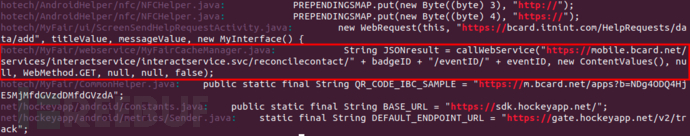

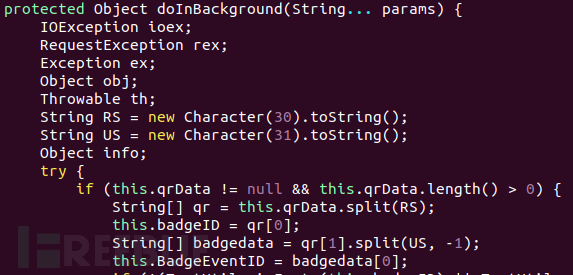

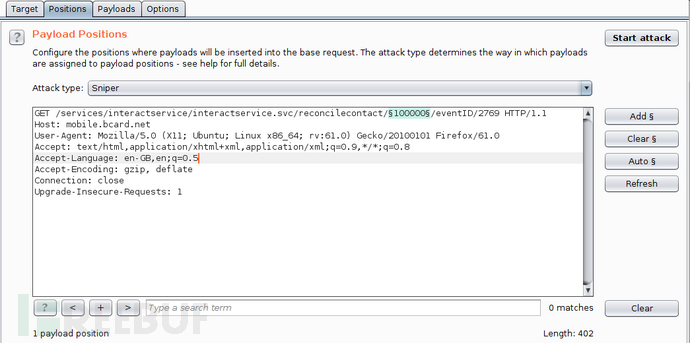

在查看上面的數據后,我遇到了一些問題:供應商如何獲取我的電子郵件地址的?我的所有數據都存儲在卡上,只有部分數據是加密的嗎?是否有可用于提取其余數據的 API?幾天后,我決定重新訪問并下載了 BCard APK。我使用 Jadx 工具將 APK 反編譯為 Java 源碼,并開始在輸出中搜索任何潛在的 API 端點。

(1)./jadx-gui ~/Desktop/bcard.apk(2)grep -R "http.*://"

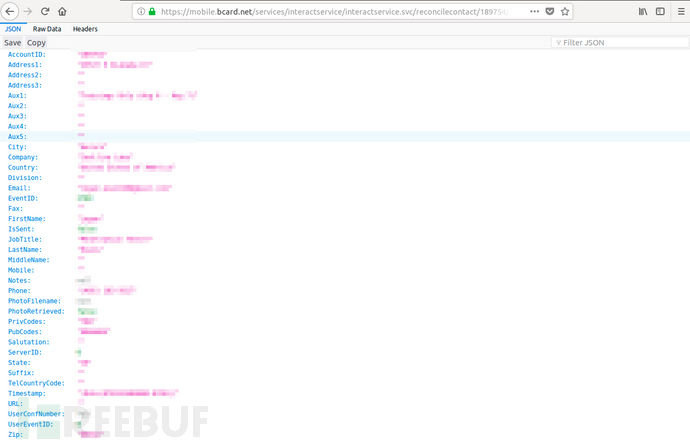

接下來,我做了一些數學計算,以確定能夠暴力枚舉所有 BlackHat 與會者的可行性。在 0-100000 和 000000-100000 上嘗試了幾百個請求并且沒有收到有效的徽章后,我確定那些可能不會是有效的 ID 范圍。然后我們可以假設有效 ID 是 100000-999999。這給我們留下了 900,000 個請求。估計有 18,000 名 BlackHat 與會者,我們可以假設我們將在大約 2%的請求中枚舉有效的 badgeID。

我們能夠強制改變訪問 API 的速度意味著我們可以在大約 6 個小時內成功收集所有 BlackHat 2018 注冊與會者的姓名,電子郵件地址,公司名稱,電話號碼和地址。

在成功證明這個概念之后,我開始了漏洞披露過程。ITN 團隊最初很難與他們聯系,因為他們沒有 security@ 或者 abuse@電子郵件地址,但是一旦我能夠與合適的人聯系,他們就非常有禮貌,專業和敏感。此外,他們在初次接觸后的 24 小時內解決了此問題。

看完上述內容是否對您有幫助呢?如果還想對相關知識有進一步的了解或閱讀更多相關文章,請關注億速云行業資訊頻道,感謝您對億速云的支持。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。