您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

這篇文章主要介紹“怎么用Hashcat暴力破解Linux磁盤加密”,在日常操作中,相信很多人在怎么用Hashcat暴力破解Linux磁盤加密問題上存在疑惑,小編查閱了各式資料,整理出簡單好用的操作方法,希望對大家解答”怎么用Hashcat暴力破解Linux磁盤加密”的疑惑有所幫助!接下來,請跟著小編一起來學習吧!

獲取硬盤鏡像可以通過雷電接口、連接其他Mac電腦、或者以目標磁盤模式來實現,這個步驟比較簡單,我們這里不進行贅述。

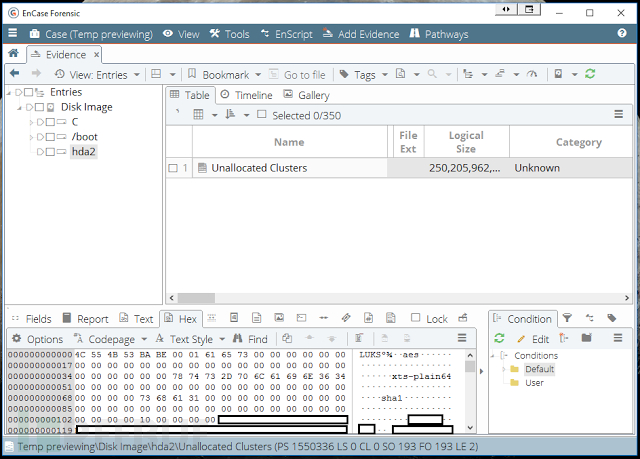

當我們將鏡像文件(取證文件)加載進EnCase之后,我們就可以直接看到啟動分區,但是hda2似乎是一個“未分配的卷蔟”,格式為EXT2分區。

但是,我們可以直接在下方區域查看到LUKS頭信息,而這段信息告訴我們它使用的是XTS-plain64的AES加密。

為了解密并加載這個分區,我們首先需要以原始鏡像的形式導出這個加密分區。我發現,這一步使用FTK Imager實現起來最簡單,但是你也可以用EnCase來將這個分區以模擬磁盤的形式進行加載,但是FTK Imager更簡單一些。

加載成功之后,右鍵點擊已加密的分區,并選擇“導出磁盤鏡像”(Export Disk Image),然后把fragmentation設置為0。

接下來,到hashcat(一款支持Windows和Linux平臺的密碼破解軟件)上場了。一般來說,hashcat是用來破解密碼哈希的,所以我們需要加載一個哈希值或者在文本文件中寫入多個哈希。

但是對于LUSK來說,我們則需要對整個分區運行hashcat,因為LUKS會在整個磁盤區域內存儲用于解密數據的主密鑰。幸運的是,hashcat只需要大約2MB來破解密碼,因此我們就可以使用FTK Imager來創建一個2MB的Header,然后使用運行下列命令:

sudo dd if=LUKS_Partition.001 of=LUKS_Header.dd bs=512 count=4079

FTK方法:

Fragmentation設置為2,如果你想用dd命令的話,請參考上面給出的方法。

這一步可以在Windows或Linux上進行,但是為了方便起見,我這里選擇使用Linux來解密并加載分區。

下載hashcat 3.5+【點我下載】,hashcat的破解密碼選項有非常多,但最常用的就是暴力破解,不過這種方法效率就非常低了,有可能你花了幾個月的時間都破不了一個密碼。這里我們需要使用的是字典攻擊(自定義字典),你可以從【這里】下載各種非常強大的密碼字典。

當你將分區鏡像文件以及header鏡像拷貝到Linux并設置好了hashcat之后,你需要切換到鏡像文件所在目錄并在終端運行下列命令(使用了一個名叫“Dictionary.txt“的字典文件):

./hashcat-3.5.0/hashcat64.bin-m 14600 -a 0 -w 3 LUKS_Partition.001 Dictionary.txt -o luks_password.txt

常用的hashcat語句如下:

hashcat <METHOD> <HASH> <DICTIONARY> <OUTPUT>

我們的場景配置如下:

-m =哈希算法 - 14600 為 LUK加密 -a =破解方法 - 0 為標準字典破解 (3 為暴力破解) -w =r資源分配 - 3 為‘高’ LUKS_Partition.001= Encrypted partition Dictionary.txt= dictionary -o =output luks_password.txt

如果一切順利的話,你就可以查看到密碼的破解結果了。

我們現在已經得到了密碼,我們就可以使用cryptsetup來解密這個‘容器’了!運行下列命令:

sudo cryptsetup luksopen LUKS_Partition.001 Decrypted_partition

輸入你的管理員密碼,然后輸出hashcat給你提供的LUKS密碼。該命令將會創建一個解密分區文件,文件路徑為/dev/mapper/Decrypted_partition。接下來,你就可以使用ls命令來查看文件了。

首先,你需要創建一個需要掛載鏡像文件的位置:

sudo mkdir /mnt/Decrypted_partition

如果你使用下列命令實現掛載的話:

sudo mount /dev/mapper/Decrypted_partition /mnt/Decrypted_partition

你可能會得到一條錯誤提示:“mount: Unknown Filesystem type”

如果出現的話,你可以運行下列命令解決該問題:

sudo apt-get install lvm2

然后運行:

sudo lvscan

這樣一來,你就可以查看到解密分區的邏輯卷了,接下來使用下列命令掛載root分區:

sudo mount /dev/macdeb-vg/root /mnt/Decrypted_partition –r

注:-r,即只讀!

我們還可以使用相同的mkdir以及mount命令來掛載swap分區。

我們可以直接瀏覽/mnt/Decrypted_partition,并查看我們之前的隱藏數據了!

現在,我們就可以直接使用“dd”或“dc3dd”命令來為解密后的數據制作鏡像了,請確保你將其設置為指向/dev/mac-deb-vg。我建議大家使用下列命令:

sudo dc3dd if=/dev/macdeb-vg/root of=/media/Patrick/KINGSTON/decrypted_partition.dd

得到解密后的分區鏡像后,我們就可以把它加載進EnCase(或其他工具),然后你就會發現所有的數據都是直接可讀的了。

到此,關于“怎么用Hashcat暴力破解Linux磁盤加密”的學習就結束了,希望能夠解決大家的疑惑。理論與實踐的搭配能更好的幫助大家學習,快去試試吧!若想繼續學習更多相關知識,請繼續關注億速云網站,小編會繼續努力為大家帶來更多實用的文章!

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。