您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

本篇內容介紹了“linux配置防火墻的詳細步驟”的有關知識,在實際案例的操作過程中,不少人都會遇到這樣的困境,接下來就讓小編帶領大家學習一下如何處理這些情況吧!希望大家仔細閱讀,能夠學有所成!

通過iptables我們可以為我們的Linux服務器配置有動態的防火墻,能夠指定并記住為發送或接收信息包所建立的連接的狀態,是一套用來設置、維護和檢查Linux內核的IP包過濾規則的命令包。iptables定義規則的方式比較復雜,本文對Linux防火墻Iptables規則寫法進行詳細介紹:

⑴、Iptables規則寫法的基本格式是:

Iptables [-ttable] COMMAND chain CRETIRIA -j ACTION

⑵、Iptables規則相關參數說明:

-t table:3個filter nat mangle

:定義如何對規則進行管理

chain:指定你接下來的規則到底是在哪個鏈上操作的,當定義策略的時候,是可以省略的;

CRETIRIA:指定匹配標準;

-j ACTION:指定如何進行處理;

⑶、Iptables規則其他寫法及說明:

Iptables -L -n -v #查看定義規則的詳細信息

Iptables是Linux服務器上防火墻配置必備的設置工具,是我們在做好服務器安全及部署大型網絡時,常會用到的重要工具,很好的掌握iptables,可以讓我們對Linux服務器整個網絡的結構有一個比較透徹的了解,更能夠很好的掌握Linux服務器的安全配置技巧。

我們來配置一個filter表的防火墻.

(1)查看本機關于IPTABLES的設置情況

代碼如下:

[root@tp ~]# iptables -L -n

Chain INPUT (policy ACCEPT)

target prot opt source destination</p>

<p>Chain FORWARD (policy ACCEPT)

target prot opt source destination</p>

<p>Chain OUTPUT (policy ACCEPT)

target prot opt source destination</p>

<p>Chain RH-Firewall-1-INPUT (0 references)

target prot opt source destination

ACCEPT all -- 0.0.0.0/0 0.0.0.0/0

ACCEPT icmp -- 0.0.0.0/0 0.0.0.0/0 icmp type 255

ACCEPT esp -- 0.0.0.0/0 0.0.0.0/0

ACCEPTah--0.0.0.0/00.0.0.0/0

ACCEPTudp--0.0.0.0/0224.0.0.251udpdpt:5353

ACCEPTudp--0.0.0.0/00.0.0.0/0udpdpt:631

ACCEPTall--0.0.0.0/00.0.0.0/0stateRELATED,ESTABLISHED

ACCEPTtcp--0.0.0.0/00.0.0.0/0stateNEWtcpdpt:22

ACCEPTtcp--0.0.0.0/00.0.0.0/0stateNEWtcpdpt:80

ACCEPTtcp--0.0.0.0/00.0.0.0/0stateNEWtcpdpt:25

REJECTall--0.0.0.0/00.0.0.0/0reject-withicmp-host-prohibited

可以看出我在安裝linux時,選擇了有防火墻,并且開放了22,80,25端口.

如果你在安裝linux時沒有選擇啟動防火墻,是這樣的

代碼如下:

[root@tp ~]# iptables -L -n

Chain INPUT (policy ACCEPT)

target prot opt source destination </p>

<p>Chain FORWARD (policy ACCEPT)

target prot opt source destination </p>

<p>Chain OUTPUT (policy ACCEPT)

target prot opt source destination

什么規則都沒有.

(2)清除原有規則.

不管你在安裝linux時是否啟動了防火墻,如果你想配置屬于自己的防火墻,那就清除現在filter的所有規則.

代碼如下:

[root@tp ~]# iptables -F 清除預設表filter中的所有規則鏈的規則

[root@tp ~]# iptables -X 清除預設表filter中使用者自定鏈中的規則

我們在來看一下

代碼如下:

[root@tp ~]# iptables -L -n

Chain INPUT (policy ACCEPT)

target prot opt source destination </p>

<p>Chain FORWARD (policy ACCEPT)

target prot opt source destination </p>

<p>Chain OUTPUT (policy ACCEPT)

target prot opt source destination

什么都沒有了吧,和我們在安裝linux時沒有啟動防火墻是一樣的.(提前說一句,這些配置就像用命令配置IP一樣,重起就會失去作用),怎么保存.

代碼如下:

[root@tp ~]# /etc/rc.d/init.d/iptables save

這樣就可以寫到/etc/sysconfig/iptables文件里了.寫入后記得把防火墻重起一下,才能起作用.

代碼如下:

[root@tp ~]# service iptables restart

現在IPTABLES配置表里什么配置都沒有了,那我們開始我們的配置吧

(3)設定預設規則

代碼如下:

[root@tp ~]# iptables -P INPUT DROP

[root@tp ~]# iptables -P OUTPUT ACCEPT

[root@tp ~]# iptables -P FORWARD DROP

上面的意思是,當超出了IPTABLES里filter表里的兩個鏈規則(INPUT,FORWARD)時,不在這兩個規則里的數據包怎么處理呢,那就是DROP(放棄).應該說這樣配置是很安全的.我們要控制流入數據包

而對于OUTPUT鏈,也就是流出的包我們不用做太多限制,而是采取ACCEPT,也就是說,不在著個規則里的包怎么辦呢,那就是通過.

可以看出INPUT,FORWARD兩個鏈采用的是允許什么包通過,而OUTPUT鏈采用的是不允許什么包通過.

這樣設置還是挺合理的,當然你也可以三個鏈都DROP,但這樣做我認為是沒有必要的,而且要寫的規則就會增加.但如果你只想要有限的幾個規則是,如只做WEB服務器.還是推薦三個鏈都是DROP.

注:如果你是遠程SSH登陸的話,當你輸入第一個命令回車的時候就應該掉了.因為你沒有設置任何規則.

怎么辦,去本機操作唄!

(4)添加規則.

首先添加INPUT鏈,INPUT鏈的默認規則是DROP,所以我們就寫需要ACCETP(通過)的鏈

為了能采用遠程SSH登陸,我們要開啟22端口.

代碼如下:

[root@tp ~]# iptables -A INPUT -p tcp --dport 22 -j ACCEPT

[root@tp ~]# iptables -A OUTPUT -p tcp --sport 22 -j ACCEPT

(注:這個規則,如果你把OUTPUT 設置成DROP的就要寫上這一部,好多人都是望了寫這一部規則導致,始終無法SSH.在遠程一下,是不是好了.

其他的端口也一樣,如果開啟了web服務器,OUTPUT設置成DROP的話,同樣也要添加一條鏈:

代碼如下:

[root@tp ~]# iptables -A OUTPUT -p tcp --sport 80 -j ACCEPT

,其他同理.

如果做了WEB服務器,開啟80端口.

代碼如下:

[root@tp ~]# iptables -A INPUT -p tcp --dport 80 -j ACCEPT

如果做了郵件服務器,開啟25,110端口.

代碼如下:

[root@tp ~]# iptables -A INPUT -p tcp --dport 110 -j ACCEPT

[root@tp ~]# iptables -A INPUT -p tcp --dport 25 -j ACCEPT

如果做了FTP服務器,開啟21端口

代碼如下:

[root@tp ~]# iptables -A INPUT -p tcp --dport 21 -j ACCEPT

[root@tp ~]# iptables -A INPUT -p tcp --dport 21 -j ACCEPT

如果做了DNS服務器,開啟53端口

代碼如下:

[root@tp ~]# iptables -A INPUT -p tcp --dport 53 -j ACCEPT

如果你還做了其他的服務器,需要開啟哪個端口,照寫就行了.

上面主要寫的都是INPUT鏈,凡是不在上面的規則里的,都DROP

允許icmp包通過,也就是允許ping,

代碼如下:

[root@tp ~]# iptables -A OUTPUT -p icmp -j ACCEPT (OUTPUT設置成DROP的話)

[root@tp ~]# iptables -A INPUT -p icmp -j ACCEPT (INPUT設置成DROP的話)

允許loopback!(不然會導致DNS無法正常關閉等問題)

代碼如下:

IPTABLES -A INPUT -i lo -p all -j ACCEPT (如果是INPUT DROP)

IPTABLES -A OUTPUT -o lo -p all -j ACCEPT(如果是OUTPUT DROP)

下面寫OUTPUT鏈,OUTPUT鏈默認規則是ACCEPT,所以我們就寫需要DROP(放棄)的鏈.

減少不安全的端口連接

代碼如下:

[root@tp ~]# iptables -A OUTPUT -p tcp --sport 31337 -j DROP

[root@tp ~]# iptables -A OUTPUT -p tcp --dport 31337 -j DROP

有些些特洛伊木馬會掃描端口31337到31340(即黑客語言中的 elite 端口)上的服務。既然合法服務都不使用這些非標準端口來通信,阻塞這些端口能夠有效地減少你的網絡上可能被感染的機器和它們的遠程主服務器進行獨立通信的機會

還有其他端口也一樣,像:31335、27444、27665、20034 NetBus、9704、137-139(smb),2049(NFS)端口也應被禁止,我在這寫的也不全,有興趣的朋友應該去查一下相關資料.

當然出入更安全的考慮你也可以包OUTPUT鏈設置成DROP,那你添加的規則就多一些,就像上邊添加

允許SSH登陸一樣.照著寫就行了.

下面寫一下更加細致的規則,就是限制到某臺機器

如:我們只允許192.168.0.3的機器進行SSH連接

代碼如下:

[root@tp ~]# iptables -A INPUT -s 192.168.0.3 -p tcp --dport 22 -j ACCEPT

如果要允許,或限制一段IP地址可用 192.168.0.0/24 表示192.168.0.1-255端的所有IP.

24表示子網掩碼數.但要記得把 /etc/sysconfig/iptables 里的這一行刪了.

-A INPUT -p tcp -m tcp --dport 22 -j ACCEPT 因為它表示所有地址都可以登陸.

或采用命令方式:

代碼如下:

[root@tp ~]# iptables -D INPUT -p tcp --dport 22 -j ACCEPT

然后保存,我再說一邊,反是采用命令的方式,只在當時生效,如果想要重起后也起作用,那就要保存.寫入到/etc/sysconfig/iptables文件里.

代碼如下:

[root@tp ~]# /etc/rc.d/init.d/iptables save

這樣寫 !192.168.0.3 表示除了192.168.0.3的ip地址

其他的規則連接也一樣這么設置.

在下面就是FORWARD鏈,FORWARD鏈的默認規則是DROP,所以我們就寫需要ACCETP(通過)的鏈,對正在轉發鏈的監控.

開啟轉發功能,(在做NAT時,FORWARD默認規則是DROP時,必須做)

代碼如下:

[root@tp ~]# iptables -A FORWARD -i eth0 -o eth2 -m state --state RELATED,ESTABLISHED -j ACCEPT

[root@tp ~]# iptables -A FORWARD -i eth2 -o eh0 -j ACCEPT

丟棄壞的TCP包

代碼如下:

[root@tp ~]#iptables -A FORWARD -p TCP ! --syn -m state --state NEW -j DROP

處理IP碎片數量,防止攻擊,允許每秒100個

代碼如下:

[root@tp ~]#iptables -A FORWARD -f -m limit --limit 100/s --limit-burst 100 -j ACCEPT

設置ICMP包過濾,允許每秒1個包,限制觸發條件是10個包.

代碼如下:

[root@tp ~]#iptables -A FORWARD -p icmp -m limit --limit 1/s --limit-burst 10 -j ACCEPT

我在前面只所以允許ICMP包通過,就是因為我在這里有限制.

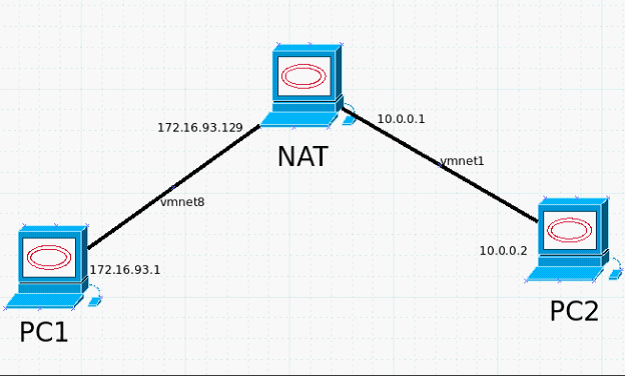

二,配置一個NAT表放火墻

1,查看本機關于NAT的設置情況

代碼如下:

[root@tp rc.d]# iptables -t nat -L

Chain PREROUTING (policy ACCEPT)

target prot opt source destination

Chain POSTROUTING (policy ACCEPT)

target prot opt source destination

SNAT all -- 192.168.0.0/24 anywhere to:211.101.46.235

Chain OUTPUT (policy ACCEPT)

target prot opt source destination

我的NAT已經配置好了的(只是提供最簡單的代理上網功能,還沒有添加防火墻規則).關于怎么配置NAT,參考我的另一篇文章

當然你如果還沒有配置NAT的話,你也不用清除規則,因為NAT在默認情況下是什么都沒有的

如果你想清除,命令是

代碼如下:

[root@tp ~]# iptables -F -t nat

[root@tp ~]# iptables -X -t nat

[root@tp ~]# iptables -Z -t nat

2,添加規則

添加基本的NAT地址轉換,(關于如何配置NAT可以看我的另一篇文章),

添加規則,我們只添加DROP鏈.因為默認鏈全是ACCEPT.

防止外網用內網IP欺騙

代碼如下:

[root@tp sysconfig]# iptables -t nat -A PREROUTING -i eth0 -s 10.0.0.0/8 -j DROP

[root@tp sysconfig]# iptables -t nat -A PREROUTING -i eth0 -s 172.16.0.0/12 -j DROP

[root@tp sysconfig]# iptables -t nat -A PREROUTING -i eth0 -s 192.168.0.0/16 -j DROP

如果我們想,比如阻止MSN,QQ,BT等的話,需要找到它們所用的端口或者IP,(個人認為沒有太大必要)

例:

禁止與211.101.46.253的所有連接

代碼如下:

[root@tp ~]# iptables -t nat -A PREROUTING -d 211.101.46.253 -j DROP

禁用FTP(21)端口

代碼如下:

[root@tp ~]# iptables -t nat -A PREROUTING -p tcp --dport 21 -j DROP

這樣寫范圍太大了,我們可以更精確的定義.

代碼如下:

[root@tp ~]# iptables -t nat -A PREROUTING -p tcp --dport 21 -d 211.101.46.253 -j DROP

這樣只禁用211.101.46.253地址的FTP連接,其他連接還可以.如web(80端口)連接.

按照我寫的,你只要找到QQ,MSN等其他軟件的IP地址,和端口,以及基于什么協議,只要照著寫就行了.

最后:

drop非法連接

代碼如下:

[root@tp ~]# iptables -A INPUT -m state --state INVALID -j DROP

[root@tp ~]# iptables -A OUTPUT -m state --state INVALID -j DROP

[root@tp ~]# iptables-A FORWARD -m state --state INVALID -j DROP

允許所有已經建立的和相關的連接

代碼如下:

[root@tp ~]# iptables-A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT

[root@tp ~]# iptables-A OUTPUT -m state --state ESTABLISHED,RELATED -j ACCEPT

[root@tp ~]# /etc/rc.d/init.d/iptables save

這樣就可以寫到/etc/sysconfig/iptables文件里了.寫入后記得把防火墻重起一下,才能起作用.

代碼如下:

[root@tp ~]# service iptables restart

別忘了保存,不行就寫一部保存一次.你可以一邊保存,一邊做實驗,看看是否達到你的要求,

上面的所有規則我都試過,沒有問題

“linux配置防火墻的詳細步驟”的內容就介紹到這里了,感謝大家的閱讀。如果想了解更多行業相關的知識可以關注億速云網站,小編將為大家輸出更多高質量的實用文章!

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。