您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

這篇文章主要講解了“檢測并修復Linux系統下bash中的破殼漏洞的方法教程”,文中的講解內容簡單清晰,易于學習與理解,下面請大家跟著小編的思路慢慢深入,一起來研究和學習“檢測并修復Linux系統下bash中的破殼漏洞的方法教程”吧!

2014年9月24日,一位名叫斯特凡·沙澤拉的安全研究者發現了一個名為“破殼”(Shellshock,也稱為“bash門”或“Bash漏洞”)的bash漏洞。該漏洞如果被滲透,遠程攻擊者就可以在調用shell前通過在特別精心編制的環境中輸出函數定義執行任何程序代碼。然后,這些函數內的代碼就可以在調用bash時立即執行。

注意,破殼漏洞影響到bash版本1.14到4.3(當前版本)。雖然在寫本文時還沒有該漏洞權威而完整的修復方案,也盡管主要的Linux發行版(Debian,Red Hat,CentOS,Ubuntu和 Novell/Suse)已經發布了用于部分解決與此漏洞相關的補丁(CVE-2014-6271和CVE-2014-7169),并且建議盡快更新bash,并在隨后數日內檢查更新(LCTT 譯注,可能你看到這篇文章的時候,已經有了完善的解決方案)。

檢測破殼漏洞

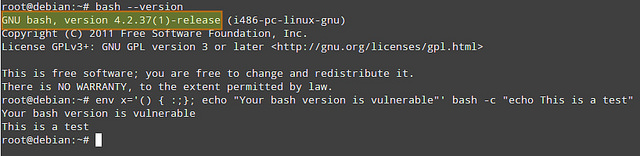

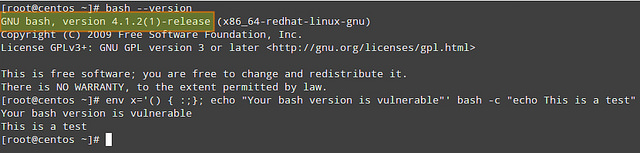

要檢查你的Linux系統是否存在破殼漏洞,請在終端中輸入以下命令。

$ env x='() { :;}; echo "Your bash version is vulnerable"' bash -c "echo This is a test"如果你的Linux系統已經暴露給了破殼漏洞滲透,命令輸出會像這樣:

Your bash version is vulnerableThis is a test

在上面的命令中,一個名為x的環境變量已經被設置可用于用戶環境。就如我們所了解到的,它并沒有賦值(是一個虛函數定義),后面跟了一個任意命令(紅色),該命令將在bash調用前執行。

為破殼漏洞應用修復

你可以按照以下方法安裝新發布的bash補丁。

在Debian及其衍生版上:

# aptitude update && aptitude safe-upgrade bash

在基于Red Hat的發行版上:

# yum update bash

打補丁之前:

Debian:

CentOS:

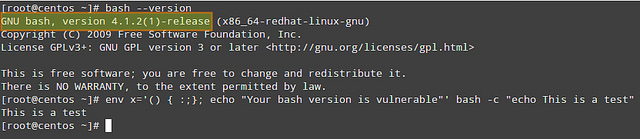

打補丁之后:

Debian:

CentOS:

注意,在安裝補丁前后,各個發行版中的bash版本沒有發生變化——但是你可以通過從更新命令的運行過程中看到該補丁已經被安裝(很可能在安裝前需要你確認)。

感謝各位的閱讀,以上就是“檢測并修復Linux系統下bash中的破殼漏洞的方法教程”的內容了,經過本文的學習后,相信大家對檢測并修復Linux系統下bash中的破殼漏洞的方法教程這一問題有了更深刻的體會,具體使用情況還需要大家實踐驗證。這里是億速云,小編將為大家推送更多相關知識點的文章,歡迎關注!

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。