您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

這篇文章給大家分享的是有關使用“PHP” 彩蛋進行敏感信息獲取的方法的內容。小編覺得挺實用的,因此分享給大家做個參考,一起跟隨小編過來看看吧。

寫個phpinfo();然后訪問,再加上以下的GET值即可查閱

下面就用Discuz官方論壇做一下測試:

http://www.discuz.net/?=PHPE9568F34-D428-11d2-A769-00AA001ACF42

http://www.discuz.net/?=PHPE9568F35-D428-11d2-A769-00AA001ACF42

http://www.discuz.net/?=PHPE9568F36-D428-11d2-A769-00AA001ACF42

http://www.discuz.net/?=PHPB8B5F2A0-3C92-11d3-A3A9-4C7B08C10000

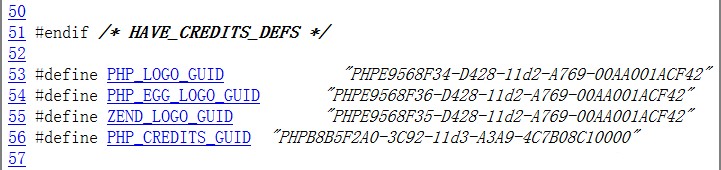

如上4個鏈接加紅色的部分是PHP源碼/ext/standard/info.h中定義的GUID值,如下圖所示

關于PHP彩蛋這個玩法已經被國外的某些Web漏洞掃描器(例如:HP WebInspect)所使用了,用其來探測被掃描的網站使用的是何種Web開發語言。其實在滲透測試過程中經常遇見某些網站難以辨別出使用了何種Web開發語言,因為有些網站采用動態腳本生成純靜態HTML頁或者是采用URL重寫實現偽靜態頁面,如果網站使用的是PHP開發的話,可以嘗試使用彩蛋的探測法,在很多情況下可以一針見血的鑒定出來,因為默認情況下彩蛋的功能在php.ini中是開啟的,當然如果不想讓別人通過彩蛋的方式來獲取網站的敏感信息的話,那就在php.ini中將expose_php = Off即可!

感謝各位的閱讀!關于“使用“PHP” 彩蛋進行敏感信息獲取的方法”這篇文章就分享到這里了,希望以上內容可以對大家有一定的幫助,讓大家可以學到更多知識,如果覺得文章不錯,可以把它分享出去讓更多的人看到吧!

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。