您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

怎么利用TLS加密通訊連接docker?很多新手對此不是很清楚,為了幫助大家解決這個難題,下面小編將為大家詳細講解,有這方面需求的人可以來學習下,希望你能有所收獲。

docker自身漏洞

作為一款應用 Docker 本身實現上會有代碼缺陷。CVE官方記錄Docker歷史版本共有超過20項漏洞。黑客常用的攻擊手段主要有代碼執行、權限提升、 信息泄露、權限繞過等。目前 Docker 版本更迭非常快,Docker 用戶最好將 Docker 升級為 最新版本。

docker源碼問題

Docker 提供了 Docker hub,可以讓用戶上傳創建的鏡像,以便其他用戶下載,快速搭 建環境。但同時也帶來了一些安全問題。

例如下面三種方式:

(1)黑客上傳惡意鏡像 如果有黑客在制作的鏡像中植入木馬、后門等惡意軟件,那么環境從一開始就已經不安全了,后續更沒有什么安全可言。

(2)鏡像使用有漏洞的軟件 Docker Hub 上能下載的鏡像里面,75%的鏡像都安裝了有漏洞的軟件。所以下載鏡像后,需要檢查里面軟件的版本信息,對應的版本是否存在漏洞,并及時更新打上補丁。

(3)中間人攻擊篡改鏡像 鏡像在傳輸過程中可能被篡改,目前新版本的 Docker 已經提供了相應的校驗機制來預 防這個問題。

Docker 本身的架構與機制就可能產生問題,例如這樣一種攻擊場景,黑客已經控制了宿主機上的一些容器,或者獲得了通過在公有云上建立容器的方式,然后對宿主機或其他容器發起攻擊。

容器之間的局域網攻擊

主機上的容器之間可以構成局域網,因此針對局域網的 ARP 欺騙、嗅探、廣播風暴等攻 擊方式便可以用上。所以,在一個主機上部署多個容器需要合理的配置網絡,設置 iptable 規則。

DDoS攻擊耗盡資源

cgroups 安全機制就是要防止此類攻擊的,不要為單一的容器分配過多的資源即可避免此類問題。

有漏洞的系統調用

Docker與虛擬機的一個重要的區別就是Docker與宿主機共用一個操作系統內核。一旦宿主內核存在可以越權或者提權漏洞,盡管Docker使用普通用戶執行,在容器被入侵時,攻擊者還可以利用內核漏洞跳到宿主機做更多的事情。

共享root用戶權限

如果以 root 用戶權限運行容器,容器內的 root 用戶也就擁有了宿主機的root權限。

隔離與共享

虛擬機通過添加 Hypervisor 層,虛擬出網卡、內存、CPU 等虛擬硬件,再在其上建立 虛擬機,每個虛擬機都有自己的系統內核。而 Docker 容器則是通過隔離的方式,將文件系 統、進程、設備、網絡等資源進行隔離,再對權限、CPU 資源等進行控制,最終讓容器之間互不影響,容器無法影響宿主機。容器與宿主機共享內核、文件系統、硬件等資源。

性能與損耗

與虛擬機相比,容器資源損耗要少。 同樣的宿主機下,能夠建立容器的數量要比虛擬 機多。但是,虛擬機的安全性要比容器稍好,要從虛擬機攻破到宿主機或其他虛擬機,需要 先攻破 Hypervisor 層,這是極其困難的。而 docker 容器與宿主機共享內核、文件系統等資源,更有可能對其他容器、宿主機產生影響。

下面從內核、主機、網絡、鏡像、容器以及其它等 6 個方 面總結 Docker 安全基線標準。

內核級別

(1)及時更新內核。

(2)User NameSpace(容器內的 root 權限在容器之外處于非高權限狀態)。

(3)Cgroups(對資源的配額和度量)。

(4)SELiux/AppArmor/GRSEC(控制文件訪問權限)。

(5)Capability(權限劃分)。

(6)Seccomp(限定系統調用)。

(7)禁止將容器的命名空間與宿主機進程命名空間共享。

主機級別

(1)為容器創建獨立分區。

(2)僅運行必要的服務。

(3)禁止將宿主機上敏感目錄映射到容器。

(4)對 Docker 守護進程、相關文件和目錄進行審計。

(5)設置適當的默認文件描述符數。

(文件描述符:內核(kernel)利用文件描述符(file descriptor)來訪問文件。文件描述符是非負整數。打開現存文件或新建文件時,內核會返回一個文件描述符。讀寫文件也需要使用文件描述符來指定待讀寫的文件)

(6)用戶權限為 root 的 Docker 相關文件的訪問權限應該為 644 或者更低權限。

(7)周期性檢查每個主機的容器清單,并清理不必要的容器。

網絡級別

(1)通過 iptables 設定規則實現禁止或允許容器之間網絡流量。

(2)允許 Dokcer 修改 iptables。

(3)禁止將 Docker 綁定到其他 IP/Port 或者 Unix Socket。

(4)禁止在容器上映射特權端口。

(5)容器上只開放所需要的端口。

(6)禁止在容器上使用主機網絡模式。

(7)若宿主機有多個網卡,將容器進入流量綁定到特定的主機網卡上。

鏡像級別

(1)創建本地鏡像倉庫服務器。

(2)鏡像中軟件都為最新版本。

(3)使用可信鏡像文件,并通過安全通道下載。

(4)重新構建鏡像而非對容器和鏡像打補丁。

(5)合理管理鏡像標簽,及時移除不再使用的鏡像。

(6)使用鏡像掃描。

(7)使用鏡像簽名。

容器級別

(1)容器最小化,操作系統鏡像最小集。

(2)容器以單一主進程的方式運行。

(3)禁止 privileged 標記使用特權容器。

(4)禁止在容器上運行 ssh 服務。

(5)以只讀的方式掛載容器的根目錄系統。

(6)明確定義屬于容器的數據盤符。

(7)通過設置 on-failure 限制容器嘗試重啟的次數,容器反復重啟容易丟失數據。

(8)限制在容器中可用的進程樹,以防止 fork bomb。

其它設置

(1)定期對宿主機系統及容器進行安全審計。

(2)使用最少資源和最低權限運行容器。

(3)避免在同一宿主機上部署大量容器,維持在一個能夠管理的數量。

(4)監控 Docker 容器的使用,性能以及其他各項指標。

(5)增加實時威脅檢測和事件響應功能。

(6)使用中心和遠程日志收集服務

Docker-TLS加密通訊

為了防止鏈路劫持、會話劫持等問題導致 Docker 通信時被中 間人攻擊,c/s 兩端應該通過加密方式通訊。

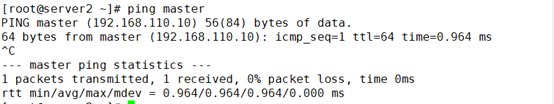

創建文件夾,修改主機名(方便后續使用)

[root@server1 ~]# mkdir /tls [root@server1 ~]# cd /tls [root@server1 tls]# hostnamectl set-hostname master [root@server1 tls]# bash [root@master tls]#

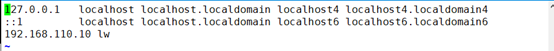

客戶機添加:

[root@client ~]# vim /etc/hosts

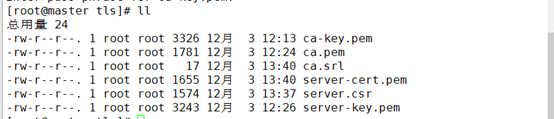

創建ca秘鑰,設定秘鑰密碼

[root@master tls]# openssl genrsa -aes256 -out ca-key.pem 4096 Generating RSA private key, 4096 bit long modulus ...........................................++ ...................................................................................................................................................................++ e is 65537 (0x10001) Enter pass phrase for ca-key.pem: Verifying - Enter pass phrase for ca-key.pem:

創建ca證書

[root@master tls]# openssl req -new -x509 -days 1000 -key ca-key.pem -sha256 -subj "/CN=liuwei" -out ca.pem Enter pass phrase for ca-key.pem: ###輸入密碼

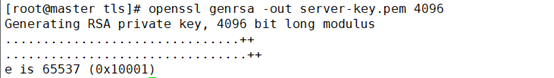

創建服務器私鑰

[root@master tls]# openssl genrsa -out server-key.pem 4096 Generating RSA private key, 4096 bit long modulus ...............................++ ................................++ e is 65537 (0x10001)

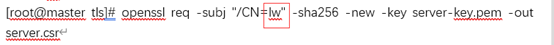

簽名私鑰

[root@master tls]# openssl req -subj "/CN=lw" -sha256 -new -key server-key.pem -out server.csr

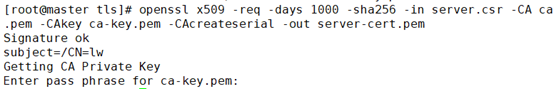

使用ca證書與私鑰證書簽名,輸入123456

[root@master tls]# openssl x509 -req -days 1000 -sha256 -in server.csr -CA ca.pem -CAkey ca-key.pem -CAcreateserial -out server-cert.pem Signature ok subject=/CN=lw Getting CA Private Key Enter pass phrase for ca-key.pem:

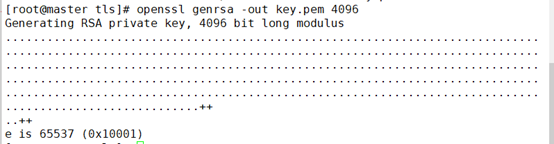

生成客戶端秘鑰

[root@master tls]# openssl genrsa -out key.pem 4096

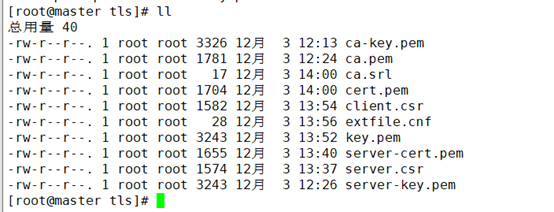

簽名客戶端

[root@master tls]# openssl req -subj "/CN=client" -new -key key.pem -out client.csr

創建配置文件

echo extendedKeyUsage=clientAuth > extfile.cnf

簽名證書,輸入123456,需要(簽名客戶端,ca證書,ca秘鑰)

[root@master tls]# openssl x509 -req -days 1000 -sha256 -in client.csr -CA ca.pem -CAkey ca-key.pem -CAcreateserial -out cert.pem -extfile extfile.cnf Signature ok subject=/CN=client Getting CA Private Key Enter pass phrase for ca-key.pem:

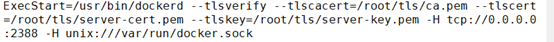

修改docker的配置文件,并且重啟服務

ExecStart=/usr/bin/dockerd --tlsverify --tlscacert=/tls/ca.pem --tlscert=/tls/server-cert.pem --tlskey=/tls/server-key.pem -H tcp://0.0.0.0:2388 -H unix:///var/run/docker.sock

重啟docker

[root@master tls]# systemctl daemon-reload [root@master tls]# systemctl restart docker

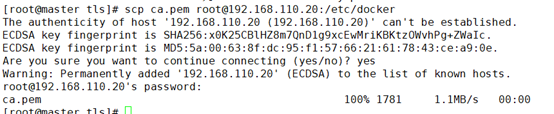

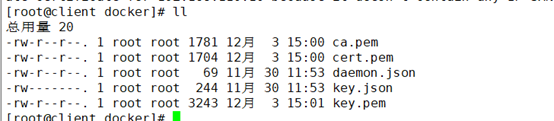

將 /tls/ca.pem /tls/cert.pem /tls/key.pem 三個文件復制到客戶機

[root@master tls]# scp ca.pem root@192.168.110.20:/etc/docker

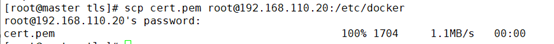

[root@master tls]# scp cert.pem root@192.168.110.20:/etc/docker

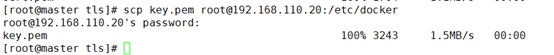

[root@master tls]# scp key.pem root@192.168.110.20:/etc/docker

當驗證tls時,需要使用私鑰自己設置的id,所以以上主機名均要修改成lw

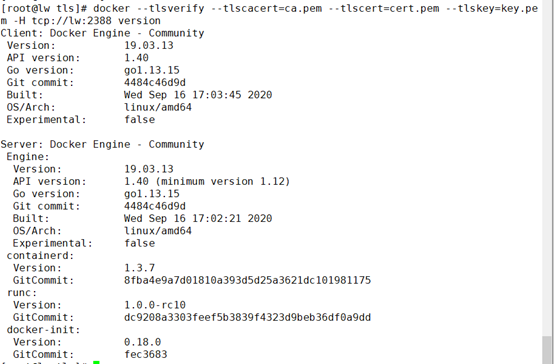

本地驗證

[root@lw tls]# docker --tlsverify --tlscacert=ca.pem --tlscert=cert.pem --tlskey=key.pem -H tcp://lw:2388 version

下載NGINX鏡像

[root@lw tls]# docker pull nginx

部署客戶端環境,驗證TLS

進入/etc/docker這個目錄

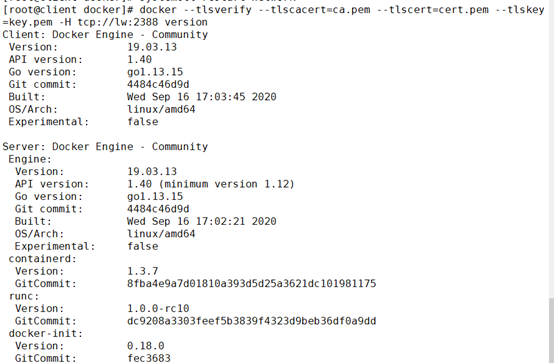

查看client端的docker版本

[root@client docker]# docker --tlsverify --tlscacert=ca.pem --tlscert=cert.pem --tlskey=key.pem -H tcp://lw:2388 version

部署環境,驗證tls

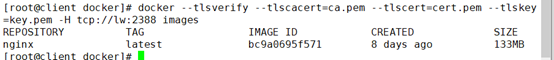

查看client端的images鏡像

[root@client docker]# docker --tlsverify --tlscacert=ca.pem --tlscert=cert.pem --tlskey=key.pem -H tcp://lw:2388 images

看完上述內容是否對您有幫助呢?如果還想對相關知識有進一步的了解或閱讀更多相關文章,請關注億速云行業資訊頻道,感謝您對億速云的支持。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。