您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

定義:

SSH 是由 IETF制定的建立在應用層基礎上的安全網絡協議。

作用:

1.?它是專為遠程登錄會話(甚至可以用Windows遠程登錄Linux服務器進行文件互傳)

2.?為其他網絡服務提供安全性的協議,可有效彌補網絡中的漏洞。

3.?通過SSH,可以把所有傳輸的數據進行加密,也能夠防止DNS欺騙和IP欺騙。

4.?傳輸的數據是經過壓縮的,所以可以加快傳輸的速度。

所以SSH目前已經成為Linux系統的標準配置。

?

SSH的安全機制

1.SSH之所以能夠保證安全,原因在于它采用了非對稱加密技術(RSA)加密了所有傳輸的數據。

?

2.傳統的網絡服務程序,如FTP等在網絡上用明文傳送數據、用戶帳號和用戶口令,很容易被別人獲取。

?

3.但并不是說SSH就是絕對安全的,因為它本身提供兩種級別的驗證方法:

?

第一種級別(基于口令的安全驗證):只要知道自己帳號和口令,就可以登錄到遠程主機。所有傳輸的數據都會被加密,但是不能保證你正在連接的服務器就是你想連接的服務器。可能會有別的服務器在冒充真正的服務器。

?

第二種級別(基于密鑰的安全驗證):你必須為自己創建一對密鑰,并把公鑰放在需要訪問的服務器上。如果你要連接到SSH服務器上,客戶端軟件就會向服務器發出請求,請求用你的密鑰進行安全驗證。服務器收到請求之后,先在該服務器上你的主目錄下尋找你的公鑰,然后把它和你發送過來的公鑰進行比較。如果兩個密鑰一致,服務器就用公鑰加密“質詢”并把它發送給客戶端軟件。客戶端軟件收到“質詢”之后就可以用你的私鑰在本地解密再把它發送給服務器完成登錄。與第一種級別相比,第二種級別不僅加密所有傳輸的數據,也不需要在網絡上傳送口令,因此安全性更高,可以有效防止其他人破壞。

圖文詳解:

環境:2臺centos7虛擬機

虛擬機1:test01? ip:192.168.220.137

虛擬機2:test02? ip: 192.168.220.129

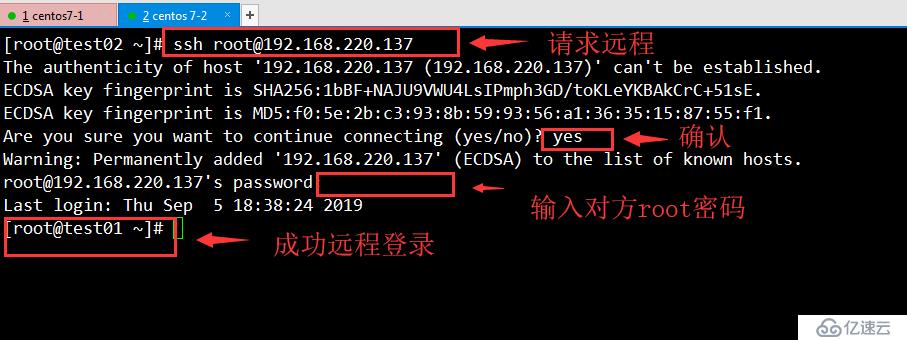

1.用虛擬機test02遠程登錄test01,輸入命令

[root@test02 ~]# ssh root@192.168.220.137

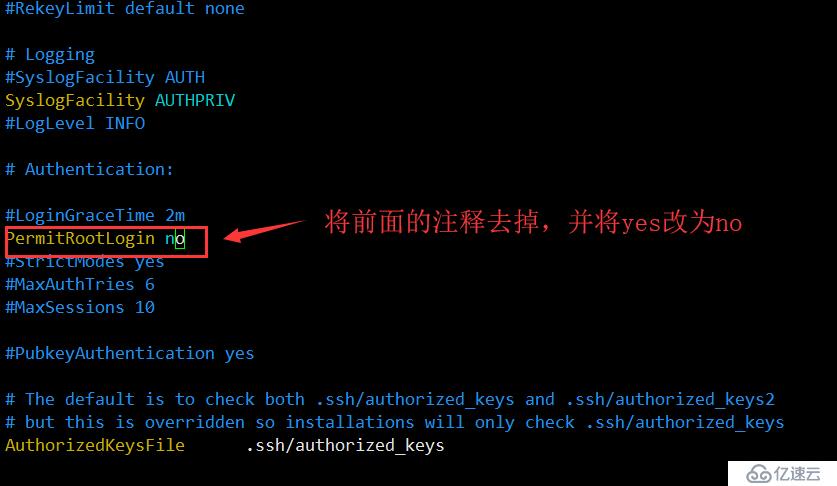

2.通過修改test01修改配置文件限制其他用戶遠程登錄root賬戶

[root@test01 ~]# vim /etc/ssh/sshd_config

重啟服務

[root@test01 ~]# systemctl restart sshd

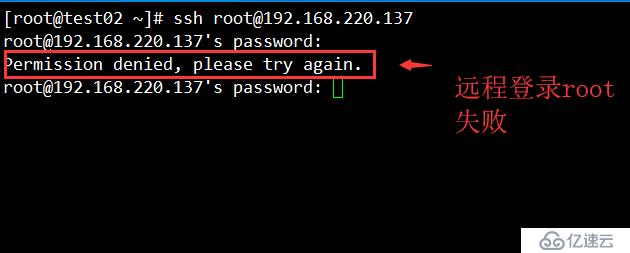

此時用test02遠程登錄test01的root賬戶來驗證

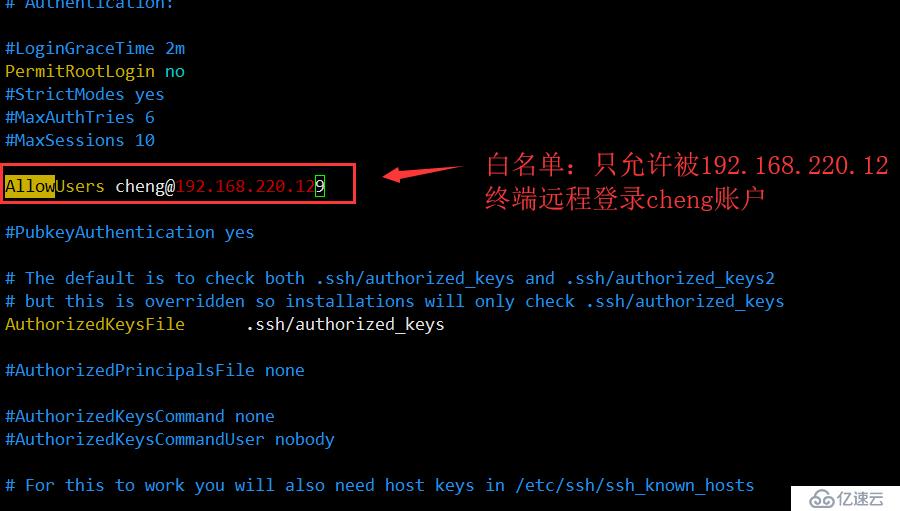

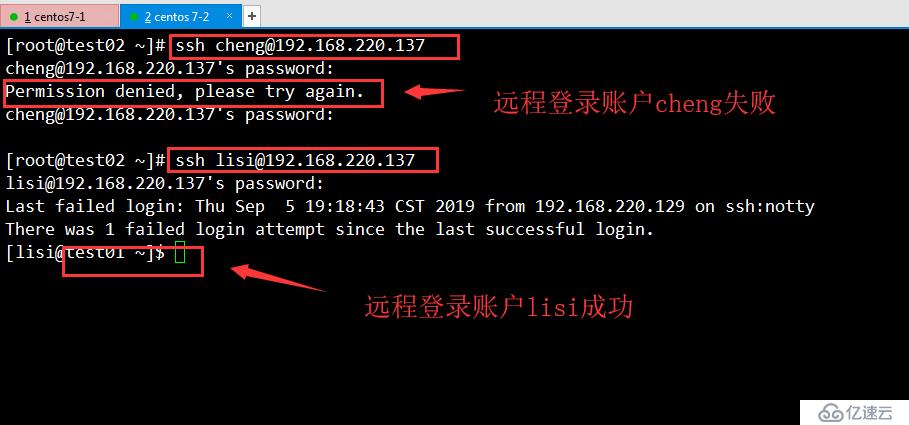

3.添加白名單

[root@test01 ~]# vim /etc/ssh/sshd_config

重啟服務,用test02驗證

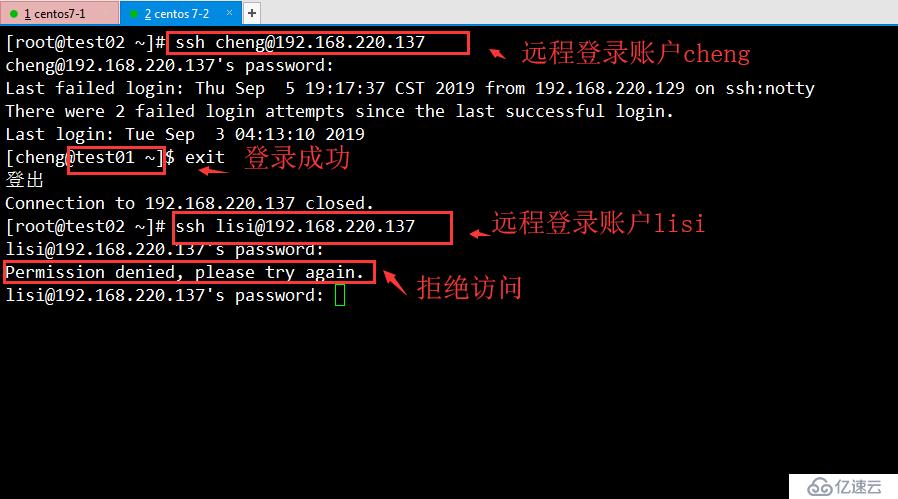

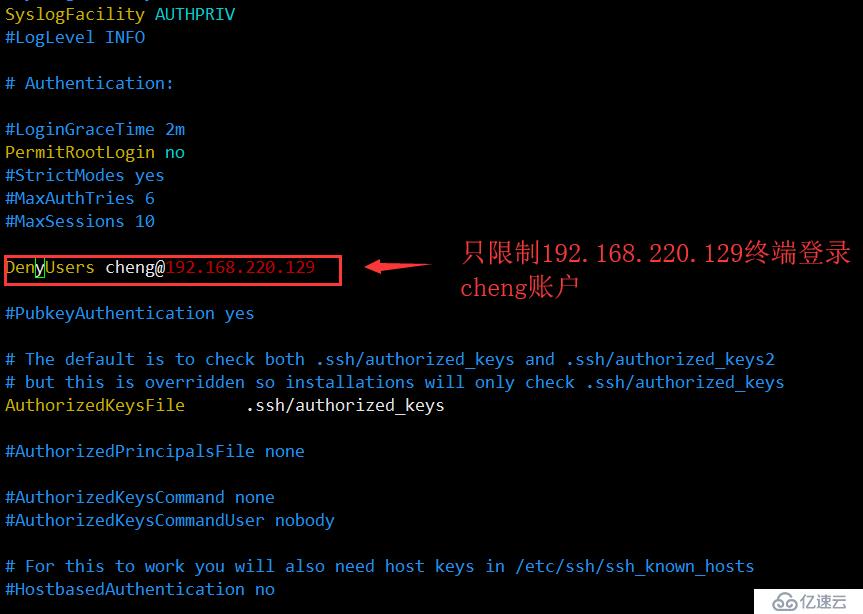

4.添加黑名單(注意,這里白名單和黑名單只能存在一個,不能同時存在)

[root@test01 ~]# vim /etc/ssh/sshd_config

重啟服務,驗證

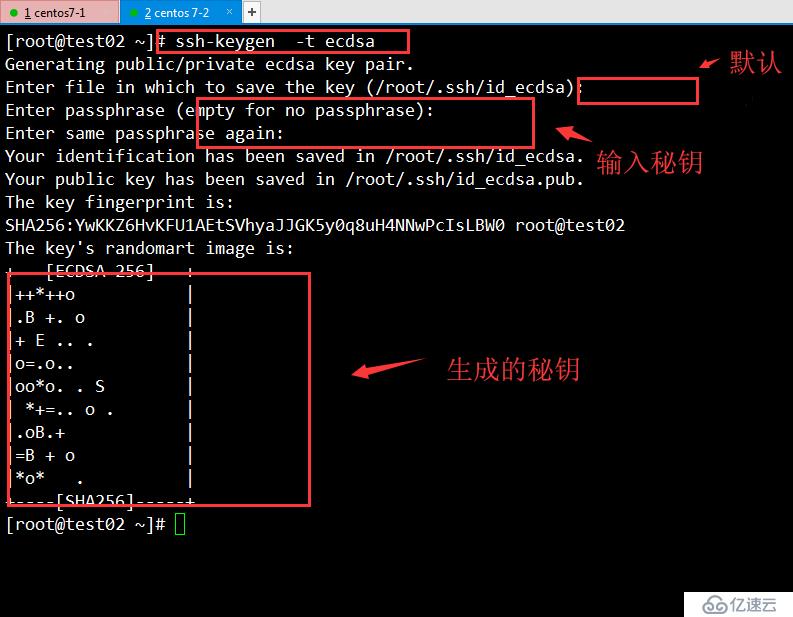

4.秘鑰的安全加密

[root@test02 ~]# ssh-keygen -t ecdsa

?

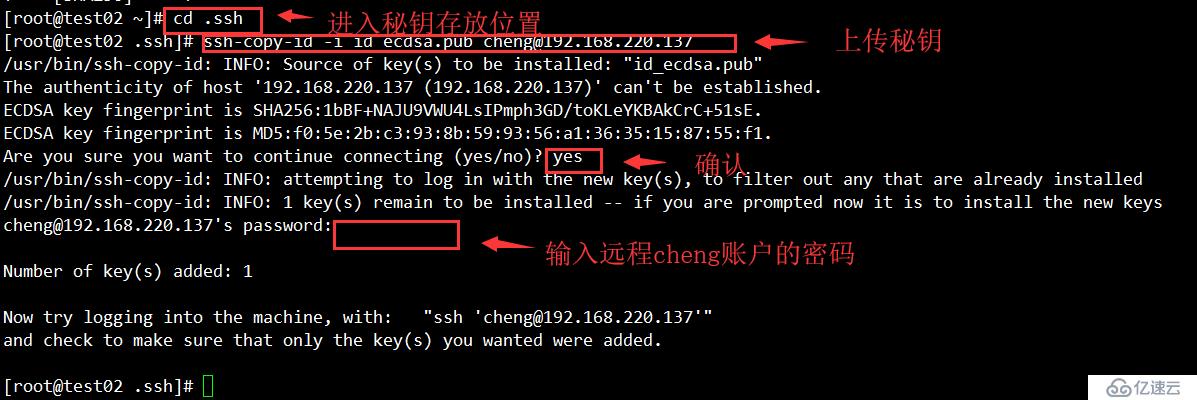

導入公鑰到對應要遠程登錄的賬戶

[root@test02 ~]# ssh-copy-id -i id_ecsda.pub cheng@192.168.220.137

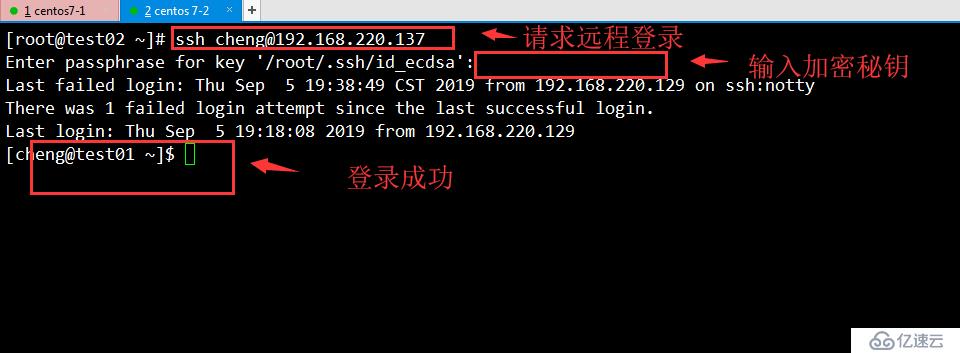

驗證

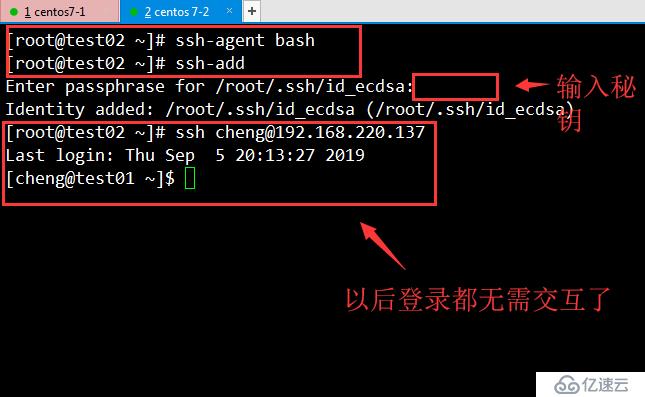

5.免交互遠程登錄

[root@test02 ~]# ssh-agent bash

[root@test02 ~]# ssh-add

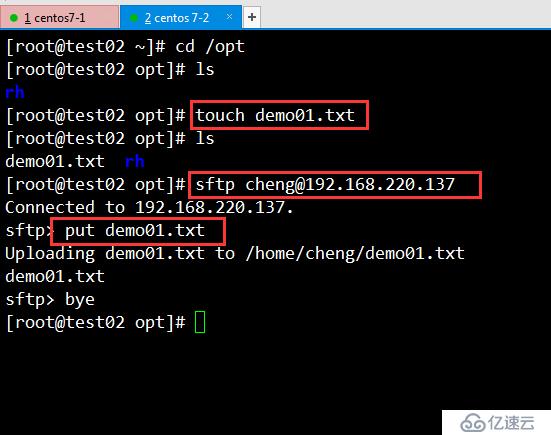

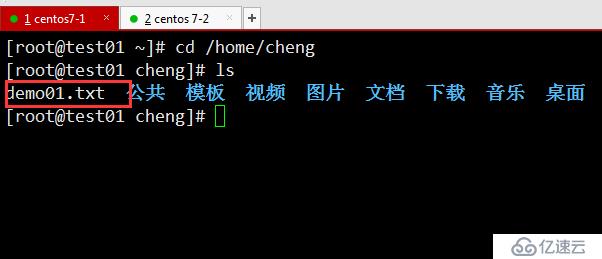

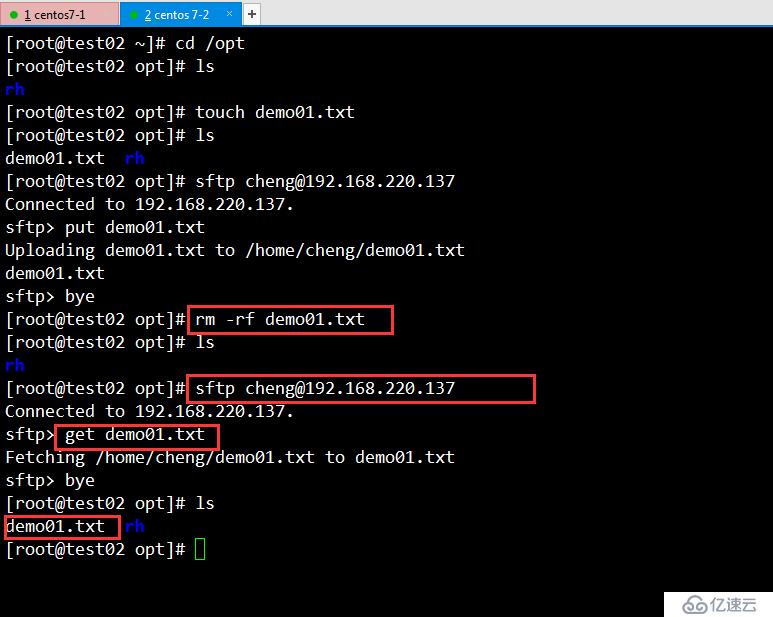

6.sftp遠程下載上傳文件

上傳

下載

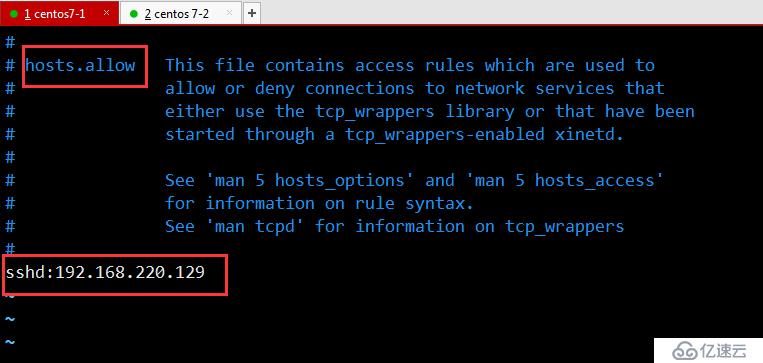

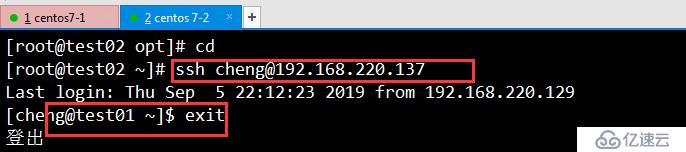

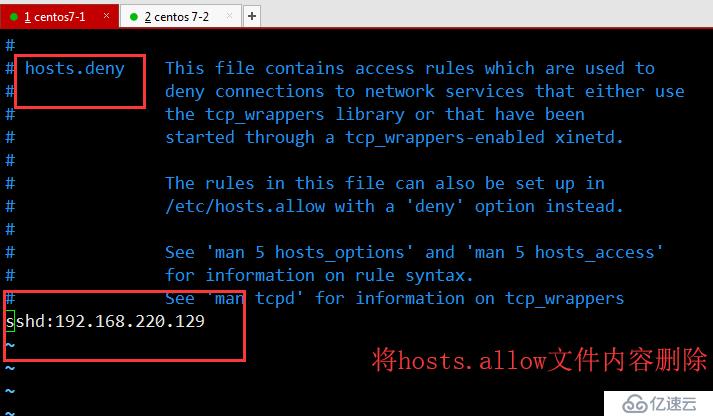

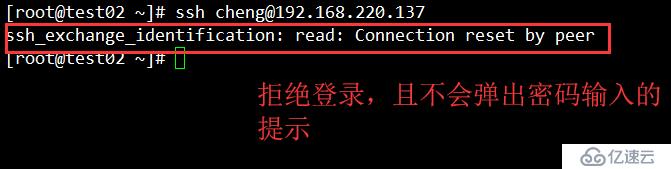

7.TCP Warppers訪問控制策略

配置文件:/etc/hosts.allow

? ? ? ? ? ? ? ? ? /etc/hosts.deny

策略的應用順序:1.先檢查hosts.allow文件,找到匹配則允許訪問

? ? ? ? ? ? ? ? ? ? ? ? ? ? 2.否則再查找hosts.deny文件,找到則拒絕訪問

? ? ? ? ? ? ? ? ? ? ? ? ? 3.若2個文件均找不到匹配策略,則默認允許訪問

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。