您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

一、DNS簡介

1、DNS:Domain Name System(域名系統),是互聯網上IP和域名相互解析的分布式層級結構的數據庫。DNS的出現能夠使用戶更好的更加方便的訪問互聯網,不用記IP地址來訪問互聯網,可以通過人類更容易記住域名來訪問互聯網。

2、DNS是一種C/S架構的服務器,客戶機用于一個名字對應的地址,而服務器是為客戶機提供查詢的,查詢由兩種機制:迭代查詢和遞歸查詢

迭代查詢:一般是DNS服務器與DNS服務器之間的查詢方式

遞歸查詢:一般是客戶機與服務器之間的查詢方式

3、DNS是通過解析記錄來過建成的DNS數據庫,數據庫中解析記錄又分為正向解析和反向解析。其中正向解析是從域名到IP的過程,而反向解析是從IP到域名的過程。那么解析記錄主要有哪些呢?

常見的記錄:

A:就是地址(address)的縮寫,后面記錄的是ipv4的地址

AAAA:對應的是Iipv6的地址

NS:后面對應的是DNS服務器

SOA:就是開始驗證(start of autority)的縮寫

PTR:后面對應的是反向解析到的主機名

CNAME:主機別名,一個主機可以有多個主機名。

MAX:郵件服務器的地址

下面我們通過幾個簡單的配置來認識DNS服務

二、正向解析的配置

以zhanglang。com域為例用ns1.zhanglang.com服務器:

實驗前準備:安裝bind軟件包

yum install bind

(1) 定義區域

在主配置文件中(/etc/named.conf)或主配置文件輔助配置文件(/etc/named.rfc1912.conf)中實現;

修改主配置文件 vim /etc/named.conf

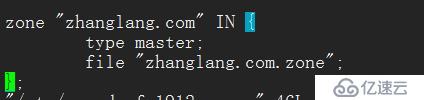

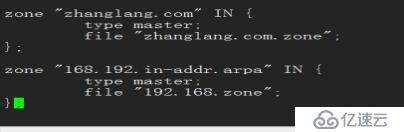

修改/etc/named.rfc1912.conf,添加zone(在/var/named/*.zone的文件)

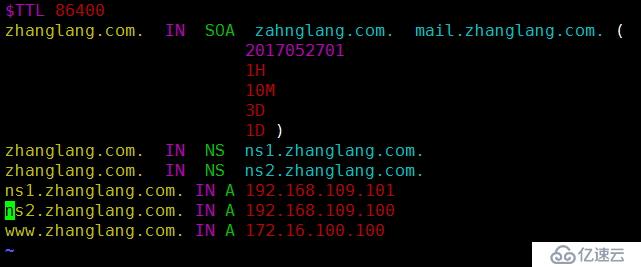

(2) 建立區域數據文件(主要記錄為A或AAAA記錄)

在/var/named目錄下建立區域數據文件;

文件為:/var/named/zhanglang.com.zone

(3)權限及屬組修改:

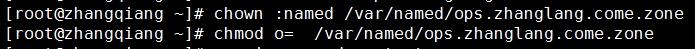

# chown :named /var/named/zhanglang.com.zone

# chmod o= r/named/zhanglang.com.zone

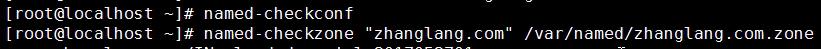

(4)檢查語法錯誤:

(5)讓服務器重載配置文件和區域數據文件

# rndc reload

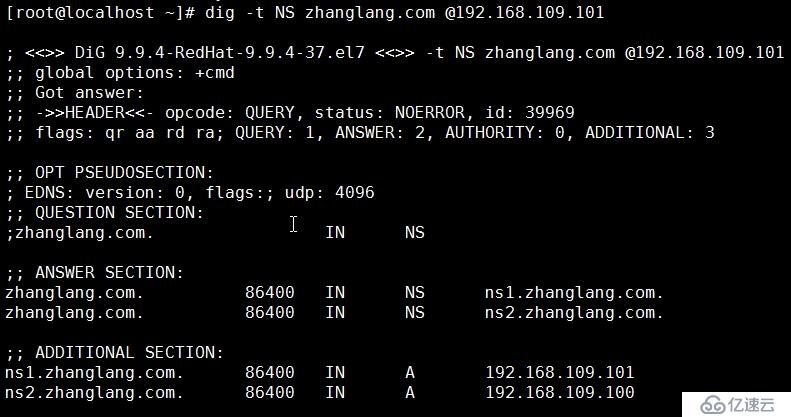

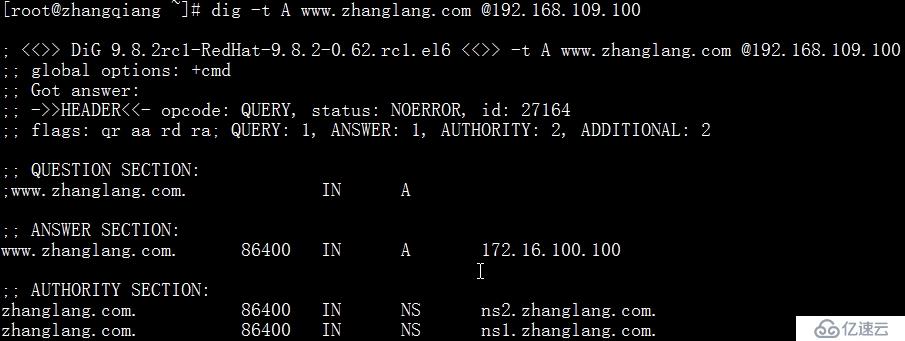

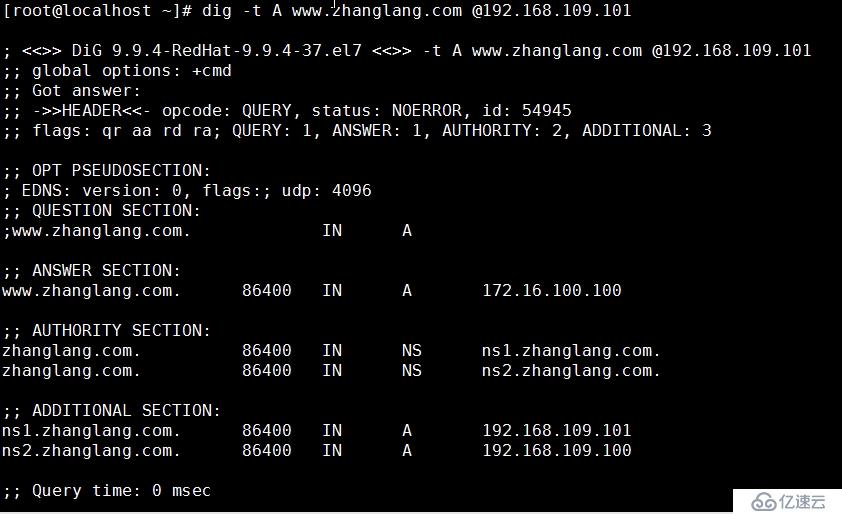

(6)測試

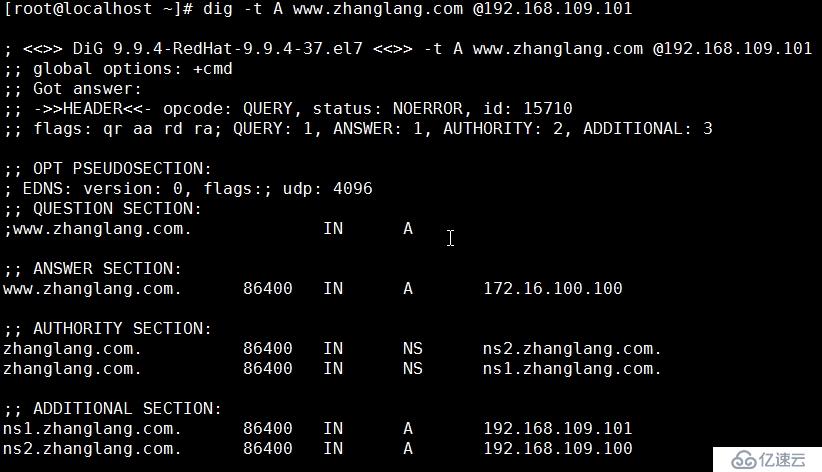

正向解析配置成功

二、配置解析一個反向區域

(1) 定義區域

在主配置文件中或主配置文件輔助配置文件中實現;

修改主配置文件 vim /etc/named.conf

修改/etc/named.rfc1912.conf,添加zone(在/var/named/*.zone的文件)

(2) 定義區域解析庫文件(主要記錄為PTR)vim /var/named/192.168.zone

(3)權限及屬組修改:

# chgrp named /var/named/192.168.zone

# chmod o= /var/named/192.168.zone

(4)檢查語法錯誤和重載:

# named-checkzone 168.192.in-addr.arpa /var/named/192.168.zone

# named-checkconf

# rndc reload

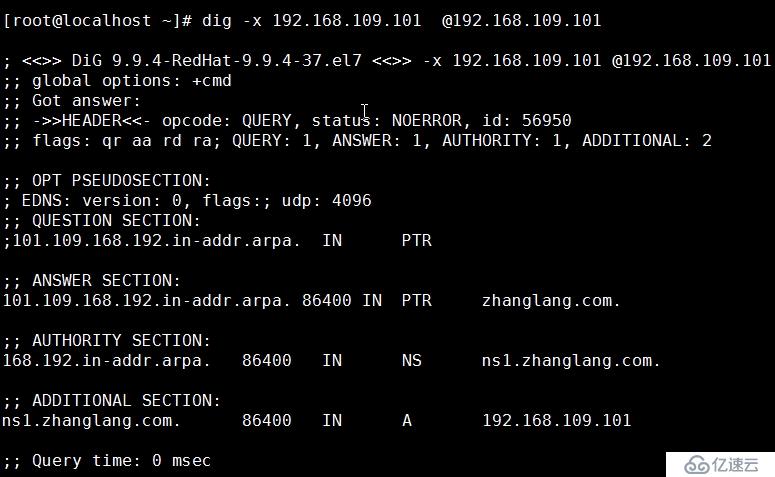

(5)測試

三、主從服務器:

在示例一我們以ns1.zhanglang.com做了正向解析主服務器,那么我們再以ns2.zhanglang.com作從服務器,我們直接修改ns2.zhanglang.com配置就行了。如下:

(1)修改配置文件

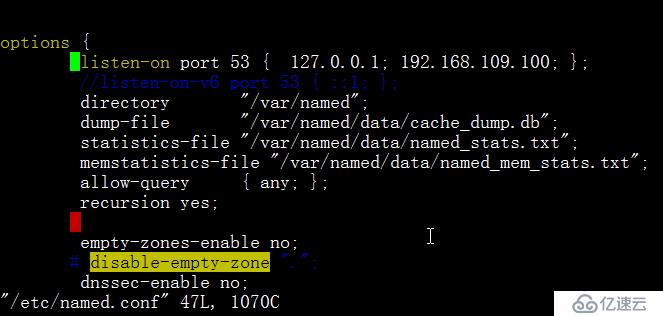

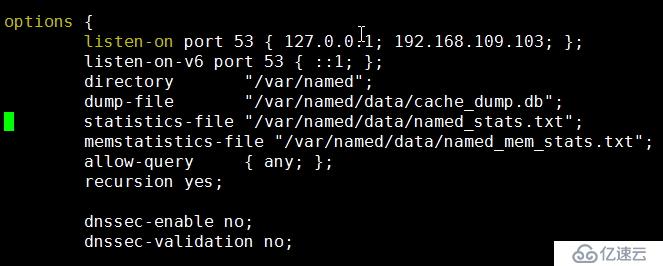

修改主配置文件 vim /etc/named.conf

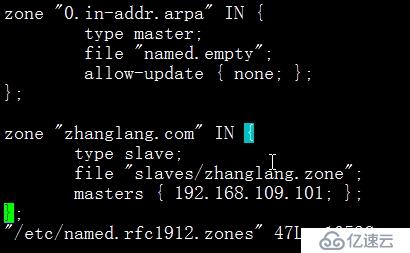

(2)定義區域 vim /etc/named.rfc1912.conf

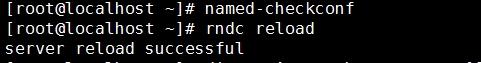

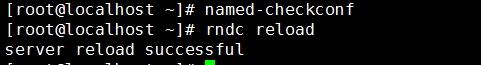

(3)檢查語法錯誤和重載:

# named-checkconf

# rndc reload

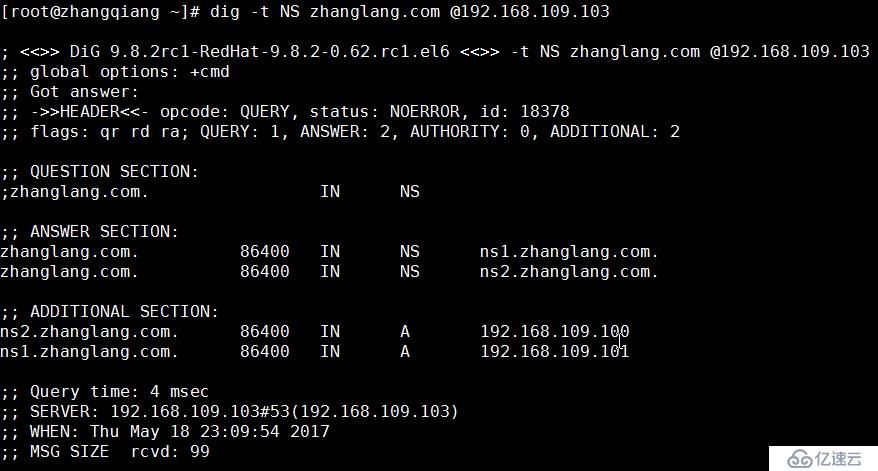

(4)測試

在從服務器上解析

解析成功

四、子域

正向解析區域授權子域的方法:

父域配置

(1) 在/var/named目錄下建立區域數據文件;vim /var/named/zhanglang.com.zone

(2)檢查語法錯誤和重載:

# named-checkzone zhanglang.com /var/named/zhanglang.com.zone

# named-checkconf

# rndc reload

子域配置

(1)在子域配置

主配置文件(開啟監聽端口)vim /etc/named.conf

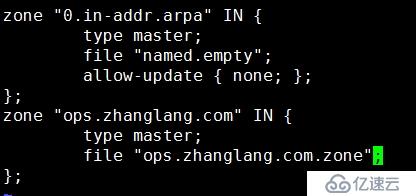

創建域vim /etc/named.rfc1912.zones

(3)創建域解析庫 vim /var/named/ops.zhanglang.com.zone

(4)修改權限和組

(5)檢查語法錯誤和重載:

# named-checkzone ops.zhanglang.com /var/named/ops.zhanglang.com.zone

# named-checkconf

# rndc reload

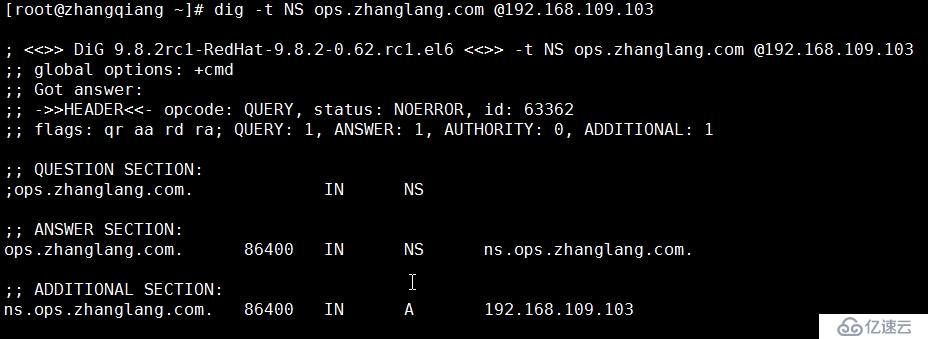

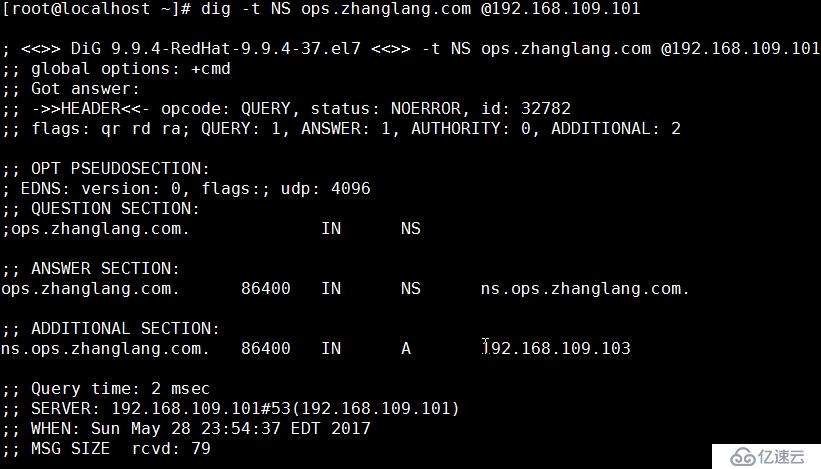

(6)檢測

子域檢查

父域檢測

成功配置子域授權

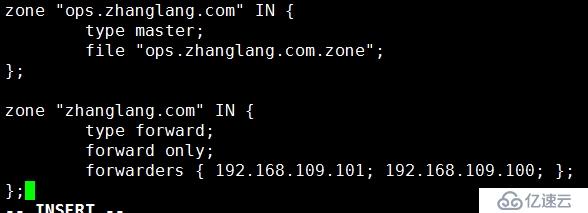

五、定義轉發(在子域定義轉發):

注意:被轉發的服務器必須允許為當前服務做遞歸

在上例中的子域服務器配置轉發

(1) 配置文件 /etc/named.rfc1912.zones

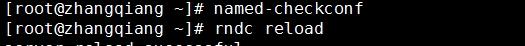

(2)語法檢查和重載

(3) 檢測

檢測父域“zhanglang.com”

解析成功

六、基本安全控制

acl:訪問控制列表;把一個或多個地址歸并一個命名的集合,隨后通過此名稱即可對此集全內的所有主機實現統一調用;

bind有四個內置的acl

none:沒有一個主機;

any:任意主機;

local:本機;

localnet:本機的IP所屬的網絡;

常見訪問控制指令

allow-query {}; 允許查詢的主機;白名單;

allow-transfer {}; 允許向哪些主機做區域傳送;默認為向所有主機;應該配置僅允許從服務器;

allow-recursion {}; 允許哪此主機向當前DNS服務器發起遞歸查詢請求;

allow-update {}; DDNS,允許動態更新區域數據庫文件中內容;

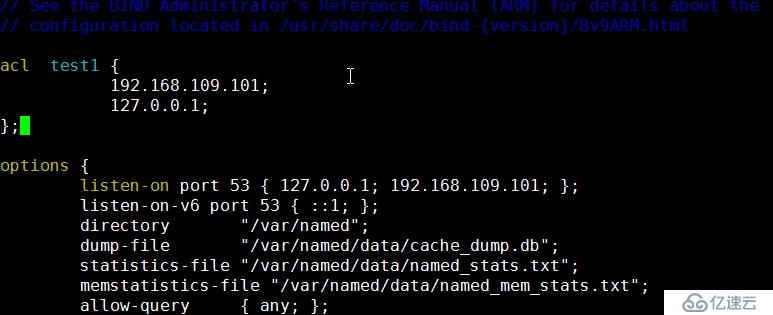

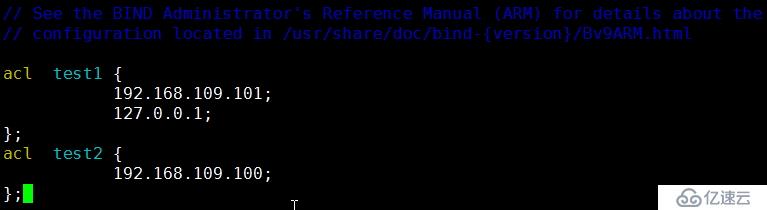

1、allow-query 在主服務器上(ns1.zhanglang.com)

(1) 主配置文件vim /etc/named.conf 創建訪問控制列表(控制為只能192.168.109.101主機能解析)

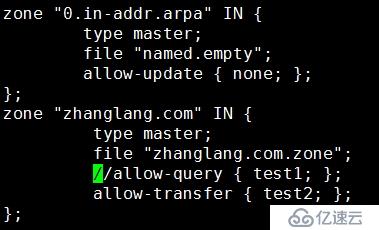

(2) 創建域vim /etc/named.rfc1912.zones

(3)與法檢測和重載

(4)檢測(測試時所用的命令和服務器地址一致)

192.168.109.101檢測

解析成功

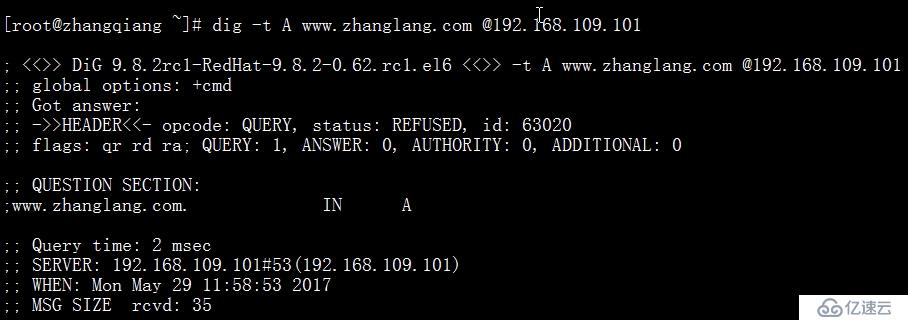

192.168.109.100檢測

解析失敗,控制設置成功

2、allow-transfer 在主服務器上(ns1.zhanglang.com)

(1) 主配置文件vim /etc/named.conf 創建訪問控制列表(控制為只能192.168.109.100主機只能區域傳輸)

(2) 創建域vim /etc/named.rfc1912.zones

(3)與法檢測和重載

(4)測試

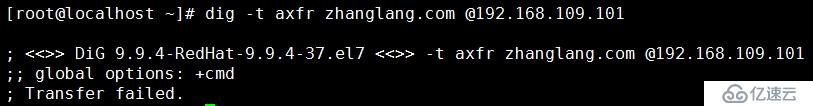

192.168.109.101檢測

傳輸失敗

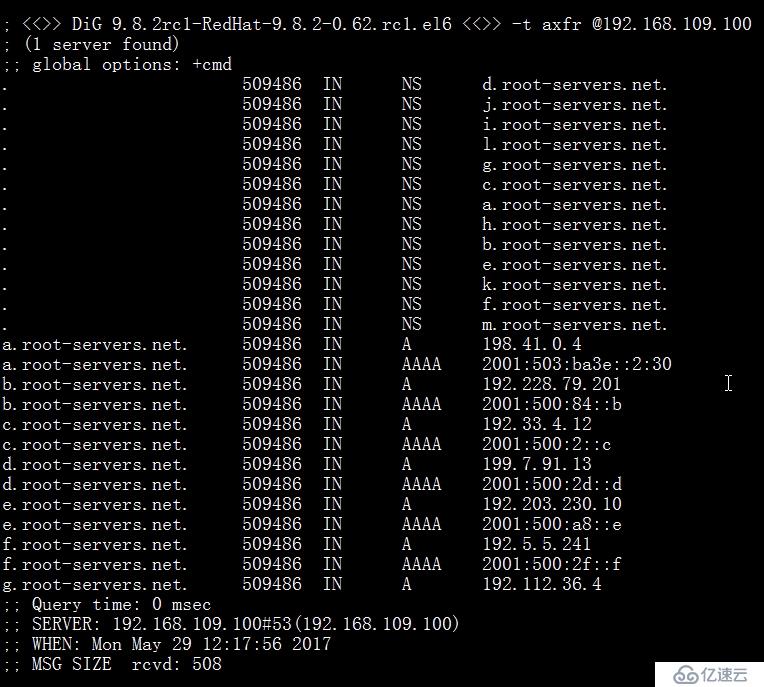

192.168.109.100測試

傳送成功,控制設置成功

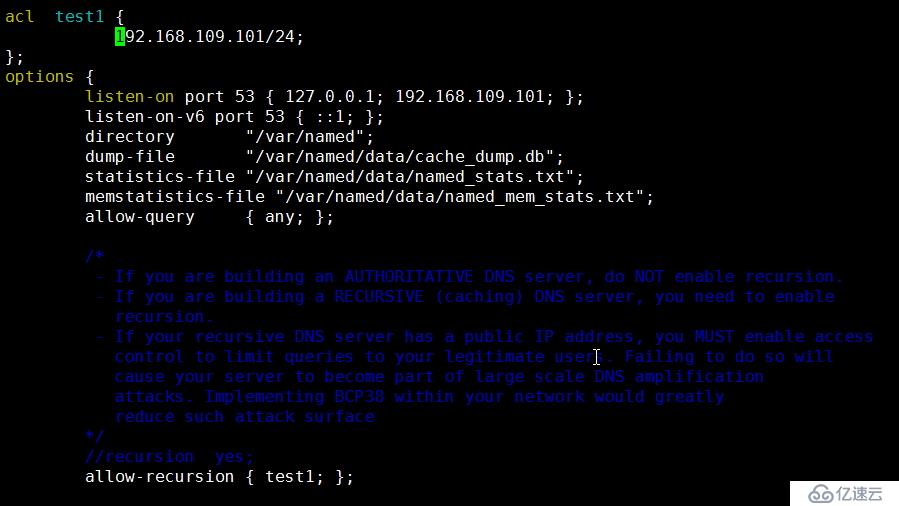

3、allow-recursion 在主服務器上(ns1.zhanglang.com)

(1) 主配置文件vim /etc/named.conf 創建訪問控制列表(控制為只能192.168.109.101/24網段遞歸)

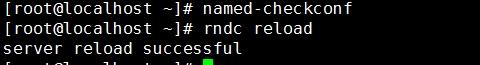

(2)與法檢測和重載

(4)測試

192.168.109.101檢測

成功

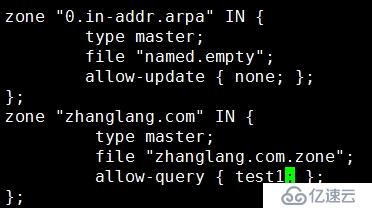

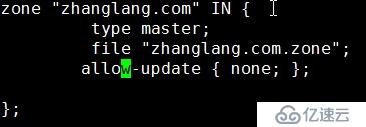

4、 allow-update {}; DDNS,允許動態更新區域數據庫文件中內容;

一般我們是不允許動態更新區域數據庫文件中內容;因為允許動態更新區域數據庫文件中內容會造成安全風險;所以我們禁止動態更新

編輯配置文件:vim /etc/named.rfc1912.zones

在每個zone中加上 allow-update { none; };即可

然后重載服務就可以了

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。