您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

SSH是一種安全通道協議,主要是用來實現字符界面的遠程登陸,遠程復制等功能。SSH協議對通信雙方的數據傳輸進行了加密處理,其中包括用戶登錄時輸入的用戶口令。與早期的telnet(遠程登錄),rsh(Remote Shell,遠程執行命令),rcp(Remote File Copy,遠程文件復制)等應用相比,SSH協議提供了更好的安全性。

·

SH服務:sshd 允許遠程登陸訪問的服務 (密文傳輸)對應端口號 TCP 22端口

centOS7 一臺作為服務端(SSH服務器),一臺作為客戶端,并分別將主機名修改為01和02

修改配置文件

1、修改SSH主配置文件,SSH主配置文件:"/etc/ssh/ssh_config"(客戶端配置文件)、"/etc/ssh/sshd_config"(服務端配置文件),將"#"刪除即可開啟服務,記得不要忘了保存退出

vim /etc/ssh/sshd_configPort 22 監聽端口,默認監聽22端口 #AddressFamily any 可以選擇IPV4和IPV6協議,any表示都使用 #ListenAddress 0.0.0.0 指明監聽的地址(IPV4) #ListenAddress :: 指明監聽的地址(IPV6)

#LoginGraceTime 2m————會話時間(默認時間為2分鐘)

#PermitRootLogin yes————是否允許root用戶遠程登錄(yes表示允許)

#StrictModes yes——————驗證訪問權限

#MaxAuthTries 6——————密碼驗證次數(默認為6次)

#MaxSessions 10——————訪問的最大連接數

·

2、修改完配置文件之后需要重新啟動服務

systemctl restart sshd

·

3、接下來用客戶端主機去遠程訪問服務器,當前我們使用的時root用戶登錄

ssh root@192.168.100.128

·

4、大家都知道root用戶是系統的管理員,所擁有的權限相對較高,如果別人可以隨便遠程登錄的話會很不安全,可以在配置文件中修改權限,使得別人無法在遠程登陸時使用root用戶登錄,修改完之后一定要重啟服務

·

5、這時候我們再使用root用戶遠程登錄,輸入密碼后顯示權限拒絕,當切換為普通用戶登陸時就可以訪問

·

6、那么這時候我們可不可以使用普通用戶作為跳板切換為root用戶呢?答案肯定是可以的

·

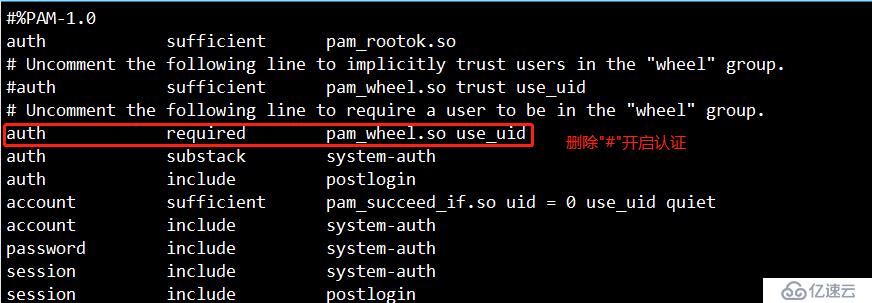

7、遇到上述的這種情況可以用到使用PAM安全認證,將允許使用"su"的用戶添加到"wheel"組即可

vim /etc/pam.d/su

·

8、 使用"id"命令可以看到"akg"用戶已經添加在"wheel"組里,而"boss"用戶并沒有添加在"wheel"組里,這時再使用"boss’用戶切換root用戶可以顯示,權限拒絕,而添加在"wheel"組里的用戶依然可以切換

·

9、之前我們在配置文件中的最大密碼嘗試次數為6次,進入配置文件進行開啟,現在測試一下,我們也可以使用"-o NumberOfPasswordPrompts=8"進行測試(輸入8)

可以看到默認輸入嘗試輸入三次密碼就會退出,但是如果設定嘗試超過6次的話就能發現設置上限制值是6次

·

10、還可以通過在配置文件中添加黑白名單來限制用戶登錄,現在用戶boss只能在192.168.100.55中登錄,lisi可以在任何主機上登錄,配置完重啟服務

11、我們使用192.168.100.55的主機登錄時,由于設置了白名單,用戶"akg"并不能登錄,只有"lisi"和"boss"可以登錄

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。