您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

命名訪問控制列表配置

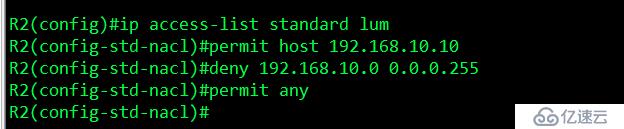

創建ACL

Router(config)# ip access-list { standard | extended } access-list-name

配置標準命名ACL

Routing(config-std-nacl)# [ Sequence-Number ] { permit | deny } source [ source-wildcard]

配置擴展命名ACL

Router(config-ext-nacl)# [ Sequence-Number ] { permit | deny} protol { source source-wildcard destination destinationd wildcard }

[ operator operan ]標準命名ACL應用實例

Routing(config)# ip access-list standard ab

Routing(config-std-nacl)#permit host 192.168.1.1

Routing(config-std-nacl)# deny any

//只容許來自主機192.168.1.1/24的流量通過查看ACL配置信息

show access-lists

Routing(config)# 15 permit host 192.168.2.1 //添加序列號為15的ACL語句 刪除整組ACL Routing(config)# no ip access-list { standard |extended }accsee-list-name 刪除組中單一ACL語句 no Sequence-Number // 序列號 no permit host 192.168.1.1

實例

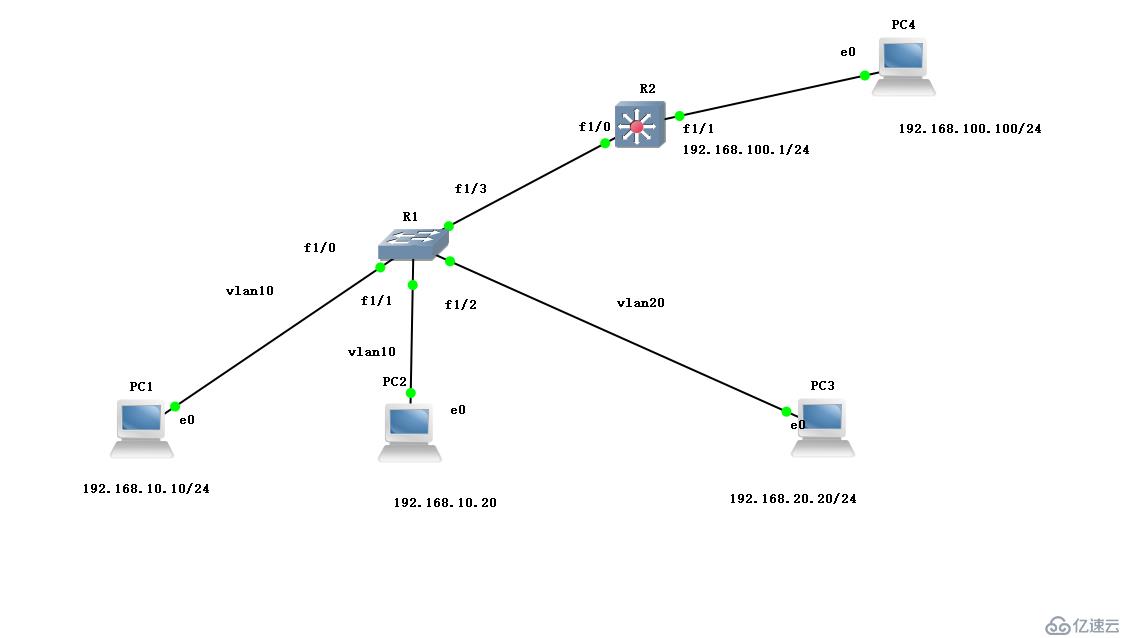

拓撲如上所示

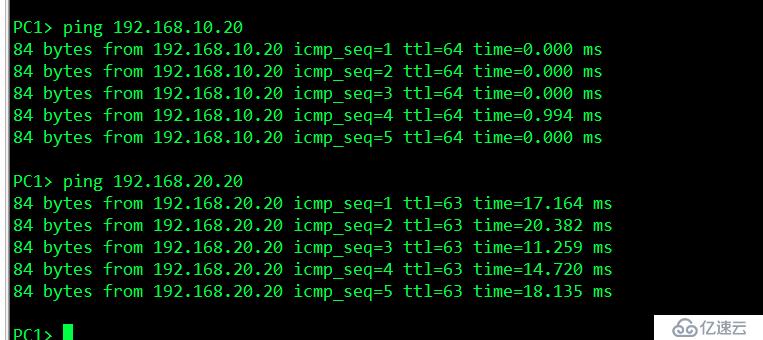

實驗要求:vlan10中的主機可以訪問pc4,vlan10中的其他主機不能訪問pc4,其他網段的主機可以訪問pc4。

實驗步驟

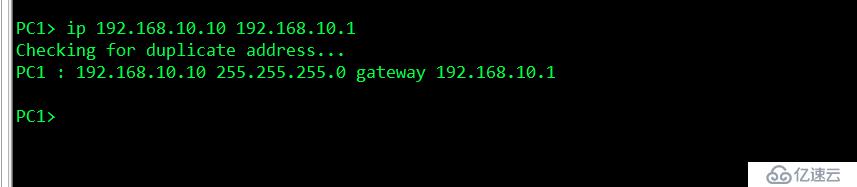

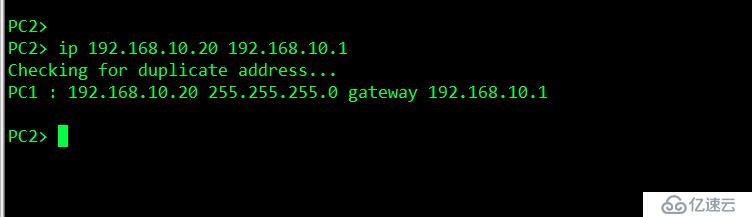

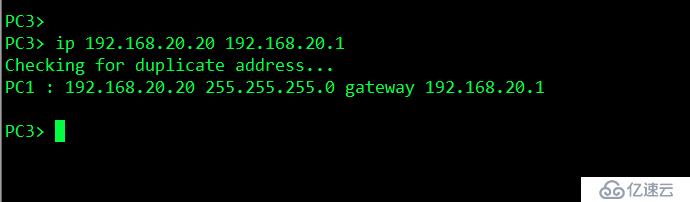

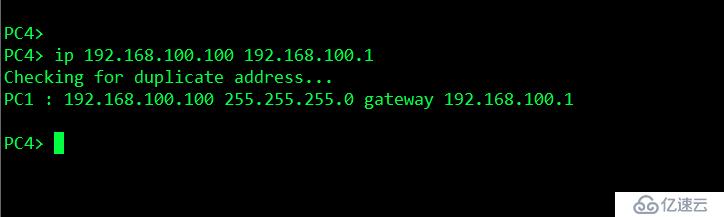

1 按拓撲圖配置四臺pc機

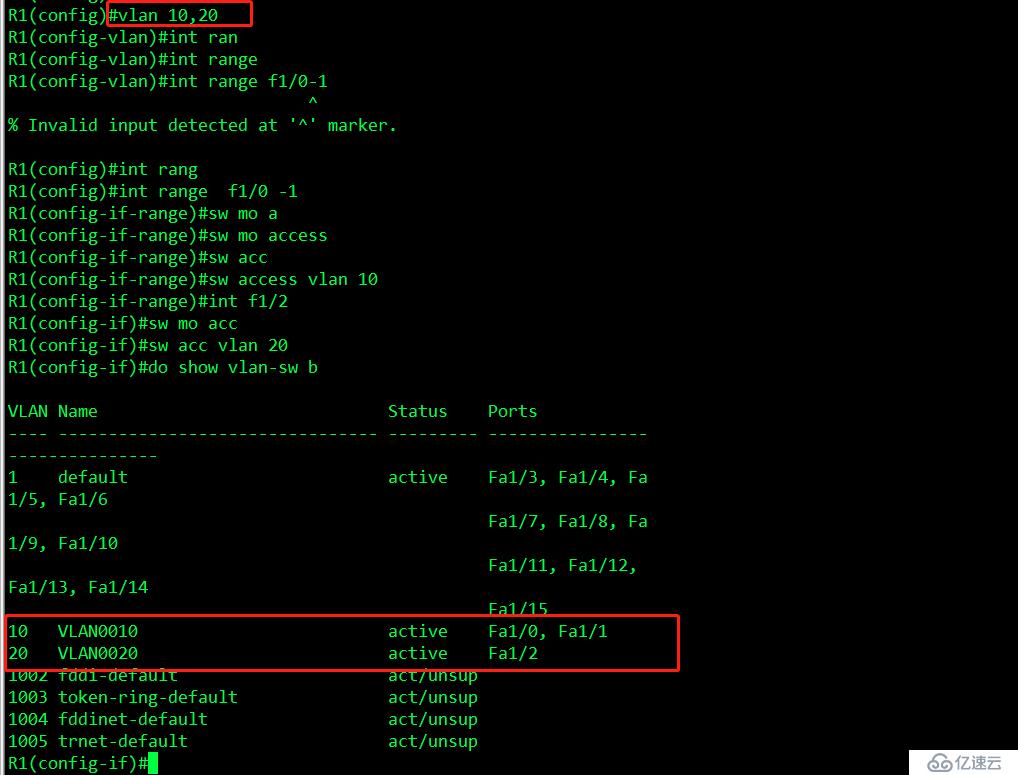

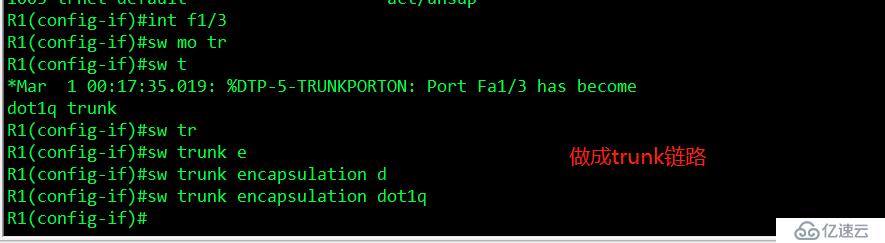

2 配置交換機R1

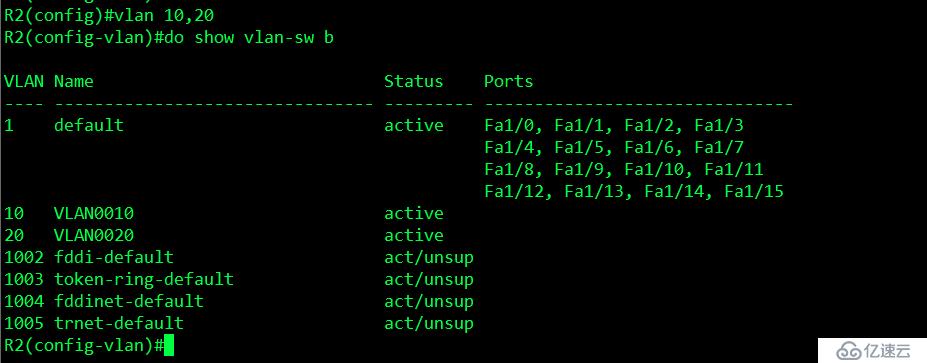

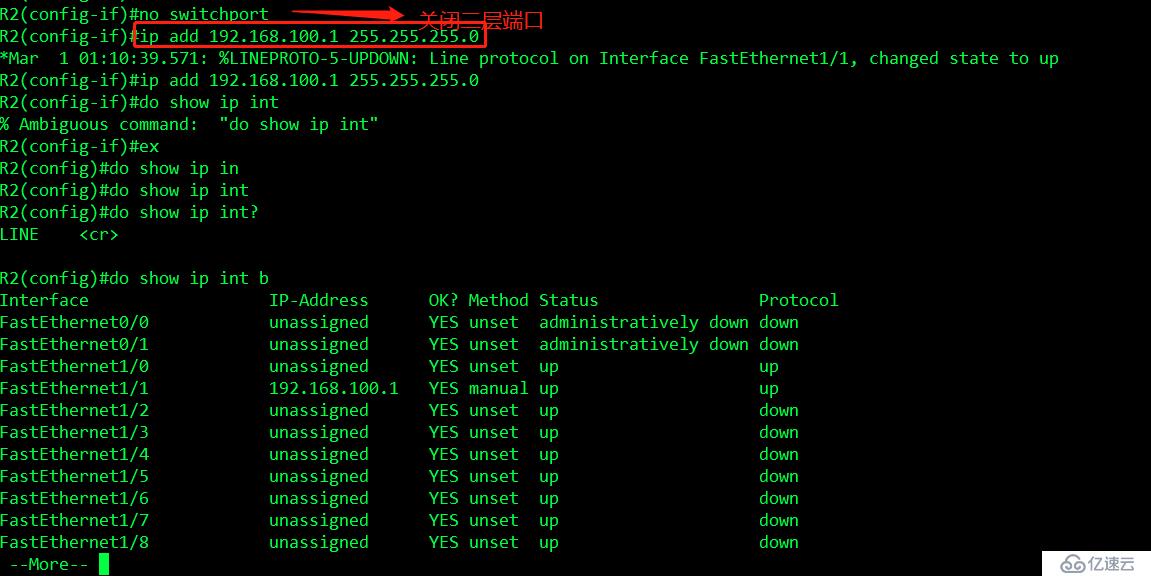

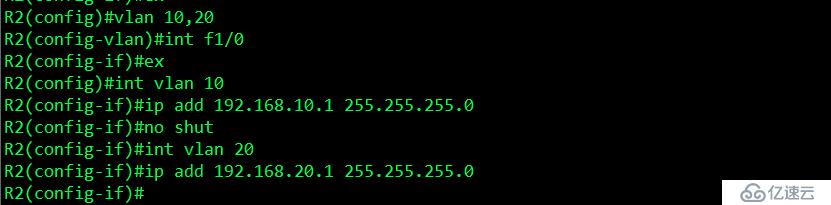

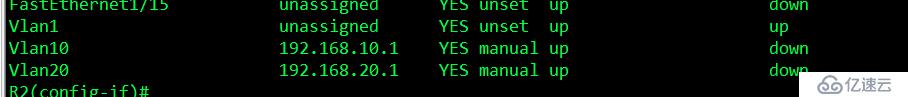

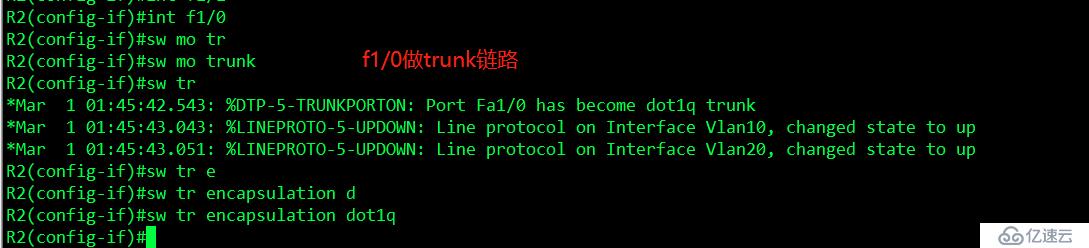

3 配置三層交換機R2

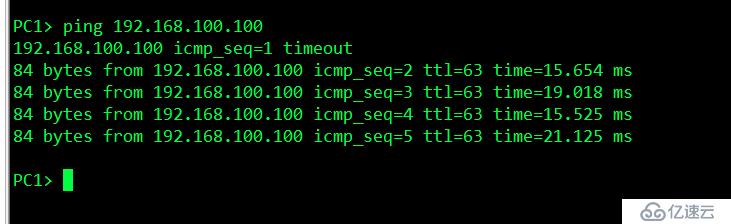

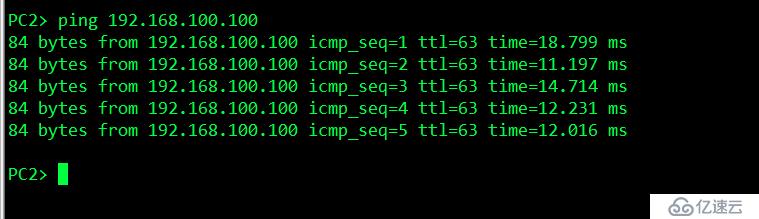

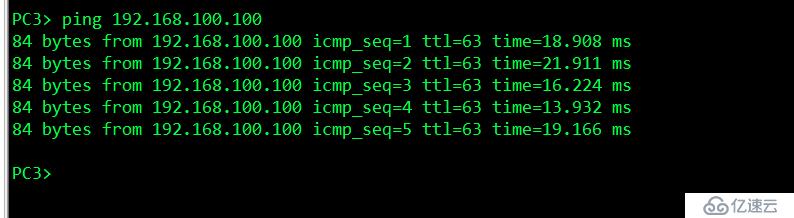

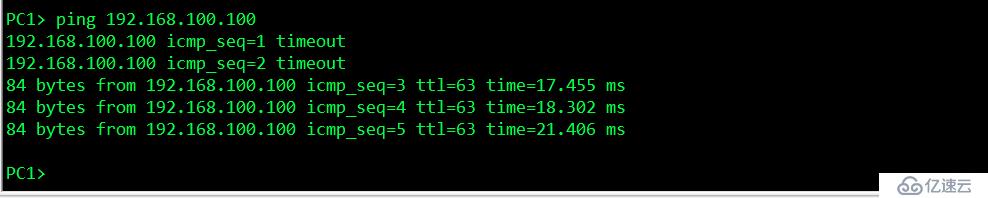

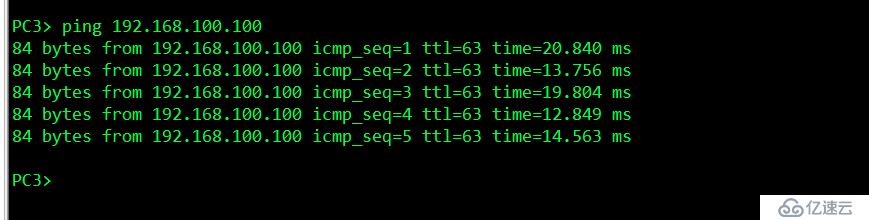

4 測試三臺pc機是否于pc4相通

5 全網互通,在三層交換上做ACL訪問列表

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。