您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

近來在復習防火墻管理工具 iptables 的基本使用方法,涉及到對端口添加或刪除防火墻策略的內容,之前對ssh更改默認端口號及免密碼登錄的方法不熟悉,這次做一個基本的總結防止自己遺忘。

錯誤偏差及其他經驗之處,還望各位多多支出!

系統環境:兩臺 RHEL 7

登錄主機:master.domain12.example.com 192.168.0.150/24

遠程主機:rhel.domain12.example.com 192.168.0.212/24

1. ssh更改默認端口號

rhel.domain12.example.com上操作:

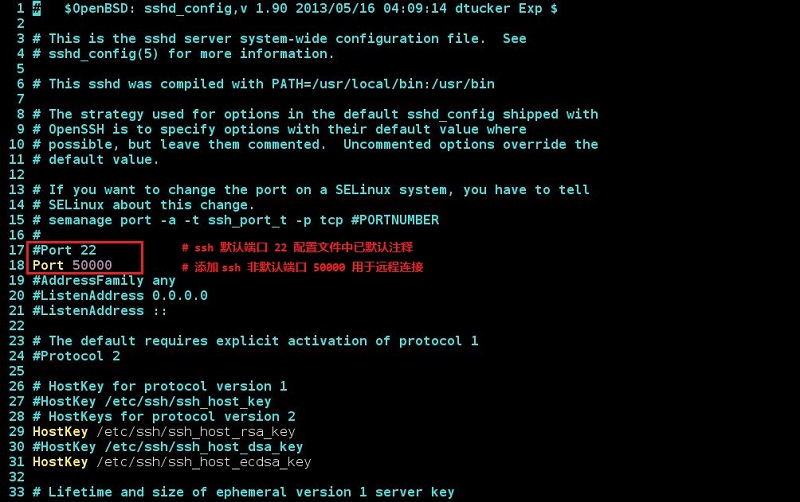

(1)配置遠程主機ssh配置文件 /etc/ssh/sshd_config,如圖,更改端口號(提前確保端口50000未被占用)。

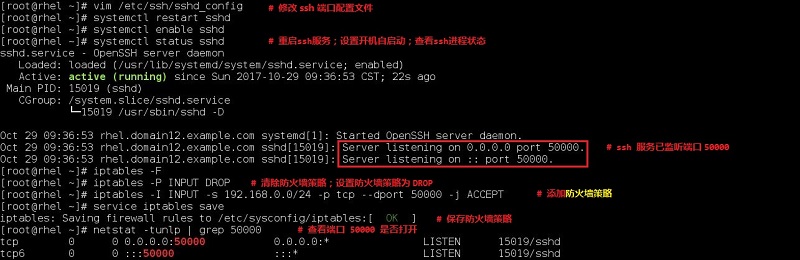

(2)重啟ssh服務,設置開機自啟動并查看進程狀態。

將允許的網段及端口50000添加到防火墻策略中,并將其保存。

使用 service iptables save 保存,將配置寫入iptables的配置文件 /etc/sysconfig/iptables 中,否則下次開機將丟失此次的防火墻策略。

使用netstat -tunlp查看端口50000的狀態。

2. ssh實現免密碼遠程登錄

master.domain12.example.com上操作:

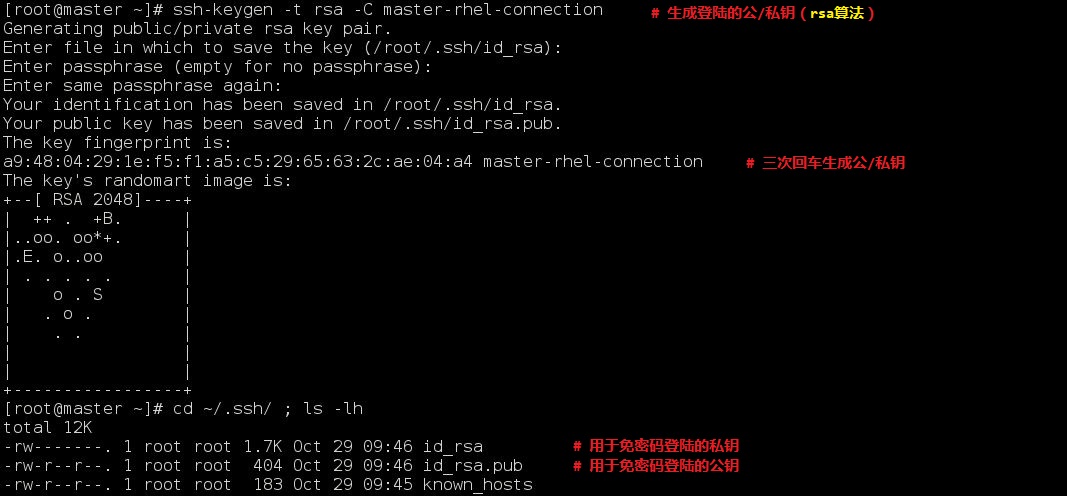

(1)使用 ssh-keygen 命令生成遠程登錄的公/私鑰。公鑰在登錄主機及遠程主機中,私鑰在登錄主機中,此處使用的是rsa算法生成的公/私鑰。

(2)使用 rsync 命令將公鑰 /root/.ssh/id_rsa.pub 同步到遠程主機 rhel.domain12.example.com 的 /root/.ssh 下。

由于在遠程主機中,已經清除防火墻策略,并只開放端口50000,而rsync默認使用ssh的22端口,所以必須指定 rsync 命令使用端口50000進行公鑰同步。

此處使用了 -e 選型來實現指定端口,用雙引號將其圈引,其余語法格式與一般 rsync 命令使用相同。

(3)查看遠程主機 /root/.ssh 目錄下的公鑰。將公鑰重定向至 authorized_keys 文件,更改該文件的訪問權限為root用戶只讀。

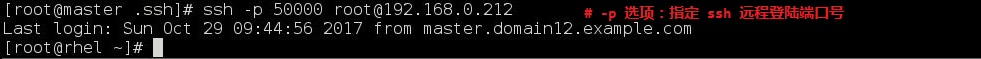

3. ssh使用指定端口及免密碼登錄測試

直接在 master.domain12.example.com 上進行登錄測試,能夠成功登錄。

-p 選項指定ssh登陸的端口號。

總結

以上所述是小編給大家介紹的ssh更改默認端口號及實現免密碼遠程登錄,希望對大家有所幫助,如果大家有任何疑問歡迎給我留言,小編會及時回復大家的!

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。